Teacher

Professional

- Messages

- 2,669

- Reaction score

- 832

- Points

- 113

Охотники за угрозами выявили новый вариант вредоносного ПО для Android под названием MoqHao, которое автоматически запускается на зараженных устройствах, не требуя какого-либо взаимодействия с пользователем.

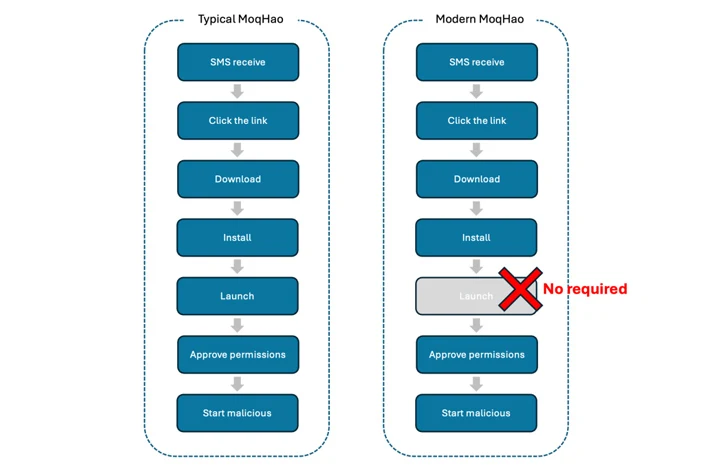

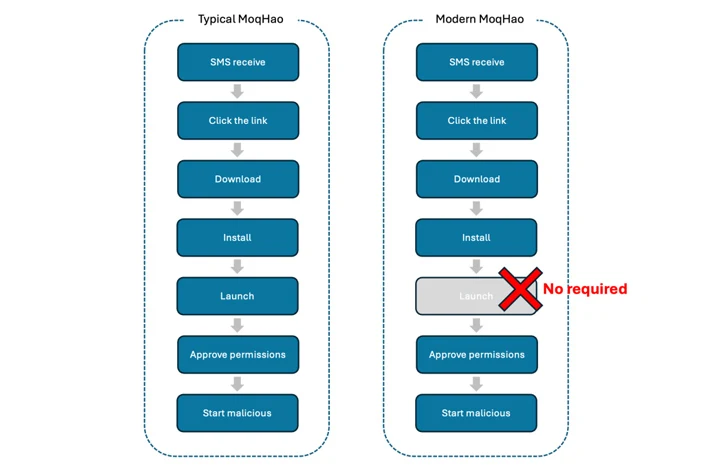

"Обычная MoqHao требует от пользователей установки и запуска приложения для достижения желаемой цели, но этот новый вариант не требует выполнения", - говорится в отчете McAfee Labs, опубликованном на этой неделе. "Во время установки приложения их вредоносная активность запускается автоматически".

Целями кампании являются пользователи Android, находящиеся во Франции, Германии, Индии, Японии и Южной Корее.

MoqHao, также называемое Wroba и XLoader (не путать с одноименным вредоносным ПО для Windows и macOS), представляет собой мобильную угрозу на базе Android, связанную с китайским финансово мотивированным кластером, получившим название Roaming Mantis (он же Shaoye).

Типичные цепочки атак начинаются с SMS-сообщений на тему доставки посылок, содержащих мошеннические ссылки, которые при нажатии на них с устройств Android приводят к развертыванию вредоносного ПО, но перенаправляют жертв на страницы сбора учетных данных, выдающие себя за страницу входа в Apple iCloud при посещении с iPhone.

В июле 2022 года Sekoia подробно рассказала о кампании, в результате которой было скомпрометировано по меньшей мере 70 000 устройств Android во Франции. По состоянию на начало прошлого года было обнаружено, что обновленные версии MoqHao проникают в маршрутизаторы Wi-Fi и осуществляют перехват системы доменных имен (DNS), что свидетельствует о стремлении злоумышленника совершенствовать свой арсенал.

Последняя версия MoqHao по-прежнему распространяется с помощью методов взлома, но что изменилось, так это то, что вредоносная полезная нагрузка запускается автоматически при установке и предлагает жертве предоставить ей опасные разрешения без запуска приложения, поведение, ранее замеченное в поддельных приложениях, содержащих вредоносное ПО HiddenAds.

Что также претерпело изменения, так это то, что ссылки, которыми делятся сами SMS-сообщения, скрыты с помощью средств сокращения URL-адресов, чтобы повысить вероятность успеха атаки. Содержимое этих сообщений извлекается из поля биографии (или описания) мошеннических профилей Pinterest, настроенных для этой цели.

MoqHao оснащен несколькими функциями, которые позволяют ему незаметно собирать конфиденциальную информацию, такую как метаданные устройства, контакты, SMS-сообщения и фотографии, звонить на определенные номера в беззвучном режиме и включать / отключать Wi-Fi, среди прочего.

McAfee заявила, что сообщила о результатах Google, которая, как утверждается, "уже работает над внедрением мер по предотвращению такого типа автоматического выполнения в будущей версии Android".

Разработка происходит после того, как китайская компания по кибербезопасности QiAnXin обнаружила, что ранее неизвестный киберпреступный синдикат под названием Bigpanzi был связан с компрометацией смарт-телевизоров и приставок (STB) на базе Android с целью вовлечения их в ботнет для проведения распределенных атак типа "отказ в обслуживании" (DDoS).

Операция, действующая как минимум с 2015 года, по оценкам, контролирует ботнет, состоящий из 170 000 ежедневных активных ботов, большинство из которых расположены в Бразилии. Однако с августа 2023 года с Bigpanzi было связано 1,3 миллиона различных бразильских IP-адресов.

Заражения становятся возможными благодаря обману пользователей, заставляющему их устанавливать заминированные приложения для потоковой передачи пиратских фильмов и телешоу через сомнительные веб-сайты. Кампания была впервые раскрыта российским поставщиком антивирусных программ "Доктор Веб" в сентябре 2023 года.

"После установки эти устройства превращаются в операционные узлы на их платформе незаконного потокового мультимедиа, обслуживая такие сервисы, как прокси-трафик, DDoS-атаки, предоставление OTT-контента и пиратский трафик", - сказали исследователи QiAnXin.

"Потенциал телевизоров и STBS, контролируемых Bigpanzi, для трансляции насильственного, террористического или порнографического контента или для использования все более убедительных видеороликов, созданных искусственным интеллектом, для политической пропаганды, представляет значительную угрозу общественному порядку и стабильности".

"Обычная MoqHao требует от пользователей установки и запуска приложения для достижения желаемой цели, но этот новый вариант не требует выполнения", - говорится в отчете McAfee Labs, опубликованном на этой неделе. "Во время установки приложения их вредоносная активность запускается автоматически".

Целями кампании являются пользователи Android, находящиеся во Франции, Германии, Индии, Японии и Южной Корее.

MoqHao, также называемое Wroba и XLoader (не путать с одноименным вредоносным ПО для Windows и macOS), представляет собой мобильную угрозу на базе Android, связанную с китайским финансово мотивированным кластером, получившим название Roaming Mantis (он же Shaoye).

Типичные цепочки атак начинаются с SMS-сообщений на тему доставки посылок, содержащих мошеннические ссылки, которые при нажатии на них с устройств Android приводят к развертыванию вредоносного ПО, но перенаправляют жертв на страницы сбора учетных данных, выдающие себя за страницу входа в Apple iCloud при посещении с iPhone.

В июле 2022 года Sekoia подробно рассказала о кампании, в результате которой было скомпрометировано по меньшей мере 70 000 устройств Android во Франции. По состоянию на начало прошлого года было обнаружено, что обновленные версии MoqHao проникают в маршрутизаторы Wi-Fi и осуществляют перехват системы доменных имен (DNS), что свидетельствует о стремлении злоумышленника совершенствовать свой арсенал.

Последняя версия MoqHao по-прежнему распространяется с помощью методов взлома, но что изменилось, так это то, что вредоносная полезная нагрузка запускается автоматически при установке и предлагает жертве предоставить ей опасные разрешения без запуска приложения, поведение, ранее замеченное в поддельных приложениях, содержащих вредоносное ПО HiddenAds.

Что также претерпело изменения, так это то, что ссылки, которыми делятся сами SMS-сообщения, скрыты с помощью средств сокращения URL-адресов, чтобы повысить вероятность успеха атаки. Содержимое этих сообщений извлекается из поля биографии (или описания) мошеннических профилей Pinterest, настроенных для этой цели.

MoqHao оснащен несколькими функциями, которые позволяют ему незаметно собирать конфиденциальную информацию, такую как метаданные устройства, контакты, SMS-сообщения и фотографии, звонить на определенные номера в беззвучном режиме и включать / отключать Wi-Fi, среди прочего.

McAfee заявила, что сообщила о результатах Google, которая, как утверждается, "уже работает над внедрением мер по предотвращению такого типа автоматического выполнения в будущей версии Android".

Разработка происходит после того, как китайская компания по кибербезопасности QiAnXin обнаружила, что ранее неизвестный киберпреступный синдикат под названием Bigpanzi был связан с компрометацией смарт-телевизоров и приставок (STB) на базе Android с целью вовлечения их в ботнет для проведения распределенных атак типа "отказ в обслуживании" (DDoS).

Операция, действующая как минимум с 2015 года, по оценкам, контролирует ботнет, состоящий из 170 000 ежедневных активных ботов, большинство из которых расположены в Бразилии. Однако с августа 2023 года с Bigpanzi было связано 1,3 миллиона различных бразильских IP-адресов.

Заражения становятся возможными благодаря обману пользователей, заставляющему их устанавливать заминированные приложения для потоковой передачи пиратских фильмов и телешоу через сомнительные веб-сайты. Кампания была впервые раскрыта российским поставщиком антивирусных программ "Доктор Веб" в сентябре 2023 года.

"После установки эти устройства превращаются в операционные узлы на их платформе незаконного потокового мультимедиа, обслуживая такие сервисы, как прокси-трафик, DDoS-атаки, предоставление OTT-контента и пиратский трафик", - сказали исследователи QiAnXin.

"Потенциал телевизоров и STBS, контролируемых Bigpanzi, для трансляции насильственного, террористического или порнографического контента или для использования все более убедительных видеороликов, созданных искусственным интеллектом, для политической пропаганды, представляет значительную угрозу общественному порядку и стабильности".