Teacher

Professional

- Messages

- 2,669

- Reaction score

- 831

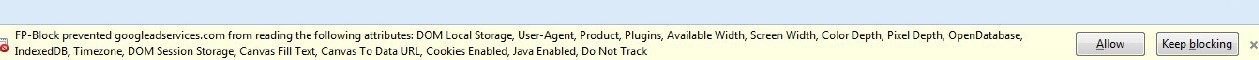

- Points

- 113

Путеводитель по руководству

Что есть в руководстве:

1) Научитесь работать с СС (Credit Card).

2) Сможете находить правильные и хорошие BIN'ы.

3) Настройка системы.

4) Сделаете себе самую безопасную машину. Покажу, как защититься от взлома.

5) Сможете создать сами себе свой VPN.

6) Научитесь обходить защиту (AntiFraud).

7) Найдете хорошие и дающие интернет-магазины.

8) Работа с E-Gift.

9) Enroll. (Онлайн-банкинг)

10) Логи. Brute-аккаунты.

11) Работа с PayPal.

12) Работа с БА.

13) Авибилеты и отели.

14) Множество очень полезных советов.

15) Все нужные и не очень контакты для того, чтобы начать работать, хоть сегодня.

16) И многое, многое, многое другое...

КОГДА Я ПИШУ ЛЕКЦИИ - ЭТО ЗНАЧИТ УРОКИ (Я ПРОСТО ЗАСТРЯЛ В ПРОШЛОМ, СТАРИЧОК)

Тут же сделаю примечание, что я решил сделать это руководство для всех, а значит максимально доступным для понимания каждого. Само руководство разделено на уроки, а перед некоторыми уроками будет список терминов, который необходимо знать и держать в голове. Иногда термины переплетаются и один термин может иметь два разных значения. Об этом я тоже буду предупреждать, чтобы не вышло путаницы.

Также, не забывайте мне писать, если возникают вопросы. Обратная связь очень важна, так как невозможно написать и рассказать обо всем.

Чтобы постоянно не листать и не убивать колесо мыши, то просто введите в поиск нужный вам урок (Например, Урок 5.2), тогда вы сразу перейдете к нему, не тратя свое драгоценное время.

Уроки:

Введение в С (Carding) - Урок 1. Типы карт (СС) - Урок 1.1.

Шифрование. Безопасность. Анонимность. Урок 2.

Введение в безопасность. Выбор ОС. Урок 3.

Виртуальная машина для поиска в теневом интернете. Урок 3.1.

Чистый IP - Урок 4.

Инструменты для вбива - Урок 5.

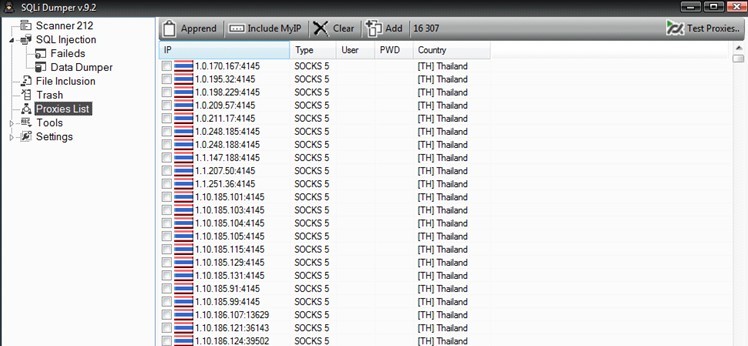

Подключение к DS - Урок 5.1.

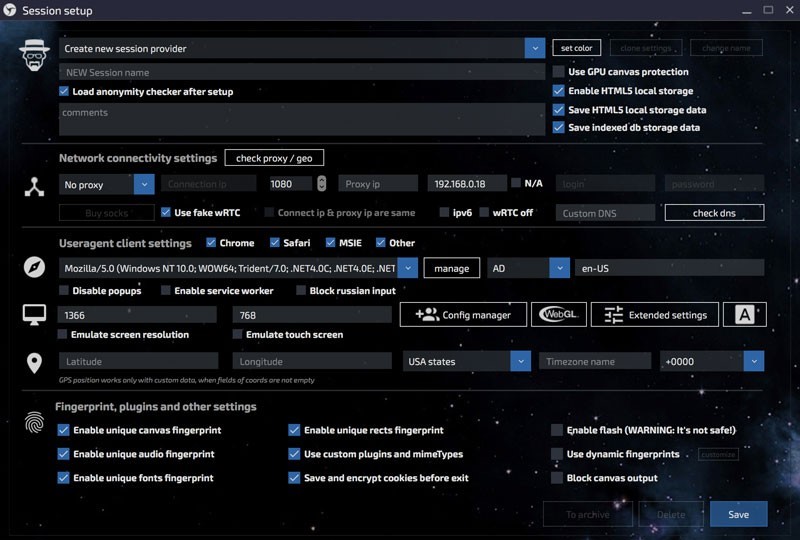

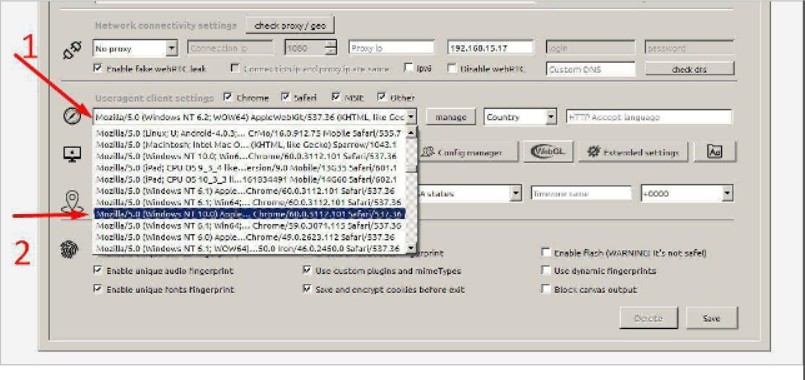

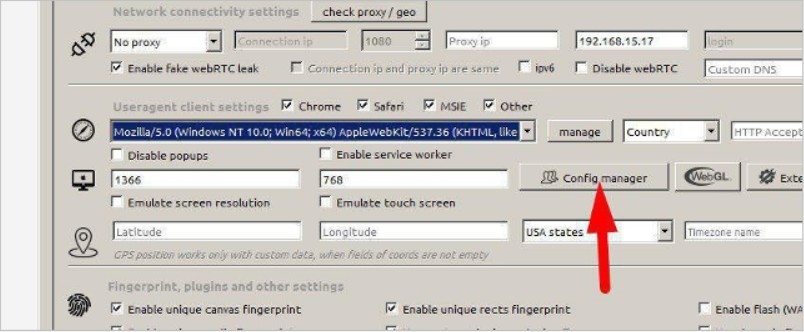

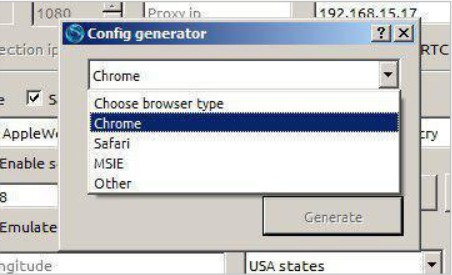

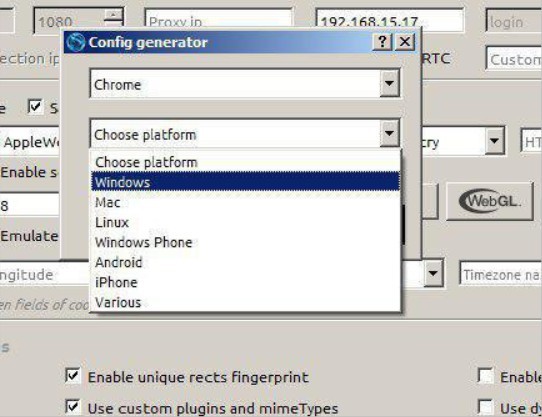

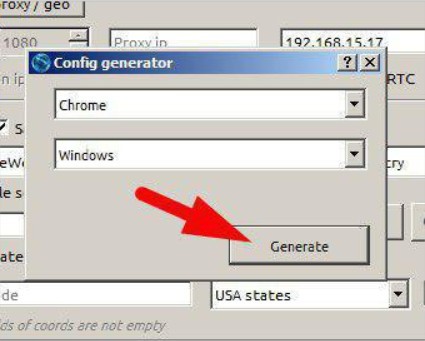

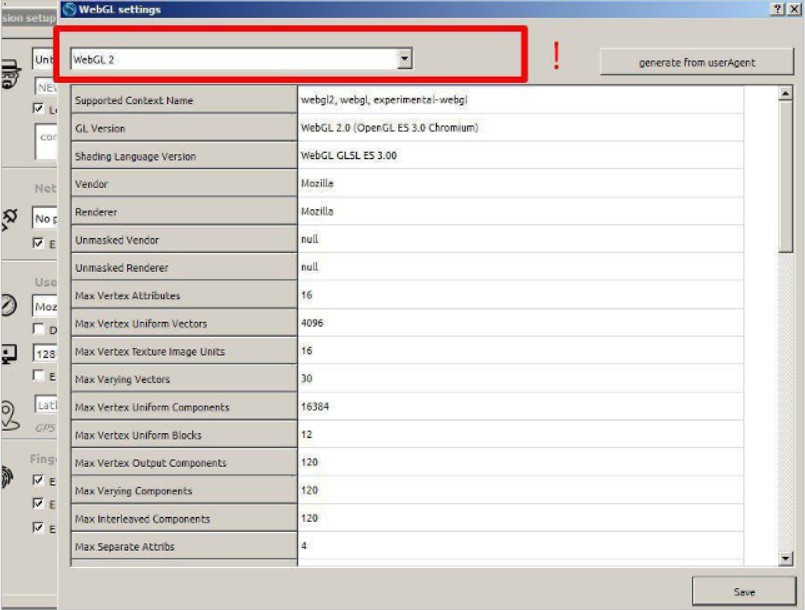

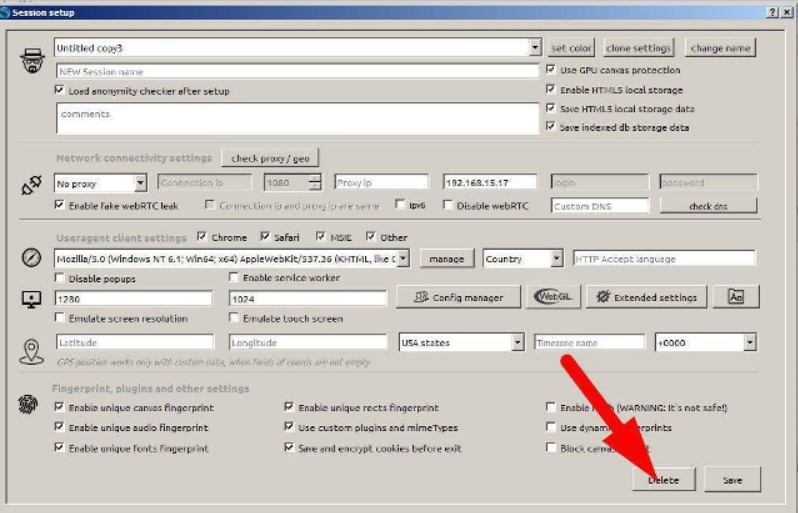

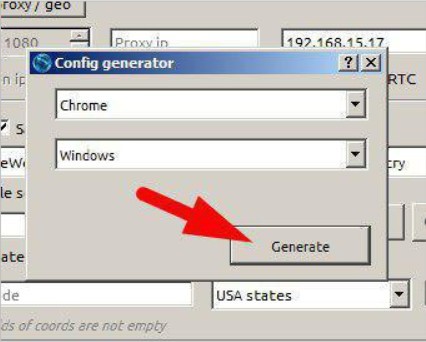

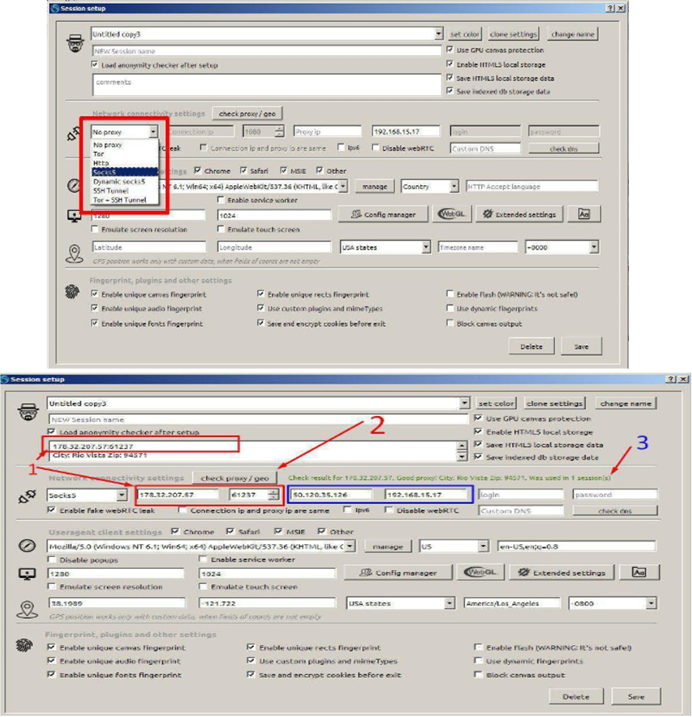

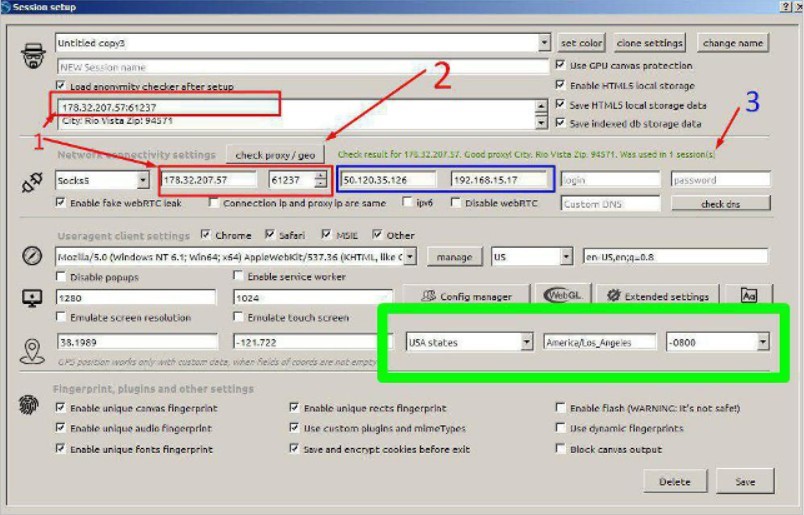

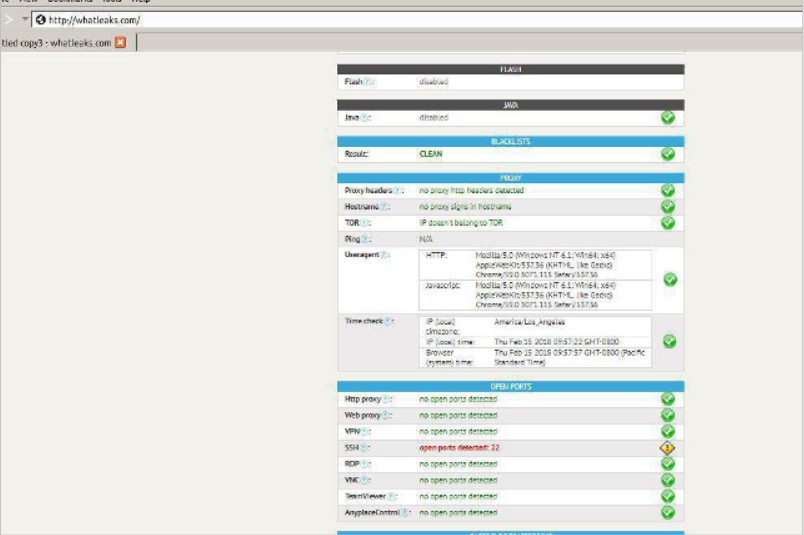

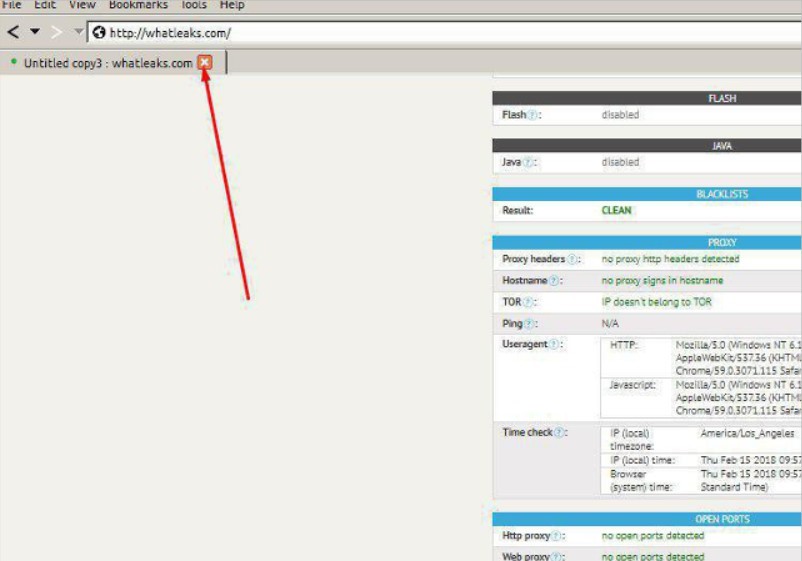

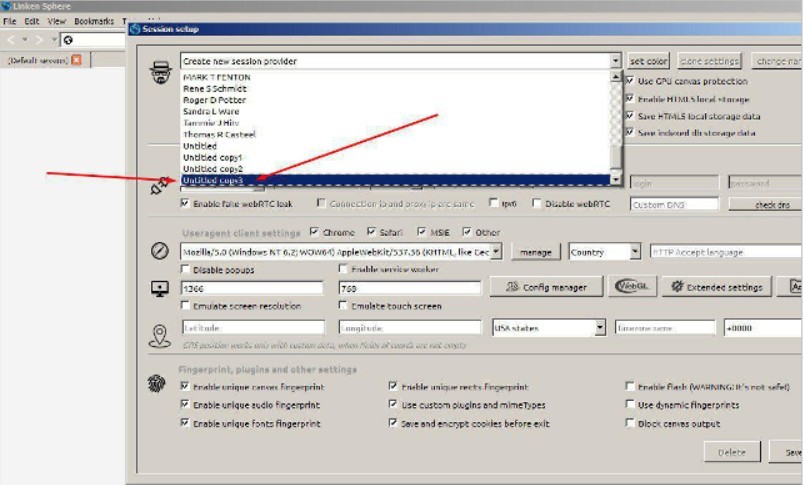

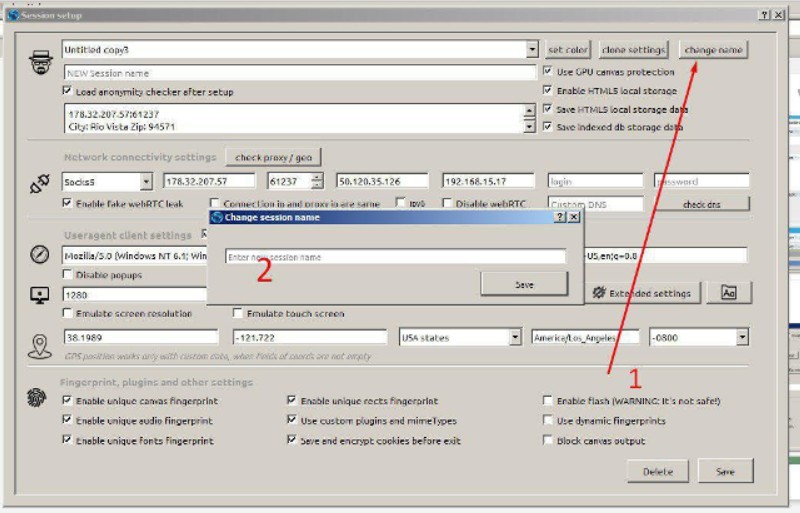

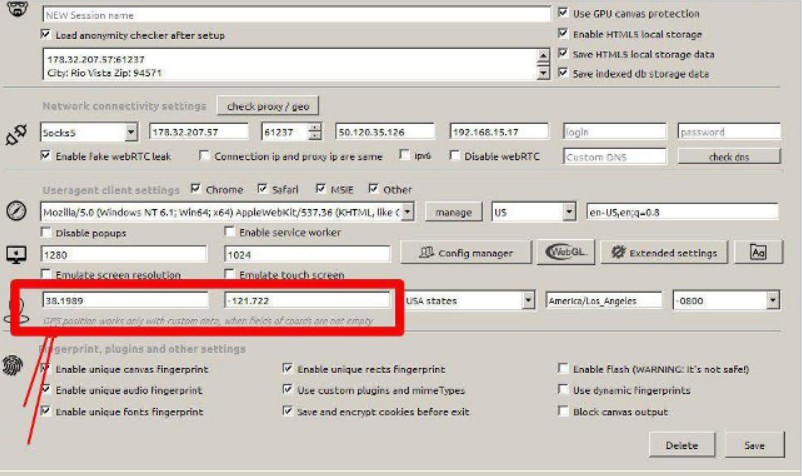

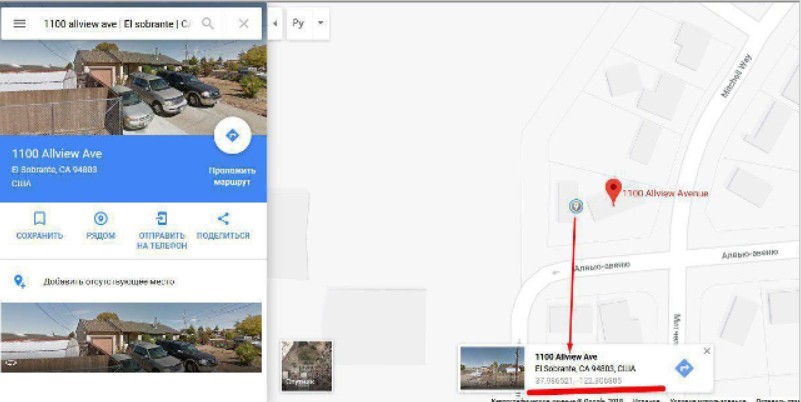

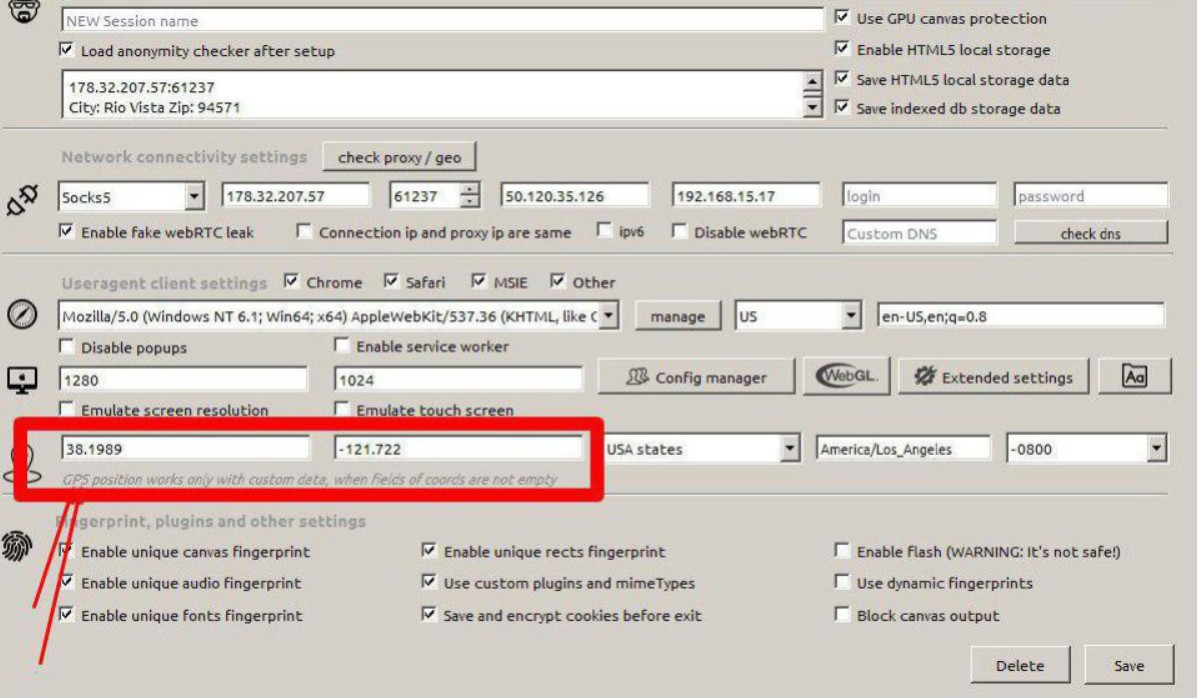

Настройка LS (Linken Sphere) - Урок 5.2.

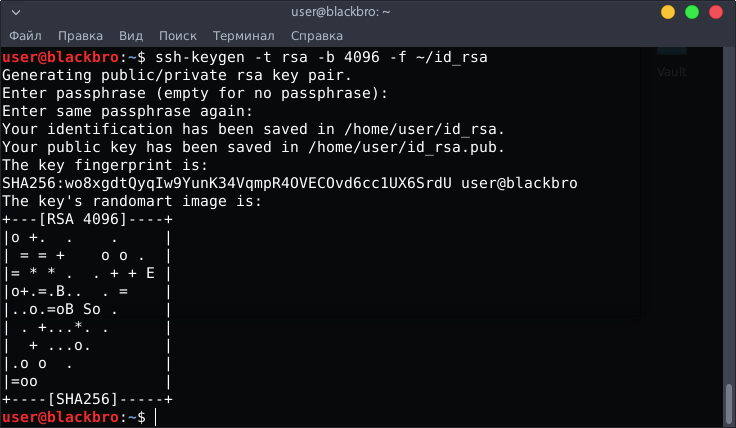

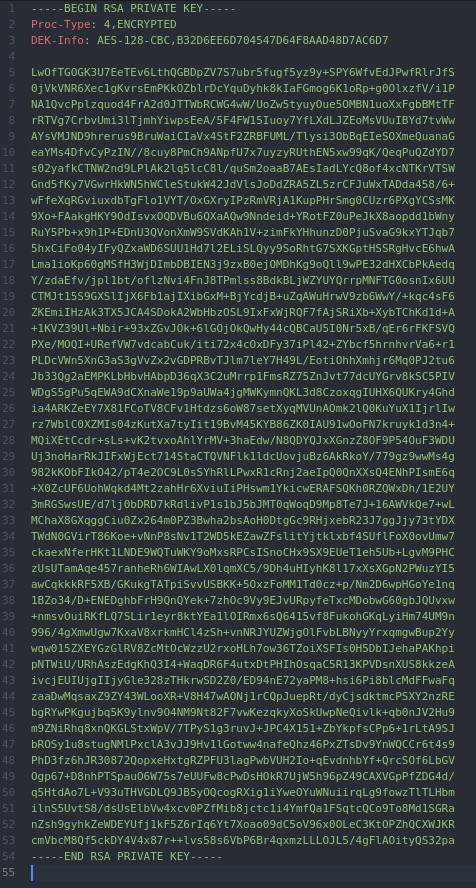

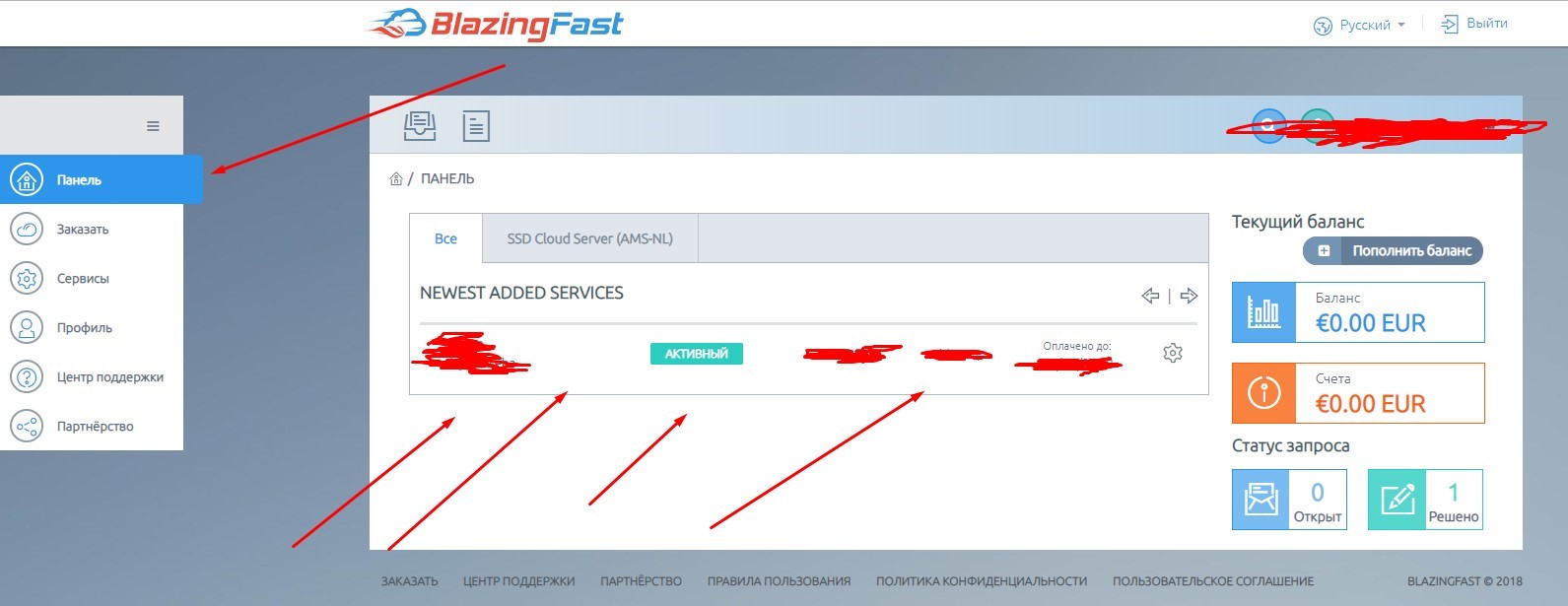

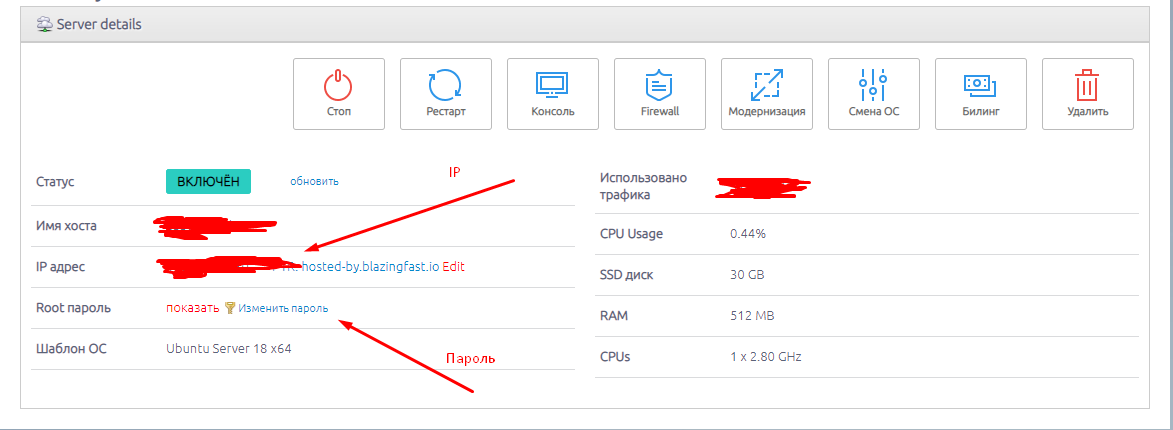

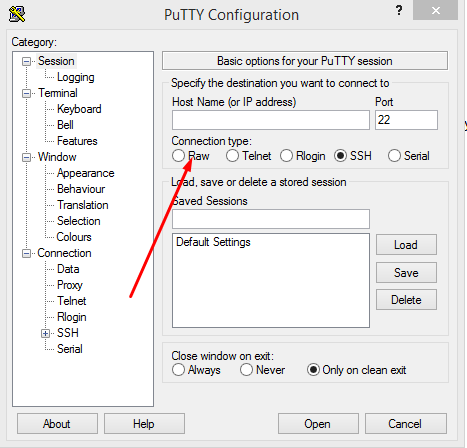

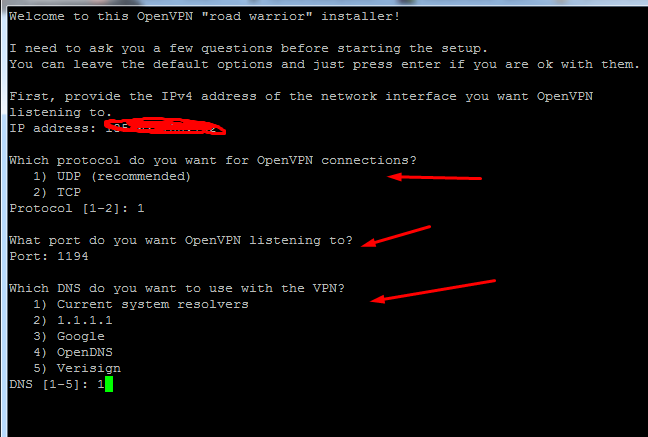

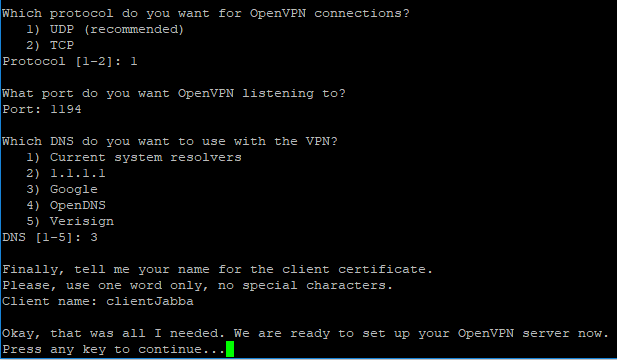

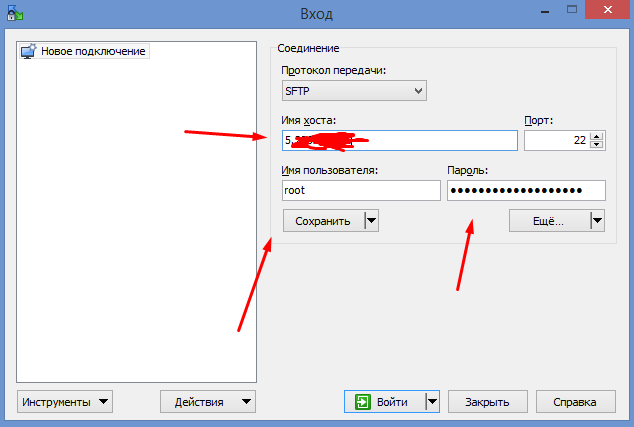

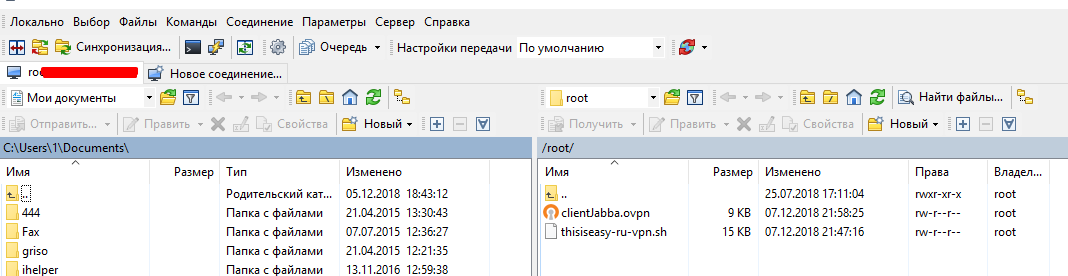

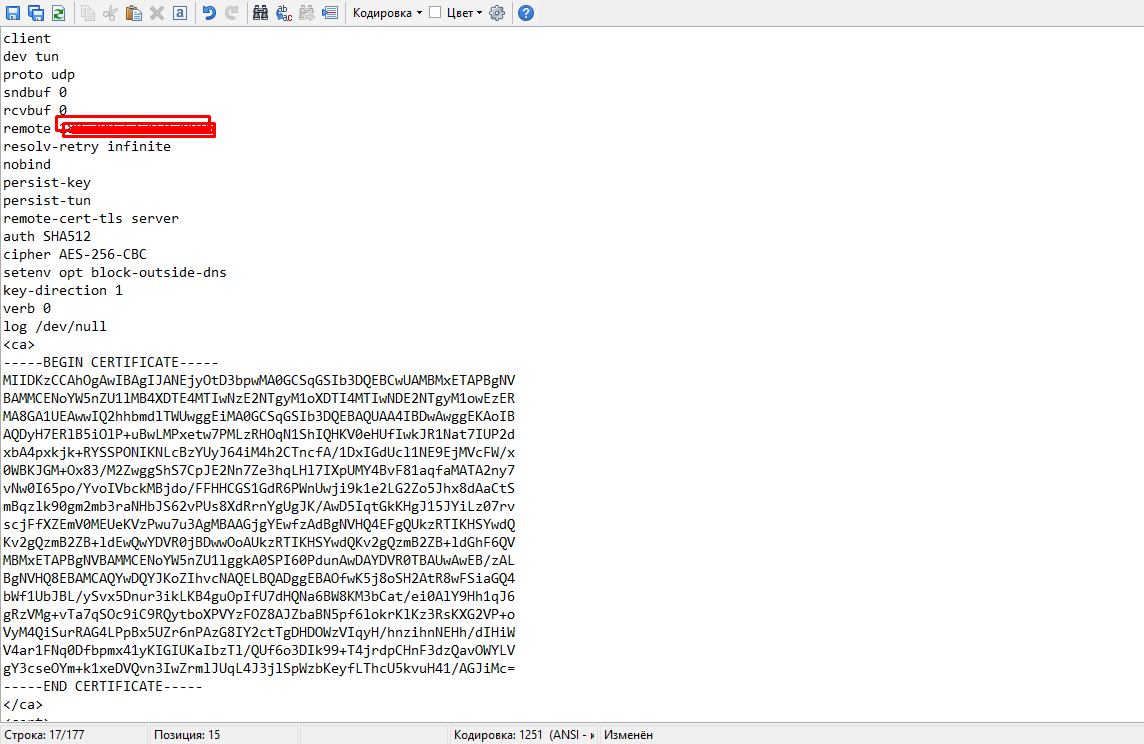

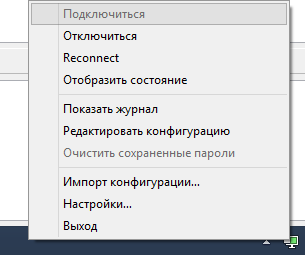

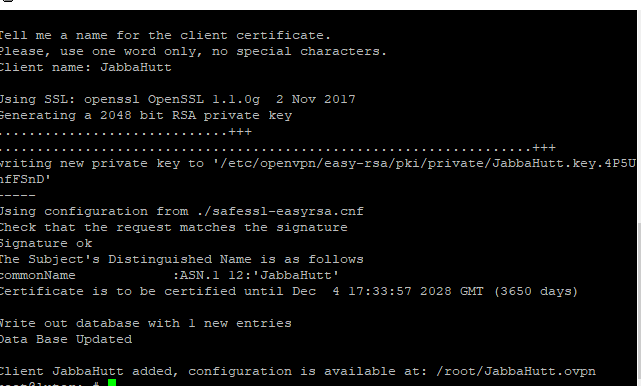

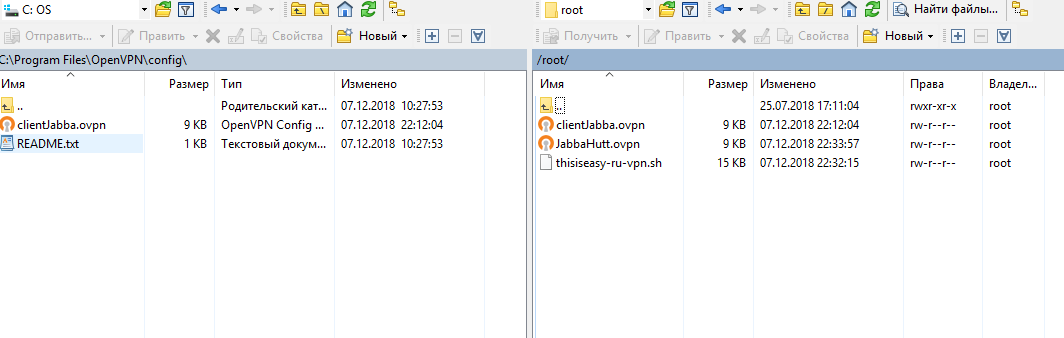

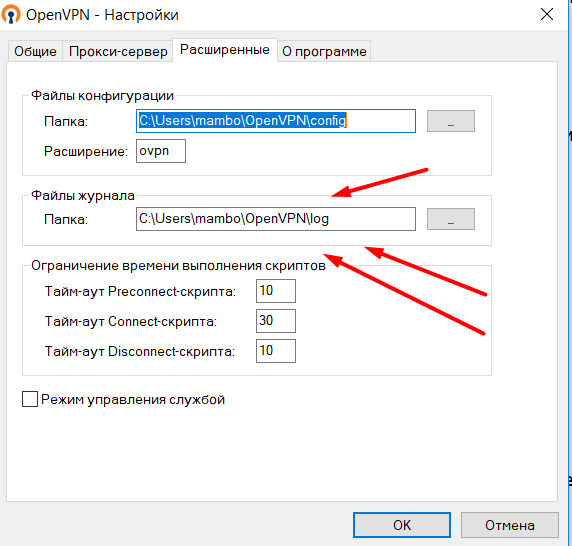

Создание личного VPN - Урок 5.3.

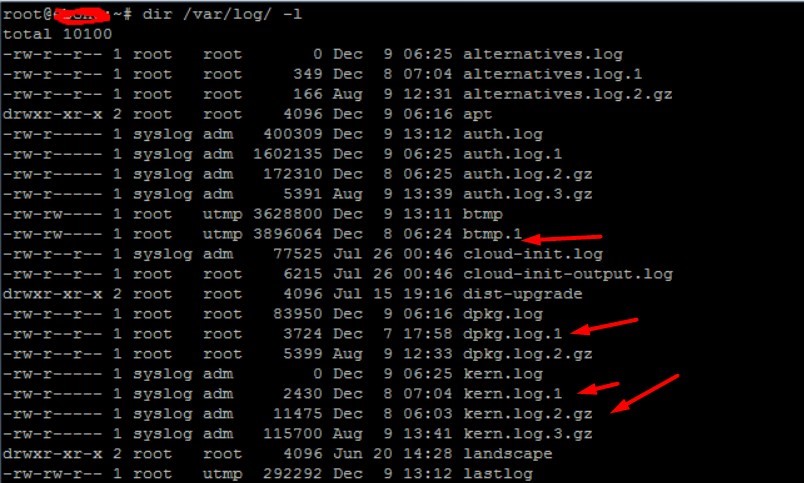

Как чистить логи на сервере - Урок 5.4.

Связка VPN+TOR+VPN - Урок 5.5.

AntiFraud (AF) - Урок 6.

Как работает AntiFraud - Урок 6.1.

Основные понятие вбива - Урок 7.

Магазины СС (Credit Card) - Урок 8.

Прогрев магазина - Урок 8.1.

Посредники - Урок 9.

Как вбить в Skype? Первый вбив - Урок 9.1.

Как вбить в хороший магазин? - Урок 9.2.

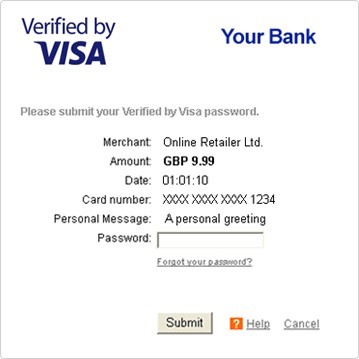

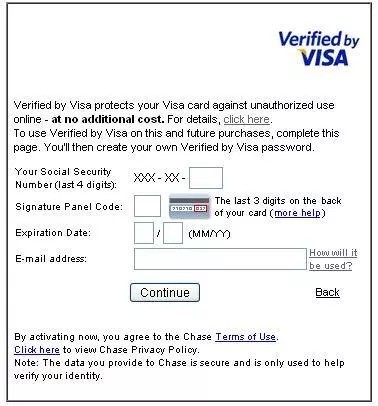

3DSecure - Урок 10.

Подставные лица (Drop'ы) и перехват-сервисы (PickUp) - Урок 11.

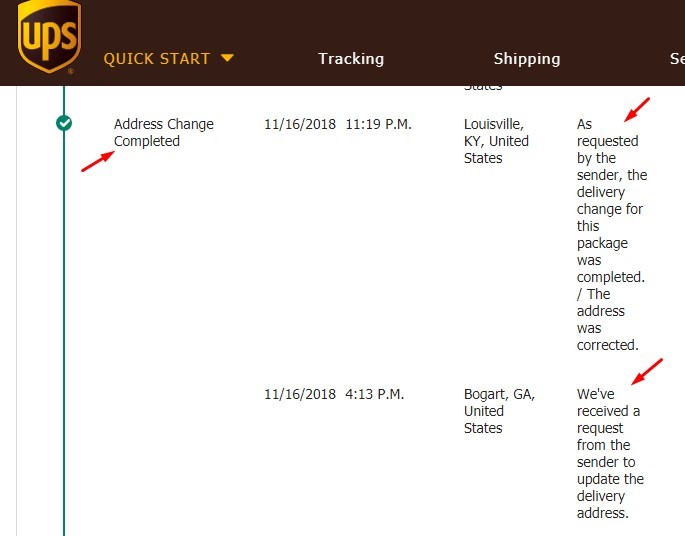

Перенаправление посылки (Rerout) - Урок 12.

Работа по Европе и Азии (Особенности) - Урок 13.

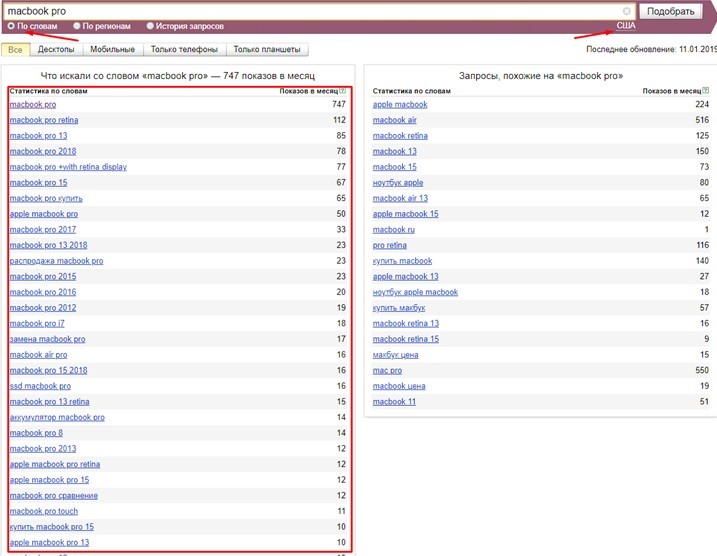

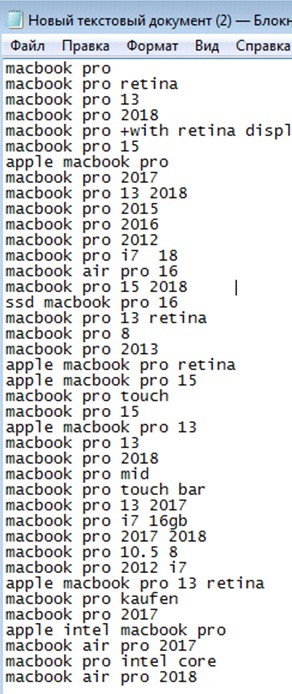

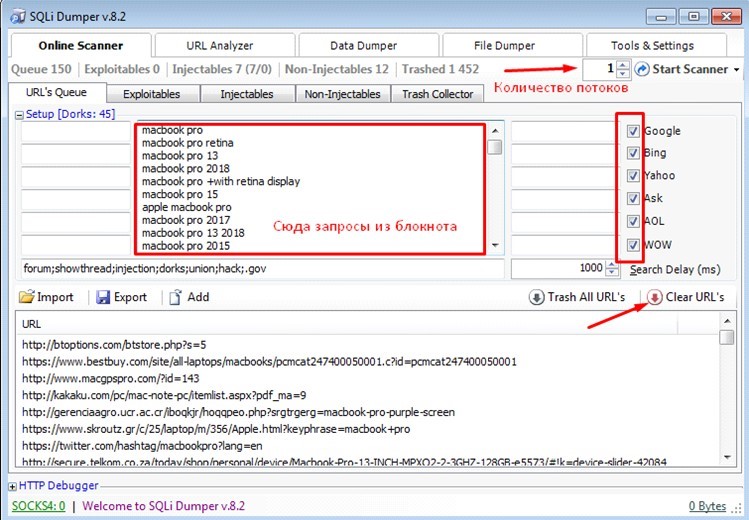

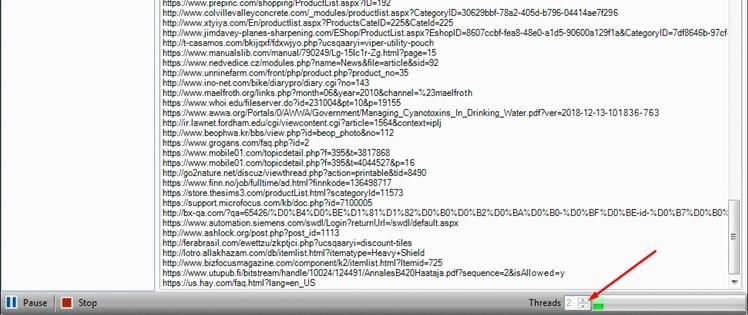

Поиск интернет-магазинов - Урок 14.

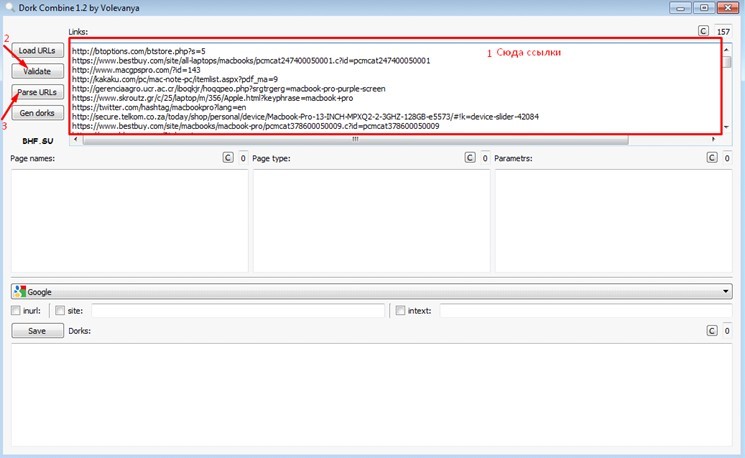

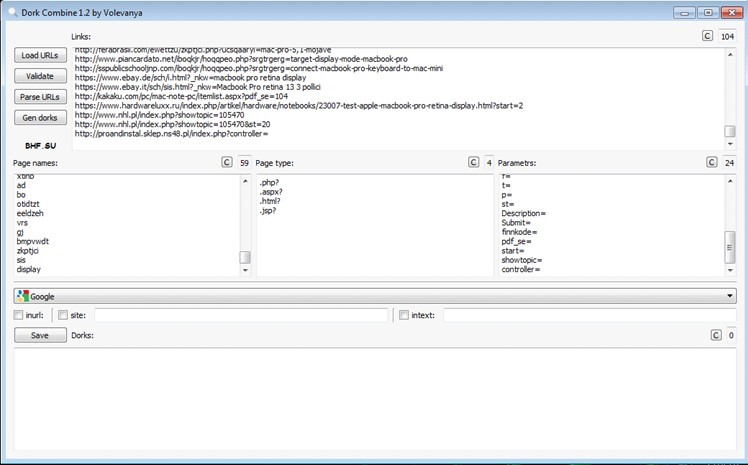

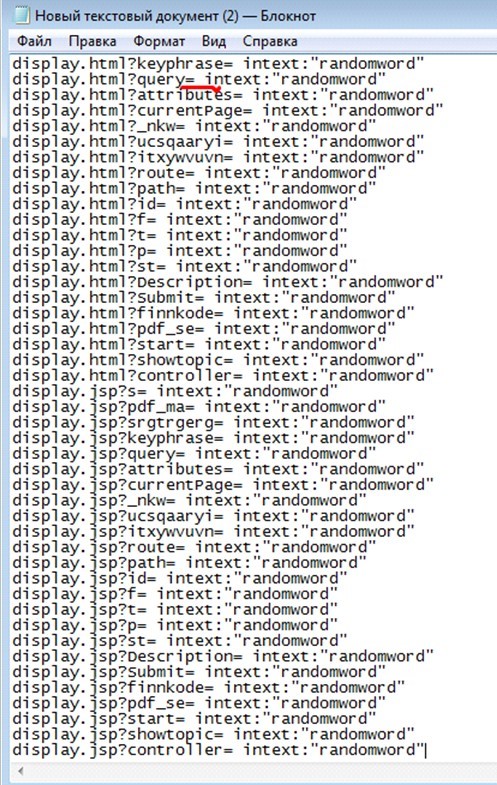

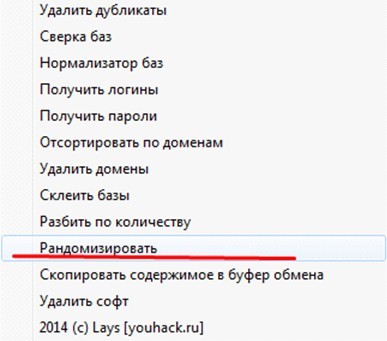

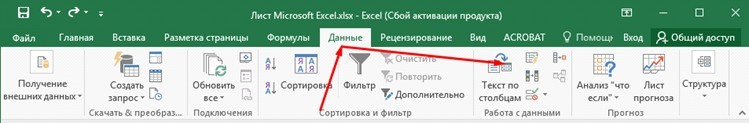

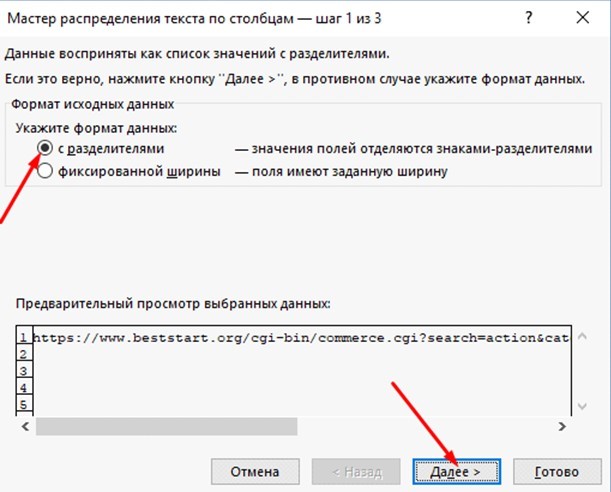

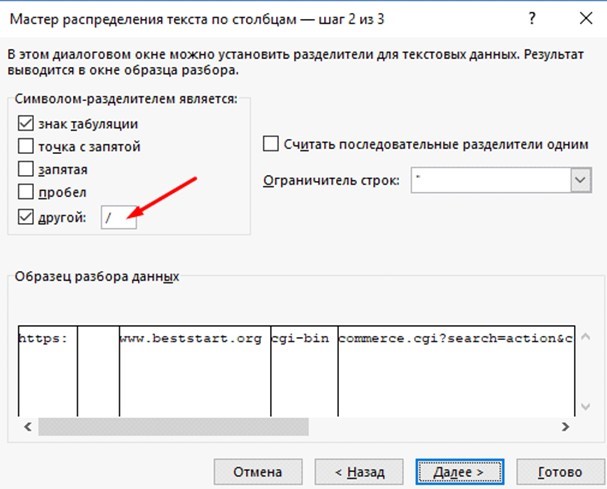

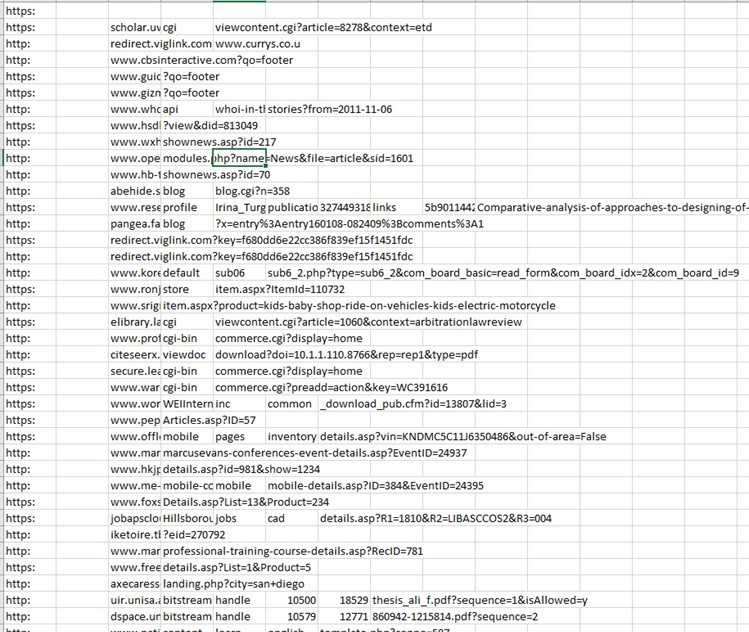

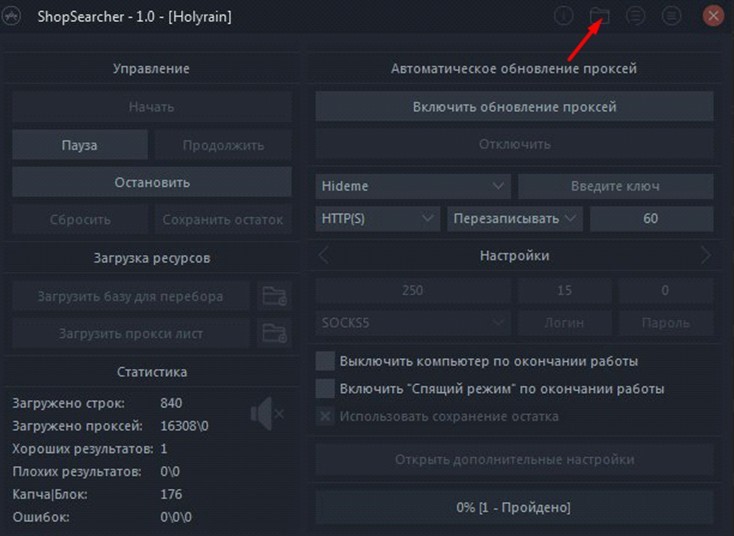

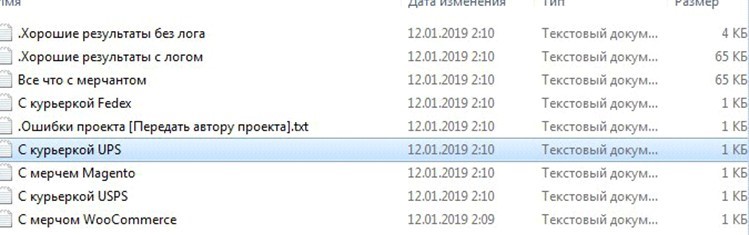

Парсинг ссылок - Урок 14.1.

E-Gift - Урок 15.

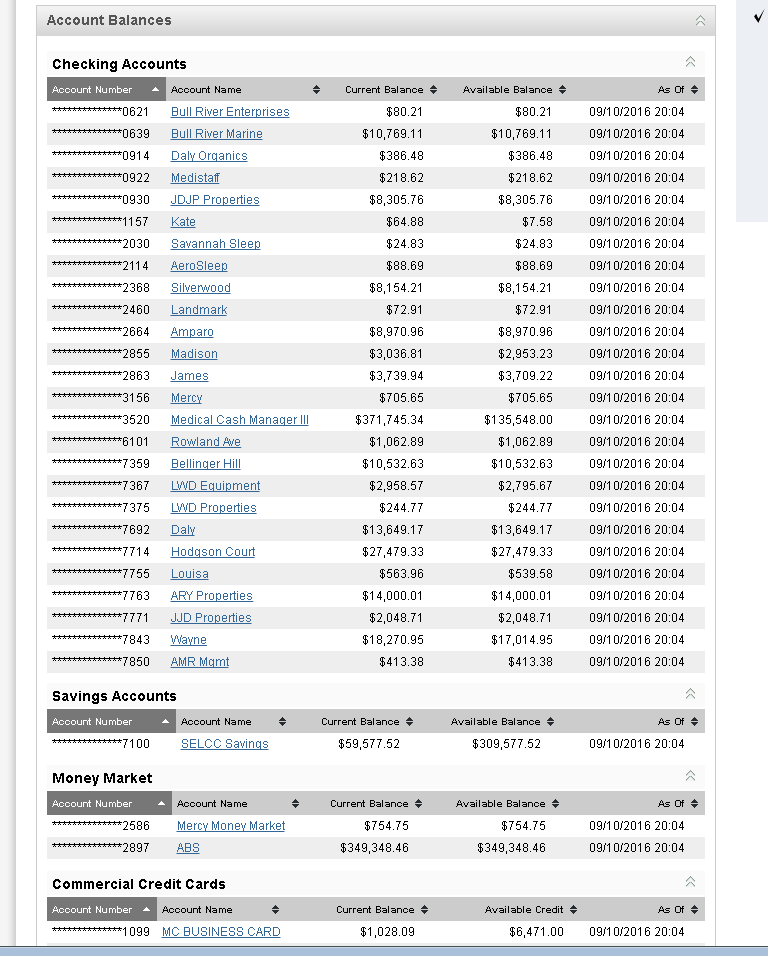

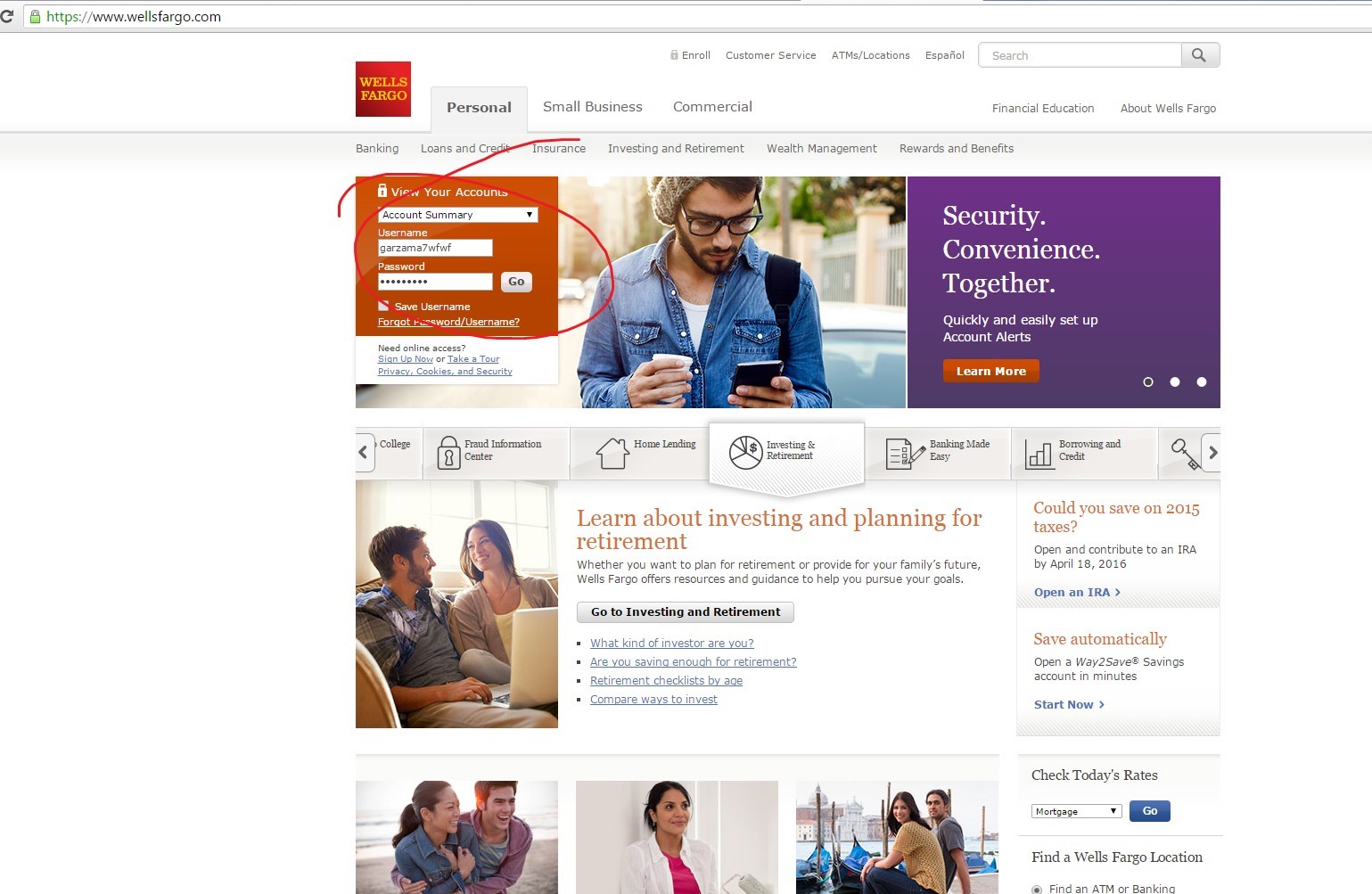

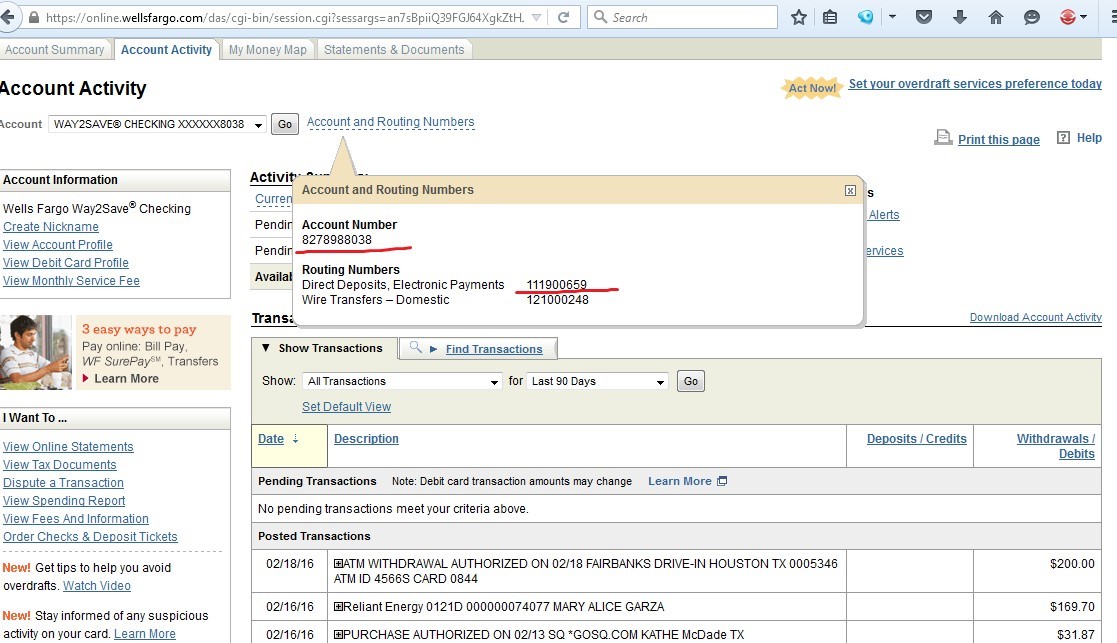

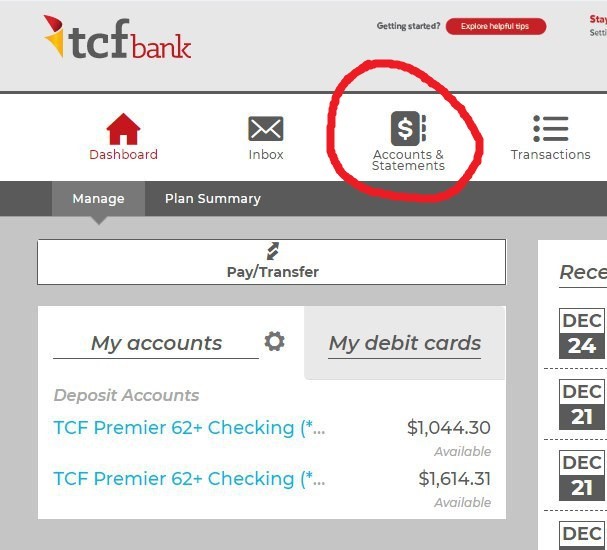

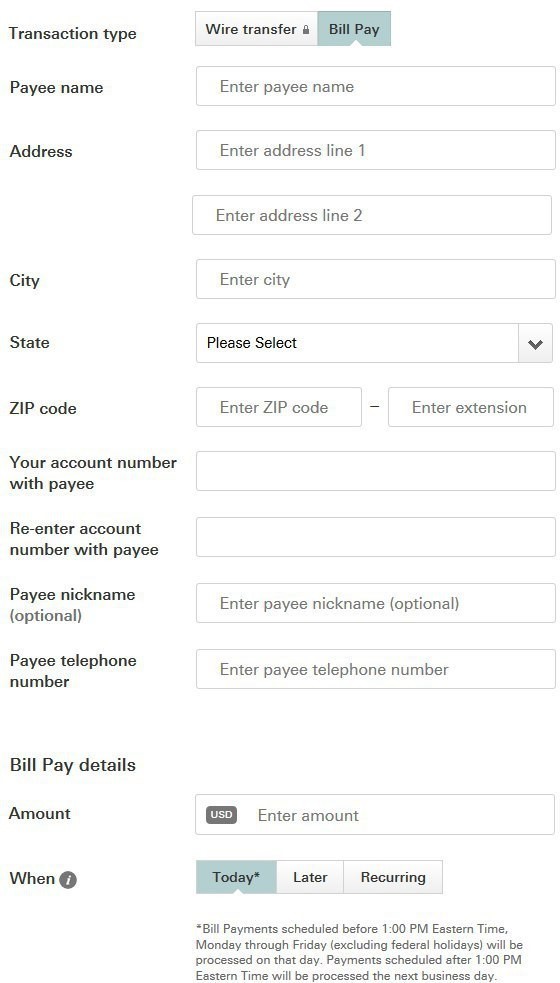

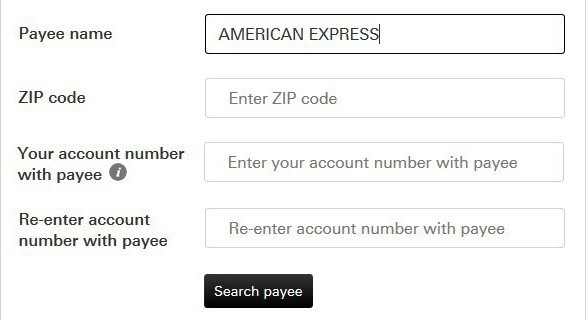

Enroll - Урок 16.

Логи. Brute-аккаунты - Урок 17.

Что видит магазин? - Урок 18.

Настройка Android на примере Nox - Урок 18.1.

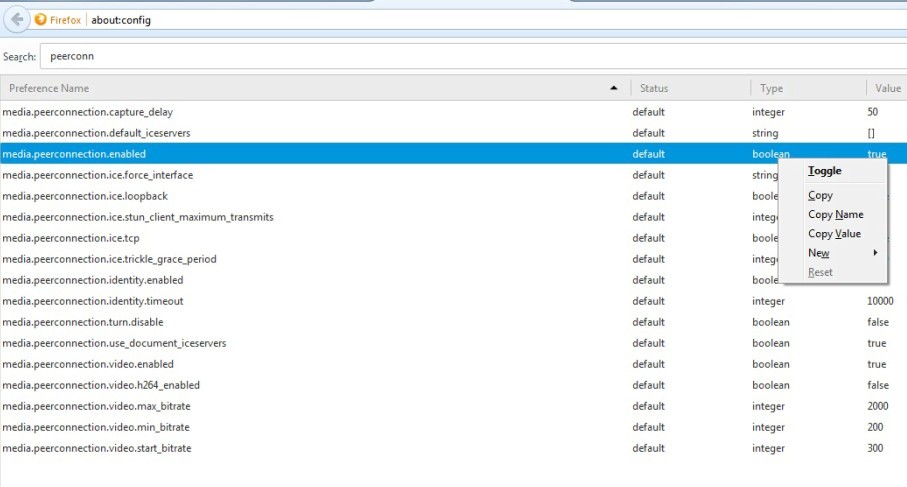

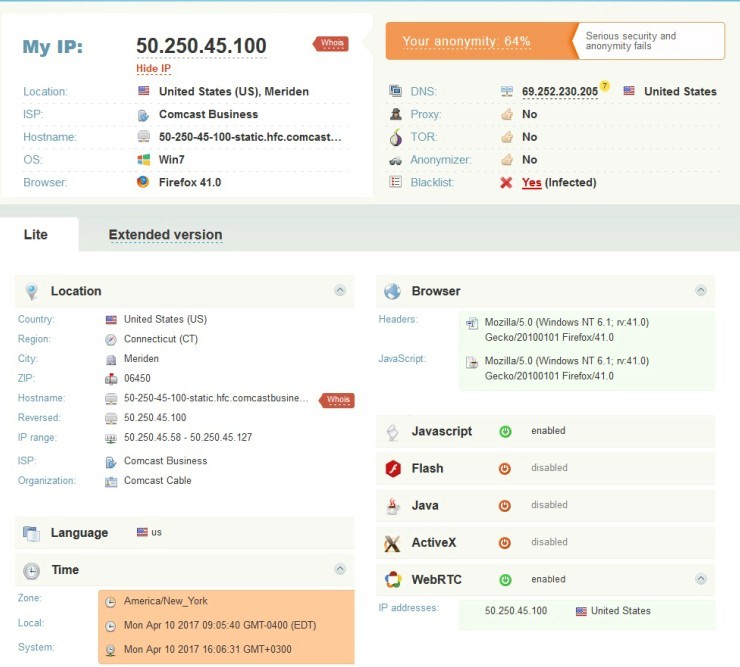

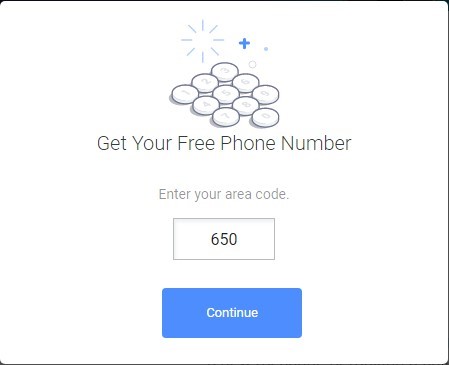

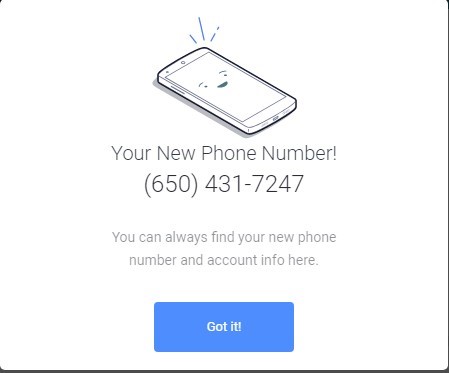

Настройка WebRTC - Урок 18.2.

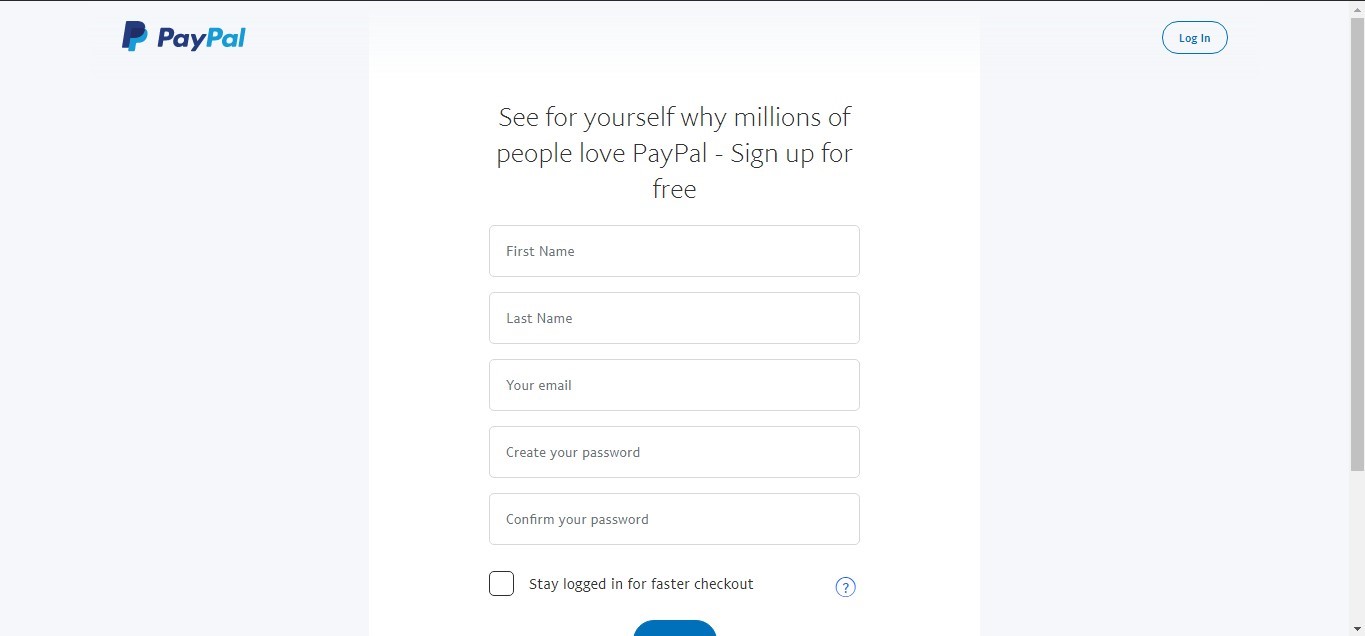

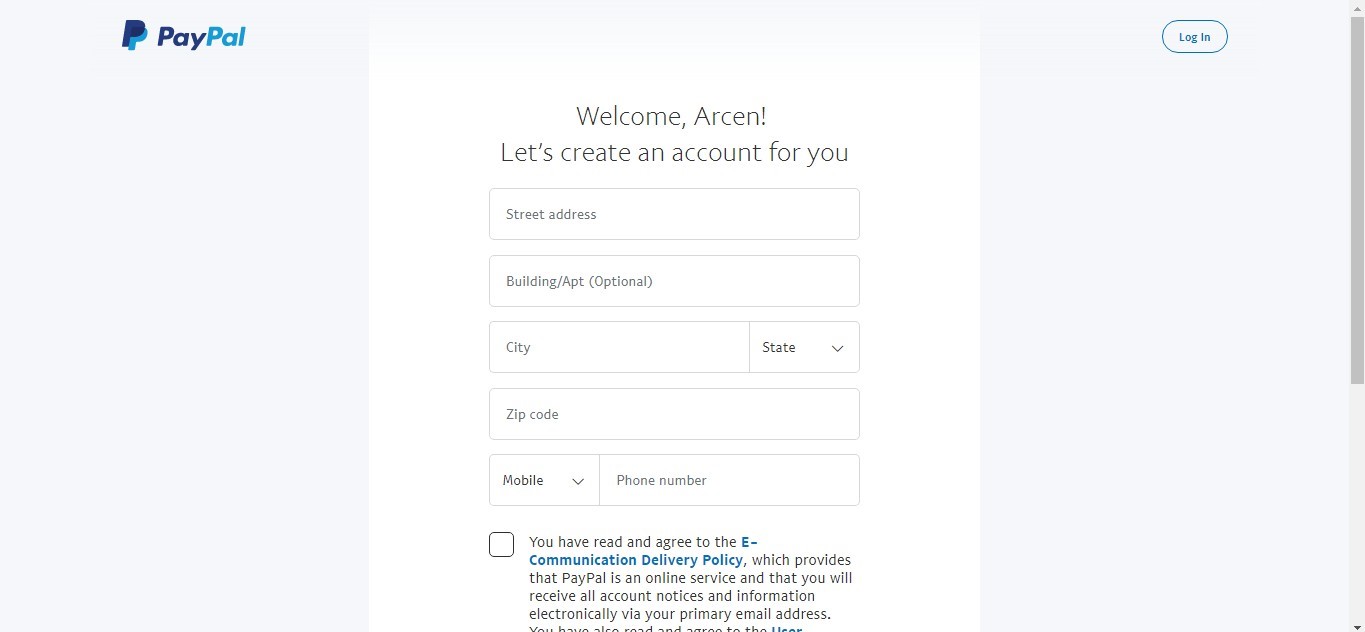

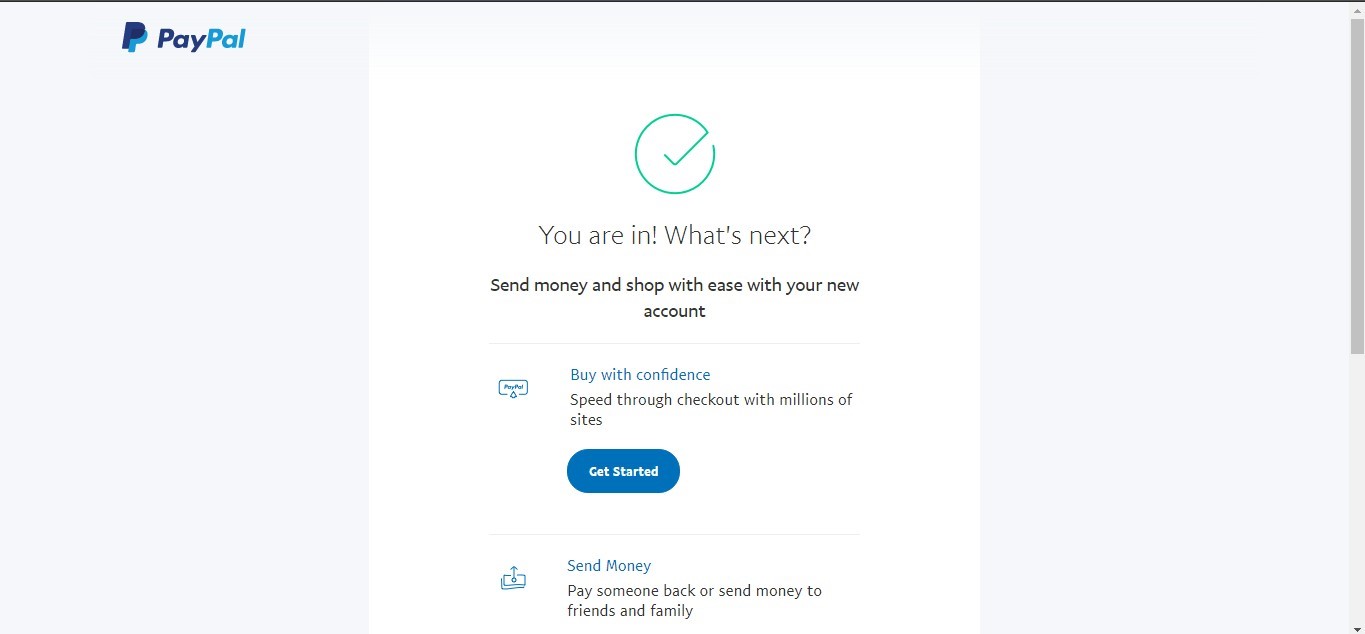

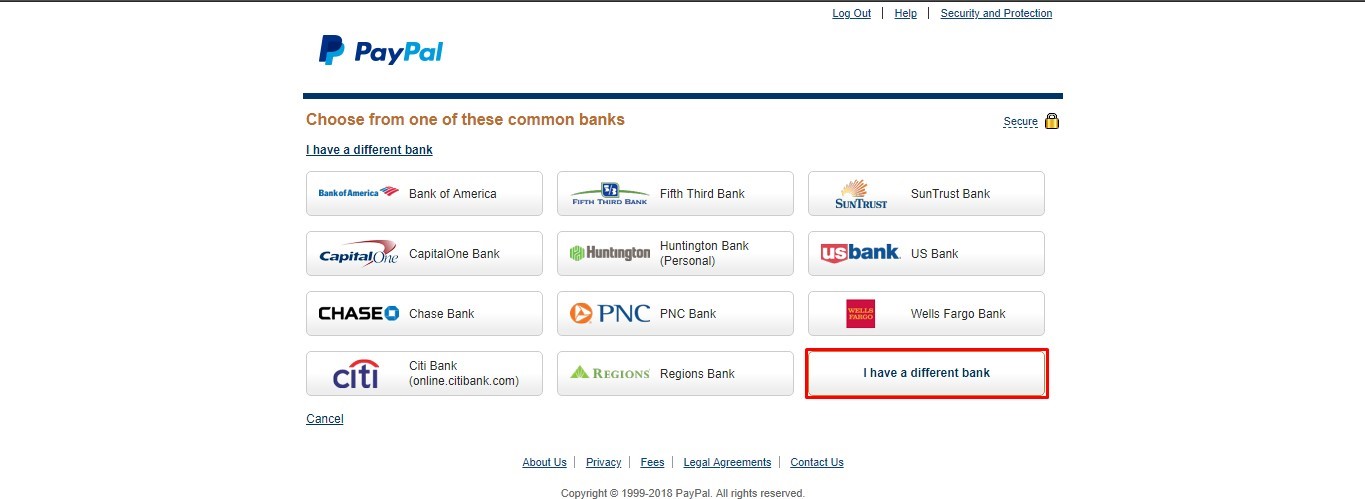

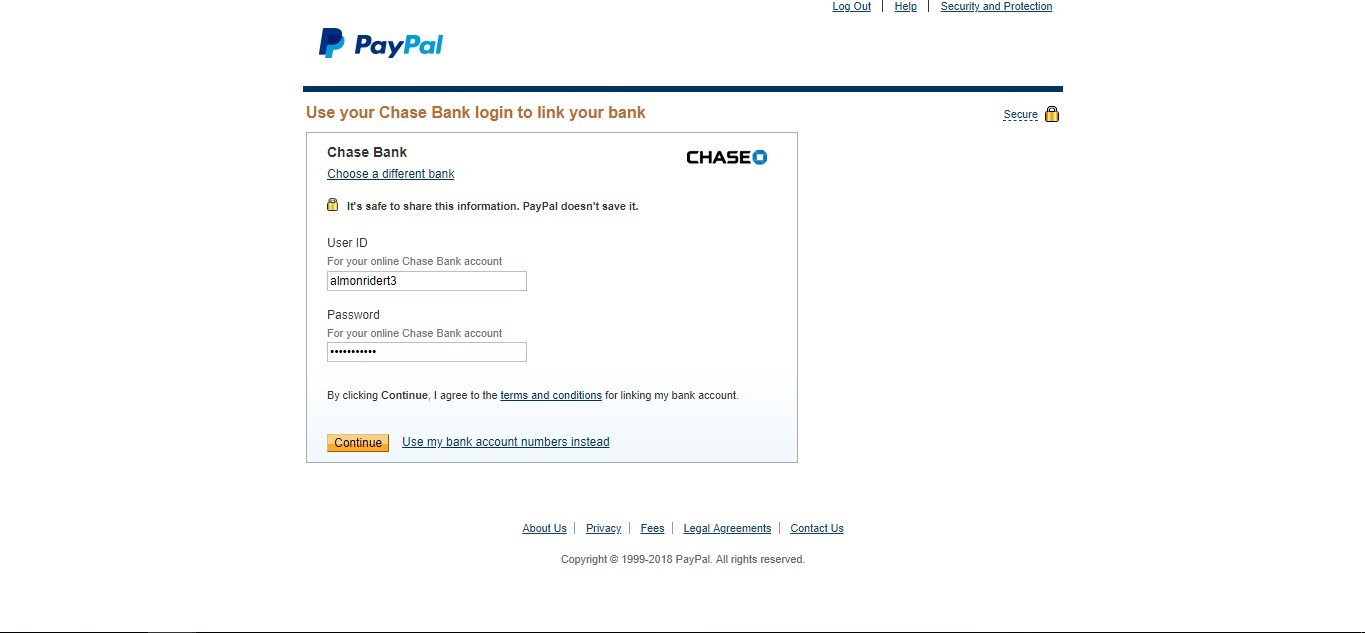

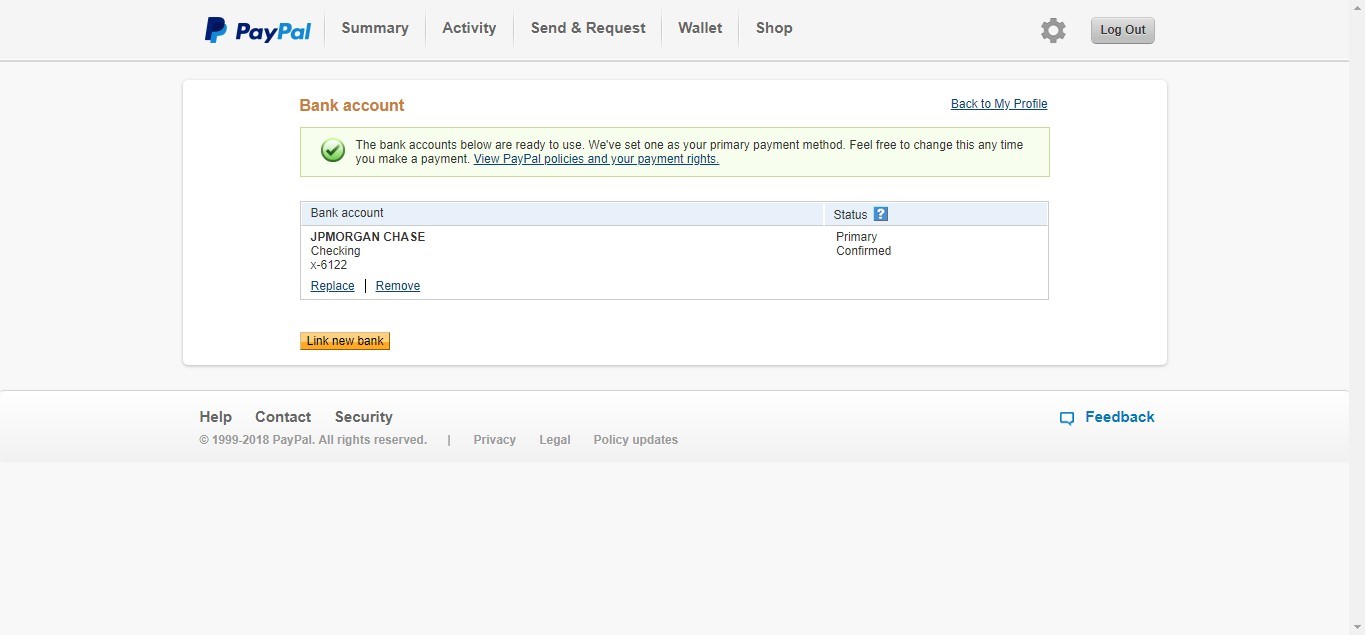

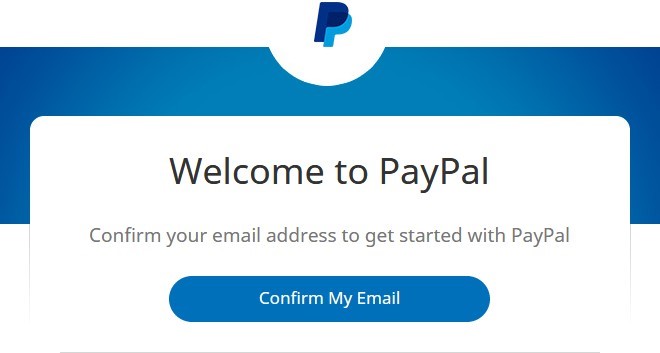

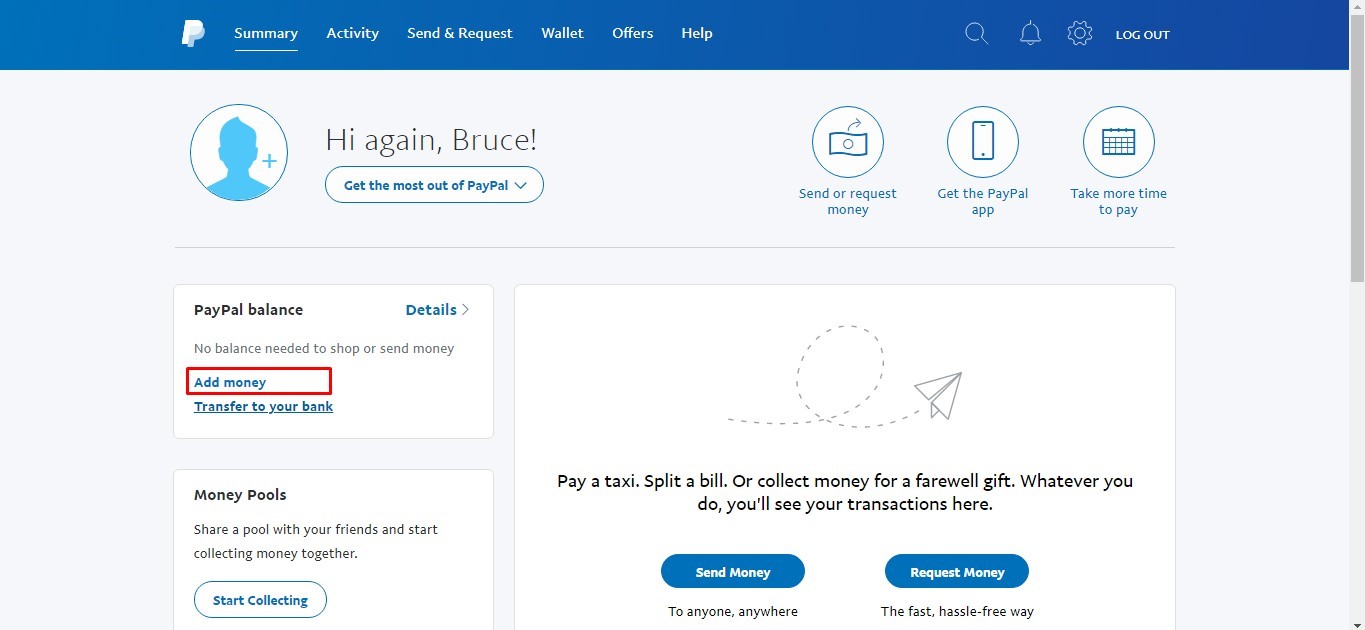

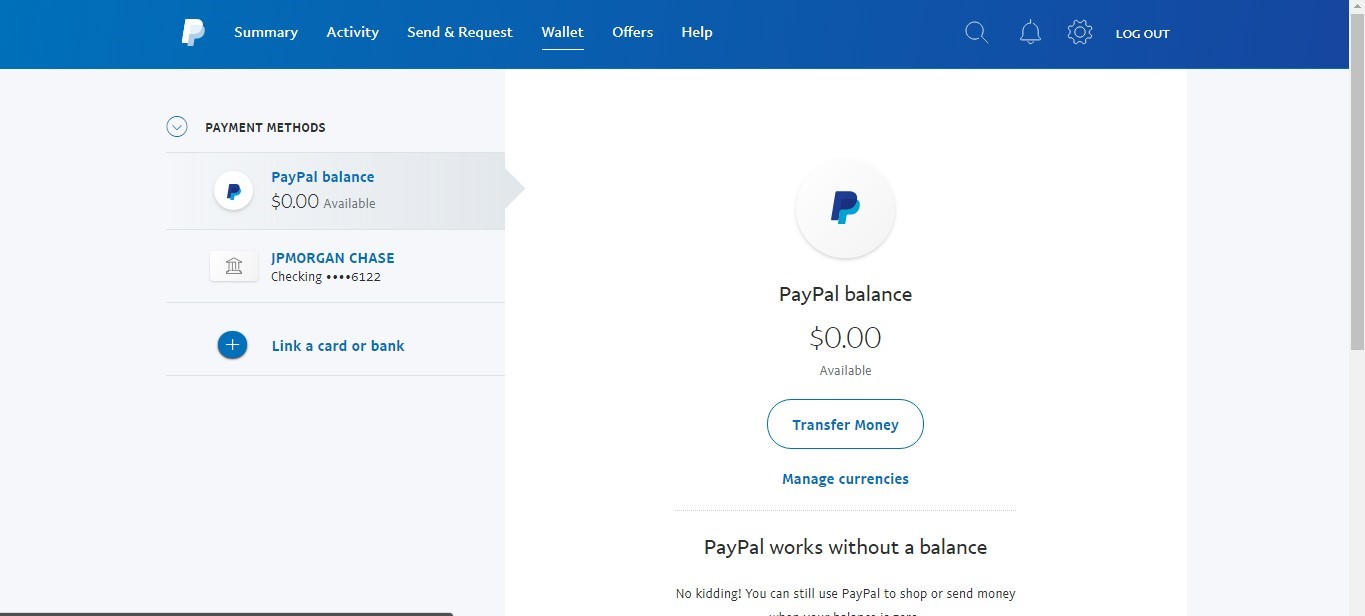

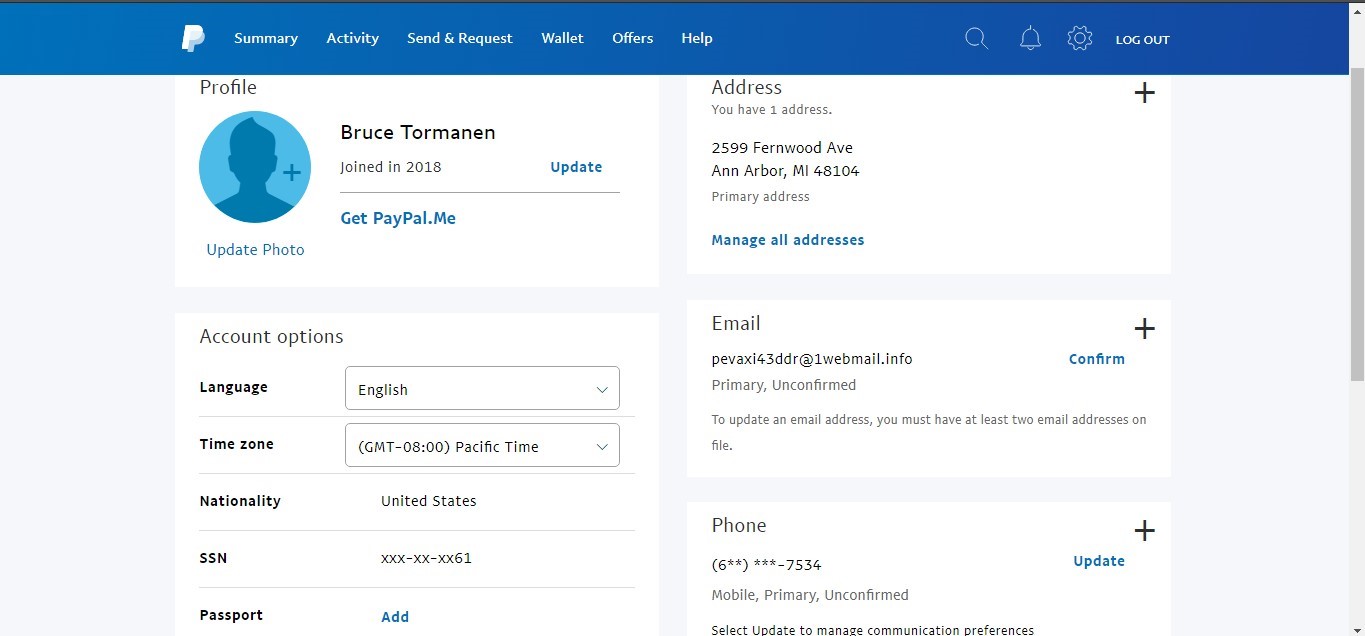

Работа с ПП - Урок 19.

Депозит и способы оплаты с помощью ПП - Урок 20.

Слив денег с ПП - Урок 21.

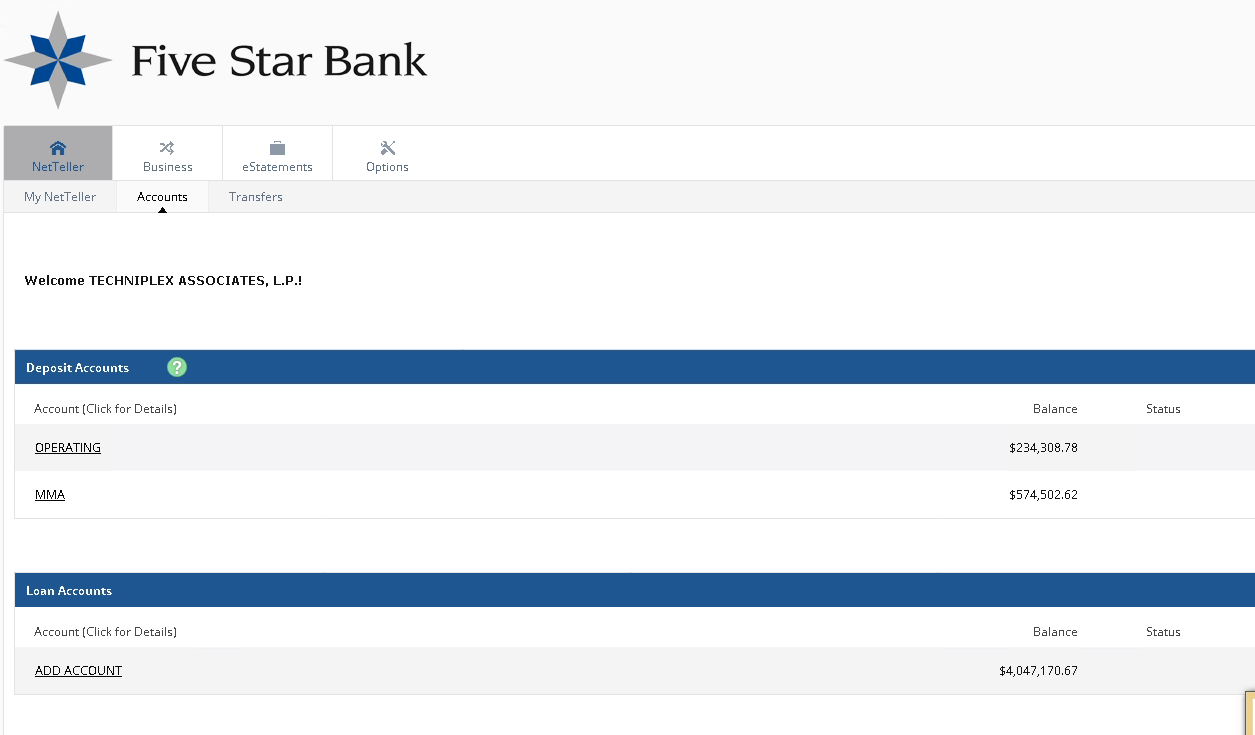

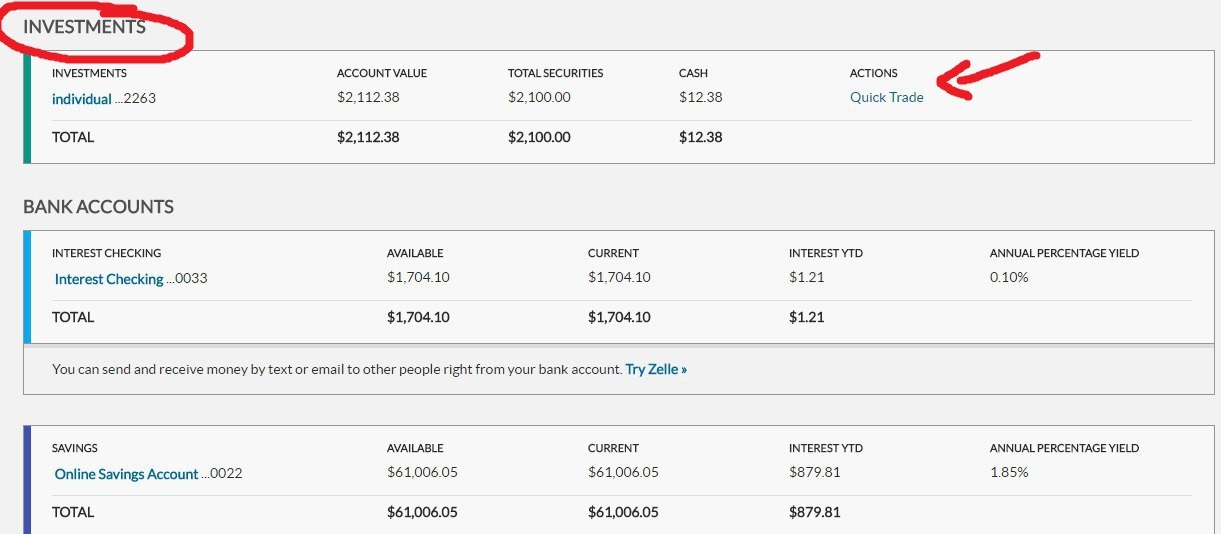

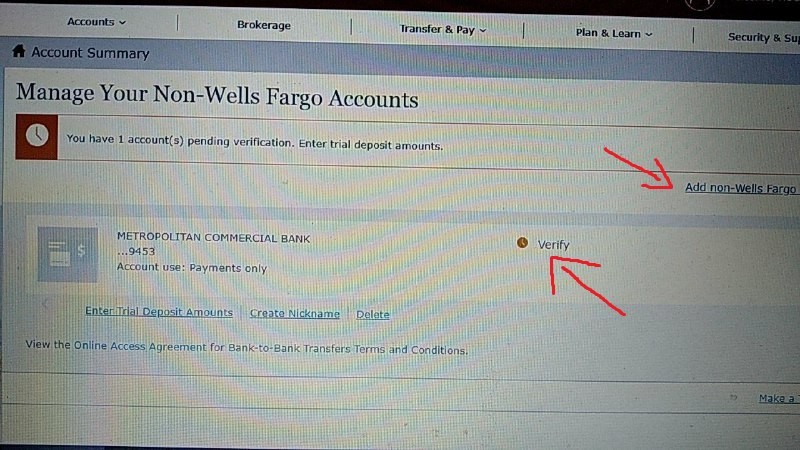

Банковские аккаунты. БА - Урок 22.

Способы заливов в БА - Урок 23.

Самореги БА - Урок 24.

Документы и их подделка - Урок 25.

Бронирование отелей. Авибилеты - Урок 26.

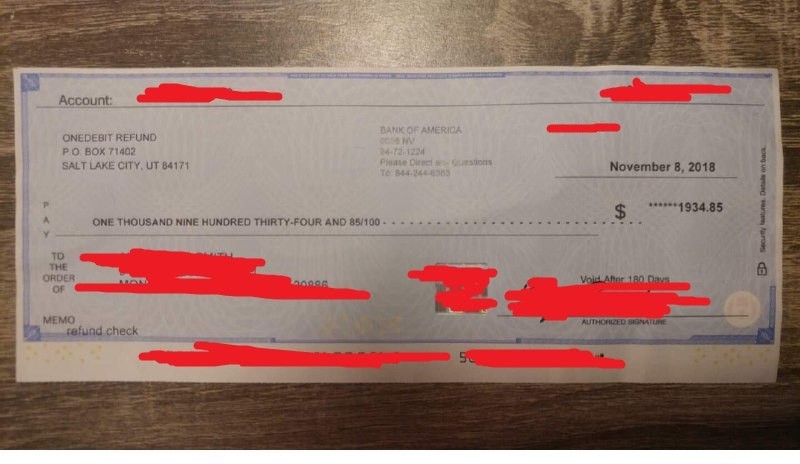

Схема по Refund - Урок 27.

Небольшая памятка на случай, если вас поймали.

Термины

Добавлю еще то, что я решил не использовать постоянно обычные термины, которые общеприняты в нашем сообществе, так сказать, которые более тривиальные, поэтому будут только официальные термины, которые более легки для понимания.

(Например, СС можно назвать и картоном, и картошкой, и картой, и картографом, и катером, и чем-либо еще угодно. Именно по этой причине - все термины будут написаны так, чтобы смог понять любой человек)

Почему я это сделал? Потому что иногда весь текст - это сплошной набор терминов. Для простоты понимания я «упростил» их. В общем, увидите сами. К терминам, конечно, я буду давать и общепринятые варианты, которые используют на форумах и так далее.

С - Carding, кардинг, карж.

CC - Credit Card, карта. Вообще, это не должна быть обязательно именно кредитная карта. По факту, это вообще любая карта.

BINChecker - Checker, проверяет и пробивает BIN.

BIN - первые 6-7 цифр СС.

CheckerCC - проверяет СС на Valid.

Valid - валидность. Рабочая СС или нет.

КХ (Card Holder, CH) - Держатель и владелец СС.

Введение в С (Carding). Урок 1.

torproject.org/download/download-easy.html.en - TOR-браузер можно скачать только по этой ссылке. TOR позволяет вам оставаться анонимными в сети, то есть, поиск по DarkNet можно делать через TOR-браузер. TOR можно ставить на свою основную систему. Что касается виртуальной машины, обсудим ее на соответствующем уроке. Теперь небольшое отступление, расскажу за руководство.

Основное направление в руководстве - Carding, методов работы в Carding много, кто-то просто бьет с СС (Credit Card), кто-то делает Enroll'ы, кто-то Gift'ы, PayPal, банковские аккаунты. Короче, много не очень понятных слов для многих из вас, здесь все это включено, выбор будет за вами. По опыту скажу, что почти все выбирают себе одно направление и работают с ним. То есть, кто работает, например, с банковскими аккаунтами, редко вбивает карты (Credit Card).

По темам выше - мы рассмотрим все, задача заключается в том, чтобы помочь вам найти свою тему. Стараемся работать организационно, в процессе работы обращайте всегда внимание на свои неудачи и желательно фиксируйте их. Например, вбиваете карту, а вам выскакивает ошибка, делайте снимок экрана, показывайте мне в Telegram и разбираем проблему, так будет намного проще понять в чем проблема и помочь вам. Не нужно стесняться глупых вопросов. Основная суть, даже не в руководстве, руководство - это материал, шаблон по которому можно работать, а главное у нас, что можно всегда обратиться ко мне в индивидуальном порядке, разобрать свою проблему. Но руководство и уроки тоже очень важны, особенно на начальном этапе. Это ваша база.

Полезные сервисы во время обучения:

1) Сервис для снимка экрана - prnt.sc

Скачиваете программу и легко делаете снимки через кнопку на клавиатуре «PrtSc».

2) Сервис анонимных записок - privnote.com

Создали записку, передали и после прочтения она будет уничтожена. Плюс там есть кнопка "параметры" с дополнительными настройками.

Скажу за Jabber. Создайте себе резервный Jabber.

О том, как это сделать написано здесь: xakep.ru/2017/07/21/jabber-otr-howto/

А здесь просто довольно полезная и интересная информация: cryptoworld.su/safe-comunications-tell-snouden/

Jabber можно держать, где вам удобно, а удобней на основной системе. Jabber на серверах «.ru» удаляйте сразу, если есть такие. Это помойка. В идеале - сервер должен находиться в стране, где логи не ведутся. То есть, страна не должна находиться в программе Eyes 14. И да, это не должна быть страна, где вы пребываете в данный момент.

Еще что касается работы в Carding, то воспринимайте это как хобби, дополнительное направление для заработка, не нужно бросать все и зацикливаться только на нем, развивайтесь также вне онлайна. Достаточно вечером уделять время, чтобы иметь стабильный хороший доход. И это касается любой деятельности, всегда развивайте себя в нескольких направлениях. Еще добавлю за VPN. Так вот, VPN мы будем делать свой личный, покупать тоже не нужно, будет работать, как на телефоне, так и на компьютере.

Ладно, начнем с базовых понятий в Carding'е. Основа Carding у нас начинается с чего? Правильно - безопасность. Верно, но первое, что обычно приходит на ум при слове "Carding"

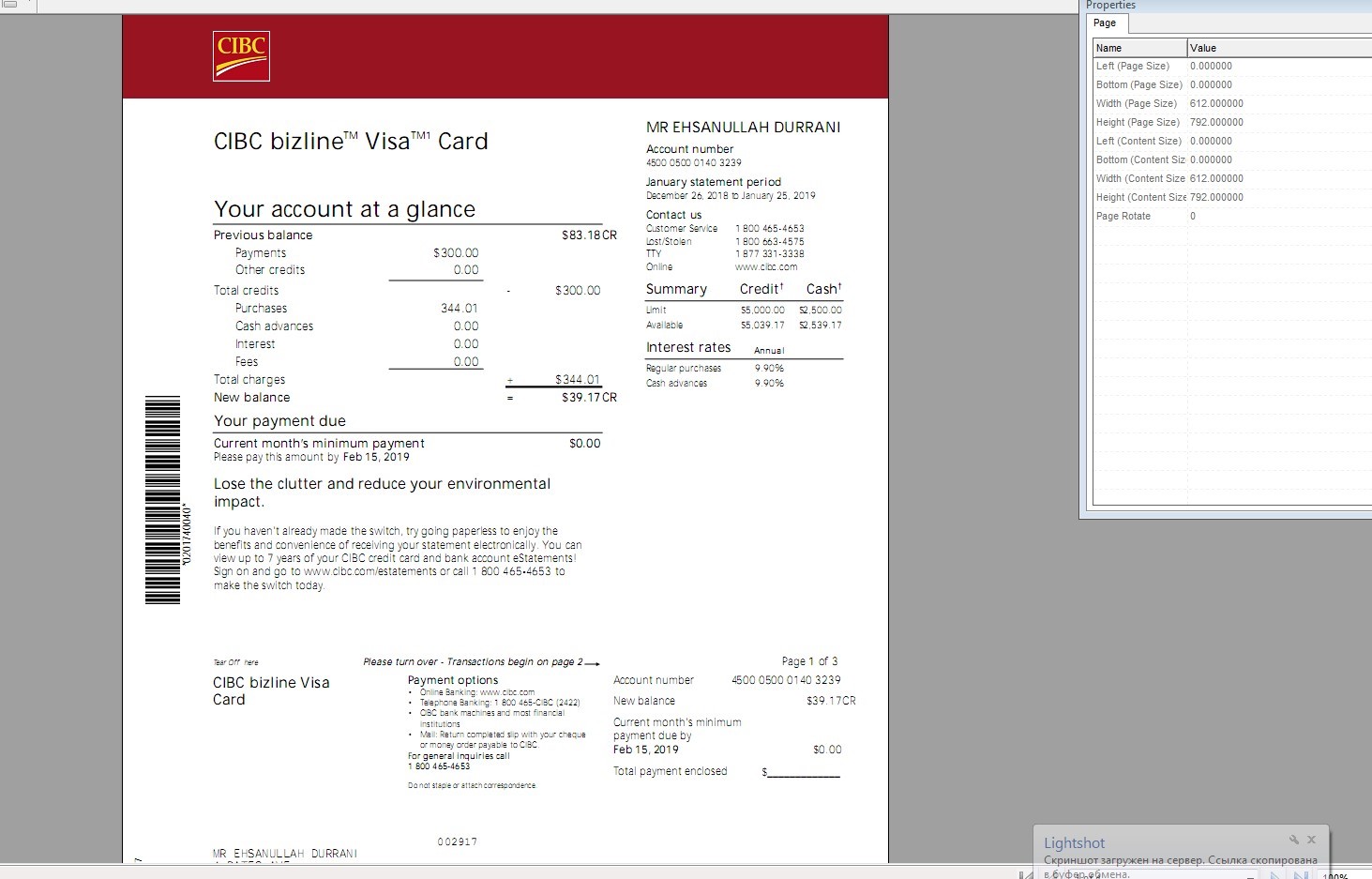

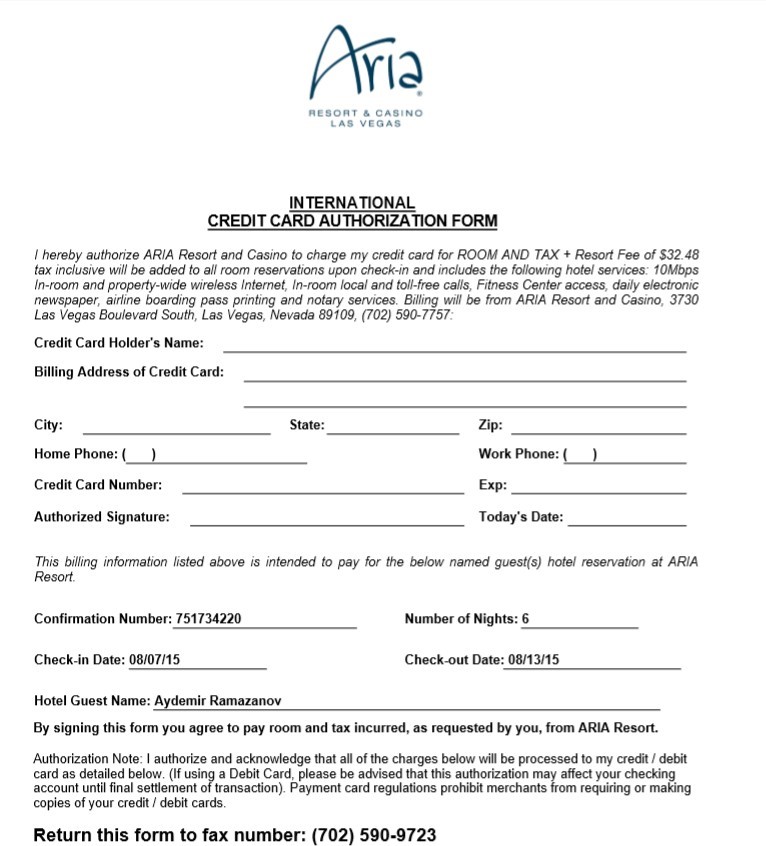

- это все-таки кредитная карта. С нее и начнем. А безопасности еще посвятим несколько отдельных уроков. Кредитная карта - Credit Card. Credit Card - CC. Дальше обозначается - СС. Правильней, конечно, говорить банковская карта, но все называют именно СС, не столько важно кредитная карта это или дебетовая карта. Что такое CC, все знают, но если углубиться, то точно не все. Уточню на всякий случай, что работаем мы с данными карт, без материальной карты, так как у нас Online Carding. Рассмотрим СС на нашем примере. Владелец карты Jonh Doe, даже не представляет, какая ему оказывается честь:

Сделаем разбор. Начнем с номера карты - 4037840052172291. Основа в номере карты у нас что? Правильно - BIN. Поясню. В номере карты есть цифры, в которых содержится информация о том, что из себя представляет карта, 6 первых цифр. Называется БИН / BIN. Это первые 6 цифр любой карты. Хотя, уже начинают появляться карты, где BIN в 7 цифрах. BIN - банковский идентификационный номер. Теперь научимся вытягивать информацию с BIN'a. Можно зайти в Google и вбить простой запрос “BIN Checker”. И перед нами будет список сайтов. Самый первый это - bincodes.com/bin-checker/ Неплохой BINChecker, красивый, но... по опыту далеко не самый точный, а самый точный Google нам на первых страницах не выдает, BINChecker - bins.su. BINChecker сменил домен, видимо индексация еще до него не дошла в полной мере. Заходим на него и вводим BIN с нашего примера СС в поле BINS.

Номер карты - 4037840052172291, значит BIN - 403784. Жмем FIND. Получаем информацию:

403784 US VISA CREDIT PLATINUM U.S. BANK NATIONAL ASSOCIATION ND

Эта информация и заложена в нашем BIN, если у вас есть личная банковская карта, там все также, можно пробить BIN и посмотреть информацию, что у вас за карта. Еще раз обозначу, что бывает разная информация на разных BINChecker'ах, поэтому, если нас интересует точные данные лучше перепроверять на нескольких сервисах. На практике самый точный, как уже и сказал - bins.su. У каждого банка есть свой список BIN'ов, под которым они выпускают карты, то есть, под одним BIN есть много карт. Например, под BIN 403784 есть еще СС, только остальные цифры отличаются, понятно почему.

bincodes.com/bin-search, по этой ссылке можно выбрать страну, тип карты, банк и посмотреть какие BIN'ы есть у какого банка. Ссылку сохраняем в блокнотик или в закладки, как и все остальные полезные сервисы, в процессе работы хороший инструмент. В нашем деле есть такие понятия, как хорошие и плохие BIN'ы. Плохие BIN'ы - BIN'ы старого выпуска, которые часто использовались нашими коллегами, хорошие BIN'ы, наоборот. То есть, если BIN «грязный» (Часто использовался для Carding целей), то банки не особо любят пропускать транзакции с такими BIN'ами при малейшем подозрении в мошенничестве (на Fraud).

BINChecker'ы:

bins.su - Хороший и удобный.

binlist.net

bindb.com/bin-database.html - Авторитетный.

bincodes.com/bin-checker/ - Альтернатива.

bincodes.com/bin-creditcard-generator/ (или же namso-gen.com) - там есть еще и генератор СС.

Совет. Проверяйте BIN на всех ресурсах.

Fraud - вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомочное пользование ресурсами и услугами в сетях связи.

Хорошие BIN'ы в Carding очень важны. По работе с СС, это вообще чуть ли не половина успеха. В основном - это BIN'ы НЕ лучших банков, если говорить за США.

https://en.wikipedia.org/wiki/List_of_largest_banks_in_the_United_States - это список крупнейших, а значит и лучших банков США. Все эти моменты, в том числе за BIN'ы, еще более подробно у нас всплывут ниже, как будем углубляться. Сейчас общая информация для понимания процесса, понятия с которых будем стартовать. (Вообще, чем лучше банк, тем сложнее вбить его СС. В идеале - это должны быть достаточно маленькие и локальные банки, у которых мало отделений. В общем, не берите крупные банки, если есть возможность)

Вернемся к нашей CC:

2024 | 11 | - срок действия карты. Ноябрь, 2024 года. То есть, дата, после которой карта будет уже не активна. Expiration Date, если на английском. Уточню, что дата окончания срока действия считается по последнему числу месяца, а не по первому.

475 - CVV код. Уточню, что CVV и CVV2 - это одно и тоже, если столкнетесь с разным написанием. CVV - код для проверки подлинности карты. У Master Card код называется - CVC или CVC2. У VISA и Master этот код из 3 цифр. А у American Express этот код из четырех цифр. CVV - Card Verification Value. И не путаем CVV с PIN-кодом. Если карта без кода CVV, то значит с нее нельзя оплачивать в интернете.

Jonh | Doe - имя и фамилия владельца карты. Jonh Doe. Владелец карты - Card Holder - CH, КХ.

2970 Park View Drive | United States | | IN | Columbus | 47201 - это Billing адрес, на который зарегистрирована карта, обычно адрес проживания КХ. 2970 Park View Drive - улица с номером дома, United States - США, IN - Штат Индиана, Columbus - Город, 47201 - ZIP номер. ZIP - по нашему это индекс. Можно вбить в Google "47201 ZIP Code" и проверить, что он соответствует штату, городу и данные на карте корректны. Если при вбиве вам выдаст ошибку, что ZIP с карты не верный, как это можно исправить? То есть, ZIP в данных карты левый. Да, по адресу с карты найти ZIP. Вбить адрес и посмотреть его ZIP.

В данных СС можно найти еще Email КХ - skylar550@hotmail.com. Еще может быть номер телефона КХ. Иногда номера телефона нет, как и Email'a - есть/нет. Зависит от того, как слили данные. Если Email с карты нам в 90% не нужен, то номер телефона обычно нужен. В магазинах, где продают СС, указывают, какие данные есть (C телефоном/без и так далее).

Зачем нам нужен телефон на карте, еще узнаем. Данные карт, как на нашем примере, добывают путем взлома магазинов и слива базы данных, Fishing'ом. То есть, человек делает покупку в интернет магазине, вбивает данные карты, а ее сливают и базу выставляют на продажу. Немного отвлечемся от конференции, посмотрите часть из сериала, для большего понимания, как это устроено.

Еще раз вернемся к номеру карты:

4037840052172271

По этому номеру можно сразу на глаз понять, что карта у нас VISA. Да, по первой цифре. Карты VISA начинаются с цифры 4. Master Card - 5. American Express - 3. Maestro - это дебетовые карты от Master Card. После цифр BIN'a у нас идут цифры, не считая последней, где зашифрованы данные, о том дебетовая карта или кредитная, валюта карты и регион выпуска. Последняя цифра карты - это проверочное число, через специальный алгоритм проходит проверка соответствия этого числа и номера карты, то есть, последнее число образуется через математические операции с остальными цифрами. Банковские карты могут быть еще дебетовыми и кредитными, как уже поняли. Дебетовые карты имеют свой устойчивый баланс. Кредитные карты могут уходить в минус, то есть, кредитные деньги.

403784 US VISA CREDIT PLATINUM U.S. BANK NATIONAL ASSOCIATION ND

Когда мы пробивали BIN. Level - это статус карты. У нас Level - PLATINUM. Например, у студента и бизнесмена будут разные по статусу карты. То есть, разные лимиты, проценты, возможности и подобные вещи. За более высокий статус карты, клиент больше платит за ее обслуживание. Международные банковские карты используются в международных системах

платежей. Наиболее популярные платёжные системы - Visa, MasterCard, Diners Club, American Express, JCB и China Unionpay.

Наиболее доступны в мире карты Visa Electron, Cirrus/Maestro. В большинстве случаев они являются дебетовыми и, как правило, не позволяют производить электронные платежи через интернет. Это повышает безопасность их использования. Эти карты - самые дешёвые по стоимости выпуска и обслуживания. Самые популярные в мире - карты Visa Classic и MasterCard Standard. Они бывают как дебетовые, так и кредитные, а также позволяют рассчитываться через интернет.

Карты серий Gold/Platinum - престижные карты, подчёркивающие солидность его обладателя. Используются как элемент имиджа. Технически, карты Visa Classic - Visa Gold, MasterCard Standard - MasterCard Gold отличаются дизайном, стоимостью выпуска и обслуживания и, в зависимости от банка-эмитента карты, разными наборами услуг (Например, предоставлением медицинской страховки, или службы «консьерж», позволяющей бронировать билеты на транспорт и в театр, гостиницы и выполнять ещё ряд поручений).

Владельцам карт класса Gold и Platinum некоторые магазины и другие организации предоставляют скидки и другие преимущества (Например, возможность пользования в аэропорту залом бизнес-класса вне зависимости от категории билета, специальные условия при аренде автомобиля).

Кроме того, в связи с распространением карт класса Gold и Platinum, международные платёжные системы вводят новые форматы эксклюзивных карт, свидетельствующих о крайне высоком статусе их обладателя.

Также, существуют титановые (Titanium) карты - самые престижные карты, предоставляющие своим владельцам эксклюзивные привилегии по всему миру. Первой такую карту выпустила компания American Express - карту Центурион.

Теперь о деньгах на карте, баланс карты. Узнать баланс покупая просто данные CC - нельзя. Баланс можно узнать, разве что делая доступ в онлайн-банк, как у нас Сбербанк Онлайн. И то, уже только после того, как купили карту, а потом еще пробили дополнительную информацию о КХ. Но этот момент не сильно нам мешает в работе, в США и Европе деньги в основном хранят на картах, баланс там обычно есть. Также, существует понятие "валидность карты", что означает - жива/активна ли карта. Бывает вариант, мы купили карту, вбиваем, но она не вошла, обычно ошибка - Card Decline. Один из вариантов - наша карта мертва была изначальна, то есть, не Valid, не рабочая. У разных магазинов и продавцов, которые продают карты, на этот счет разные правила возврата такого материала (не Valid'а). Для проверки на Valid карты, есть специальные Checker'ы СС, работают по принципу - вводим карту в CheckerСС, происходит малый вбив карты (Мелкое списание средств), то есть, ее проверка и нам выдает результат - Valid/не Valid. Минус таких Checker'ов СС, что он может убить карту сразу после проверки, даже если покажет, что карта Valid.

CheckerСС работает так - ввели в него данные карты, проверяем. CheckerСС списывает мелкую сумму с карты и возвращает их обратно на карту. Если деньги списываются, то выдает, что карта активна (Valid). Если нет - не Valid. А почему Checker'ы СС делают возврат на карту списанных им средств? Чтобы его не заблокировали (CheckerСС). Через такие Checker'ы СС проходит много карт, и банки знают коды, на которых базируется CheckerСС. То есть, может быть, что проверили карту, показало Valid, но после ее банк уже блокирует.

Такая проблема не на всех Checker'ах СС, чем более приватный CheckerСС, тем лучше. Также карту можно проверять самостоятельно, вбивая какую-то мелочь. Например, вбив в пожертвование. 1$ - 5$. Если транзакция прошла, значит карта Valid. Пожертвования детям, каким-то сайтам и так далее. Также, карту могут заблокировать, если ее вбивать во все подряд, то есть, из-за большого числа транзакций, в короткий промежуток времени, банк может ее заблокировать, поэтому правило, одна СС - один/два вбива.

Лучше делать так, вбили - получили результат с карты и после этого можно пробовать еще, когда мы уже ничем не рискуем. Проблема Valid материала - больная тема сейчас, но от этого всего есть выход.

FAQ:

А: Как подбирать нужные BIN'ы?

Б: BIN'ы вы интуитивно научитесь подбивать в процессе. Это приходит с опытом. Со временем у вас накопится своя личная копилка хороших BIN'ов. Проблема в том, что об этих BIN'ах знаете не только вы, поэтому их достаточно быстро раскупают (СС с хорошими BIN'ами). Решение простое - постоянно мониторить магазины по продаже СС, а также иметь несколько этих магазинов. Я, например, нанял отдельного человека, который ищет для меня BIN'ы и хорошие СС, сразу же их скупает, а я потом уже бью.

А: Насколько острая проблема с Valid материалом?

Б: Острая, но не критично.

А: Есть какая-то градация карт по номиналу на карте, на какую сумму рассчитывать покупая ту или иную карту?

Б: По статусу есть.

А: Что такое VCC и в чем ее особенности в нашем деле?

Б: Virtual Credit Card - Виртуальная карта, еще познакомимся.

Старайтесь уловить в каждой теме суть. Тогда у вас будет формироваться полная картина. Структура - это важно.

Типы карт (СС). Урок 1.1 (Для общего ознакомления)

Итак, начнём с типов карт American Exspress:

Репутация американского гиганта финансовых операций сегодня безупречна и тщательно поддерживается на высочайшем уровне. American Express делает упор на качество услуг и сервиса и выстраивает свои отношения с клиентами, опираясь на многолетний опыт и традиции. Компания предлагает персональные и корпоративные кредитные карты.

Держатели корпоративных карт (Corporate Card) - сотрудники крупных мировых корпораций.

Персональные карты выпускаются четырех видов: Personal Card (Так называемая

«Зеленая»), Gold Card, Platinum Card and Centurion Card (Идет по нарастанию приоритетов). Все они отличаются только классом, поскольку традиционные преимущества полагаются каждому клиенту AmEx.

Далее, идут карты VISA:

Visa Electron - самый простой вид карт. Не имеет выпуклых элементов, что ограничивает возможность использования этого вида карт в терминалах, основанных на снятии оттиска с карты (Механическое копирование без подключения к базе данных). Как правило, установлены минимальные лимиты на операции и минимальные гарантии.

Visa Virtual Card - карта для совершения платежей через интернет. Порой «Выпускается» без физической выдачи карты. Фактически, это предоставление владельцу лишь реквизитов карты (Номер, CVV2, дата действия), которые можно использовать для оплаты через интернет. Удешевляется эмиссия карты, но снижается защищённость. Обычно являются предоплаченными в момент эмиссии и не предусматривают возможность пополнения. Могут быть анонимными, что иногда вызывает трудности при обработке в платёжных системах с обязательной верификацией имени владельца.

Visa Classic - карта со стандартным набором функций. Сюда входят платежи в большинстве торговых точек, принимающих карты, бронирование различных товаров и услуг в интернете, страхование находящихся на счету денег и так далее.

Visa Gold - карта, которая имеет дополнительные гарантии платёжеспособности держателя, более высокие платёжные и кредитные лимиты по сравнению с Classic, а также ряд дополнительных сервисов, среди которых экспресс-выдача наличных и экстренная замена карты в случае утери или кражи карты вдали от банка-эмитента, дополнительные скидки и привилегии в таких сферах, как путешествия, прокат автомобилей, покупки эксклюзивных товаров и услуг. Как правило, вместе с обязательными привилегиями от платёжной системы, банки-эмитенты карт предлагают собственные дополнительные услуги для держателей карт Gold и более высокого уровня.

Visa Platinum - элитная карта, которая обычно предоставляет возможность владельцу

получить дополнительные услуги, скидки, страховки в объёмах, превышающих привилегии для держателей карт Gold.

Visa Signature - карточный продукт для особо состоятельных клиентов, отличительными особенностями которого являются максимальная покупательная способность, повышенные лимиты на различные группы операций по картам, эксклюзивные услуги в области отдыха, покупок и путешествий, а также консьерж-сервис и специальные возможности на личной странице в интернете.

Visa Infinite - позиционируется, как наиболее престижная карта для клиентов с наивысшей платёжеспособностью. В ряде случаев кредитный лимит по такой карте неограничен.

Visa Black Card - имиджевый элитарный продукт. Материалом для изготовления служит не обычный пластик, а патентованный специальный углепласт. Позиционируется, как символ принадлежности держателя к верхушке общества. Из-за повышенных требований, в США владельцами этой карты могут стать не более 1 % жителей. Владелец сможет останавливаться в VIP-салонах международных аэропортов, пользоваться услугами консьерж-сервиса, обеспечивается туристическая страховка, покрытие ущерба при автомобильной аварии, возмещение затрат при отмене поездок.

Visa Business Credit и Visa Business Debit - карты для представителей юридических лиц, предназначенные для расчётов в интересах бизнеса. Данные карты позиционируются, как продукт для малого бизнеса.

Visa Business Electron Card - карты позиционируются платёжной системой, как продукт для малого бизнеса в странах с развивающейся экономикой.

Visa Corporate - карты бизнес-сегмента, предназначенные для компаний среднего и крупного бизнеса.

Visa Fleet - карты бизнес-сегмента, ориентированные на компании, использующие автотранспорт в своей основной деятельности. Этот тип карт помогает компаниям отслеживать эксплуатационные расходы своего автопарка, а также получать дополнительные скидки на топливо и сервисное обслуживание.

Visa Debit - карта для каждодневных расходов. Её особенность состоит в том, что списание средств происходит с депозитного счёта клиента, как если бы он снимал со счёта наличные или выписывал чеки в оплату приобретённых товаров или услуг.

Visa Prepaid Card - карта, баланс которой пополняется при выдаче в банке, и дальнейшие операции проводятся в пределах доступного остатка средств. Разновидностью данного типа карт является подарочная карта - Gift Card. Разновидностью данного типа карт можно считать и карты моментальной выдачи - Visa Instant Issue - заранее персонализованные, но не персонифицированные (Без указания имени держателя). Особенностью этого типа карт является быстрая выдача карты, как правило в течение 15-20 минут с момента обращения клиента в банк.

Visa TravelMoney - карта, предназначенная в первую очередь для безопасной перевозки денежных средств, например в ходе путешествия, являясь более технологичным аналогом дорожных чеков. Как правило, по данному виду карт возможны только операции снятия наличных в банкоматах, однако отдельные банки допускают и покупки по картам TravelMoney.

Visa Mini Card - карта уменьшенного формата, нередко выпускается с отверстием, подразумевая использование и в качестве брелока и не только. Необходимо отметить, что соседство с металлическими ключами крайне нежелательно и может пагубно сказаться как на записанной на магнитной полосе информации, так и привести к повышенному механическому износу карты. В силу нестандартного формата, этот тип карт невозможно использовать в банкоматах, терминалах с контактными чипами (Бесконтактный протокол поддерживается - если карта снабжена таким чипом), также не получится использовать карту в импринтерах. Таким образом, данный продукт пригоден лишь для оплаты покупок или получения наличных в точках, оборудованных электронным терминалом, способным работать по магнитной полосе или бесконтактному чипу. По этой причине данный тип карт, как правило, выпускают в «связке» с картой стандартного формата, имеющей доступ к тому же карточному счёту.

Visa Buxx - целевой аудиторией этой карты являются подростки, не имеющие пока самостоятельного дохода. Родители имеют возможность зачислять на карту «безналичные карманные деньги» и контролировать движения по счёту.

Visa Horizon - дебетовая карта, которая хранит средства на самом чипе, предварительно преавторизовывая их со счёта в банке. При её использовании нет необходимости устанавливать связь в режиме реального времени с банком-эмитентом для получения авторизации. Вся информация о доступном балансе находится на самой карте в памяти встроенного чипа и доступна для чтения терминалом в торговой точке. Держатель карты при необходимости может пополнить баланс на карточке со своего счёта в банке либо через банкомат, либо через один из терминалов в торговой сети или отделениях банка. Visa Horizon идеально подходит в тех случаях, когда существуют проблемы со связью или таковая вообще отсутствует. Поскольку для данного продукта отсутствует риск неплатёжеспособности или перерасхода средств за счёт предварительной авторизации, то Visa Horizon идеально подходит для выдачи клиентам, у которых отсутствуют банковская и кредитная истории. В отличие от карты с электронным кошельком, в котором баланс на карте предоплачивается и в случае потери карты клиент теряет непотраченные средства с карты, Visa Horizon позволяет восстановить остававшиеся к моменту потери карты средства на счету клиента в банке.

Visa Cash или, как ещё её принято называть, «электронный кошелёк», является предоплаченной картой и совмещает в себе удобства платёжных карт с защищённостью и функциональностью встроенного чипа. Карта Visa Cash позволяет легко и быстро оплачивать мелкие расходы, поэтому в основном может использоваться для покупки недорогих предметов, таких, как газеты, билеты в кино, для оплаты непродолжительных телефонных переговоров и так далее. Карта Visa Cash может быть либо пополняемой, либо одноразовой. Решение об этом принимается банком-эмитентом, выдающим карту, и согласовывается с клиентом.

Visa Payroll - обычный тип карт, который сразу при приобретении предоставляет страховку личного имущества человека, приобретённого при помощи данной карты Visa. Общая сумма страховки не может превышать 50 тысяч долларов на человека. На данный момент такие карты выпускаются только в США.

Visa Check, Visa Gold Check и Visa Business Check - карты, созданные для сотрудничества с программами накопления миль у авиаперевозчиков. В основном это касается системы WorldPerks компании NWA.

Visa Platinum Check - аналогична предыдущим трём картам, однако не может быть объединена с программой WorldPerks, хотя предоставляет боо льшие возможности для обладателей, чем Visa Check или Visa Gold Check.

Visa Purchasing - карта предлагается банками с 1994 года и предназначена для учёта затрат на офисные нужды. Карта может быть использована как средними, так и крупными компаниями и выдаётся, как правило, людям, отвечающим в этих компаниях за хозяйственную деятельность. Её использование позволяет компаниям как частного, так и государственного сектора обходиться без требующего много труда и бумаг процесса оформления небольших закупок товаров и услуг. Карта непосредственно предназначена для закупки товаров и оплаты услуг на сумму в пределах 5 тысяч долларов США. Для данных карт к банкам предъявляются требования по специальной форме отчётности при выставлении счетов. Благодаря этой форме предприятие может существенно сэкономить на административных расходах, связанных с приобретением товаров, а также получить информацию, анализ которой может быть взят за основу для проведения переговоров с поставщиками товаров и услуг относительно более выгодных условий сотрудничества.

Visa Commercial - создаёт простую консолидацию расходных данных со всех отделов, подразделений и дочерних предприятий компании, что обеспечивает интегрированный обзор всех расходов по проведению мероприятий и закупкам, а также командировочных расходов.

Следует обратить внимание, что в некоторых странах или регионах доступны не все виды карт. Это может быть связано с особенностями законодательства той или иной страны, а также региональными ограничениями самой платёжной системы.

Далее, рассмотрим карты типа Master Card (Основные):

MasterCard Maestro - это самые доступные банковские карты, вследствие своей низкой стоимости и первоначального взноса. Приобретая ее, вы становитесь обладателем полноправной международной карты, широко применяемой в мире.

MasterCard Standard - наличие таких карточек подчеркивает, что вы - состоявшийся человек, успешно ведущий дела. Отправляясь за границу и имея при себе одну из этих карт, у вас не будет проблем забронировать номер в отеле или взять напрокат автомобиль.

MasterCard Gold - эти карты внушают большее уважение к владельцу этой карты. Они однозначно говорят о том, что его авторитет и вес в обществе выше обычного, что человек достиг в своей жизни серьезных результатов. Это дает владельцу «золотых» карт право на скидки при заказе дорогих номеров в гостиницах и при совершении покупок в престижных магазинах.

MasterCard Platinum - особые банковские карты класса «Премиум». Дают безграничные возможности, полную свободу и эксклюзивность. Владельцу платиновой карты обеспечен статус VIP-персоны в любом месте, в любой точке во всем мире. Это гарантирует одновременно высококлассное обслуживание и существенные скидки.

Помимо уже имеющихся карт, клиентам предлагают обзавестись американской Discover (начинается с цифры 6).

Discover, наоборот, как бы народная, причем изначально ориентированная на кредитные программы. Основная «фишка» системы - бонусы. При покупке товаров и услуг при помощи заемных средств с карты клиенту возвращается какая-то часть суммы (Весьма незначительная), при этом, чем больше тратишь, тем больше процент возврата.

Картами Discover пользоваться невыгодно! Причин тут несколько. Во-первых, совершенно непонятно, где ими можно будет расплачиваться, так как не везде принимают данную платежную систему. А если и принимают, то там, вне всякого сомнения, цены будут несколько завышенными. Во-вторых, проблема с банкоматами - сунуть ее можно будет только в АТМ банка-эмитента. С соответствующим уровнем комиссии. В-третьих, в Европу и Азию с этим «пластиком» тоже не поедешь - логотип с оранжевым «апельсином» в центре крайне редко можно увидеть в Старом свете. Те же, кто часто ездят в США или Канаду всегда могут расплатиться привычной Visa.

Однако, некоторые сторонники, назвали ее лучшей кредитной картой для людей, беспокоящихся о мошенничестве в интернете и защиты личности.

Шифрование. Безопасность. Анонимность. Урок 2.

Поговорим о шифровании. Сразу скажу, что это довольно трудная тема, да и она не является обязательной на все 100%. Скорее, эта информация нужна тем, кто уже чего-то действительно добился (в нашем деле) и желает серьезно заняться своей безопасностью и анонимностью. В этом уроке расписано о том, что такое безопасность, как она достигается и так далее. Если вам кажется, что это слишком сложно для вас или не нужно, то можете смело переходить к следующему уроку.

Повторюсь, эта информация не является обязательной на все 100%, но для общего понимания очень полезна.

Итак, обсудим и разберем фундаментальные основы шифрования, мы изучим симметричное и асимметричное шифрование, также слегка затронем такие понятия как: хеши, SSL, TLS, сертификаты, перехват данных при помощи утилиты SSLStrip и слабости, связанные с шифрованием. Это фундаментальные знания, необходимые для выбора подходящих средств обеспечения безопасности с целью снижения рисков.

В целом, шифрование состоит из двух составляющих - зашифровывание и расшифровывание. С помощью шифрования обеспечиваются три состояния безопасности информации:

1. Конфиденциальность - шифрование используется для скрытия информации от не авторизованных пользователей при передаче или при хранении.

2. Целостность - шифрование используется для предотвращения изменения информации при передаче или хранении.

3. Идентифицируемость - шифрование используется для аутентификации источника информации и предотвращения отказа отправителя информации от того факта, что данные были отправлены именно им.

Для того, чтобы прочитать зашифрованную информацию, принимающей стороне необходимы ключ и дешифратор (Устройство, реализующее алгоритм расшифровывания).

Идея шифрования состоит в том, что злоумышленник, перехватив зашифрованные данные и не имея к ним ключа, не может ни прочитать, ни изменить передаваемую информацию. Давайте представим закрытую дверь на замок для того, чтобы узнать, что находится по ту сторону двери, нам необходимо открыть ее ключом от этого замка. Так и в случае шифрования данных. Только вместо замка у нас выступает алгоритм шифрования данных, а вместо ключа секретный ключ (Пароль) для дешифровки данных.

Основная цель шифрования применяется для хранения важной информации в зашифрованном виде. Вообще, шифрование используется для хранение важной информации в ненадежных источниках и передачи ее по незащищенным каналам связи.

Такая передача данных представляет из себя два взаимно обратных процесса:

1. Перед отправлением данных по линии связи или перед помещением на хранение они подвергаются зашифровыванию.

2. Для восстановления исходных данных из зашифрованных к ним применяется процедура расшифровывания.

Шифрование изначально использовалось только для передачи конфиденциальной информации. Однако впоследствии шифровать информацию начали с целью ее хранения в ненадежных источниках. Шифрование информации с целью ее хранения применяется и сейчас, это позволяет избежать необходимости в физическом защищенном хранилище (USB, SSD-диски).

Какие имеются методы шифрования:

1. Симметричное шифрование - использует один и тот же ключ и для зашифровывания, и для расшифровывания.

2. Асимметричное шифрование - использует два разных ключа: один для зашифровывания (Который также называется открытым), другой для расшифровывания (Называется закрытым) или наоборот.

Эти методы решают определенные задачи и обладают как достоинствами, так и недостатками. Конкретный выбор применяемого метода зависит от целей, с которыми информация подвергается шифрованию. Для того чтобы сделать правильный выбор в подходе по шифрованию, какой метод шифрования где применять, и ответить на другие сопутствующие вопросы, вам будет необходимо понимать, что такое шифрование, как я и говорил ранее.

Например:

• Отправитель отправляет зашифрованное сообщение: "Привет, Антон"

• Злоумышленники перехватывают данное сообщение, но так как у них нет ключа для дешифровки они лишь видят набор символов: "%#&$!"

• Получатель, имея ключ дешифровки, с легкостью может прочитать сообщение которое отправил отправитель в зашифрованном виде, и он уже видит текст отправителя в первозданном виде: "Привет, Антон"

Не будет преувеличением сказать, что шифрование - это самый лучший инструмент, который только есть в нашем арсенале для защиты от хакеров и слежки.

Шифрование - это метод преобразования данных, пригодных для чтения человеком, они называются незашифрованным текстом, в форму, которую человек не сможет прочитать, и это называется зашифрованным текстом. Это позволяет хранить или передавать данные в нечитабельном виде, за счет чего они остаются конфиденциальными и приватными.

Дешифрование - это метод преобразования зашифрованного текста обратно в читабельный человеку текст. Если вы осуществите простой поиск в Google, то увидите надпись HTTPS и наличие зеленой иконки замка, это означает, что все содержимое веб-страниц недоступно для чтения людям, которые отслеживают передачу данных по сети.

Есть два основных компонента шифрования:

1. Алгоритм шифрования - известен публично и многие, многие люди тщательно его изучили в попытке определить, является ли алгоритм сильным.

2. Секретный ключ - можете представить, что секретный ключ - это пароль и он должен держаться в тайне.

Алгоритм можно представить, как замок, а секретный ключ - это ключ к этому замку. В симметричных криптосистемах для шифрования и расшифровывания используется один и тот же ключ.

Давайте рассмотрим пример. Я хочу отправить Антону какой-то файл, но я не хочу, чтобы какие-то третьи лица могли его просмотреть. Для наглядности и простоты использования я решил зашифровать данный файл программой 7-Zip. По этой же аналогичной структуре шифруются сектора/диски в VeraCrypt, TrueCrypt.

Определения:

1. Алгоритм шифрования - это математический процесс преобразования информации в строку данных, которые выглядят, как случайный набор символов и букв.

2. Хеш-функция - это преобразования входных данных в выходную битовую строку. Задача функции обеспечивать целостность и позволять обнаружить непреднамеренные модификации.

На выходе мы получаем зашифрованный архив, который для распаковки и получении информации, что находится внутри необходимо ввести ключ дешифровки, говоря простым языком - пароль. Допустим, что для зашифровки я использовал симметричный алгоритм блочного шифрования - Advanced Encryption Standard (AES). В данном алгоритме используется только один ключ, ключ создается при помощи нашего пароля. Также, вы можете выбрать, какой размер блока будет использован 128 / 256 / 512 / 1024 бит.

Представьте себе дверь и множество замков на ней. У вас займет много времени, чтобы открыть или закрыть эту дверь. Также и с алгоритмами, чем выше битрейт, тем сильнее алгоритм, но тем медленнее он шифрует и дешифрует, можете считать это стойкостью алгоритма.

256 / 512 бит - это также и объем ключевого пространства, то есть цифра, обозначающая суммарное количество возможных различных ключей, которые вы можете получить при помощи этого алгоритма шифрования.

Для взлома симметричного шифра требуется перебрать 2^N комбинаций, где N длина ключа. Для взлома симметричного шифрования с длиной ключа 256 бит можно создать следующее количество комбинаций, то есть возможных ключей: 2^256 = 1.1579209e+77 или если разложить 1.1579209e * 10^7, то при расчете получается следующее число возможных вариаций (Это 78-разрядное число):

Если что, то можете проверить сами это число тут - kalkulyatoronlajn.ru

Таким образом, для всех, кто сомневается в безопасности шансов столкновения 2^256, есть число: где вероятность того, что столкновение будет иметь один из более чем 1.1579209e*10^7= 78-разрядному числу (Число, которое выше). Проще говоря, это само попадание или столкновение практически невозможно.

Все это означает, что ключ крайне сложно подобрать, даже при помощи очень мощных компьютеров, но при условии, что вы использовали длинный и случайный пароль при генерации ключа. Про пароль поговорим отдельно, какой использовать и так далее. Вместе с программами и почему.

Люди и правительства постоянно пытаются взломать алгоритмы шифрования. Я дам вам список алгоритмов, которые хороши, а которые нет, какие из них поддаются взлому, а какие на сегодняшний день невозможно взломать.

Алгоритмы симметричного шифрования:

1. Data Encryption Standard (DES) - алгоритм для симметричного шифрования, разработанный фирмой IBM и утверждённый правительством США в 1977 году, как официальный стандарт (FIPS 46-3). Размер блока для DES равен 64 бита.

2. Triple-DES (3DES) - симметричный блочный шифр, созданный в 1978 году на основе алгоритма DES с целью устранения главного недостатка последнего малой длины ключа (56 бит), который может быть взломан методом полного перебора ключа.

3. Blowfish - криптографический алгоритм, реализующий блочное симметричное шифрование с переменной длиной ключа.

4. RC4 - потоковый шифр, широко применяющийся в различных системах защиты информации в компьютерных сетях (Например, в протоколах SSL и TLS, алгоритмах обеспечения безопасности беспроводных сетей WEP и WPA).

5. RC5 - это блочный шифр, разработанный Роном Ривестом из компании RSA Security Inc. с переменным количеством раундов, длиной блока и длиной ключа. Это расширяет сферу использования и упрощает переход на более сильный вариант алгоритма.

6. RC6 - симметричный блочный криптографический алгоритм, производный от алгоритма RC5.

7. Advanced Encryption Standard (AES) - симметричный алгоритм блочного шифрования (Размер блока 128 бит, ключ 128/192/256 бит), принятый в качестве стандарта шифрования правительством США по результатам конкурса AES. Этот алгоритм хорошо проанализирован и сейчас широко используется, как это было с его предшественником DES.

Симметричные алгоритмы используются в большинстве систем шифрования, которые вы используете ежедневно: HTTPS, Полное шифрование диска (TrueCrypt, VeraCrypt и другие), Шифрование файлов (7-Zip, WinZip и другие), TOR, VPN. Практически везде используется симметричное шифрование.

Advanced Encryption Standard (AES) - это общепринятый стандарт симметричного шифрования. Для максимальной защиты используйте AES-256, где это возможно. AES быстрый и на сегодняшний день его невозможно взломать (При условии, что пароль у вас сильный, про это будет ниже).

Асимметричное шифрование. Очень умные люди изобрели это шифрование с использованием открытого и закрытого ключей и алгоритмы, основанные на сложности определенных математических задач. Я не буду углубляться в математические детали, потому что их понимание не обязательно для вашей защиты. Для правильного выбора средств защиты вам лишь достаточно иметь базовое понимание алгоритмов и стойкости алгоритмов, а также криптографических систем, которые вы собираетесь использовать.

Как мы знаем в симметричном методе шифрование используется один секретный ключ, тогда как в асимметричных методах шифрования (Или криптографии с открытым ключом) для зашифровывания информации используют один ключ (Открытый), а для расшифровывания другой (Секретный). Эти ключи различны и не могут быть получены один из другого.

Закрепим материал:

Симметричный метод шифрования - один ключ, использует один и тот же ключ и для зашифровывания, и для расшифровывания.

Асимметричный метод шифрования - два ключа открытый (Публичный от англ. Public) и закрытый (Приватный от англ. Private).

Итак, допустим, у нас есть файл для Антона, который был зашифрован с помощью программы 7-Zip с использованием алгоритма шифрования AES-256 и сильного пароля, но как нам доставить пароль Антону, чтобы он смог дешифровать файл?

Самый лучший способ, что-либо передать и быть уверенным в доставке информации указанному адресату - это лично в руки. Но это не очень хорошая затея, так как мы можем попросту не знать, где находится адресат, либо он может находится настолько далеко, что доставить что-либо "Лично в руки" становится проблематичным, а быть может нам попросту нужна анонимность.

Асимметричные алгоритмы (с применением открытого и закрытого ключа):

1. RSA (Rivest-Shamir-Adleman) - криптографический алгоритм с открытым ключом. Данный алгоритм очень популярен, один из самых распространенных асимметричных алгоритмов из всех, что вы увидите, и я покажу вам, где вообще их искать и как использовать. Криптостойкость этого алгоритма основана на сложности факторизации или разложения больших чисел в произведение простых множителей.

2. ECC (Elliptic curve cryptosystem) - распространенный и приобретающий популярность алгоритм. Эта криптографическая система на основе эллиптических кривых, или ECC. Стойкость этого алгоритма опирается на задачу вычисления дискретных логарифмов на эллиптических кривых.

3. DH (Diffie-Hellman) - Его стойкость основана на задаче дискретного логарифмирования в конечном поле. Диффи-Хеллман становится все более популярным, потому что у него есть свойство под названием "Прямая секретность", мы обсудим его позже.

4. ElGamal - схема Эль-Гамаля, и криптостойкость этого алгоритма также основана на сложности задачи дискретного логарифмирования в конечном поле.

Криптостойкость (Способность криптографического алгоритма противостоять криптоанализу) - этого алгоритма основана на сложности факторизации или разложения больших чисел произведения простых множителей.

Эти асимметричные алгоритмы помогают решать проблему обмена или согласования ключей, а также позволяют создавать так называемые электронные цифровые подписи. Так что потенциально мы можем использовать открытый и закрытый ключи, чтобы отправить Антону наш секретный ключ защищенным образом, без возможности перехвата его содержимого.

Еще раз отмечу, в алгоритмах с применением открытых и закрытых ключей используются два ключа, а не один, как в симметричном шифровании. Разница в том, что в асимметричном шифровании есть открытый ключ, который создается, чтобы быть известным для любого человека, то есть это публичный ключ, и есть закрытый ключ, который должен всегда храниться в секрете и быть приватным. Эти ключи математически связаны и оба они генерируются в одно и то же время. Они должны генерироваться одновременно, потому что они математически связаны друг с другом. Любой веб-сайт, использующий HTTPS, имеет открытый и закрытый ключи, которые используются для обмена симметричным сеансовым ключом, чтобы отправлять вам зашифрованные данные.

Это немного похоже на Zip-файл. Они используют эти открытые/закрытые ключи и затем им нужно отправить другой ключ, типа ключа, который мы используем для Zip-файла, с целью осуществить шифрование (End-to-end. Разберем дальше).

Запомните:

Если Вы шифруете при помощи закрытого ключа, Вам нужен открытый ключ для дешифровки. Если Вы шифруете при помощи открытого ключа, Вам нужен закрытый ключ для дешифровки.

В асимметричном шифровании, если сообщение зашифровано одним ключом, то необходим второй ключ для дешифровки этого сообщения. Если вы шифруете при помощи закрытого ключа, то вам нужен открытый ключ для дешифровки. Если вы шифруете при помощи открытого ключа, то для дешифровки вам нужен закрытый ключ. Невозможно зашифровать и дешифровать одним и тем же ключом, и это крайне важно. Для шифрования или дешифрования вам всегда нужны взаимосвязанные ключи.

Так вот, вернемся к нашему вопросу. Какие же есть все-таки способы доставить пароль?

Способ первый

В первом способе отправитель шифрует при помощи открытого (Публичного) ключа получателя - Антона. Это означает, что вам нужны анонимность и конфиденциальность,

чтобы никто не смог прочитать сообщение, кроме получателя. Допустим, вы зашифровываете файл при помощи открытого ключа получателя. Сообщение может быть расшифровано только человеком, обладающим подходящим закрытым ключом, то есть закрытым ключом Антона. Так как мы знаем, что данные ключи взаимосвязаны, одним шифруем, другим дешифруем и никак иначе.

Получатель (Антон) не может идентифицировать отправителя этого сообщения. Так как открытый (Публичный) ключ на то и открытый, что он выкладывается обычно в общий доступ, и любой может использовать открытый (Публичный) ключ Антона для шифрования. Когда отправитель шифрует при помощи открытого ключа получателя, сообщение конфиденциально и оно может быть прочитано лишь получателем, у которого есть закрытый ключ для дешифрования сообщения, но как я и говорил ранее возможности идентификации отправителя нет, при условии конечно если вы сами не пришлете там каких-либо данных для последующей вас идентификации

Способ второй

Все выше сказанное выливается во второй способ использования открытых (Публичных) и закрытых (Приватных) ключей. Если вы шифруете своим собственным закрытым ключом, то это означает, что вы заинтересованы в аутентификации. В этом случае вам важно, чтобы получатель знал, что именно вы отправили зашифрованное сообщение. Для этого вы шифруете пароль (Файл) при помощи своего закрытого ключа. Это наделяет уверенностью получателя, что единственным человеком, который мог зашифровать эти данные, является человек, который владеет этим закрытым ключом, вашим закрытым ключом.

Например, вы создатель какого-то программного обеспечения, но правительство не годует и всячески препятствует вашей деятельности.

Смоделируем такую ситуацию:

Допустим, я хочу скачать это программное обеспечение, здесь указана хеш-сумма этого файла, однако, если веб-сайт скомпрометирован, то это означает, что злоумышленники могли подменить данный файл для загрузки и добавить к нему вирус или что-то для слежки за мной, и они также могли подменить и контрольную сумму.

Значит, этот хеш ничего не значит. Он не поможет обнаружить преднамеренную модификацию файла. Нам нужно что-то еще для удостоверения, что данный сайт это в действительности официальный сайт программного обеспечения.

И здесь мы подходим к сертификатам, цифровым подписям и другим средствам. Все эти документы, получаются в результате криптографического преобразования информации с использованием закрытого ключа подписи и позволяющий проверить отсутствие искажения информации в электронном документе с момента формирования подписи (Целостность), принадлежность подписи владельцу сертификата (Авторство), а в случае успешной проверки подтвердить факт подписания электронного документа (неотказуемость).

Шифрование данных с помощью закрытого ключа отправителя называется форматом открытого сообщения, потому что любой человек, обладающий копией соответствующего открытого (Публичного) ключа, может дешифровать сообщение. Можете считать это, как если бы вы официально поместили что-либо в интернет для публичного доступа, и поскольку

вы зашифровали его своим закрытым ключом, любой может убедиться, что именно вы оставили это сообщение. Конфиденциальность или анонимность в данном случае не обеспечивается, но обеспечивается аутентификация отправителя, то есть вас.

Далее. Когда различные технологии шифрования используются в комбинации, типа тех, о которых мы уже говорили ранее, поскольку они все могут быть использованы в комбинации и не могут использоваться по отдельности, то они называются криптографической системой, и криптосистемы могут обеспечить вас целым рядом средств обеспечения безопасности.

Криптографическая система могут обеспечить вас целым рядом средств безопасности. В числе этих средств:

1. Конфиденциальность - необходимость предотвращения утечки (Разглашения) какой-либо информации.

2. Аутентификация - процедура проверки подлинности, то есть мы знаем, что Антон - это реально Антон и никто другой.

3. Предотвращение отказа - что означает, что если вы отправили шифрованное сообщение, то позже вы не сможете начать отрицать этот факт.

4. Достоверность - подлинность того, что сообщение не было модифицировано каким-либо образом.

Примерами криптосистем являются любые вещи, которые используют технологию шифрования, это: PGP, BitLocker, TrueCrypt, VeraCrypt, TLS, даже BitTorrent, и даже 7- Zip.

Например, чтобы мы могли послать наш файл Антону, мы можем использовать открытый ключ Антона для шифрования файлов или для передачи чего угодно в зашифрованном виде. Но для начала, конечно, нам потребуется открытый ключ Антона, нам достаточно получить его один раз неким защищенным способом, и после этого мы сможем всегда посылать зашифрованные сообщения, доступные для чтения исключительно Антону.

PGP - Это система, которую мы можем использовать для этих целей, она использует технологию шифрования сообщений, файлов и другой информации, представленной в электронном виде.

PGP (Pretty Good Privacy) - компьютерная программа, также библиотека функций, позволяющая выполнять операции шифрования и цифровой подписи сообщений, файлов и другой информации, представленной в электронном виде, в том числе прозрачное шифрование данных на запоминающих устройствах, например, на жёстком диске. Для этих целей мы можем использовать Jabber + PGP.

Об этом чуть ниже. Но давайте вернемся к шифрованию. Когда речь заходит о криптографии с использованием открытых и закрытых ключей или асимметричном шифровании, есть как сильные, так и слабые стороны.

Асимметричное шифрование - открытые и закрытые ключи:

1. Лучшее распределение ключей, так как Антон может поместить свой открытый ключ прямо себе в подпись и любой человек будет иметь возможность посылать ей

зашифрованные сообщения или данные, которые сможет прочитать только он.

2. Масштабируемость - если вы используете симметричные ключи и желаете отправить ваш файл Антону и, скажем, еще десяти людям, вам придется передать свой пароль 10 раз. Это совершенно не масштабируемо. Асимметричные алгоритмы имеют более хорошую масштабируемость, нежели чем симметричные системы.

3. Аутентификация, предотвращение отказа - это означает, если вы отправили шифрованное сообщение, то позже вы не сможете начать отрицать этот факт. Так как оно было зашифровано личным приватным ключом, вашим приватным ключом.

4. Медленные - если вы посмотрите на длину сообщения в битах после работы асимметричных алгоритмов, то заметите, что она гораздо больше, чем у алгоритмов шифрования с симметричными ключами, и это свидетельство того, насколько они медленнее.

5. Математически-интенсивные - Чем больше длинна в битах, тем больше число математических операций, а, следовательно, большая нагрузка на систему.

Симметричное шифрование - закрытый ключ:

1. Быстрые - если вы посмотрите на длину сообщения в битах после работы симметричных алгоритмов, то заметите, что она гораздо меньше, чем у алгоритмов шифрования с асимметричными ключами, и это свидетельство того, насколько они быстрее.

2. Надежные - Посмотрите на вышеописанное по поводу AES-256, где был с расчетом числа 2^256 и убедитесь сами, а ведь есть и 384 / 512 /1024 и более.

Для того, чтобы закрепить материал, вернемся к аналогии с количеством замков на двери. С открытыми и закрытыми ключами на двери висит много-много замков, так что шифрование и дешифрование занимает гораздо больше времени. Для центрального процессора это большой объем математических операций, поэтому и существуют гибридные системы, или гибридные криптографические системы. Открытые и закрытые ключи используются для обмена ключами согласования, и мы используем симметричные алгоритмы типа AES для шифрования данных, тем самым извлекая максимальную выгоду. HTTPS, использующий протоколы TLS и SSL, является примером подобного типа гибридных систем, как и PGP.

FAQ:

А: 1. Методы стеганографии как-то применяются в работе? 2. Асимметричное шифрование на примере работает примерно так - зашифровываем публичным AES, расшифровываем условным паролем: qwerty?

Б: 1. Конечно применяйте, все от вас зависит. 2. Создаем взаимопару - приватный и публичный. Одним шифруешь, другим дешифруешь. Приватный также с парольной фазой идет симметричной.

А: Каким методом можно будет передать код Антону? (Пример)

Б: Зависит от ситуации, вообще просто верифицировать его через OTR по отпечатку. И уже потом, когда по OTR верифицировали - можно прямо туда и кинуть, либо другим шифрованным источником, которому вы доверяете и уверены, что Антон - это действительно Антон.

А: Возможно ли модифицировать файл, не изменив его контрольную сумму?

Б: По сути возможно, но не рентабельно, так как в основном весь хэш файла зависит от веса файла, например, вес файла 1 454 458 байт, а файл, который подменили 1 594 137 бай и хэш их будет различаться и тут надо подгонять идеально, и все зависит от типа еще шифрования. По сути, нет. Так как придется что-то удалять из него и чем-то заменять, чтобы заполнить пространство. Думаю, что суть ясна, чтобы сохранить и так далее.

Давайте теперь более детально поговорим из чего состоит шифрование.

Хеширование - преобразование массива входных данных произвольной длины в (Выходную) битовую строку фиксированной длины, выполняемое определенным алгоритмом. Функция, реализующая алгоритм и выполняющая преобразование, называется

«Хеш-функцией» или «Функцией свёртки». Исходные данные называются входным массивом, «Ключом» или «Сообщением». Результат преобразования (Выходные данные) называется «Хешем», «Хеш-кодом», «Хеш-суммой», «Сводкой сообщения».

Хеш-функция принимает входные данные любого размера. Это может быть E-mail, файл,

слово. И происходит конвертация данных при помощи хеш-функции, например, в следующий вид:

Важная особенность хеш-функции - вы не можете конвертировать из хеша обратно в изначальные входные данные. Это односторонняя хеш-функция и для нее не нужны ключи.

Есть много примеров хеш-функций: MD2, MD4, MD5, HAVAL, SHA, SHA-1, SHA-256, SHA-384, SHA-512, Tiger и так далее. В наше время, если вы подбираете криптографическую систему, вам стоит использовать SHA-256 и выше, я имею ввиду SHA- 384 и SHA-512 и так далее.

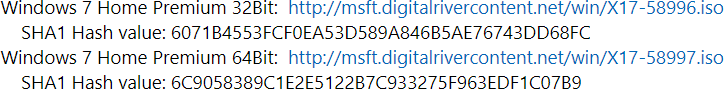

Чтобы проще разобраться с материалом, отойдем от сухого текста и смоделируем ситуацию. Допустим, вам нужно скачать для себя операционную систему Windows 7 Home Premium.

Мы знаем, что данная операционная система поставляется от разработчика Microsoft, далее уже идем в поиск и совершаем следующий поисковый запрос:

Оператор site: Этот оператор ограничивает поиск конкретным доменом или сайтом. То есть, если делаем запрос: site:microsoft.com Windows 7 Home Premium hash, то результаты будут получены со страниц, содержащих слова «Windows», «7», «Home», «Premium» и «hash» именно на сайте «microsoft.com», а не в других частях Интернета.

Эта информация так же является ключевой для поиска интернет-магазинов с помощью операторов в поисковых системах. Таким способом, можно легко найти хеш-сумму операционной системы Windows 7 Home Premium 64bit на официальном сайте Microsoft: SHA1 Hash value:

6C9058389C1E2E5122B7C933275F963EDF1C07B9

Вообще, я бы рекомендовал находить хеш-суммы и осуществлять поиск начиная от 256 и выше, но на официальном сайте была только данная сумма, так что я возьму то, что есть. Далее, нам необходимо найти файл, который соответствует данной хеш-сумме, для этого так же используем поисковую систему Google и операторы, как искать с помощью операторов и что это такое ссылка выше.

После того, когда вы скачиваете этот файл, то при помощи нашей хеш-суммы можно удостовериться, что этот файл не изменялся, то есть, он обладает целостностью.

Есть инструменты, которые вы можете скачать, чтобы делать это:

Одним из таких инструментов является Quick Hash (quickhash-gui.org), и я покажу, как сверить хеш-суммы и убедиться в целостности полученной информации.

Также, я приложу ниже, информацию по другим хеш-суммам данного файла:

Вы можете заметить, что с увеличением этих цифр в алгоритме хеширования, длина хеша становится все больше, поскольку это длина в битах. SHA-1 - короткий, 256, 512 и MD5, который слаб и не должен использоваться вообще. Так что это является способом подтверждения того, что файл, который вы скачали, сохранил свою целостность.

Некоторые из вас наверняка зададутся вопросом:

"Что, если файл, который я собираюсь скачать, уже скомпрометирован?"

Допустим, у нас веб-сайт (veracrypt.fr) программного обеспечения VeraCrypt

И я хочу скачать VeraCrypt, на сайте имеются хеш-суммы файлов в кодировке SHA-256 и SHA-512

Однако есть одно «НО», если веб-сайт был скомпрометирован, то это означает, что злоумышленники могли подменить данный файл для загрузки и добавить к нему что-либо, вирус или что-то для слежки, и они также могли подменить и контрольную сумму.

Следовательно, получается, что хеш ничего не значит, то есть он не может обнаружить преднамеренную модификацию файла. И нам нужно что-то еще, чтобы удостовериться, что данное программное обеспечение действительно исходит от разработчика. Что сайт VeraCrypt - это официальный сайт VeraCrypt и так далее.

И здесь мы подходим к сертификатам, цифровым подписям и другим средствам, которые сейчас разберем, а пока давайте затронем не маловажную суть хеширования.

Пароли, и все что нужно знать по ним. Когда вы вводите пароль на веб-сайте или в операционной системе, крайне плохой способ хранить этот пароль в базе данных, поскольку если эта база данных окажется скомпрометированной, то и ваш пароль окажется скомпрометирован. Но давайте разберемся, что такое хороший пароль. И какие пароли стоит и не стоит использовать. Обычно пароли перебираются по всяким словарям паролей, или так называемой базе паролей и так далее.

Думаю, по базе паролей понятно, это когда есть определенный список паролей, который подбирается для прохождения авторизации. А по словарю, это когда используется метод перебора пароля, исходя из собранных на вас данных к примеру, или не имея ее, то есть составление слов к примеру:

МоскваУлица1905годаМаша - то такой пароль не будет сильным, даже исходя из того, что он будет набран в другой раскладке, так как его легко можно будет перебрать, собрав информацию на вас и проанализировав можно запустить узконаправленный перебор по словарю с составлением и генерацией нужного вида пароля.

Что я могу порекомендовать по поводу паролей:

1. Используйте сильный пароль, я думаю многие из вас хоть слышали такую фразу, используйте сильные пароли в виде цифр, заглавных букв, строчных букв и специальных символов, но не так-то просто это все запомнить, но наверняка вы знаете хотя бы один такой пароль без смысловой нагрузки

Давайте предположим, что этот пароль - 3hF9$u?h, но он маленький - всего 8 символов, такой пароль не является сверх безопасным, но плюс такого пароля, что мы можем использовать его при шифрование диска, к примеру, защищенных разделов. Не используйте такой пароль, желательно, нигде. Просто запомните как-то и храните в каком то защищенном месте. Я, например, знаю несколько наборов символов, которые лежат у меня в голове и нигде не используются.

Возьмем ранее наш пароль МоскваУлица1905годаМаша и слегка его модернизируем, нашим набором символов - МоскваУлица!90% 3hF9$u?hгодаМаша, как мы можем заметить я нажал клавишу “Shift” при вводе 1 и 5 и они заменились у меня на спец символы. То есть, в английской раскладке он будет выглядеть так VjcrdfEkbwf!09%3hF9$u?hujlfVfif, и такой пароль легко запоминается, так как он имеет смысловую нагрузку, плюс уникальный секретный ключ (Шифр), который есть у вас в голове и нигде не используется.

Вы также можете сверить свои пароли или из чего он составляется со списком обнародованных паролей.

2. Использование пароля хотя бы от 21 символа.

3. Хранение всяких заметок, паролей, прочей конфиденциальной информации в зашифрованном виде, для этого вам необходимо использовать программы для полнодискового шифрования такие, как VeraCrypt, TrueCrypt и другие аналоги, сам использую VeraCrypt.

А для паролей и заметок к паролям используйте программу KeePass 2: https://ru.wikipedia.org/wiki/KeePass или KeePassX 2 https://ru.wikipedia.org/wiki/KeePassX

Keepass - это первая версия. Умеет только БД старого формата (их, вроде, легко расшифровать).

Keepass 2 - вторая версия, поддерживающая актуальный .kbdx-формат, их нельзя расшифровать (вернее, я не видел вариантов).

KeepassX - это переписанный на С Keepass первой версии, как и прародитель, умеет только .kbd-файлы, зато кроссплатформенный.

Начиная со второй версии KeepassX тоже умеет в .kdbx (keepassx.org/changelog)

Сам я пользуюсь KeePass 2, так как мне больше импонирует данный интерфейс и другие мои прихоти. Так что рекомендую. Эти три фундаментальные вещи по паролям запомните.

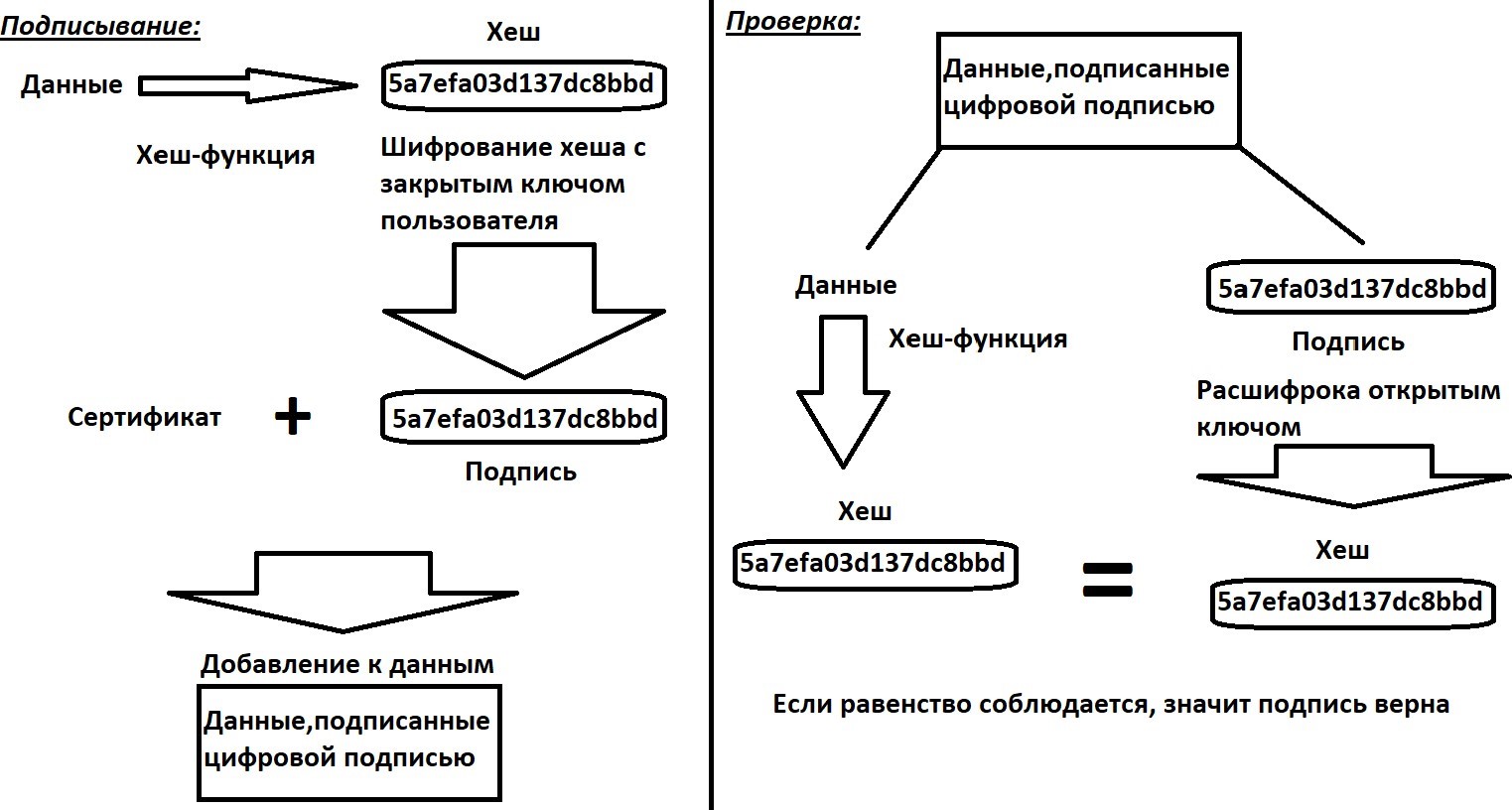

Поговорим о цифровых подписях. Вернемся опять к нашему VeraCrypt. Как узнать, что сайт действительно официальный и программное обеспечение исходит от разработчика?

Простой и довольно-таки хитрый способ найти официальный сайт - это найти программное обеспечение в Wikipedia и уже там перейти по ссылке на официальный сайт программного обеспечения. Однако, мы можем также нажать на зеленый замок и там посмотреть сертификат, что именно он выдан.

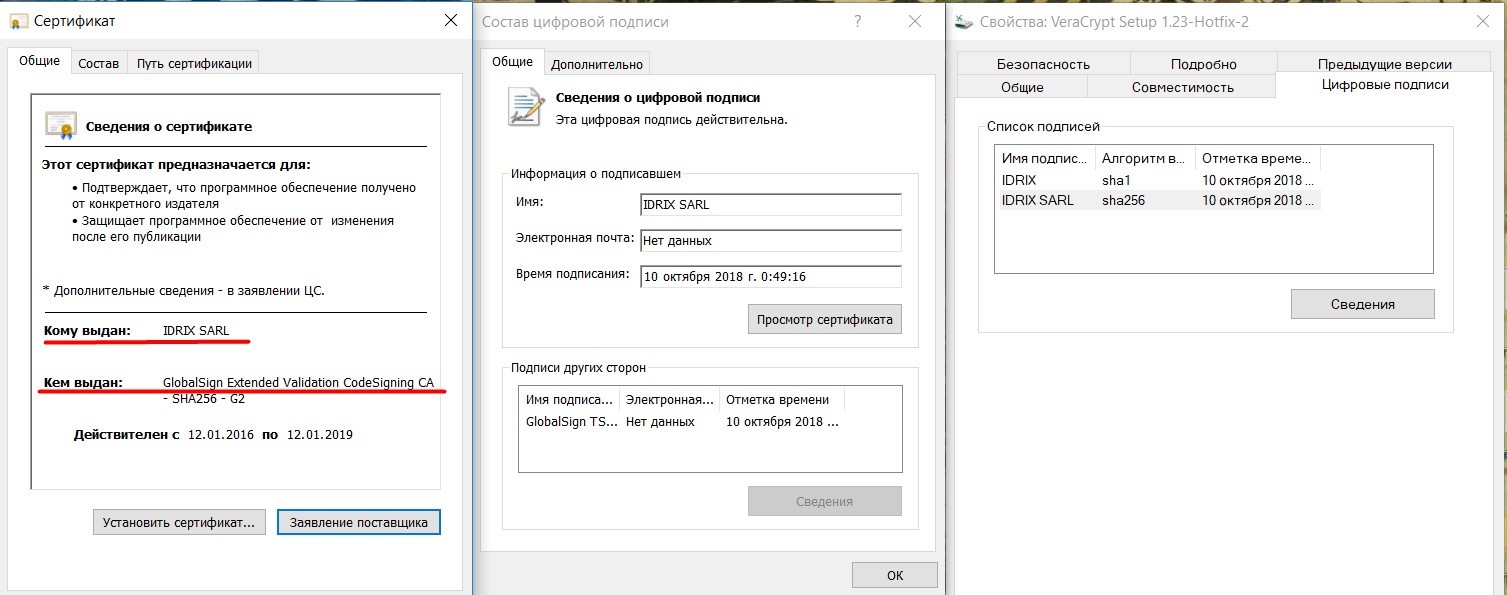

Цифровая подпись - это значение хеша. Это результат работы хеш-функции с фиксированным размером, который зашифрован закрытым ключом отправителя с целью создания цифровой подписи или подписанного сообщения. С технической точки зрения цифровая подпись - это отметка, подтверждающая лицо, которое подписало сообщение. Это выдача гарантии на объект, который был подписан с ее помощью.

Для наглядности, что такое цифровая подпись, даю вам небольшую памятку. Смотрим на подписывание:

Подписывание: То, что вы можете видеть на картинке выше, но исходя из нашего файла, который мы разбираем:

Алгоритм хеширования → Значение хеша (6cff2cce52eb97321b1696f82e9ccefa7c80328d91c49bf10b49e3897677896e) → Закрытый ключ = Цифровая подпись

Если объект шифрования подписан цифровой подписью, то обеспечена аутентификация, потому что объект зашифрован при помощи закрытого ключа, шифровать которым может только владелец этого закрытого ключа. Это и есть аутентификация. Она обеспечивает невозможность отказа от авторства, поскольку, повторюсь, использован закрытый ключ отправителя. И она обеспечивает целостность, поскольку мы хешируем.

Цифровая подпись может быть использована, например, в программном обеспечении. Может использоваться для драйверов внутри вашей операционной системы. Может использоваться для сертификатов и подтверждать, что подписанные объекты исходят именно от того лица, которое указано в сертификате, и что целостность данных этих объектов была сохранена, то есть никаких изменений они не претерпели.

А как же убедиться в том, что файл действительно исходит от разработчика, в нашем случае VeraCrypt? То есть, чтобы в случае обмана вы могли бы со 100% уверенностью сказать, что вы пользовались именно их программным обеспечением, и он был подписан именно их цифровой подписью.

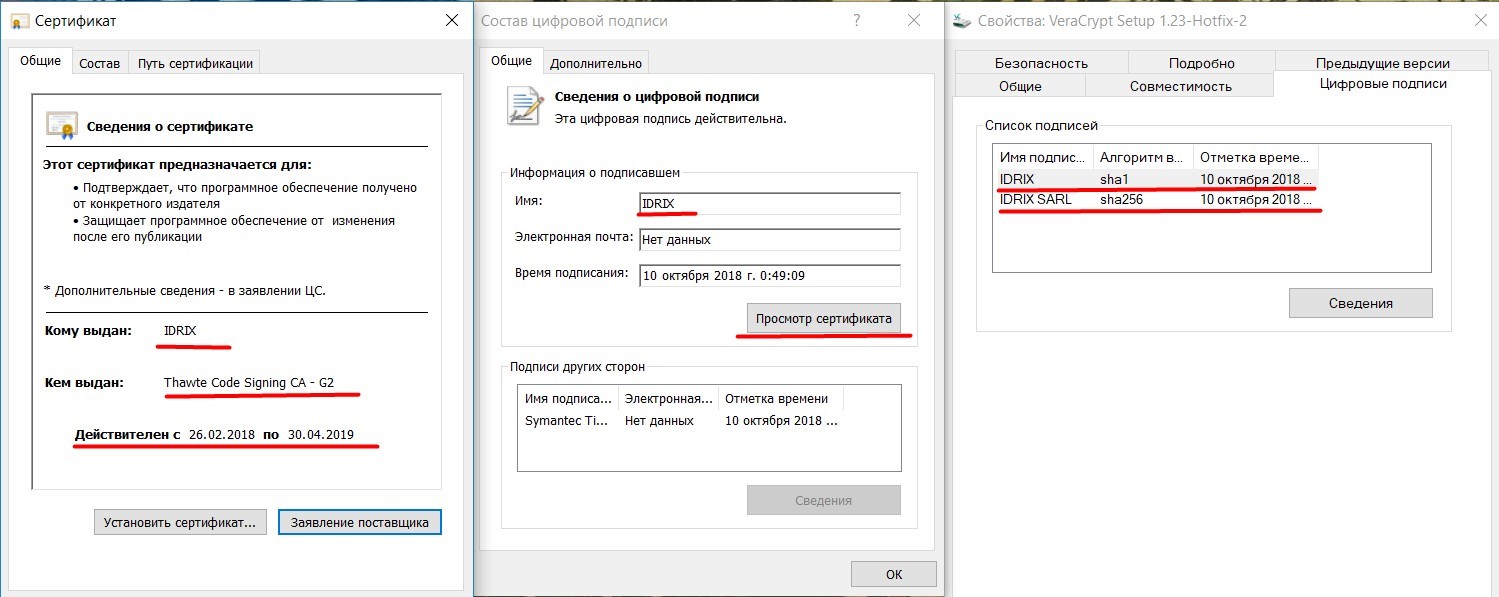

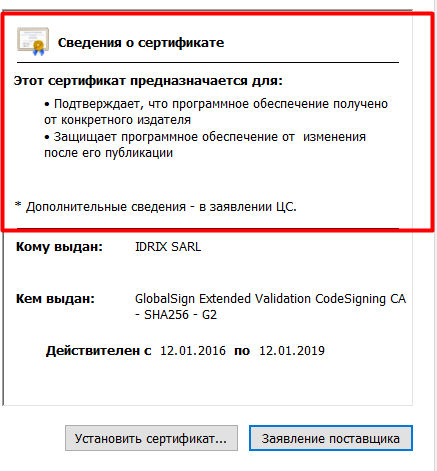

Сертификат можно проверить, но обычно он проверяется автоматически:

Что мы здесь видим. Сертификат выдан: кому - IDRIX SARL, кем - GlobalSign. Итак, GlobalSign - это компания, чей закрытый ключ был использован для цифровой подписи этой программы. GlobalSign сообщает: "Данное программное обеспечение легитимно и оно не подвергалось модификации". Здесь написано: "Сертификат предназначен для удостоверения того, что программное обеспечение исходит от разработчика программного обеспечения, программное обеспечение защищено от модификации после его выпуска".

Чтобы узнать, действующая ли это цифровая подпись, или нет, нам нужно повернуть изначальный процесс в обратную сторону.

То есть, смотрим опять нашу памятку:

Проверка: То, что вы можете видеть в памятке выше, но исходя из нашего файла, который мы разбираем:

Подписанно сообщение → Открытый ключ (Это файл в формате .asc имеет обычно следующий вид - idrix.fr/VeraCrypt/VeraCrypt_PGP_public_key.asc, закрытый ключ также выглядит) = Значение хеша, то есть должно получиться:

После чего это значение хеша надо будет сверить с хешем указанным, то есть открываем там программу QuickHash, прогоняем наш файл и в том алгоритме, котором он нам представлен, должно все совпасть, если не совпадает, то сам файл изменен, и там может быть вирус, или что-то для прослушки за нами, или еще что-то не очень хорошее.

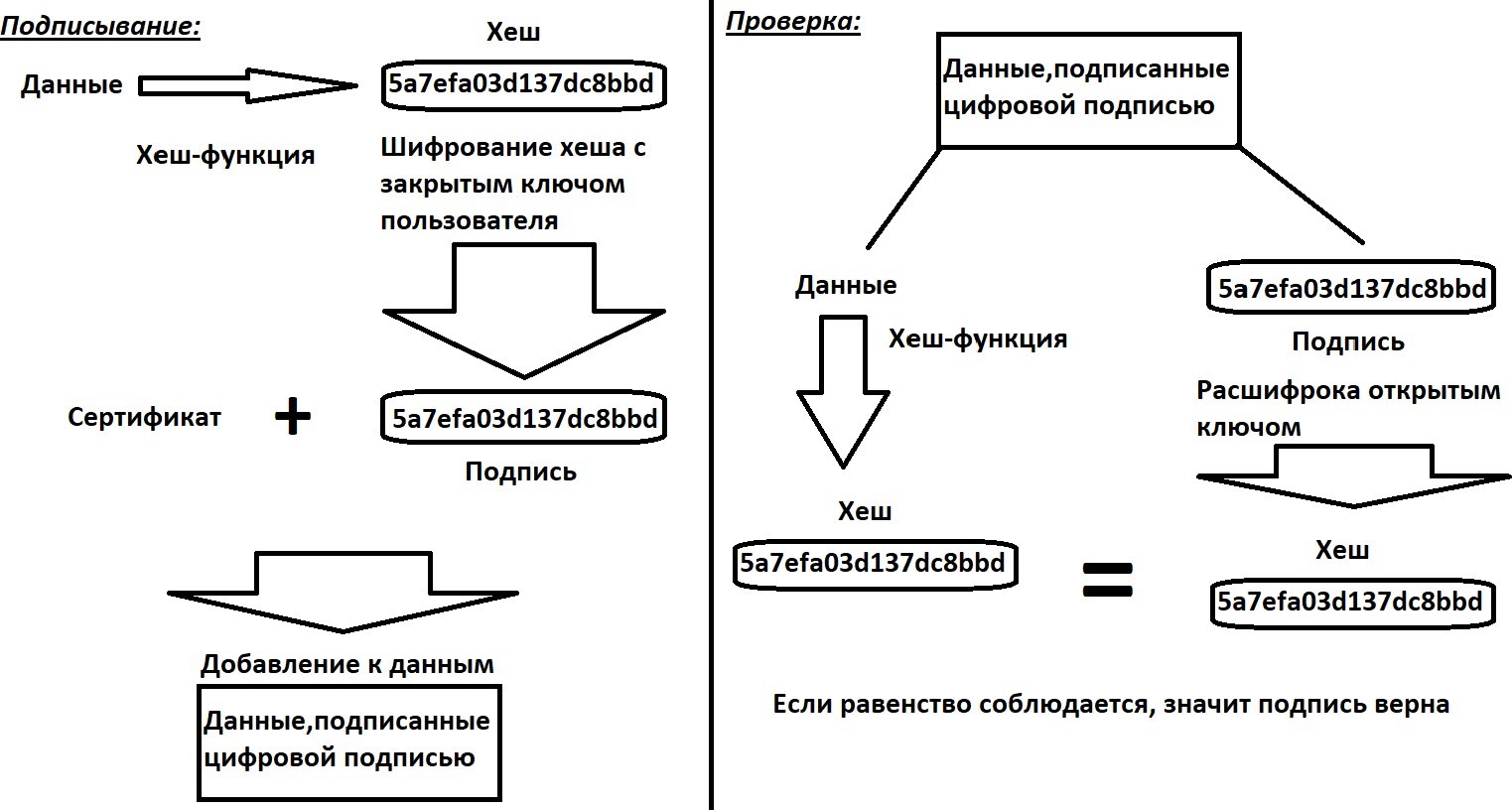

Я проверил полученный хеш, и как мы можем видеть на скриншоте ниже они идентичны. Следовательно, файлы легитимны и соответствуют цифровой подписи разработчика, и этот файл точно исходит от него.

И данное программное обеспечение будет виновато (Точнее, его создатель) в случае заражение вашего компьютера WannaCry или каким-либо еще другим не очень хорошим вирусом. Прочитайте несколько раз, если вы не поняли, и попробуйте вникнуть. Этот момент действительно важен.

А то, что мы видели на нашей замечательной памятке - это то, что Windows проверяет сертификат в подлинности то, что действительно такой сертификат зарегистрирован с таким номером.

Давайте проведу аналогию, чтобы понять, что же делает Windows, когда пишет эти строки в сертификате:

Вы пришли в банк с фальшивыми деньгами, и они проверяют деньги через специальные растворы или приборы, и тут внезапно смывается краска, или не просвечиваются водяные знаки и вам говорят, что ваши купюры не соответствуют и это фальшивка, так же и Windows. То есть, если бы кто-то другой переписал все данные сертификата и сделал копию сертификата для подписи, с такими данными, то она бы не соответствовала действительности, а это уже более сложная тема, но думаю, что все понятно.

А если верификация не проходит, вы обычно видите такое предупреждение:

Это означает, что либо файл не имеет цифровой подписи, либо Windows (Вспомните работника банка) не доверяет этой цифровой подписи (А в случае с работником банка, он не доверяет вашей купюре). Вы можете ее проверить, способ я описывал выше (А работник банка может проверить на аппарате своем или там нанесением растворов).

В Linux'е с этим все просто, так как вы просто так не установите проприетарное ПО, так как все ПО обычно ставится из официальных репозиториев, где проходит всю проверку.

Позже расскажу за Linux и его преимущества более подробно.

Давайте пройдемся по этому материалу еще раз, потому что я уверен, некоторым все это может показаться довольно-таки трудным для восприятия. Смотрим снова на нашу памятку. Видим «Подписывание».

Итак, значение хеша (Самой программы. То есть, если бы человек сам ее прогнал через QuickHash), которое было зашифровано с применением закрытого ключа (Его личного ключа) отправителя или выпуска ПО. Это цифровая подпись. Она обеспечивает аутентификацию, неотказуемость и целостность. А если вы зашифруете что-либо и вдобавок снабдите это цифровой подписью, то вы сможете добиться конфиденциальности наряду с аутентификацией, неотказуемостью и целостностью. Цифровые подписи удостоверяют, что программа или что-либо другое получены от определенного лица или издателя, и они защищают программное обеспечение или сообщения от их модификации после того, как они были изданы или отправлены. На этом думаю мы разобрались с цифровыми подписями.

Давайте теперь перейдем к End-to-End шифрованию (E2EE).

End-to-End шифрование заключается в том, что данные шифруются отправителем и дешифруются только получателем. Если вы хотите избежать отслеживания, массовой слежки, хакеров и так далее, то вам нужен именно этот вид шифрования передаваемых данных.

Примерами технологии End-to-End шифрования являются такие вещи, как PGP, S/MIME, OTR, что расшифровывается как “Off the record” (рус. "Не для записи"), ZRTP, что расшифровывается, как Z в протоколе RTP, а также SSL и TLS, реализованные правильным образом, все это может использоваться в качестве End-to-End шифрования.

Компании, которые разрабатывают программное обеспечение, использующее End-to-End шифрование и системы с нулевым разглашением, не могут раскрыть детали обмена данными вашим врагам, даже по принуждению, даже если бы они этого сами захотели. В этом и заключается преимущество End-to-End шифрования с нулевым разглашением. End-to- End шифрование обеспечивает защиту в процессе передачи данных, но очевидно, что оно не может защитить данные после их получения. Далее, вам нужен другой механизм защиты.

Используйте End-to-End шифрование везде, где это только возможно.

Использование защищенного HTTPS на всех веб-сайтах становится все более необходимым, независимо от типов передаваемых данных. Цифровой сертификат, тоже самое, что и цифровая подпись, есть ряд отличий, там центры сертификации и так далее. Вы обычно с этим не сталкиваетесь, не буду расписывать, кому интересно - вбейте в поисковик «Центры сертификации ключей и HTTPS» и «Цифровые сертификаты».

Зеленый замочек в URL или HTTPS означает, что ваш интернет-провайдер или, допустим, правительство, они лишь могут отследить целевой домен. Что это значит? Допустим, между нами и Google находится злоумышленник. Он не сможет узнать, что именно я искал, потому что это оконечное шифрование между моим браузером и сервером.

Давайте посмотрим на примере. Для начала мы будем использовать пример не зашифрованного соединения при помощи HTTP соединения.

HTTP, HyperText Transfer Protocol - широко распространенный протокол передачи

данных, изначально предназначенный для передачи гипертекстовых документов. По умолчанию протокол HTTP использует TCP-порт 80.

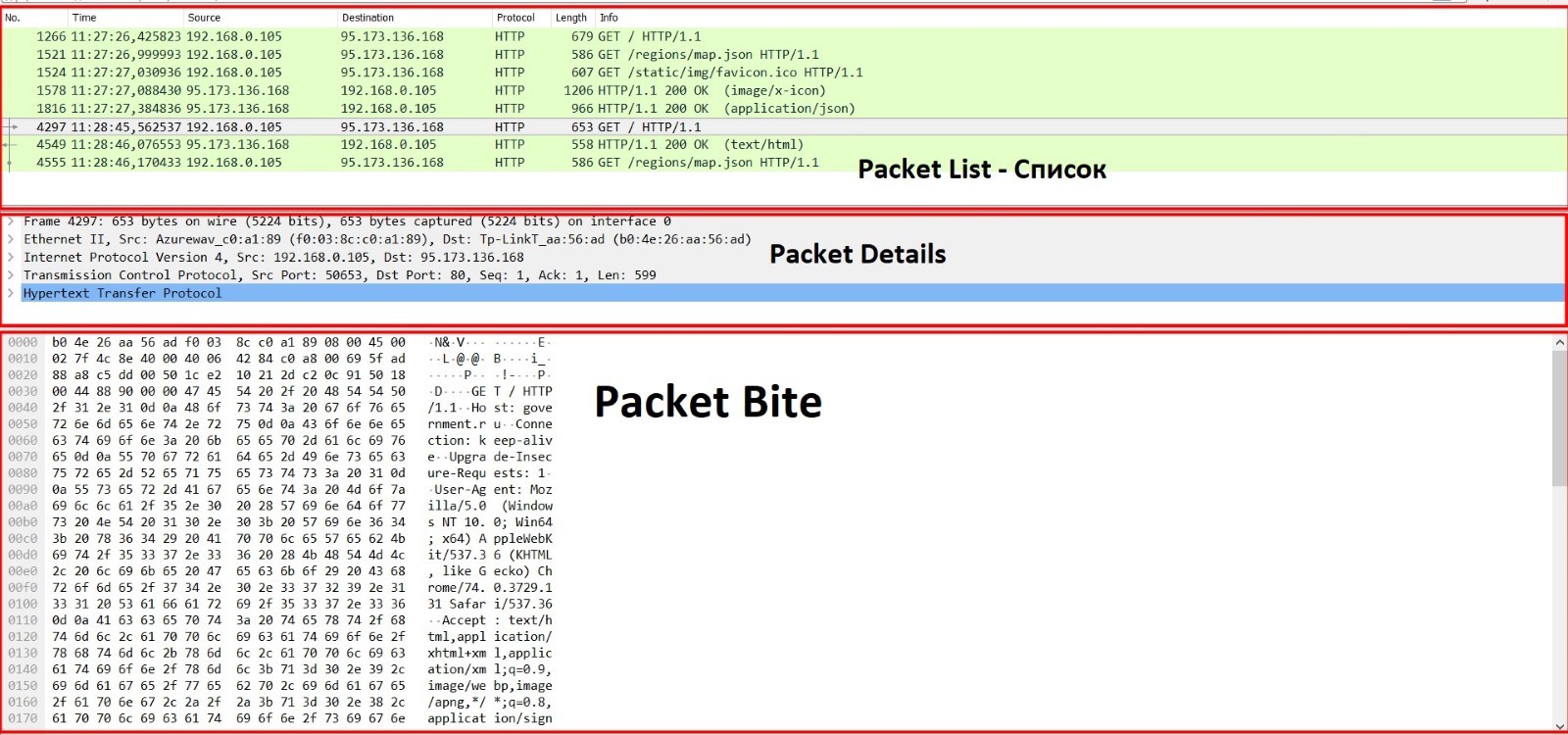

На скриншотах ниже я буду использовать программу для анализа сетевого трафика - WireShark.

Для эксперимента я взял сайт базирующийся на HTTP протоколе government.ru после того, как я кликну по ссылке запрос от сайта будет отображен в окне программы WireShark под цифрой один, но давайте сразу разберем, за что отвечает каждое окно программы для лучшего усвоения материала.

1. Данная область называется Packet List - в ней вы можете посмотреть с каким сервером идет обмен данными, протокол, который используется и общую информацию о кадрах.

2. Следующая область называется Packet Details - в ней отображаются детали пакетов, который был выбран в Packet List.

3. И последняя область называется Packet Bite - в ней отображается шестнадцатеричное отображение данного пакета, также отображается смещение в виде ASC'и, и также, если мы кликнем правой кнопкой по данной области можем посмотреть, как все это будет выгладить в битах.

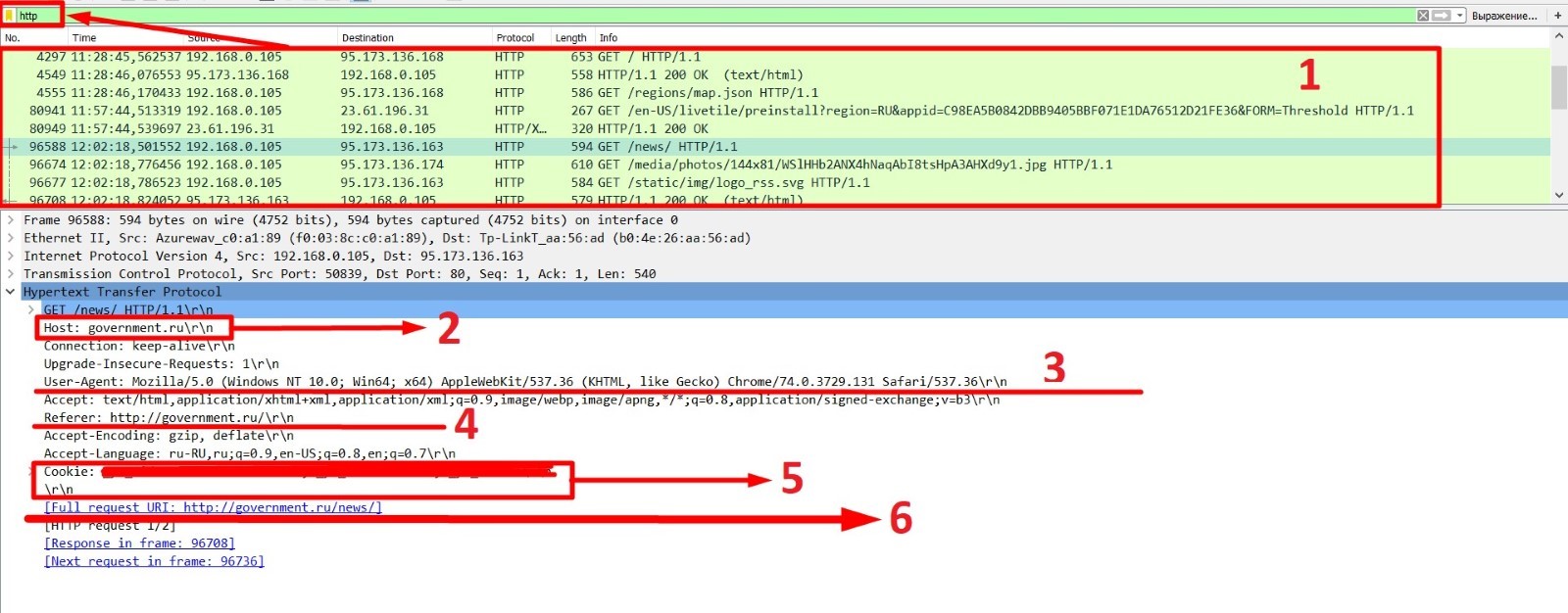

Давайте разберем, полученные пакеты подробнее и узнаем наглядно о слежке, анализе и так далее.

1. Пересылаемые пакеты по нашему фильтру HTTP.

2. Целевой домен, то есть главная страница сайта без всякой ереси после слеша "/".

3. User Agent, то есть параметры браузера, версия операционной системы и другие параметры.

4. Referer - указывает, с какой страницы мы перешли на эту страницу, так как мы перешли с защищенной страницы, там было много пакетов с переадресацией. В конечном итоге, мы с этой же страницы сослались на себя же, если я, к примеру, перешел с главной страницы сайта на данную, то в Referer'е бы стояла главная страница сайта.

5. Cookies, либо сессия. Здесь ваш пароль и приплыл (Замазал). Можно зайти под вашей сессией залогиненой и шариться.

6. Ну, а это уже конечная страница, где мы находимся.

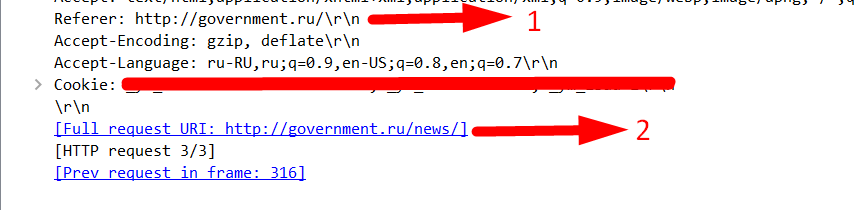

Если вы думаете, что это потолок, что может данный софт, то боюсь вас расстроить - это только верхушка айсберга. Для того, чтобы у вас после прочитанного не осталось сомнений я решил разобрать эти пункты перейдя с одной страницы веб-сайта на другую.

И как мы можем видеть:

1. Referer - указывает предыдущую страницу, которые мы разбирали именно с нее мы пришли на данную страницу.

2. На какой странице мы сейчас находимся.

Как мы видим, сам по себе протокол HTTP не предполагает использования шифрования для передачи информации. Тем не менее, для HTTP есть распространенное расширение, которое реализует упаковку передаваемых данных в криптографический протокол SSL или TLS.

Название этого расширения - HTTPS (HyperText Transfer Protocol Secure). Для HTTPS- соединений обычно используется TCP-порт 443. HTTPS широко используется для защиты информации от перехвата, а также, как правило, обеспечивает защиту от атак вида Man- inthe-Middle - в том случае, если сертификат проверяется на клиенте, и при этом приватный ключ сертификата не был скомпрометирован, пользователь не подтверждал использование неподписанного сертификата, и на компьютере пользователя не были внедрены сертификаты центра сертификации злоумышленника.

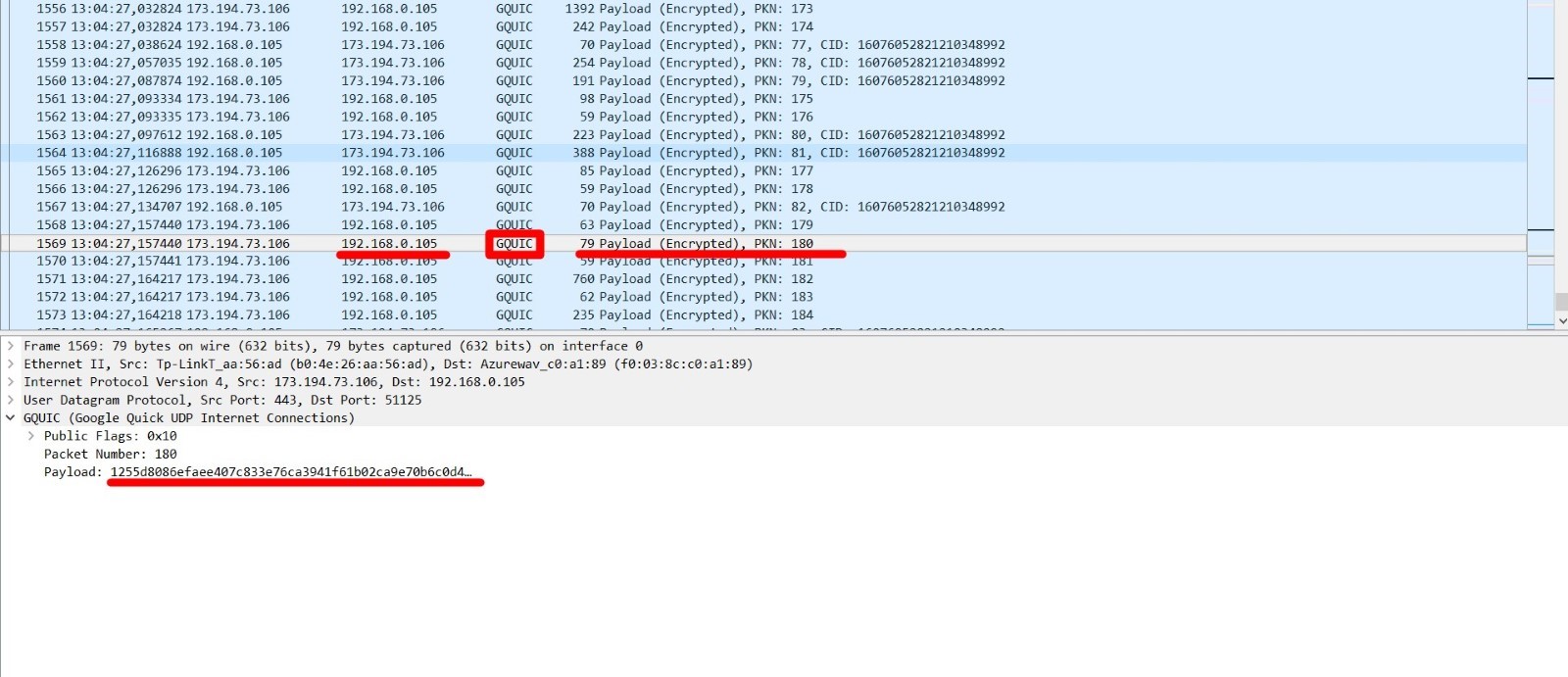

1. Google - использует защищенный протокол соединения HTTPS.

2. Пакет запроса данных по защищенному протоколу HTTPS.

3. Как мы видим в деталях пакета у нас только Encrypted Application Data.

Никакой другой информации, что содержится на веб-страницы, или где находится человек у нас нет.

4. Так как у нас есть IP-адрес, с каким сервером ведется обмен пакетами, просматриваем, что это за IP-адрес и исходя из полученных данных, мы можем сделать вывод, что человек находится на целевой странице Google.

По сути, использование HTTPS безопасно и как я говорил ранее:

Компании, которые разрабатывают программное обеспечение, использующее End-to-End шифрование и системы с нулевым разглашением, не могут раскрыть детали обмена данными вашим врагам, даже по принуждению, даже если бы они этого сами захотели. В этом и заключается преимущество End-to-End шифрования с нулевым разглашением.

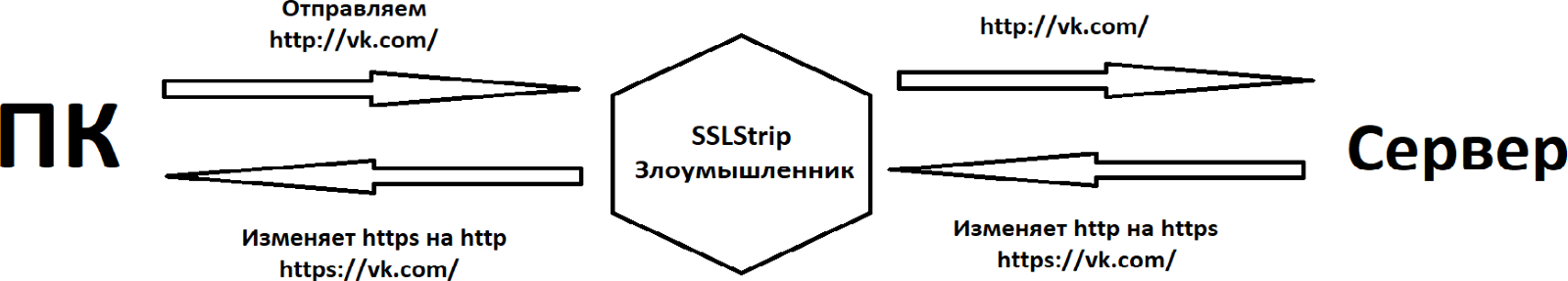

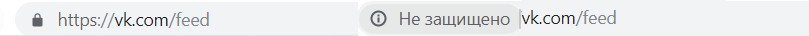

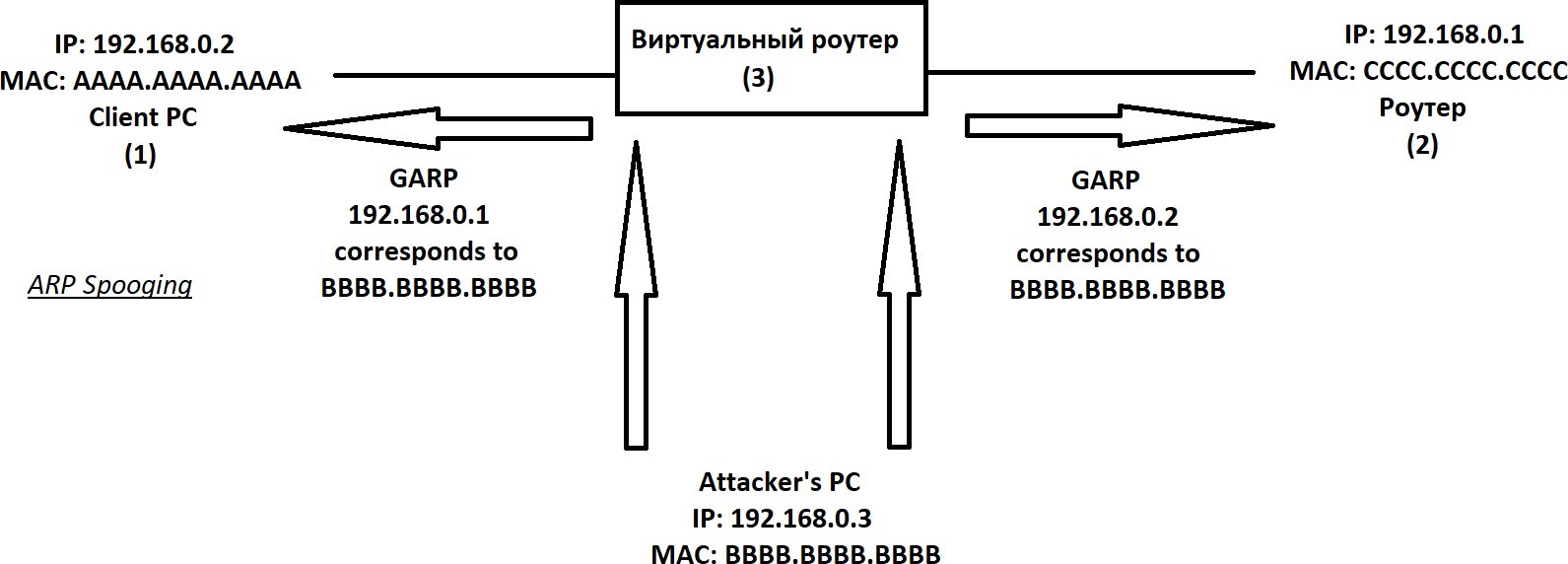

SSLStrip - снятие HTTPS. Но также исходя из этого имеются атаки по снятию SSL. Разберем, что это такое. Любой атакующий, который может расположиться между источником и адресатом трафика, в нашем случае, компьютера и сервера, то этот атакующий может совершить атаку вида “Man in the middle” (рус. "Человек посередине"). Одна из подобных атак, которая требует весьма небольших навыков и ресурсов, называется SSL Stripping (рус. "Снятие SSL"). Атакующий выступает в роли прокси здесь и подменяет зашифрованные HTTPS-соединения на HTTP-соединения.

Давайте откроем скриншот и посмотрим, что же это такое:

1. Как мы можем видеть, мы отправляем запрос с HTTP.

2. Он проходит через SSLStrip и не изменяется, также идет дальше.