Student

Professional

- Messages

- 1,708

- Reaction score

- 1,573

- Points

- 113

Полный технический обзор всех видов карточного мошенничества в 2026 году: от физических устройств (скимминг, шимминг, треппинг) до AI-атак, CNP-фрода, NFC-релье и современных цифровых методов

Карточное мошенничество (card fraud) — это высокоорганизованная индустрия, которая в 2026 году сочетает физические устройства, вредоносное ПО, социальную инженерию с использованием ИИ и эксплуатацию онлайн-платформ. По данным отчётов 2025–2026 годов, основной объём ущерба приходится на Card-Not-Present (CNP) фрод (около 75% всех случаев), но физические методы (скимминг, шимминг) и NFC-атаки остаются актуальными в регионах с устаревшей инфраструктурой. Мошенники эволюционируют: от простых накладок 1990-х до deepfake-звонков, Magecart-атак и принудительной токенизации карт в мобильные кошельки. Ниже — максимально детальный разбор всех основных видов с техническими деталями, принципом работы, историей, примерами и особенностями на 2026 год.1. Классический скимминг (магнитная полоса)

Скимминг — один из старейших методов, направленный на считывание данных с магнитной полосы (Track 1 и Track 2: PAN, срок действия, CVV, имя держателя).Устройство: Тонкая накладка (skim-устройство) с магнитной головкой, микроконтроллером (Arduino-подобным), флэш-памятью и часто Bluetooth/Wi-Fi-модулем. Иногда комбинируется с накладкой на клавиатуру (overlay) или скрытой камерой.

Как работает:

- Мошенник крепит накладку на картоприёмник банкомата, POS-терминала или бензоколонки (магнитами или клеем).

- При вставке карты данные считываются параллельно с настоящим ридером.

- Информация записывается или передаётся удалённо.

- Данные кодируются на заготовках для использования в fallback-режиме.

История и актуальность: Появился в 1990-х в США/Европе, пик — 2000–2010-е. В 2026 году комбинируется с другими методами, но уступает CNP.

Примеры скиммеров на банкоматах: накладки, которые незаметно копируют данные магнитной полосы

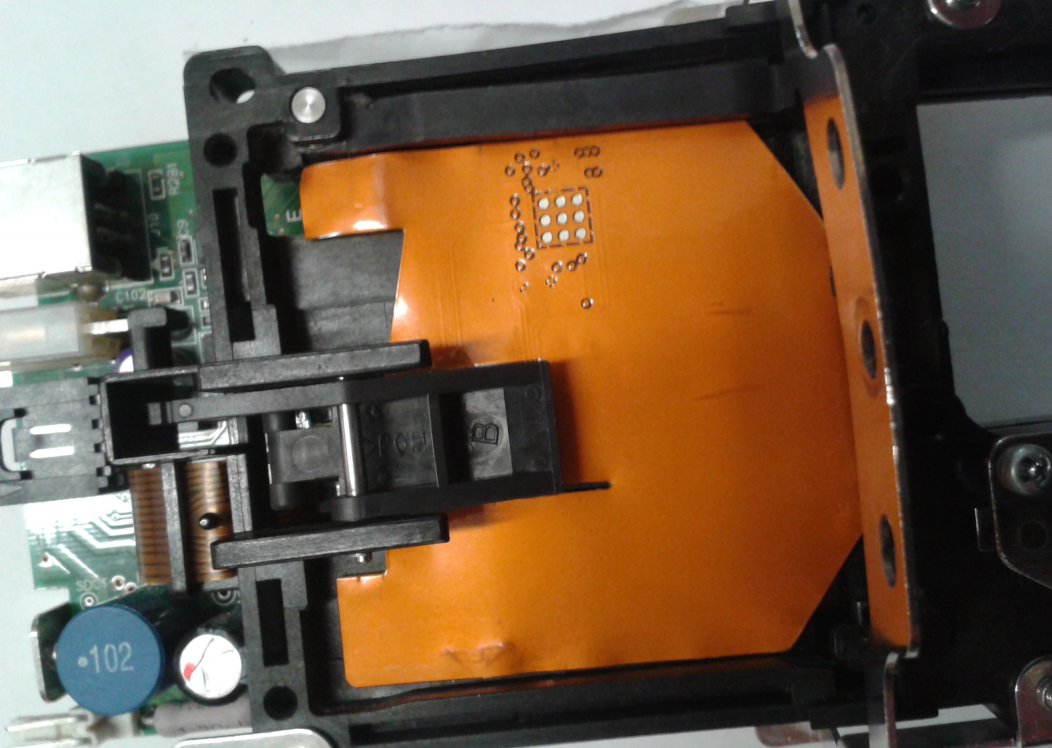

2. Шимминг (EMV-чип)

Шимминг — «наследник» скимминга для чип-карт (EMV). Шиммер — сверхтонкая гибкая плата (0,1–0,5 мм) с 8 контактами, микроконтроллером и памятью, вставляемая внутрь ридера.Как работает: Man-in-the-middle — пропускает команды ридера, логируя APDU-команды (PAN, Track 2 Equivalent Data, криптограммы). Данные используются для клонирования магнитной полосы.

История: Первые случаи — 2015 год в Мексике. К 2026 году эволюционировал в deep-insert варианты с беспроводной передачей.

Шиммер внутри картоприёмника: незаметная плата, перехватывающая данные чипа.

3. Треппинг (ливанская петля / Lebanese loop)

Физический захват самой карты.Устройство: Тонкая плёнка/петля (0,1–0,2 мм, часто из рентгеновской плёнки) с крюком.

Как работает: Петля вставляется в слот; карта заходит, но не выходит. Банкомат выдаёт ошибку, жертва уходит. Мошенник извлекает карту позже (часто с PIN от overlay).

История: 1990-е, Ливан. Активен в 2020-х в странах с устаревшими банкоматами.

4. Malware на POS-терминалах и банкоматах (RAM scraping, jackpotting)

Программное мошенничество.POS RAM scraping (Prilex, BlackPOS, Alina): Вредоносное ПО в оперативной памяти сканирует APDU-команды, Track-данные, PIN до шифрования.

Jackpotting (Ploutus, Cutlet Maker): Заставляет банкомат выдавать все деньги по команде.

Как работает: Заражение через USB, сеть или инфицированный софт. Данные уходят на C&C-сервер.

Актуальность 2026: Активно в магазинах, ресторанах; сочетается с Ghost/Replay атаками.

POS-терминал с malware: вредоносное ПО крадёт данные прямо из памяти

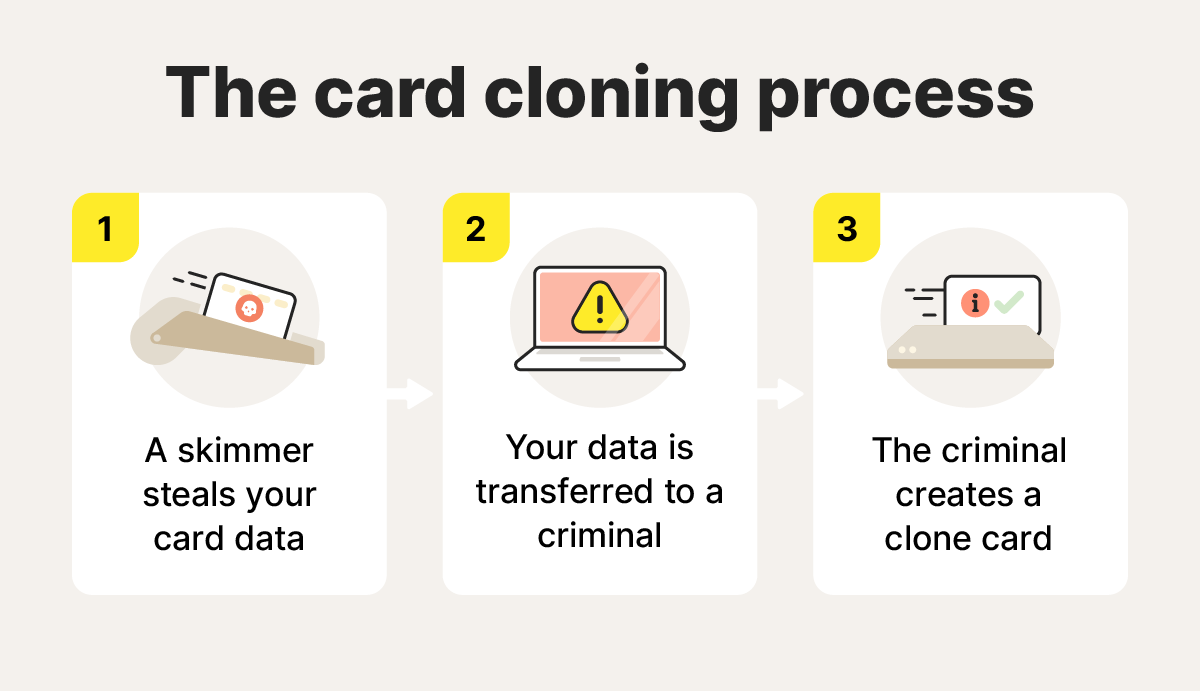

5. Клонирование карт (white plastic / carding)

Создание физических клонов из украденных данных.Устройство: Энкодеры (MSR605), белые пластиковые заготовки с полосой/чипом-подделкой.

Как работает: Данные Track 2 записываются; используются в fallback-режиме или CNP.

История: 2000-е. В 2026 — с AI для генерации данных.

Процесс клонирования: от кражи данных до создания поддельной карты

6. Социальная инженерия (фишинг, вишинг, смишинг, deepfake)

Кража данных через обман.Фишинг: Поддельные сайты/письма.

Вишинг/смишинг: Звонки/SMS от «банка».

Deepfake: Голос/видео близких или сотрудников банка (2025–2026 тренд).

Как работает: Выманивают PAN, CVV, PIN или доступ к приложению.

Актуальность: ТОП-схемы 2026 — «безопасный счёт», «тревожный звонок», инвестиции.

7. Card-Not-Present (CNP) фрод

Использование данных без физической карты (онлайн, телефон, mail-order). Самый массовый вид (75% ущерба).Как работает: Данные из утечек/фишинга используются для покупок. Включает formjacking.

Тренды 2026: Синтетические идентичности, card cracking (тестирование карт).

8. Захват аккаунта (Account Takeover — ATO)

Полный контроль над онлайн-банкингом.Как работает: Кража credentials (фишинг, malware), смена телефона/пароля, переводы на «безопасные» счета.

Актуальность: 42% случаев в отчётах 2026; часто через Госуслуги или мессенджеры.

9. NFC-релье атаки и токенизация (Ghost Tap / NFCGate)

Атаки на бесконтактные платежи.Устройство: Malware-приложение на смартфоне жертвы + relay-устройство.

Как работает: Принудительная токенизация карты в кошелёк мошенника (через «обновление» app), relay-атака для снятия в банкомате без PIN.

История: Массово с 2025 года; новые признаки ЦБ РФ с 2026 фиксируют подозрительные NFC-операции.

Схема NFC-релье: социальная инженерия + relay для снятия денег

10. Formjacking / Magecart

JS-скрипты на сайтах магазинов крадут данные при вводе в форму оплаты.Как работает: Скрипт инжектируется в код сайта; перехватывает PAN, CVV в реальном времени.

Актуальность: В 2025 — 10 500 атак, 23+ млн транзакций.

Formjacking: невидимый скрипт крадёт данные карты на сайте

11. Другие виды

- Shoulder surfing / dumpster diving: Подглядывание PIN или поиск чеков/данных в мусоре (старые, но дополняют).

- Synthetic identity fraud: Создание «фейковых» личностей для заявок на карты.

- Card cracking / BIN attacks: Автоматическое тестирование номеров карт.

- Insider fraud: Сотрудники банков/магазинов продают данные.

- Application fraud: Ложные заявки на карты с украденными данными.

В 2026 году мошенничество всё больше переходит в онлайн (CNP + ATO + deepfake) и использует ИИ для масштаба. Банки реагируют новыми признаками подозрительных операций (12 факторов с января 2026). Фрод остаётся динамичным: то, что работало вчера, завтра может быть заблокировано.