Student

Professional

- Messages

- 1,708

- Reaction score

- 1,573

- Points

- 113

Шимминг чип-карт (шиммеры): подробный технический разбор устройства, принципа работы, истории распространения и особенностей мошенничества с EMV-картами в банкоматах и терминалах

Шиммеры — это один из самых изощрённых видов современного карточного мошенничества, направленный специально на банковские карты с EMV-чипом (Europay, Mastercard, Visa). В отличие от классических скиммеров, которые работают с магнитной полосой снаружи устройства, шиммеры представляют собой ультратонкие внутренние устройства, незаметные при обычном осмотре.Что такое шиммер: полное техническое описание устройства

Шиммер (от англ. shim — «прокладка», «клинья») — это сверхтонкая гибкая печатная плата (PCB), толщиной всего в доли миллиметра (часто 0,1–0,5 мм), по форме напоминающая миниатюрную карту или клиновидную вставку. Она оснащена:- Восемью позолоченными контактными площадками (аналогично контактам на чипе карты по стандарту ISO 7816), расположенными точно напротив чипа.

- Микроконтроллером (часто ATMega, nRF24L01 или аналогичными низкопотребляющими чипами).

- Флэш-памятью для хранения перехваченных данных.

- Иногда — модулем беспроводной передачи (Bluetooth, Wi-Fi или nRF24L01), миниатюрной батареей, RTC-таймером (для временной метки) и схемами энергосбережения.

Устройство работает по принципу «man-in-the-middle» (человек посередине): оно физически располагается между контактами чипа карты и считывающей головкой банкомата или POS-терминала. Шиммер пропускает все команды от ридера к карте и обратно, одновременно логируя весь обмен данными (APDU — Application Protocol Data Units).

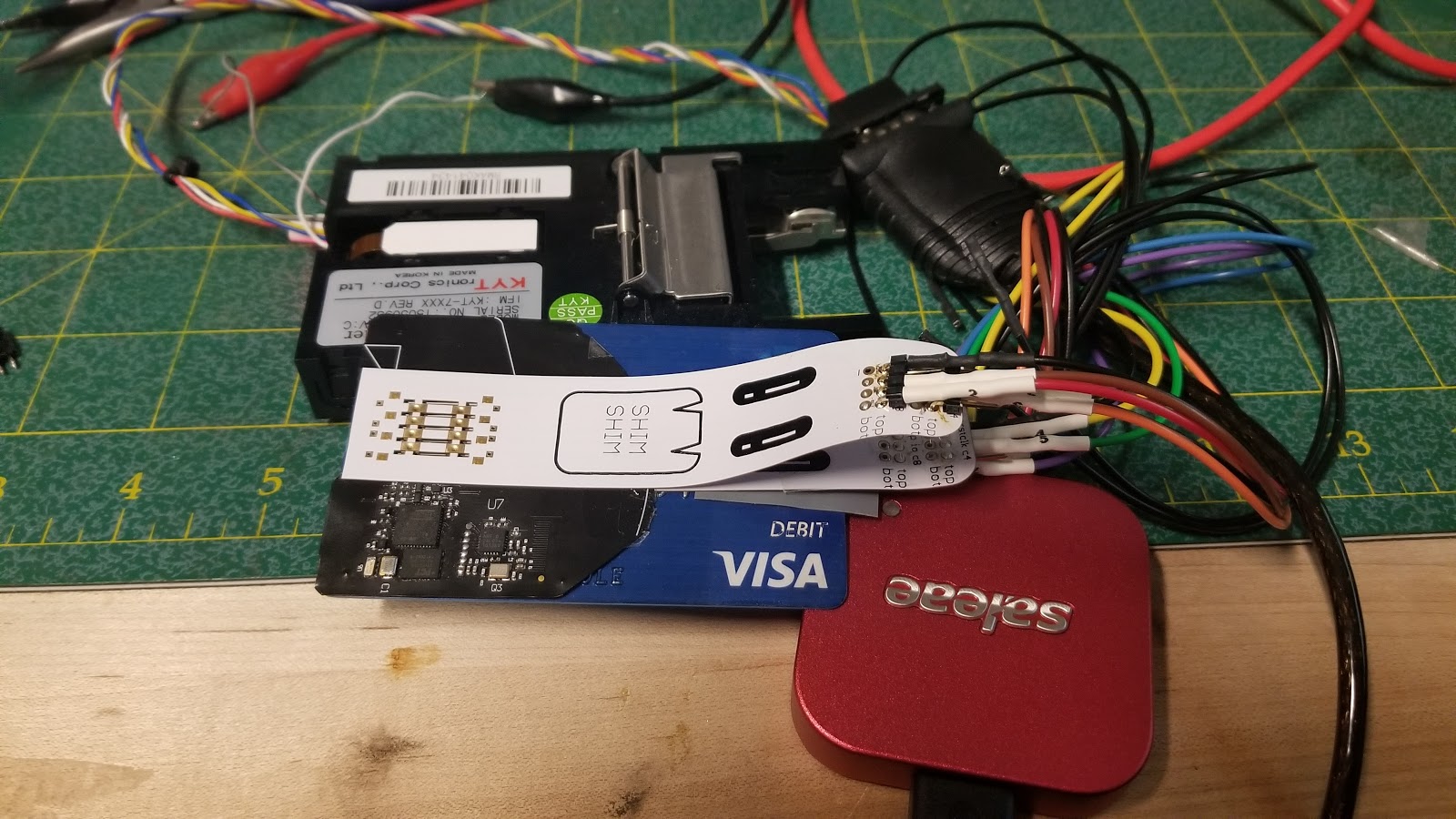

Пример шиммера в сравнении с обычной картой и считывателем (гибкая плата с контактами и шлейфом)

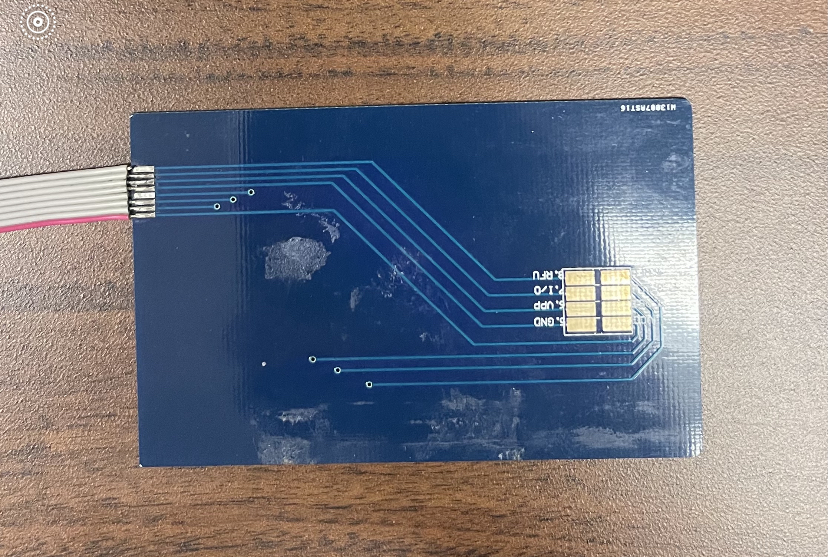

Классический вид шиммера — синяя гибкая плата с золотыми контактами и проводкой для передачи данных

Как шиммер устанавливается и функционирует: пошаговый разбор

- Установка: Мошенник использует специальную «ключевую» карту или тонкий инструмент-клин, чтобы вставить шиммер глубоко в слот картоприёмника (обычно на 6–9 см вглубь). Устройство фиксируется в тракте ридера и остаётся незаметным снаружи — никаких внешних накладок.

- Активация: Когда держатель карты вставляет свою EMV-карту, контакты карты соприкасаются сначала с шиммером, а тот — с настоящим ридером. Шиммер питается от минимального тока (несколько миллиампер), который ридер подаёт на чип карты во время сеанса связи (по протоколу ISO 14443 или контактному интерфейсу).

- Перехват данных:

- Шиммер релеит (передаёт) все команды ридера карте и ответы карты ридеру без задержек.

- Одновременно логирует:

- PAN (номер карты, тег 5A),

- срок действия (тег 5F24),

- Track 2 Equivalent Data (тег 57 — эквивалент данных магнитной полосы),

- иногда криптограммы ARQC (9F26) и другие динамические элементы.

- Данные сохраняются в зашифрованном виде во флэш-памяти.

- Передача данных: Мошенник возвращается позже с другой «ключевой» картой, которая активирует Bluetooth/Wi-Fi и сбрасывает логи, либо устройство само передаёт данные на близлежащее устройство.

Пример шиммера в сравнении с другими компонентами мошеннических устройств (слева — различные элементы скиммеров и шиммеров, извлечённые из банкоматов).

Отличие шиммера от классического скиммера

- Скиммер: Накладка снаружи на картоприёмник, считывает только статические данные магнитной полосы (Track 1/2). Легко заметить визуально.

- Шиммер: Внутреннее устройство, работает только с чипом, незаметен снаружи. Не копирует сам чип (из-за криптографии EMV), а извлекает данные для клонирования магнитной полосы (fallback-режим).

История появления и распространения

Первые шиммеры были обнаружены в 2015 году в Мексике — это стало прорывом для мошенников после массового перехода банков на EMV-чипы. Устройство не требовало внешнего питания и могло работать месяцами.- 2016–2017: Демонстрации на конференциях (Black Hat, Rapid7), находки в Канаде, США. Шиммеры начали оснащать беспроводной передачей.

- 2018–2020: Распространение в Европе, Латинской Америке. В СНГ (например, Минск в 2020) зафиксированы случаи в банкоматах.

- 2021–2025: Эволюция — «deep-insert» шиммеры, комбинированные устройства (шиммер + скиммер магнитной полосы), захват дополнительных динамических данных. К 2025–2026 году шиммеры остаются актуальными в регионах с неполным переходом на строгие EMV-реализации (SDA/DDA/CDA).

Шиммеры появились именно как ответ на внедрение чипов: магнитная полоса на чип-картах дублируется (Track 2 Equivalent), но чип добавляет криптографию, которую шиммер обходит косвенно — через fallback на старый режим.

Какие данные извлекаются и как используются

Шиммер не позволяет создать полноценный клон чипа (из-за динамических криптограмм ARQC/ARPC и уникальных ключей). Однако он даёт достаточно для:- Кодирования магнитной полосы на заготовке (используется в терминалах с fallback-режимом или в странах с устаревшей инфраструктурой).

- Создания карт для CNP-мошенничества (Card Not Present) в отдельных случаях.

- Иногда — частичного захвата PIN (если комбинировано с другими устройствами).

Данные хранятся в формате, совместимом с Track 2, и легко записываются на белые пластиковые заготовки с магнитной лентой.

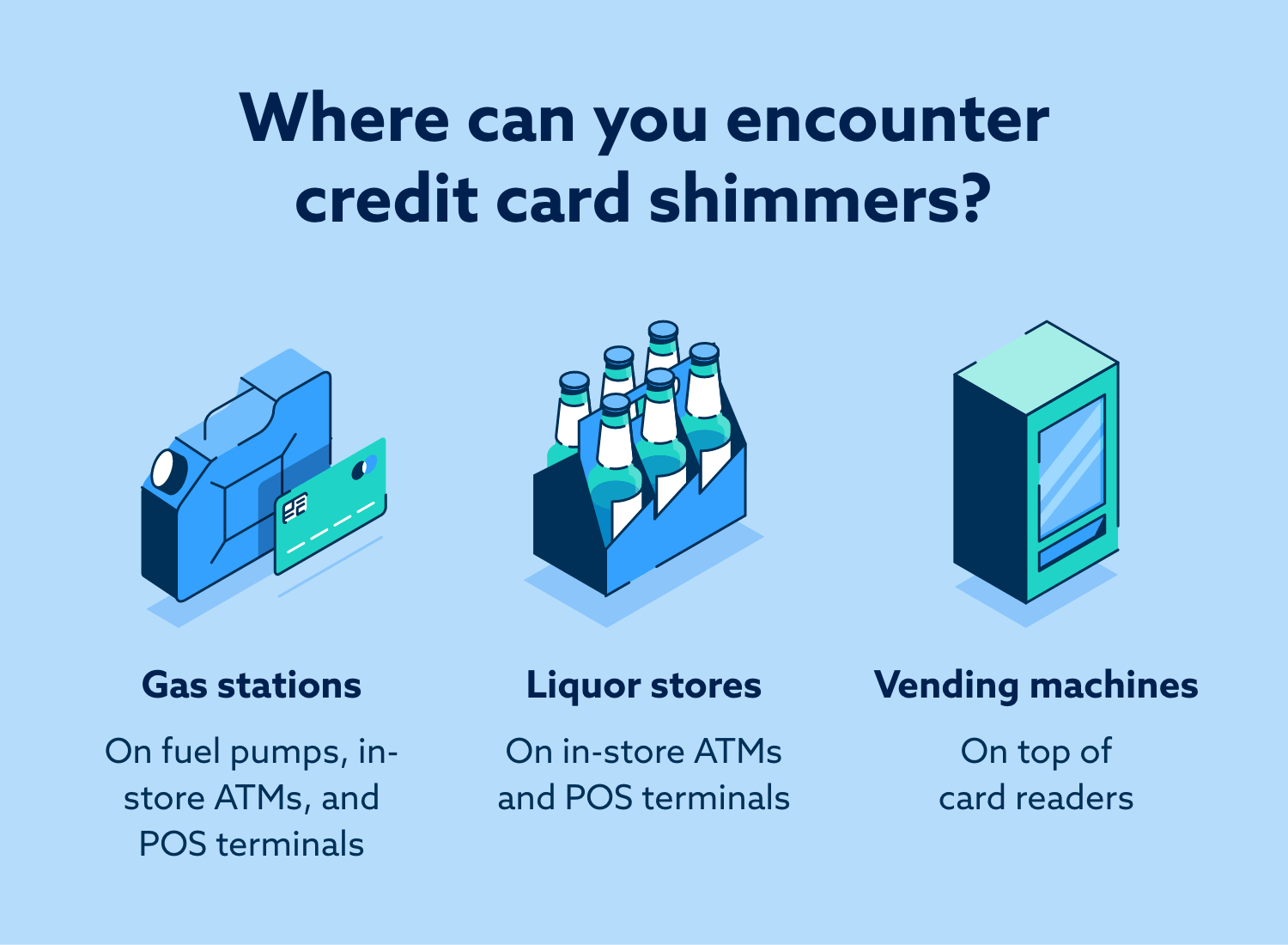

Иллюстрация типичных мест установки шиммеров: топливные колонки, банкоматы в магазинах, вендинговые автоматы — везде, где есть картоприёмники с чип-ридерами

Шиммеры продолжают эволюционировать: от простых пассивных прокладок до сложных устройств с автономным питанием и удалённым доступом. Это один из самых «невидимых» инструментов карточного мошенничества на сегодняшний день, полностью адаптированный под стандарты EMV.