Carding

Professional

- Messages

- 2,870

- Reaction score

- 2,494

- Points

- 113

Ранее недокументированная "фишинговая империя" была связана с кибератаками, направленными на компрометацию по меньшей мере 8000 учетных записей электронной почты Microsoft 365 business за последние шесть лет.

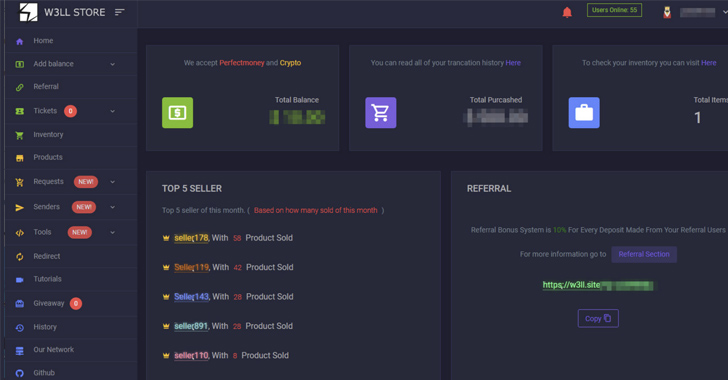

"Злоумышленник создал скрытый подпольный рынок под названием W3LL Store, который обслуживал закрытое сообщество из по меньшей мере 500 злоумышленников, которые могли приобрести специальный фишинговый набор под названием W3LL Panel, предназначенный для обхода MFA, а также 16 других полностью настраиваемых инструментов для атак по компрометации деловой электронной почты (BEC)", - говорится в отчете Group-IB, опубликованном в Hacker News.

По оценкам, фишинговая инфраструктура была нацелена на более чем 56 000 корпоративных учетных записей Microsoft 365, в основном в США, Великобритании, Австралии, Германии, Канаде, Франции, Нидерландах, Швейцарии и Италии в период с октября 2022 по июль 2023 года, что принесло ее операторам незаконную прибыль в размере 500 000 долларов США.

Некоторые из известных секторов, проникших с помощью фишингового решения, включают производство, ИТ, консалтинг, финансовые услуги, здравоохранение и юридические услуги. Group-IB заявила, что за тот же период времени выявила около 850 уникальных фишинговых веб-сайтов, приписываемых панели W3LL.

Компания по кибербезопасности со штаб-квартирой в Сингапуре описала W3LL как универсальный фишинговый инструмент, предлагающий весь спектр услуг, начиная от пользовательских фишинговых инструментов и заканчивая списками рассылки и доступом к скомпрометированным серверам, подчеркивая тенденцию к росту платформ "фишинг как услуга" (PhaaS).

Действующий с 2017 года, злоумышленник, стоящий за набором угроз, имеет легендарную историю разработки специального программного обеспечения для массового спама по электронной почте (PunnySender и W3LL Sender), прежде чем переключить свое внимание на настройку фишинговых инструментов для компрометации корпоративных учетных записей электронной почты.

Основным компонентом арсенала вредоносных программ W3LL является фишинговый набор "злоумышленник посередине" (AiTM), который может обходить защиту многофакторной аутентификации (MFA). Он выставлен на продажу за 500 долларов за трехмесячную подписку с последующей ежемесячной платой в размере 150 долларов.

Панель, помимо сбора учетных данных, включает в себя функции защиты от ботов, позволяющие избежать автоматизированных сканеров веб-контента и продлить срок службы фишинговых кампаний и вредоносных программ.

Выполнение фишингового вложения W3LL

Атаки BEC с использованием W3LL phishing kit включают в себя подготовительный этап проверки адресов электронной почты с помощью вспомогательной утилиты, называемой LOMPAT, и доставки фишинговых сообщений.

Жертвы, открывающие поддельную ссылку или вложение, получают доступ с помощью скрипта защиты от ботов, который отфильтровывает непрошеных посетителей (которые направляются в Википедию) и в конечном итоге переводит их на фишинговую целевую страницу через цепочку перенаправлений, использующую тактику AitM для перекачки учетных данных и сеансовых файлов cookie.

Получив этот доступ, субъект угрозы затем переходит к входу в учетную запись Microsoft 365 цели без запуска MFA, автоматизирует обнаружение учетной записи на хосте с помощью специального инструмента, получившего название CONTOOL, и собирает электронные письма, номера телефонов и другую информацию.

Среди известных тактик, принятых автором вредоносного ПО, - использование файлообменной службы Hastebin для хранения украденных сеансовых файлов cookie, а также Telegram и электронной почты для передачи учетных данных злоумышленникам.

Раскрытие произошло через несколько дней после того, как Microsoft предупредила о распространении методов AiTM, развернутых на платформах PhaaS, таких как EvilGinx, Modlishka, Muraena, EvilProxy и Greatness, позволяющих пользователям получать доступ к привилегированным системам без масштабной повторной аутентификации.

"Что действительно отличает магазин W3LL и его продукты от других подпольных рынков, так это тот факт, что W3LL создала не просто маркетплейс, а сложную фишинговую экосистему с полностью совместимым пользовательским набором инструментов, который охватывает почти всю цепочку убийств BEC и может использоваться киберпреступниками всех уровней технической квалификации", - сказал Антон Ушаков из Group-IB.

"Растущий спрос на фишинговые инструменты создал процветающий подпольный рынок, привлекающий все большее число поставщиков. Это соревнование стимулирует постоянные инновации среди разработчиков фишинговых программ, которые стремятся повысить эффективность своих вредоносных инструментов с помощью новых функций и подходов к своим преступным операциям".