Сверхнизкий RPO при непрерывной защите данных:

Перезвоните за считанные секунды до атаки

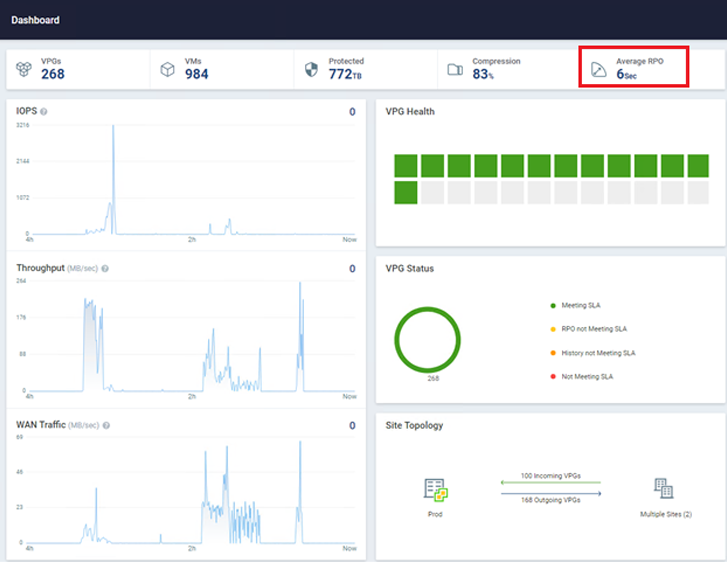

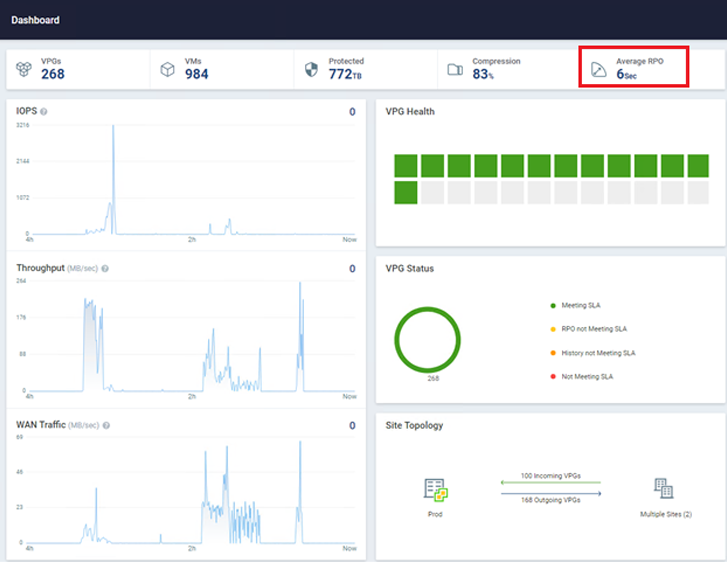

Zerto, компания Hewlett Packard Enterprise, может помочь вам обнаружить программу-вымогатель и избавиться от нее практически в режиме реального времени. Это решение использует непрерывную защиту данных (CDP), чтобы гарантировать, что все рабочие нагрузки имеют минимально возможную точку восстановления (RPO). Самое ценное в CDP то, что он не использует моментальные снимки, агентов или какие-либо другие периодические методологии защиты данных. Zerto не влияет на производственные рабочие нагрузки и может обеспечить повторный запуск в течение 5-15 секунд на тысячах виртуальных машин одновременно. Например, в среде на изображении ниже защищено около 1000 виртуальных машин со средним временем RPO всего шесть секунд!

Защита, ориентированная на приложения:

Сгруппируйте свои виртуальные машины, чтобы получить контроль на уровне приложения

Вы можете защитить свои виртуальные машины с помощью подхода, ориентированного на приложения Zerto, с помощью виртуальных групп защиты (VPG). Такая логическая группировка виртуальных машин гарантирует, что все стеки ваших приложений могут быть восстановлены в едином блоке, при этом контрольные точки на нескольких виртуальных машинах в группе будут выполняться с интервалом всего в несколько секунд с точностью до одного и того же момента времени.

Обнаружение встроенного шифрования в режиме реального времени:

Получайте раннее предупреждение при возникновении атаки

Zerto может обнаруживать возможные атаки программ-вымогателей в режиме реального времени, в отличие от других продуктов, которым необходимо дождаться завершения резервного копирования перед сканированием данных. Zerto сканирует данные в режиме реального времени по мере их репликации, предоставляя вам самые ранние предупреждающие признаки потенциальной кибератаки, происходящей в вашей среде.

Давайте посмотрим, как выглядят атака программ-вымогателей и восстановление Zerto.

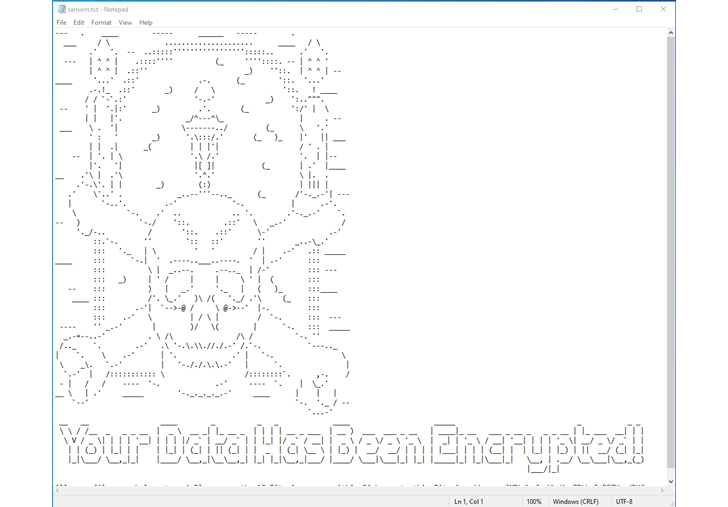

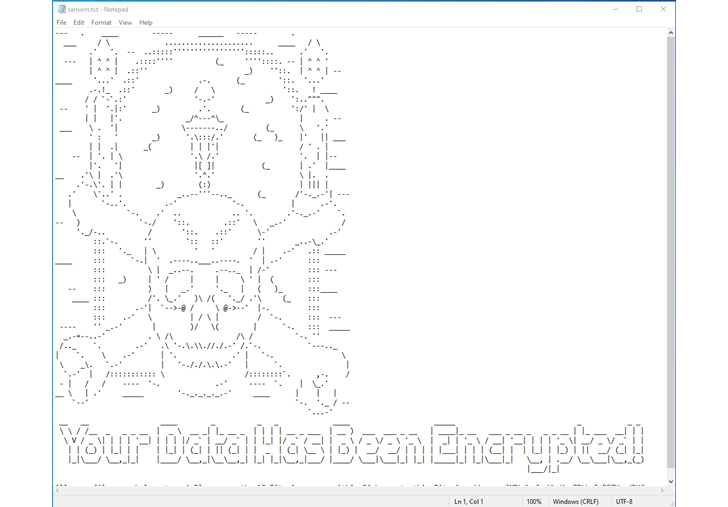

В сценарии реальной кибератаки вы не стали бы сознательно шифровать свои файлы. Очевидно, что файловый сервер на этом рисунке был заражен программой-вымогателем, которая зашифровала размещенные на нем файлы.

После атаки программ-вымогателей все файлы будут зашифрованы и их нельзя будет использовать.

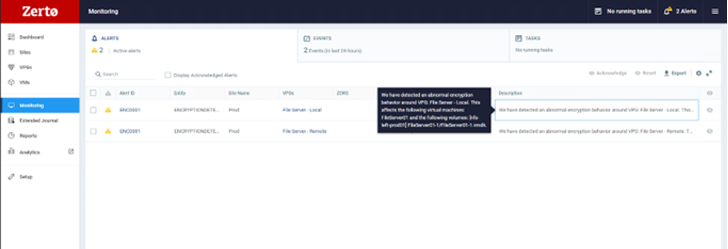

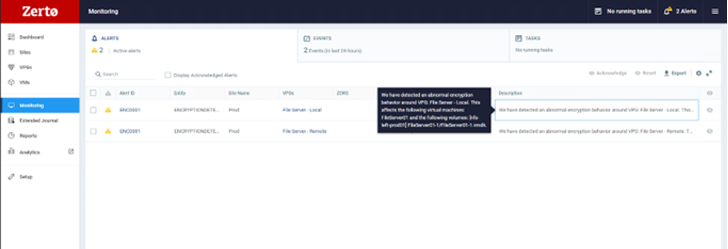

Используя Zerto, на ранних этапах кибератаки вы увидите в консоли Zerto сработавшее предупреждение, указывающее на потенциальную подозрительную активность на вашей виртуальной машине. Вы можете перейти к детализации, чтобы увидеть точный диск, с которого генерируется аномальная активность, что позволит вам быстро идентифицировать зараженные машины, ограничить радиус распространения и создать хронологию событий, чтобы помочь в расследованиях и судебной экспертизе после восстановления, как показано на этом изображении.

Мгновенное восстановление на уровне файлов:

Восстановите приложение или виртуальную машину — или даже детализируйте работу с одним файлом

В случае атаки вы будете получать автоматические оповещения по электронной почте или уведомления от расширяемых API Zerto, что позволит вам быстро принимать меры. Вы можете восстанавливать файлы непосредственно обратно в виртуальную машину в режиме реального времени, всего за несколько секунд до события шифрования, обеспечивая минимальную потерю данных.

На рисунке ниже показано, как это сделать. Сначала выберите "Восстановить", затем "Файлы".

Затем выберите виртуальную машину, с которой вы хотите выполнить восстановление. Сделав эти выборы, вы сможете просмотреть уникальные возможности ведения журнала Zerto. Вы заметите, что существует более 700 моментов времени с интервалом всего в несколько секунд, после которых вы можете восстановиться. Это гарантирует, что ваш RPO будет как можно ниже. Затем вы просмотрите эти контрольные точки, определяя те, которые Zerto пометил как подозрительные. После этого вы можете вернуться немного назад и изучить те, которые отмечены как чистые. Этот процесс позволяет вам восстановиться непосредственно до того, как была обнаружена подозрительная активность.

Теперь вы можете просматривать файлы и папки, которые хотите восстановить, с помощью простого мастера. Выберите файлы, которые хотите восстановить, выберите набор учетных данных для аутентификации в виртуальной машине и нажмите Восстановить,

Как показано ниже. Теперь ваши файлы будут восстановлены непосредственно в рабочей среде без использования каких-либо агентов внутри операционной системы и с потерей данных всего за несколько секунд.

Процесс восстановления прост и быстр, с минимальными сбоями в работе любой организации.

Теперь давайте рассмотрим, как мы будем восстанавливаться в случае более масштабной атаки, которая затрагивает несколько виртуальных машин или даже сотни одновременно. Используя функцию аварийного переключения в Zerto, вы можете запустить полное переключение всех выбранных виртуальных машин внутри них на дополнительный сайт. Этот дополнительный сайт может быть другим сайтом VMware, Hyper-V или даже общедоступным облаком.

Благодаря полной автоматизации и координации отказоустойчивость Zero позволяет получить следующие преимущества:

Быстрый переход на дополнительный сайт с полной автоматизацией и оркестровкой: мобилизуйте, перемещайте и восстанавливайте с помощью автоматизированных процессов

Как вы можете видеть, Zerto обладает рядом уникальных и захватывающих возможностей, когда дело доходит до защиты от программ-вымогателей.

Подводя итог:

Не ждите, пока произойдет атака! Защитите свою организацию и обретите уверенность с Zerto. Попробуйте Zerto бесплатно в течение 14 дней!

Перезвоните за считанные секунды до атаки

Zerto, компания Hewlett Packard Enterprise, может помочь вам обнаружить программу-вымогатель и избавиться от нее практически в режиме реального времени. Это решение использует непрерывную защиту данных (CDP), чтобы гарантировать, что все рабочие нагрузки имеют минимально возможную точку восстановления (RPO). Самое ценное в CDP то, что он не использует моментальные снимки, агентов или какие-либо другие периодические методологии защиты данных. Zerto не влияет на производственные рабочие нагрузки и может обеспечить повторный запуск в течение 5-15 секунд на тысячах виртуальных машин одновременно. Например, в среде на изображении ниже защищено около 1000 виртуальных машин со средним временем RPO всего шесть секунд!

Защита, ориентированная на приложения:

Сгруппируйте свои виртуальные машины, чтобы получить контроль на уровне приложения

Вы можете защитить свои виртуальные машины с помощью подхода, ориентированного на приложения Zerto, с помощью виртуальных групп защиты (VPG). Такая логическая группировка виртуальных машин гарантирует, что все стеки ваших приложений могут быть восстановлены в едином блоке, при этом контрольные точки на нескольких виртуальных машинах в группе будут выполняться с интервалом всего в несколько секунд с точностью до одного и того же момента времени.

Обнаружение встроенного шифрования в режиме реального времени:

Получайте раннее предупреждение при возникновении атаки

Zerto может обнаруживать возможные атаки программ-вымогателей в режиме реального времени, в отличие от других продуктов, которым необходимо дождаться завершения резервного копирования перед сканированием данных. Zerto сканирует данные в режиме реального времени по мере их репликации, предоставляя вам самые ранние предупреждающие признаки потенциальной кибератаки, происходящей в вашей среде.

Давайте посмотрим, как выглядят атака программ-вымогателей и восстановление Zerto.

В сценарии реальной кибератаки вы не стали бы сознательно шифровать свои файлы. Очевидно, что файловый сервер на этом рисунке был заражен программой-вымогателем, которая зашифровала размещенные на нем файлы.

После атаки программ-вымогателей все файлы будут зашифрованы и их нельзя будет использовать.

Используя Zerto, на ранних этапах кибератаки вы увидите в консоли Zerto сработавшее предупреждение, указывающее на потенциальную подозрительную активность на вашей виртуальной машине. Вы можете перейти к детализации, чтобы увидеть точный диск, с которого генерируется аномальная активность, что позволит вам быстро идентифицировать зараженные машины, ограничить радиус распространения и создать хронологию событий, чтобы помочь в расследованиях и судебной экспертизе после восстановления, как показано на этом изображении.

Мгновенное восстановление на уровне файлов:

Восстановите приложение или виртуальную машину — или даже детализируйте работу с одним файлом

В случае атаки вы будете получать автоматические оповещения по электронной почте или уведомления от расширяемых API Zerto, что позволит вам быстро принимать меры. Вы можете восстанавливать файлы непосредственно обратно в виртуальную машину в режиме реального времени, всего за несколько секунд до события шифрования, обеспечивая минимальную потерю данных.

На рисунке ниже показано, как это сделать. Сначала выберите "Восстановить", затем "Файлы".

Затем выберите виртуальную машину, с которой вы хотите выполнить восстановление. Сделав эти выборы, вы сможете просмотреть уникальные возможности ведения журнала Zerto. Вы заметите, что существует более 700 моментов времени с интервалом всего в несколько секунд, после которых вы можете восстановиться. Это гарантирует, что ваш RPO будет как можно ниже. Затем вы просмотрите эти контрольные точки, определяя те, которые Zerto пометил как подозрительные. После этого вы можете вернуться немного назад и изучить те, которые отмечены как чистые. Этот процесс позволяет вам восстановиться непосредственно до того, как была обнаружена подозрительная активность.

Теперь вы можете просматривать файлы и папки, которые хотите восстановить, с помощью простого мастера. Выберите файлы, которые хотите восстановить, выберите набор учетных данных для аутентификации в виртуальной машине и нажмите Восстановить,

Как показано ниже. Теперь ваши файлы будут восстановлены непосредственно в рабочей среде без использования каких-либо агентов внутри операционной системы и с потерей данных всего за несколько секунд.

Процесс восстановления прост и быстр, с минимальными сбоями в работе любой организации.

Теперь давайте рассмотрим, как мы будем восстанавливаться в случае более масштабной атаки, которая затрагивает несколько виртуальных машин или даже сотни одновременно. Используя функцию аварийного переключения в Zerto, вы можете запустить полное переключение всех выбранных виртуальных машин внутри них на дополнительный сайт. Этот дополнительный сайт может быть другим сайтом VMware, Hyper-V или даже общедоступным облаком.

Благодаря полной автоматизации и координации отказоустойчивость Zero позволяет получить следующие преимущества:

- Тысячи виртуальных машин с RTO в несколько минут

- Полный повторный IP-адрес каждой виртуальной машины, если требуется

- Восстановление непосредственно в хранилище производственного уровня по вашему выбору без необходимости дополнительных миграций (например, Storage vMotion)

- Восстановление непосредственно на производственных компьютерах без каких-либо дополнительных шагов, таких как vMotion

Быстрый переход на дополнительный сайт с полной автоматизацией и оркестровкой: мобилизуйте, перемещайте и восстанавливайте с помощью автоматизированных процессов

Как вы можете видеть, Zerto обладает рядом уникальных и захватывающих возможностей, когда дело доходит до защиты от программ-вымогателей.

Подводя итог:

- Zerto позволяет восстанавливать данные за считанные минуты или всего за несколько секунд до атаки, от файлов и папок до тысяч виртуальных машин, создающих сложные приложения.

- Встроенное шифрование в режиме реального времени помогает выявить аномальную активность, ограничить радиус распространения и обеспечить самое раннее предупреждение о возможной атаке.

- Полный встроенный пакет автоматизации и управления означает, что нет необходимости в дополнительных инструментах для обеспечения максимально простого и быстрого масштабного восстановления.

Не ждите, пока произойдет атака! Защитите свою организацию и обретите уверенность с Zerto. Попробуйте Zerto бесплатно в течение 14 дней!