Brother

Professional

- Messages

- 2,590

- Reaction score

- 533

- Points

- 113

В недавней волне кибератак на албанские организации использовалась программа под названием No-Justice.

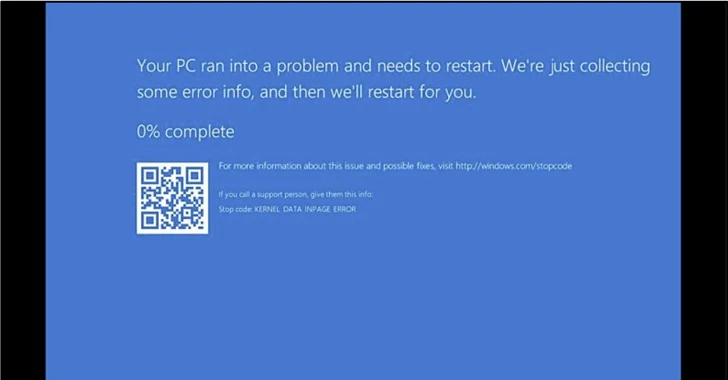

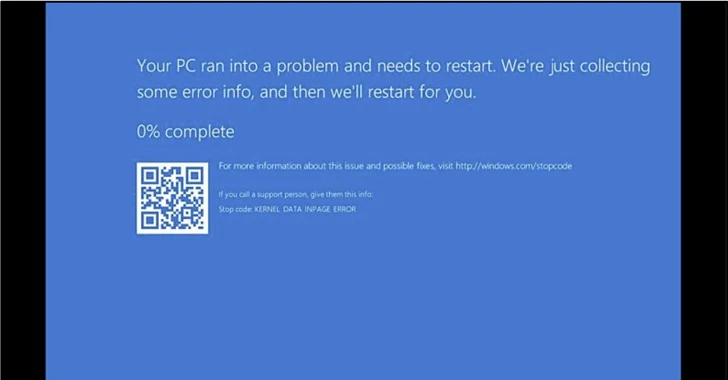

Выводы получены от компании по кибербезопасности ClearSky, которая заявила, что вредоносное ПО на базе Windows "приводит к сбою операционной системы таким образом, что ее невозможно перезагрузить".

Вторжения приписываются иранской "психологической оперативной группе", известной как Homeland Justice, которая действует с июля 2022 года, специально организуя деструктивные атаки против Албании.

24 декабря 2023 года противник появился после перерыва, заявив, что он "вернулся, чтобы уничтожать сторонников террористов", описав свою последнюю кампанию как #DestroyDurresMilitaryCamp. В албанском городе Дуррес в настоящее время находится диссидентская группа "Народная организация моджахедов Ирана" (MEK).

Целями атаки были ONE Albania, Eagle Mobile Albania, Air Albania и албанский парламент.

Два основных инструмента, развернутых в ходе кампании, включают исполняемый файл wiper и скрипт PowerShell, предназначенный для распространения первого на другие компьютеры в целевой сети после включения удаленного управления Windows (WinRM).

Программа No-Justice wiper (NACL.exe) представляет собой двоичный файл размером 220,34 КБ, для удаления данных на компьютере которому требуются права администратора.

Это достигается путем удаления загрузочной подписи из главной загрузочной записи (MBR), которая относится к первому сектору любого жесткого диска, который определяет, где на диске расположена операционная система, чтобы ее можно было загрузить в оперативную память компьютера.

В ходе атаки также были доставлены законные инструменты, такие как Plink (он же PuTTY Link), RevSocks и Windows 2000 resource kit для облегчения разведки, бокового перемещения и постоянного удаленного доступа.

Развитие событий происходит по мере того, как проиранские участники угрозы, такие как кибервзрыватели, Кибер Туфан, Агджоян и команда YareGomnam, все чаще обращают внимание на Израиль и США на фоне сохраняющейся геополитической напряженности на Ближнем Востоке.

"Такие группы, как Cyber Av3ngers и Cyber Toufan, похоже, используют в своих кибератаках версию возмездия", - раскрыла Check Point в прошлом месяце.

"Оппортунистически нацеливаясь на американские организации, использующие израильские технологии, эти прокси–хактивисты пытаются реализовать стратегию двойного возмездия, заявляя, что нацелены как на Израиль, так и на США в рамках единой организованной кибератаки".

Cyber Toufan, в частности, был связан с потоком операций по взлому и утечке данных, нацеленных на более чем 100 организаций, удаляя зараженные хосты и публикуя украденные данные на их канале Telegram.

"Они нанесли такой большой ущерб, что многие организации – фактически почти треть, - не смогли восстановиться", - сказал исследователь безопасности Кевин Бомонт. "Некоторые из них все еще полностью отключены более месяца спустя, а жертвами wiper стали как частные компании, так и государственные структуры Израиля".

В прошлом месяце Национальное киберуправление Израиля (INCD) заявило, что в настоящее время отслеживает примерно 15 хакерских групп, связанных с Ираном, ХАМАСом и "Хезболлой", которые злонамеренно действуют в израильском киберпространстве с начала войны между Израилем и ХАМАСОМ в октябре 2023 года.

Агентство далее отметило, что используемые методы и тактика имеют сходство с теми, которые использовались в войне между Украиной и Россией, используя психологическую войну и вредоносное ПО wiper для уничтожения конфиденциальной информации.

Выводы получены от компании по кибербезопасности ClearSky, которая заявила, что вредоносное ПО на базе Windows "приводит к сбою операционной системы таким образом, что ее невозможно перезагрузить".

Вторжения приписываются иранской "психологической оперативной группе", известной как Homeland Justice, которая действует с июля 2022 года, специально организуя деструктивные атаки против Албании.

24 декабря 2023 года противник появился после перерыва, заявив, что он "вернулся, чтобы уничтожать сторонников террористов", описав свою последнюю кампанию как #DestroyDurresMilitaryCamp. В албанском городе Дуррес в настоящее время находится диссидентская группа "Народная организация моджахедов Ирана" (MEK).

Целями атаки были ONE Albania, Eagle Mobile Albania, Air Albania и албанский парламент.

Два основных инструмента, развернутых в ходе кампании, включают исполняемый файл wiper и скрипт PowerShell, предназначенный для распространения первого на другие компьютеры в целевой сети после включения удаленного управления Windows (WinRM).

Программа No-Justice wiper (NACL.exe) представляет собой двоичный файл размером 220,34 КБ, для удаления данных на компьютере которому требуются права администратора.

Это достигается путем удаления загрузочной подписи из главной загрузочной записи (MBR), которая относится к первому сектору любого жесткого диска, который определяет, где на диске расположена операционная система, чтобы ее можно было загрузить в оперативную память компьютера.

В ходе атаки также были доставлены законные инструменты, такие как Plink (он же PuTTY Link), RevSocks и Windows 2000 resource kit для облегчения разведки, бокового перемещения и постоянного удаленного доступа.

Развитие событий происходит по мере того, как проиранские участники угрозы, такие как кибервзрыватели, Кибер Туфан, Агджоян и команда YareGomnam, все чаще обращают внимание на Израиль и США на фоне сохраняющейся геополитической напряженности на Ближнем Востоке.

"Такие группы, как Cyber Av3ngers и Cyber Toufan, похоже, используют в своих кибератаках версию возмездия", - раскрыла Check Point в прошлом месяце.

"Оппортунистически нацеливаясь на американские организации, использующие израильские технологии, эти прокси–хактивисты пытаются реализовать стратегию двойного возмездия, заявляя, что нацелены как на Израиль, так и на США в рамках единой организованной кибератаки".

Cyber Toufan, в частности, был связан с потоком операций по взлому и утечке данных, нацеленных на более чем 100 организаций, удаляя зараженные хосты и публикуя украденные данные на их канале Telegram.

"Они нанесли такой большой ущерб, что многие организации – фактически почти треть, - не смогли восстановиться", - сказал исследователь безопасности Кевин Бомонт. "Некоторые из них все еще полностью отключены более месяца спустя, а жертвами wiper стали как частные компании, так и государственные структуры Израиля".

В прошлом месяце Национальное киберуправление Израиля (INCD) заявило, что в настоящее время отслеживает примерно 15 хакерских групп, связанных с Ираном, ХАМАСом и "Хезболлой", которые злонамеренно действуют в израильском киберпространстве с начала войны между Израилем и ХАМАСОМ в октябре 2023 года.

Агентство далее отметило, что используемые методы и тактика имеют сходство с теми, которые использовались в войне между Украиной и Россией, используя психологическую войну и вредоносное ПО wiper для уничтожения конфиденциальной информации.