Brother

Professional

- Messages

- 2,590

- Reaction score

- 533

- Points

- 113

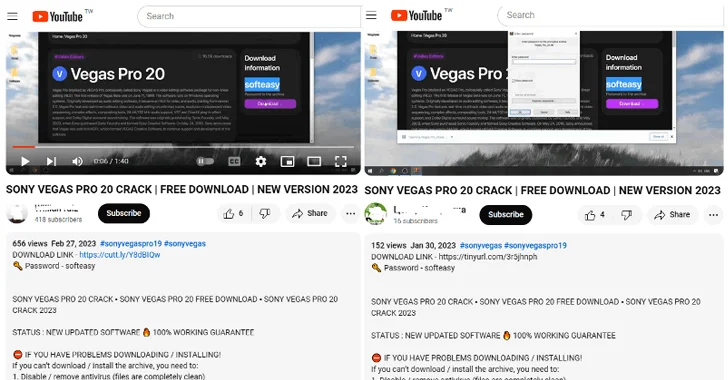

Участники угроз используют видеоролики YouTube с контентом, связанным со взломанным программным обеспечением, чтобы побудить пользователей загрузить вредоносное ПО для кражи информации под названием Lumma.

"Эти видеоролики YouTube обычно содержат контент, связанный со взломанными приложениями, предоставляют пользователям похожие руководства по установке и включают вредоносные URL-адреса, часто сокращенные с помощью таких сервисов, как TinyURL и Cuttly", - сказала исследователь FortiGuard Labs Кара Лин в анализе, опубликованном в понедельник.

Это не первый случай, когда видеоролики с пиратским программным обеспечением на YouTube становятся эффективной приманкой для вредоносного ПО stealer. Ранее были замечены аналогичные цепочки атак, распространяющие вредоносное ПО stealers, clipper и crypto miner.

При этом злоумышленники могут использовать взломанные компьютеры не только для кражи информации и криптовалюты, но и злоупотреблять ресурсами для незаконного майнинга.

В последней последовательности атак, задокументированной Fortinet, пользователям, ищущим взломанные версии законных инструментов для редактирования видео, таких как Vegas Pro, на YouTube предлагается нажать на ссылку, расположенную в описании видео, что приводит к загрузке поддельного установщика, размещенного на MediaFire.

Установщик ZIP после распаковки содержит ярлык Windows (LNK), маскирующийся под установочный файл, который загружает загрузчик .NET из репозитория GitHub, который, в свою очередь, загружает полезную нагрузку stealer, но не раньше, чем будет выполнен ряд проверок против виртуальной машины и отладки.

Lumma Stealer, написанный на C и предлагаемый для продажи на подпольных форумах с конца 2022 года, способен собирать и передавать конфиденциальные данные на сервер, контролируемый участником.

Это произошло после того, как Bitdefender предупредил о стриминг-атаках на YouTube, в ходе которых киберпреступники завладевают аккаунтами высокопоставленных лиц с помощью фишинговых атак, которые используют вредоносное ПО RedLine Stealer для перекачки их учетных данных и сеансовых файлов cookie и, в конечном итоге, способствуют различным крипто-мошенничествам.

Это также следует за обнаружением 11-месячной кампании AsyncRAT, в которой используются фишинговые приманки для загрузки скрытого файла JavaScript, который затем используется для удаления троянца удаленного доступа.

"Жертвы и их компании тщательно отбираются, чтобы усилить воздействие кампании", - сказал исследователь AT & T Alien Labs Фернандо Мартинес. "Некоторые из выявленных целей управляют ключевой инфраструктурой в США".