Brother

Professional

- Messages

- 2,590

- Reaction score

- 539

- Points

- 113

Исследователи кибербезопасности подробно описали "серьезный недостаток дизайна" в функции делегирования домена Google Workspace (DWD), которая может быть использована злоумышленниками для облегчения повышения привилегий и получения несанкционированного доступа к API Workspace без прав суперадминистратора.

"Такое использование может привести к краже электронных писем из Gmail, удалению данных с Google Диска или другим несанкционированным действиям в рамках API Google Workspace со всеми идентификаторами в целевом домене", - говорится в техническом отчете компании по кибербезопасности Hunters, опубликованном в Hacker News.

Недостаток дизайна, который остается активным по сей день, получил кодовое название DeleFriend за его способность манипулировать существующими делегациями в облачной платформе Google (GCP) и Google Workspace без прав суперадминистратора.

Делегирование в масштабах всего домена, по мнению Google, является "мощной функцией", которая позволяет сторонним и внутренним приложениям получать доступ к данным пользователей в среде Google Workspace организации.

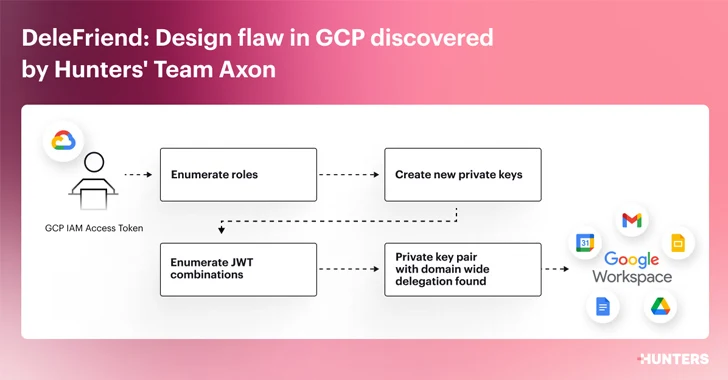

Уязвимость коренится в том факте, что конфигурация делегирования домена определяется идентификатором ресурса учетной записи службы (OAuth ID), а не конкретными закрытыми ключами, связанными с объектом идентификации учетной записи службы.

В результате потенциальные субъекты угрозы с менее привилегированным доступом к целевому проекту GCP могут "создать множество веб-токенов JSON (JWT), состоящих из различных областей OAUTH, с целью определения успешных комбинаций пар закрытых ключей и авторизованных областей OAuth, которые указывают на то, что в учетной записи службы включено делегирование по всему домену".

Иными словами, идентификатор IAM, который имеет доступ к созданию новых закрытых ключей к соответствующему ресурсу учетной записи службы GCP, имеющему существующее разрешение на делегирование в масштабах всего домена, может быть использован для создания нового закрытого ключа, который может использоваться для выполнения вызовов API в Google Workspace от имени других идентификаторов в домене.

Успешное использование этой ошибки может привести к удалению конфиденциальных данных из сервисов Google, таких как Gmail, Drive, Calendar и других. Компания Hunters также предоставила метод проверки концепции (PoC), который можно использовать для обнаружения неправильных настроек DWD.

"Потенциальные последствия злоупотребления злоумышленниками делегированием домена в масштабах всего домена серьезны", - сказал исследователь безопасности Hunters Йонатан Ханашвили. "Вместо воздействия только на одно удостоверение личности, как при индивидуальном согласии OAuth, использование DWD с существующим делегированием может повлиять на все удостоверения в домене Workspace.