Brother

Professional

- Messages

- 2,590

- Reaction score

- 539

- Points

- 113

Про-хамасовский боевик, известный как Gaza Cyber Gang, нацелен на палестинские организации, используя обновленную версию бэкдора, получившего название Pierogi.

Выводы получены от SentinelOne, которая дала вредоносному ПО название Pierogi ++ из-за того факта, что оно реализовано на языке программирования C ++, в отличие от своего предшественника на основе Delphi и Pascal.

"Недавние действия кибергруппировки в Газе демонстрируют постоянное нацеливание на палестинские организации, при этом существенных изменений в динамике с начала войны Израиля и ХАМАСа не наблюдается", - сказал исследователь безопасности Александар Миленкоски в отчете, опубликованном The Hacker News.

Считается, что Gaza Cyber Gang активна по крайней мере с 2012 года, она поражала цели по всему Ближнему Востоку, особенно в Израиле и Палестине, часто используя фишинг-рассылку как метод первоначального доступа.

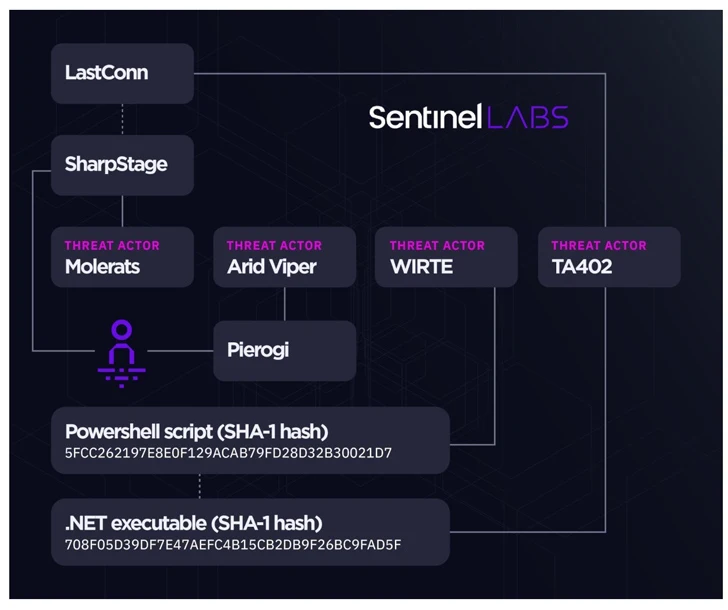

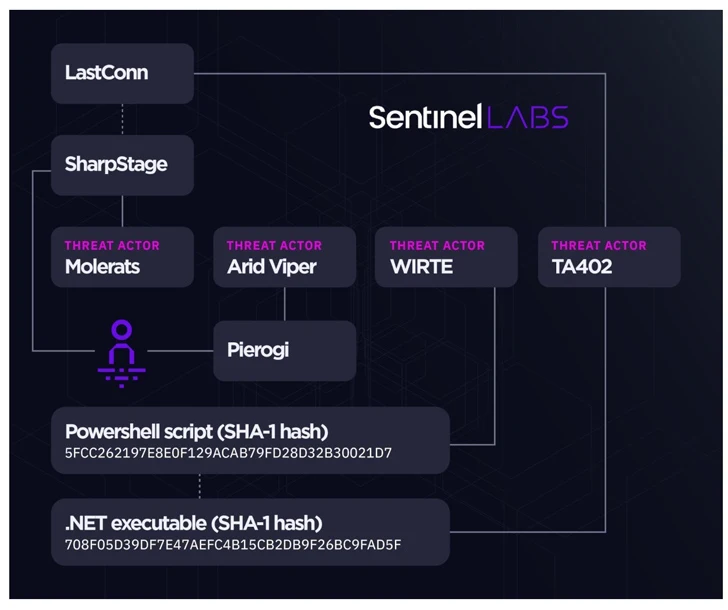

Некоторые из известных семейств вредоносных программ в его арсенале включают BarbWire, DropBook, LastConn, Molerat Loader, Micropsia, NimbleMamba, SharpStage, Spark, Pierogi, PoisonIvy и XtremeRAT, среди прочих.

Предполагается, что субъект угрозы состоит из нескольких подгрупп, которые имеют общие следы виктимологии и вредоносного ПО, таких как Molerats, Arid Viper и кластер, известный Касперским как операция Парламент.

В последние месяцы состязательный коллектив был связан с серией атак, в результате которых были внедрены импровизированные варианты его имплантатов Micropsia и Arid Gopher, а также новый загрузчик с начальным доступом, получивший название IronWind.

Было обнаружено, что последняя серия вторжений, организованных Gaza Cyber Gang, использует Pierogi ++ и Micropsia. Первое зарегистрированное использование Pierogi ++ относится к концу 2022 года.

Цепочки атак характеризуются использованием документов-приманки, написанных на арабском или английском языках и относящихся к вопросам, представляющим интерес для палестинцев, для доставки бэкдоров.

Cybereason, которая пролила свет на Pierogi в феврале 2020 года, описала ее как имплантат, позволяющий злоумышленникам шпионить за целевыми жертвами, и что "команды, используемые для связи с серверами [командования и контроля], и другие строки в двоичном коде написаны на украинском языке".

"Бэкдор, возможно, был получен в подпольных сообществах, а не выращен в домашних условиях", - оценили в то время в компании.

Как Pierogi, так и Pierogi ++ оснащены для создания скриншотов, выполнения команд и загрузки файлов, предоставленных злоумышленником. Другим примечательным аспектом является то, что обновленные артефакты больше не содержат в коде украинских строк.

Расследование SentinelOne операций Gaza Cyber Gang также выявило тактические связи между двумя разрозненными кампаниями, известными как Big Bang и Operation Bearded Barbie, в дополнение к укреплению связей между субъектом угрозы и WIRTE, как ранее раскрыл Касперский в ноябре 2021 года.

Несмотря на постоянное внимание к Палестине, обнаружение Pierogi ++ подчеркивает, что группа продолжает совершенствовать и переоснащать свое вредоносное ПО для обеспечения успешной компрометации целей и поддержания постоянного доступа к их сетям.

"Наблюдаемые совпадения в таргетинге и сходстве вредоносных программ в подгруппах кибергруппировок Газы после 2018 года позволяют предположить, что группа, вероятно, находилась в процессе консолидации", - сказал Миленкоски.

"Возможно, это включает создание внутреннего центра разработки и обслуживания вредоносного ПО и / или оптимизацию поставок от внешних поставщиков".

Выводы получены от SentinelOne, которая дала вредоносному ПО название Pierogi ++ из-за того факта, что оно реализовано на языке программирования C ++, в отличие от своего предшественника на основе Delphi и Pascal.

"Недавние действия кибергруппировки в Газе демонстрируют постоянное нацеливание на палестинские организации, при этом существенных изменений в динамике с начала войны Израиля и ХАМАСа не наблюдается", - сказал исследователь безопасности Александар Миленкоски в отчете, опубликованном The Hacker News.

Считается, что Gaza Cyber Gang активна по крайней мере с 2012 года, она поражала цели по всему Ближнему Востоку, особенно в Израиле и Палестине, часто используя фишинг-рассылку как метод первоначального доступа.

Некоторые из известных семейств вредоносных программ в его арсенале включают BarbWire, DropBook, LastConn, Molerat Loader, Micropsia, NimbleMamba, SharpStage, Spark, Pierogi, PoisonIvy и XtremeRAT, среди прочих.

Предполагается, что субъект угрозы состоит из нескольких подгрупп, которые имеют общие следы виктимологии и вредоносного ПО, таких как Molerats, Arid Viper и кластер, известный Касперским как операция Парламент.

В последние месяцы состязательный коллектив был связан с серией атак, в результате которых были внедрены импровизированные варианты его имплантатов Micropsia и Arid Gopher, а также новый загрузчик с начальным доступом, получивший название IronWind.

Было обнаружено, что последняя серия вторжений, организованных Gaza Cyber Gang, использует Pierogi ++ и Micropsia. Первое зарегистрированное использование Pierogi ++ относится к концу 2022 года.

Цепочки атак характеризуются использованием документов-приманки, написанных на арабском или английском языках и относящихся к вопросам, представляющим интерес для палестинцев, для доставки бэкдоров.

Cybereason, которая пролила свет на Pierogi в феврале 2020 года, описала ее как имплантат, позволяющий злоумышленникам шпионить за целевыми жертвами, и что "команды, используемые для связи с серверами [командования и контроля], и другие строки в двоичном коде написаны на украинском языке".

"Бэкдор, возможно, был получен в подпольных сообществах, а не выращен в домашних условиях", - оценили в то время в компании.

Как Pierogi, так и Pierogi ++ оснащены для создания скриншотов, выполнения команд и загрузки файлов, предоставленных злоумышленником. Другим примечательным аспектом является то, что обновленные артефакты больше не содержат в коде украинских строк.

Расследование SentinelOne операций Gaza Cyber Gang также выявило тактические связи между двумя разрозненными кампаниями, известными как Big Bang и Operation Bearded Barbie, в дополнение к укреплению связей между субъектом угрозы и WIRTE, как ранее раскрыл Касперский в ноябре 2021 года.

Несмотря на постоянное внимание к Палестине, обнаружение Pierogi ++ подчеркивает, что группа продолжает совершенствовать и переоснащать свое вредоносное ПО для обеспечения успешной компрометации целей и поддержания постоянного доступа к их сетям.

"Наблюдаемые совпадения в таргетинге и сходстве вредоносных программ в подгруппах кибергруппировок Газы после 2018 года позволяют предположить, что группа, вероятно, находилась в процессе консолидации", - сказал Миленкоски.

"Возможно, это включает создание внутреннего центра разработки и обслуживания вредоносного ПО и / или оптимизацию поставок от внешних поставщиков".