Carding

Professional

- Messages

- 2,870

- Reaction score

- 2,494

- Points

- 113

Команда исследователей из британских университетов разработала модель глубокого обучения, которая может красть данные из нажатий клавиш клавиатуры, записанных с помощью микрофона, с точностью 95%.

Когда для обучения алгоритма классификации звуков использовался Zoom, точность прогнозирования упала до 93%, что по-прежнему опасно высоко и является рекордом для этой среды.

Такая атака серьезно влияет на безопасность данных цели, поскольку может привести к утечке паролей пользователей, обсуждений, сообщений или другой конфиденциальной информации злоумышленным третьим лицам.

Более того, в отличие от других атак по побочным каналам, которые требуют особых условий и зависят от ограничений скорости передачи данных и расстояния, акустические атаки стали намного проще из-за обилия устройств с микрофоном, которые могут обеспечивать высококачественную запись звука.

Это в сочетании с быстрыми достижениями в области машинного обучения делает атаки по побочным каналам, основанные на звуке, возможными и намного более опасными, чем предполагалось ранее.

В качестве альтернативы нажатия клавиш могут быть записаны с помощью вызова Zoom, когда участник собрания-мошенник сопоставляет сообщения, набранные целью, с их звукозаписью.

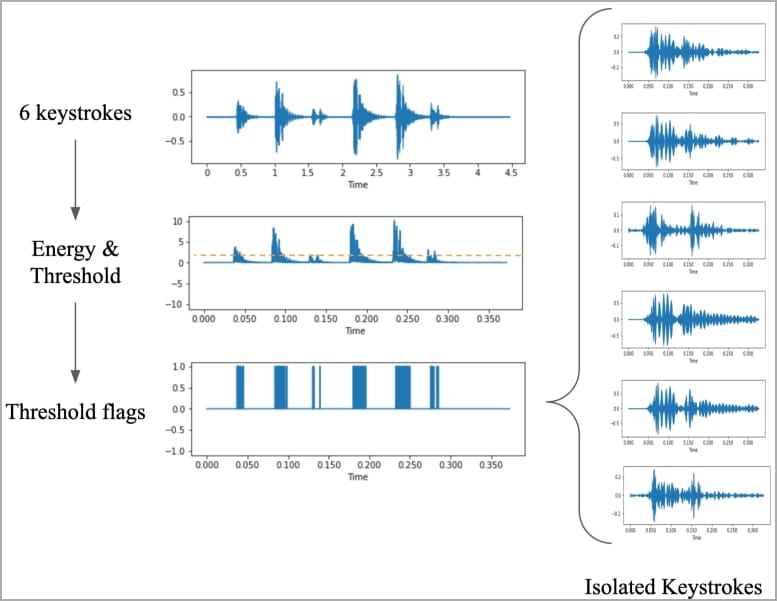

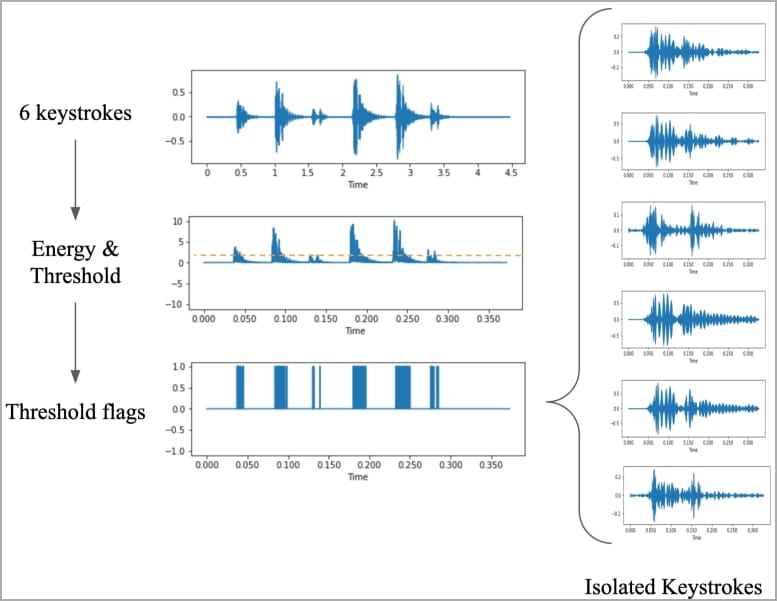

Исследователи собрали тренировочные данные, нажав 36 клавиш на современном MacBook Pro по 25 раз каждую и записав звук, производимый каждым нажатием.

Сэмплирует звук нажатия клавиш (arxiv.org)

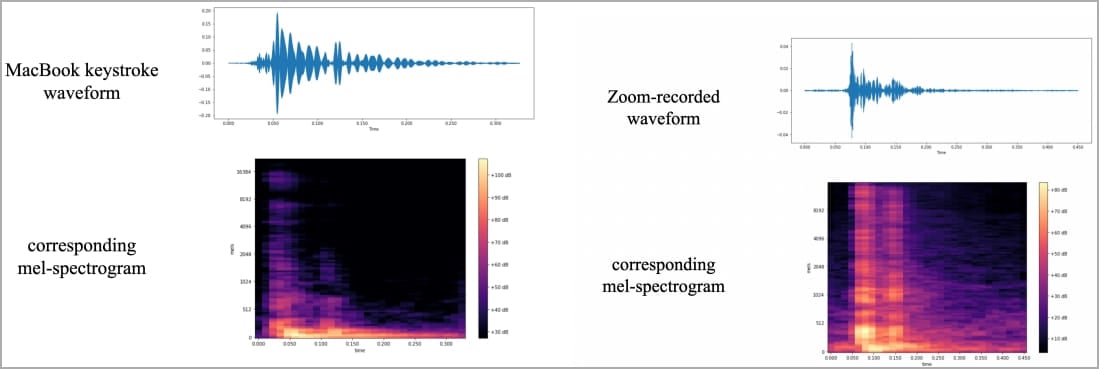

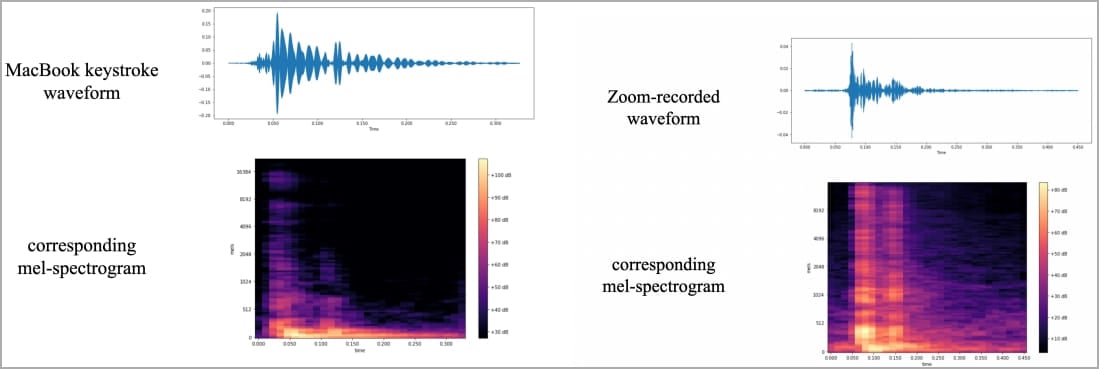

Затем из записей они получили формы сигналов и спектрограммы, которые визуализируют идентифицируемые различия для каждой клавиши, и выполнили специальные этапы обработки данных, чтобы увеличить сигналы, которые могут быть использованы для идентификации нажатий клавиш.

Полученные спектрограммы (arxiv.org)

Полученные спектрограммы (arxiv.org)

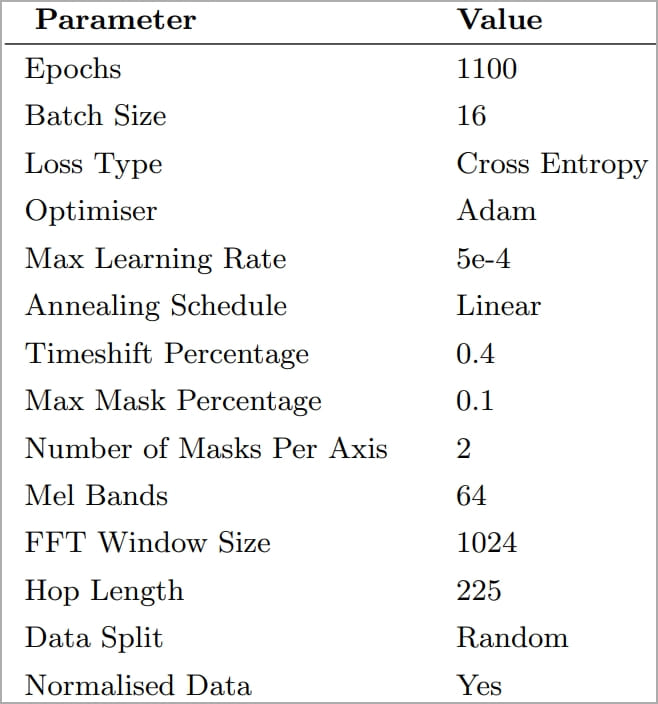

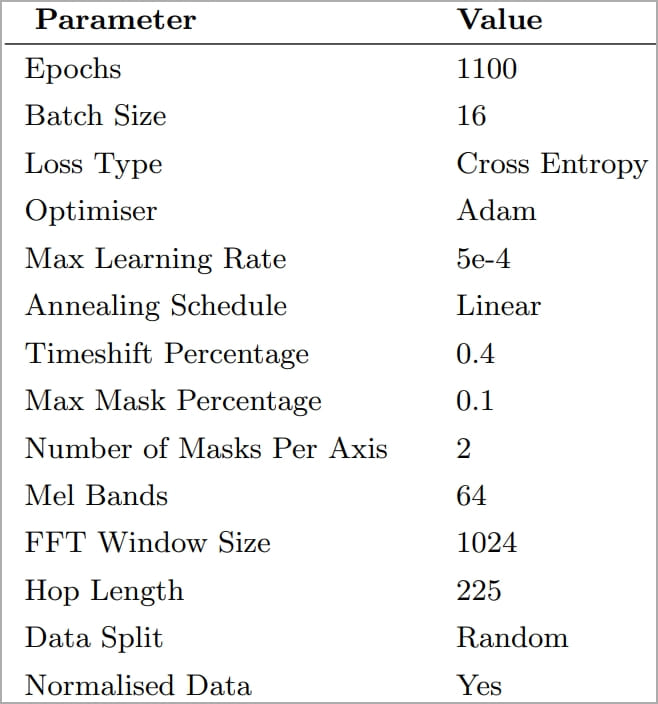

Изображения спектрограмм использовались для обучения "CoAtNet", который является классификатором изображений, в то время как процесс требовал некоторых экспериментов с эпохой, скоростью обучения и параметрами разделения данных, пока не были достигнуты наилучшие результаты точности прогнозирования.

Параметры, выбранные для обучения CoAtNet (arxiv.org)

В своих экспериментах исследователи использовали тот же ноутбук, клавиатура которого использовалась во всех ноутбуках Apple в течение последних двух лет, iPhone 13 mini, расположенный на расстоянии 17 см от цели, и масштабирование.

Тестовая настройка (arxiv.org)

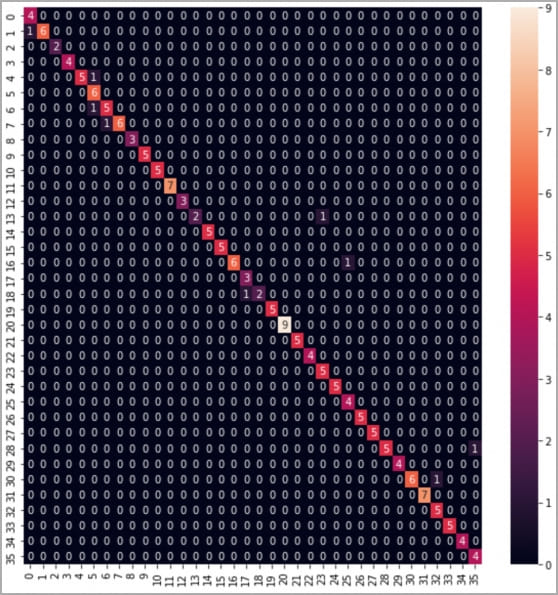

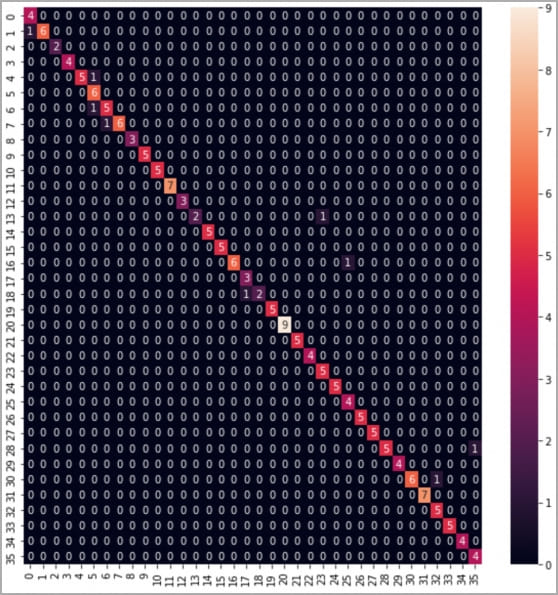

Классификатор CoANet добился точности 95% от записей со смартфона и 93% от тех, что были сняты с помощью Zoom. Skype показал более низкую, но все еще пригодную точность 91,7%.

Матрица путаницы для нажатий клавиш, записанных телефоном (arxiv.org)

Другие потенциальные меры защиты включают использование программного обеспечения для воспроизведения звуков нажатия клавиш, белого шума или программных звуковых фильтров нажатия клавиш.

Помните, что модель атаки оказалась высокоэффективной даже против очень бесшумной клавиатуры, поэтому добавление глушителей звука на механические клавиатуры или переход на мембранные клавиатуры вряд ли помогут.

В конечном счете, использование биометрической аутентификации там, где это возможно, и менеджеров паролей для обхода необходимости ввода конфиденциальной информации вручную, также служат смягчающими факторами.

(c) https://www.bleepingcomputer.com/ne...ata-from-keystrokes-with-95-percent-accuracy/

Когда для обучения алгоритма классификации звуков использовался Zoom, точность прогнозирования упала до 93%, что по-прежнему опасно высоко и является рекордом для этой среды.

Такая атака серьезно влияет на безопасность данных цели, поскольку может привести к утечке паролей пользователей, обсуждений, сообщений или другой конфиденциальной информации злоумышленным третьим лицам.

Более того, в отличие от других атак по побочным каналам, которые требуют особых условий и зависят от ограничений скорости передачи данных и расстояния, акустические атаки стали намного проще из-за обилия устройств с микрофоном, которые могут обеспечивать высококачественную запись звука.

Это в сочетании с быстрыми достижениями в области машинного обучения делает атаки по побочным каналам, основанные на звуке, возможными и намного более опасными, чем предполагалось ранее.

Прослушивание нажатий клавиш

Первым шагом атаки является запись нажатий клавиш на клавиатуре цели, поскольку эти данные необходимы для обучения алгоритма прогнозирования. Это может быть достигнуто с помощью расположенного поблизости микрофона или телефона цели, который мог быть заражен вредоносным ПО, имеющим доступ к его микрофону.В качестве альтернативы нажатия клавиш могут быть записаны с помощью вызова Zoom, когда участник собрания-мошенник сопоставляет сообщения, набранные целью, с их звукозаписью.

Исследователи собрали тренировочные данные, нажав 36 клавиш на современном MacBook Pro по 25 раз каждую и записав звук, производимый каждым нажатием.

Сэмплирует звук нажатия клавиш (arxiv.org)

Затем из записей они получили формы сигналов и спектрограммы, которые визуализируют идентифицируемые различия для каждой клавиши, и выполнили специальные этапы обработки данных, чтобы увеличить сигналы, которые могут быть использованы для идентификации нажатий клавиш.

Изображения спектрограмм использовались для обучения "CoAtNet", который является классификатором изображений, в то время как процесс требовал некоторых экспериментов с эпохой, скоростью обучения и параметрами разделения данных, пока не были достигнуты наилучшие результаты точности прогнозирования.

Параметры, выбранные для обучения CoAtNet (arxiv.org)

В своих экспериментах исследователи использовали тот же ноутбук, клавиатура которого использовалась во всех ноутбуках Apple в течение последних двух лет, iPhone 13 mini, расположенный на расстоянии 17 см от цели, и масштабирование.

Тестовая настройка (arxiv.org)

Классификатор CoANet добился точности 95% от записей со смартфона и 93% от тех, что были сняты с помощью Zoom. Skype показал более низкую, но все еще пригодную точность 91,7%.

Матрица путаницы для нажатий клавиш, записанных телефоном (arxiv.org)

Возможные меры по смягчению последствий

В документе предлагается пользователям, которые чрезмерно обеспокоены акустическими атаками по побочным каналам, попробовать изменить стиль ввода или использовать рандомизированные пароли.Другие потенциальные меры защиты включают использование программного обеспечения для воспроизведения звуков нажатия клавиш, белого шума или программных звуковых фильтров нажатия клавиш.

Помните, что модель атаки оказалась высокоэффективной даже против очень бесшумной клавиатуры, поэтому добавление глушителей звука на механические клавиатуры или переход на мембранные клавиатуры вряд ли помогут.

В конечном счете, использование биометрической аутентификации там, где это возможно, и менеджеров паролей для обхода необходимости ввода конфиденциальной информации вручную, также служат смягчающими факторами.

(c) https://www.bleepingcomputer.com/ne...ata-from-keystrokes-with-95-percent-accuracy/