CarderPlanet

Professional

- Messages

- 2,549

- Reaction score

- 735

- Points

- 113

Корпорация Майкрософт подробно описала новую кампанию, в ходе которой злоумышленники безуспешно пытались перейти в облачную среду через экземпляр SQL Server.

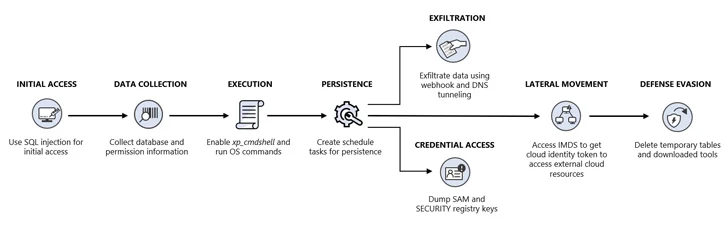

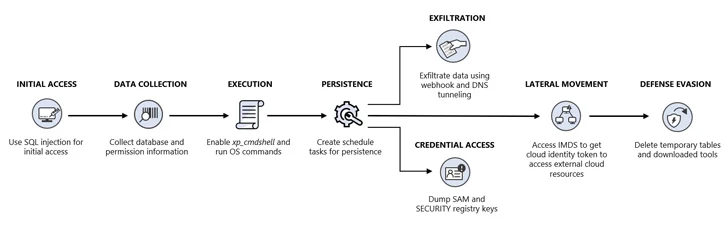

"Злоумышленники изначально использовали уязвимость SQL-инъекции в приложении в среде цели", - сказали исследователи безопасности Сандерс Брускин, Хагай Ран Кестенберг и Фади Насерелдин в отчете за вторник.

"Это позволило злоумышленнику получить доступ и повышенные разрешения к экземпляру Microsoft SQL Server, развернутому на виртуальной машине Azure".

На следующем этапе субъекты угрозы использовали новые разрешения для попытки бокового перехода к дополнительным облачным ресурсам путем злоупотребления облачным идентификатором сервера, который может обладать повышенными разрешениями для вероятного выполнения различных вредоносных действий в облаке, к которому имеет доступ идентификатор.

Корпорация Майкрософт заявила, что не нашла никаких доказательств того, что злоумышленники успешно переместились в сторону облачных ресурсов, используя этот метод.

"Облачные службы, такие как Azure, используют управляемые удостоверения для распределения удостоверений различным облачным ресурсам", - заявили исследователи. "Эти удостоверения используются для аутентификации с помощью других облачных ресурсов и служб".

Отправной точкой цепочки атак является внедрение SQL на сервер базы данных, которое позволяет злоумышленнику запускать запросы для сбора информации о хосте, базах данных и конфигурации сети.

Предполагается, что при наблюдаемых вторжениях приложение, на которое была нацелена уязвимость SQL injection, имело повышенные разрешения, что позволило злоумышленникам включить опцию xp_cmdshell для запуска команд операционной системы для перехода к следующему этапу.

Это включало в себя проведение разведки, загрузку исполняемых файлов и сценариев PowerShell и настройку сохраняемости с помощью запланированной задачи для запуска сценария бэкдора.

Удаление данных достигается за счет использования общедоступного инструмента под названием webhook[.]site в попытке оставаться незамеченным, поскольку исходящий трафик к сервису считается законным и вряд ли будет помечен.

"Злоумышленники пытались использовать облачную идентификацию экземпляра SQL Server, получив доступ к [службе метаданных экземпляра] и получив ключ доступа cloud identity", - сказали исследователи. "Запрос к конечной точке IMDS identity возвращает учетные данные безопасности (идентификационный токен) для облачного удостоверения".

Конечной целью операции, по-видимому, было злоупотребление токеном для выполнения различных операций с облачными ресурсами, включая боковое перемещение по облачной среде, хотя это закончилось сбоем из-за неуказанной ошибки.

Разработка подчеркивает растущую изощренность методов облачных атак, когда злоумышленники постоянно ищут процессы с чрезмерными привилегиями, учетные записи, управляемые удостоверения и подключения к базе данных для осуществления дальнейших вредоносных действий.

"Это метод, с которым мы знакомы в других облачных сервисах, таких как виртуальные машины и кластер Kubernetes, но который мы раньше не видели в экземплярах SQL Server", - заключили исследователи.

"Ненадлежащая защита облачных удостоверений может подвергнуть экземпляры SQL Server и облачные ресурсы аналогичным рискам. Этот метод предоставляет злоумышленникам возможность добиться большего воздействия не только на экземпляры SQL Server, но и на связанные с ними облачные ресурсы".

"Злоумышленники изначально использовали уязвимость SQL-инъекции в приложении в среде цели", - сказали исследователи безопасности Сандерс Брускин, Хагай Ран Кестенберг и Фади Насерелдин в отчете за вторник.

"Это позволило злоумышленнику получить доступ и повышенные разрешения к экземпляру Microsoft SQL Server, развернутому на виртуальной машине Azure".

На следующем этапе субъекты угрозы использовали новые разрешения для попытки бокового перехода к дополнительным облачным ресурсам путем злоупотребления облачным идентификатором сервера, который может обладать повышенными разрешениями для вероятного выполнения различных вредоносных действий в облаке, к которому имеет доступ идентификатор.

Корпорация Майкрософт заявила, что не нашла никаких доказательств того, что злоумышленники успешно переместились в сторону облачных ресурсов, используя этот метод.

"Облачные службы, такие как Azure, используют управляемые удостоверения для распределения удостоверений различным облачным ресурсам", - заявили исследователи. "Эти удостоверения используются для аутентификации с помощью других облачных ресурсов и служб".

Отправной точкой цепочки атак является внедрение SQL на сервер базы данных, которое позволяет злоумышленнику запускать запросы для сбора информации о хосте, базах данных и конфигурации сети.

Предполагается, что при наблюдаемых вторжениях приложение, на которое была нацелена уязвимость SQL injection, имело повышенные разрешения, что позволило злоумышленникам включить опцию xp_cmdshell для запуска команд операционной системы для перехода к следующему этапу.

Это включало в себя проведение разведки, загрузку исполняемых файлов и сценариев PowerShell и настройку сохраняемости с помощью запланированной задачи для запуска сценария бэкдора.

Удаление данных достигается за счет использования общедоступного инструмента под названием webhook[.]site в попытке оставаться незамеченным, поскольку исходящий трафик к сервису считается законным и вряд ли будет помечен.

"Злоумышленники пытались использовать облачную идентификацию экземпляра SQL Server, получив доступ к [службе метаданных экземпляра] и получив ключ доступа cloud identity", - сказали исследователи. "Запрос к конечной точке IMDS identity возвращает учетные данные безопасности (идентификационный токен) для облачного удостоверения".

Конечной целью операции, по-видимому, было злоупотребление токеном для выполнения различных операций с облачными ресурсами, включая боковое перемещение по облачной среде, хотя это закончилось сбоем из-за неуказанной ошибки.

Разработка подчеркивает растущую изощренность методов облачных атак, когда злоумышленники постоянно ищут процессы с чрезмерными привилегиями, учетные записи, управляемые удостоверения и подключения к базе данных для осуществления дальнейших вредоносных действий.

"Это метод, с которым мы знакомы в других облачных сервисах, таких как виртуальные машины и кластер Kubernetes, но который мы раньше не видели в экземплярах SQL Server", - заключили исследователи.

"Ненадлежащая защита облачных удостоверений может подвергнуть экземпляры SQL Server и облачные ресурсы аналогичным рискам. Этот метод предоставляет злоумышленникам возможность добиться большего воздействия не только на экземпляры SQL Server, но и на связанные с ними облачные ресурсы".