Father

Professional

- Messages

- 2,602

- Reaction score

- 837

- Points

- 113

Печально известный киберпреступный синдикат, известный как FIN7, был связан с фишинговой кампанией, нацеленной на автомобильную промышленность США, с целью распространения известного бэкдора под названием Carbanak (он же Anunak).

"FIN7 выявила сотрудников компании, которые работали в ИТ-отделе и имели более высокий уровень административных прав", - говорится в новом отчете BlackBerry research and intelligence team.

"Они воспользовались бесплатным инструментом сканирования IP-адресов, чтобы запустить свой хорошо известный бэкдор Anunak и закрепиться на начальном этапе, используя автономные двоичные файлы, скрипты и библиотеки (LOLBA)".

FIN7, также известная как Carbon Spider, Elbrus, Gold Niagara, ITG14, Sangria Tempest, является хорошо известной финансово мотивированной электронной преступной группой, которая с 2012 года поражает широкий спектр отраслевых вертикалей для доставки вредоносного ПО, способного красть информацию из систем торговых точек (PoS).

В последние годы злоумышленник перешел к проведению операций с программами-вымогателями, распространяя различные штаммы, такие как Black Basta, Cl0p, DarkSide и REvil. На сегодняшний день двое украинских участников группы, Федор Гладырь и Андрей Колпаков, были приговорены к тюремному заключению в США.

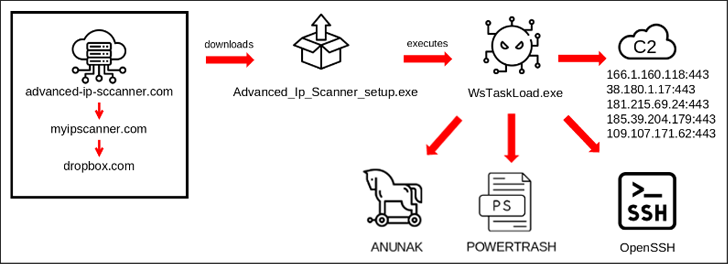

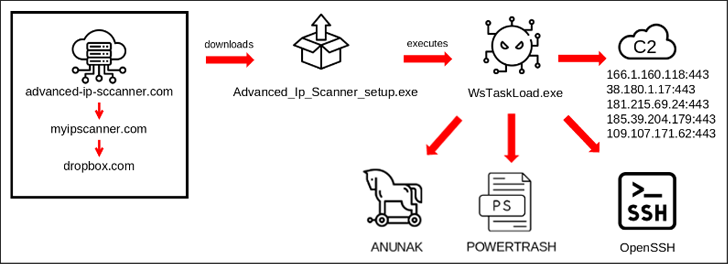

Последняя кампания, обнаруженная BlackBerry в конце 2023 года, начинается с фишингового электронного письма, в которое встроена заминированная ссылка, указывающая на поддельный сайт ("advanced-ip-sccanner [.] com"), который маскируется под Advanced IP Scanner.

"Этот поддельный сайт перенаправлен на "myipscanner [.] com", который, в свою очередь, перенаправлен на принадлежащий злоумышленнику Dropbox, который загрузил вредоносный исполняемый файл WsTaskLoad.exe на компьютер жертвы", - заявила канадская компания по кибербезопасности.

Двоичный файл, со своей стороны, инициирует многоступенчатый процесс, который в конечном итоге приводит к исполнению Carbanak. Он также предназначен для предоставления дополнительных полезных нагрузок, таких как POWERTRASH, и обеспечения персистентности путем установки OpenSSH для удаленного доступа.

В настоящее время неизвестно, планировали ли участники угрозы внедрить программу-вымогатель, поскольку зараженная система была обнаружена на ранней стадии и удалена из сети до того, как она смогла достичь стадии бокового перемещения.

Хотя целью атаки был "крупный международный производитель автомобилей", базирующийся в США, BlackBerry заявила, что обнаружила несколько похожих вредоносных доменов у одного и того же провайдера, что указывает на то, что это может быть частью более широкой кампании FIN7.

Для снижения рисков, связанных с такими угрозами, организациям рекомендуется следить за попытками фишинга, включать многофакторную аутентификацию (MFA), поддерживать все программное обеспечение и системы в актуальном состоянии и отслеживать необычные попытки входа в систему.

"FIN7 выявила сотрудников компании, которые работали в ИТ-отделе и имели более высокий уровень административных прав", - говорится в новом отчете BlackBerry research and intelligence team.

"Они воспользовались бесплатным инструментом сканирования IP-адресов, чтобы запустить свой хорошо известный бэкдор Anunak и закрепиться на начальном этапе, используя автономные двоичные файлы, скрипты и библиотеки (LOLBA)".

FIN7, также известная как Carbon Spider, Elbrus, Gold Niagara, ITG14, Sangria Tempest, является хорошо известной финансово мотивированной электронной преступной группой, которая с 2012 года поражает широкий спектр отраслевых вертикалей для доставки вредоносного ПО, способного красть информацию из систем торговых точек (PoS).

В последние годы злоумышленник перешел к проведению операций с программами-вымогателями, распространяя различные штаммы, такие как Black Basta, Cl0p, DarkSide и REvil. На сегодняшний день двое украинских участников группы, Федор Гладырь и Андрей Колпаков, были приговорены к тюремному заключению в США.

Последняя кампания, обнаруженная BlackBerry в конце 2023 года, начинается с фишингового электронного письма, в которое встроена заминированная ссылка, указывающая на поддельный сайт ("advanced-ip-sccanner [.] com"), который маскируется под Advanced IP Scanner.

"Этот поддельный сайт перенаправлен на "myipscanner [.] com", который, в свою очередь, перенаправлен на принадлежащий злоумышленнику Dropbox, который загрузил вредоносный исполняемый файл WsTaskLoad.exe на компьютер жертвы", - заявила канадская компания по кибербезопасности.

Двоичный файл, со своей стороны, инициирует многоступенчатый процесс, который в конечном итоге приводит к исполнению Carbanak. Он также предназначен для предоставления дополнительных полезных нагрузок, таких как POWERTRASH, и обеспечения персистентности путем установки OpenSSH для удаленного доступа.

В настоящее время неизвестно, планировали ли участники угрозы внедрить программу-вымогатель, поскольку зараженная система была обнаружена на ранней стадии и удалена из сети до того, как она смогла достичь стадии бокового перемещения.

Хотя целью атаки был "крупный международный производитель автомобилей", базирующийся в США, BlackBerry заявила, что обнаружила несколько похожих вредоносных доменов у одного и того же провайдера, что указывает на то, что это может быть частью более широкой кампании FIN7.

Для снижения рисков, связанных с такими угрозами, организациям рекомендуется следить за попытками фишинга, включать многофакторную аутентификацию (MFA), поддерживать все программное обеспечение и системы в актуальном состоянии и отслеживать необычные попытки входа в систему.