Lord777

Professional

- Messages

- 2,577

- Reaction score

- 1,556

- Points

- 113

Специалистам по кибербезопасности может быть трудно запомнить все названия, которые компании используют для обозначения субъектов угрозы — некоторые используют систему счисления, в то время как другие используют цвета, животных и прилагательные вроде “необычный” и “очаровательный”.

Теперь им нужно запомнить еще одну схему именования: во вторник Microsoft объявила, что переходит от таксономии, основанной на химических элементах, к таксономии, использующей названия на тему погоды для классификации хакерских групп.

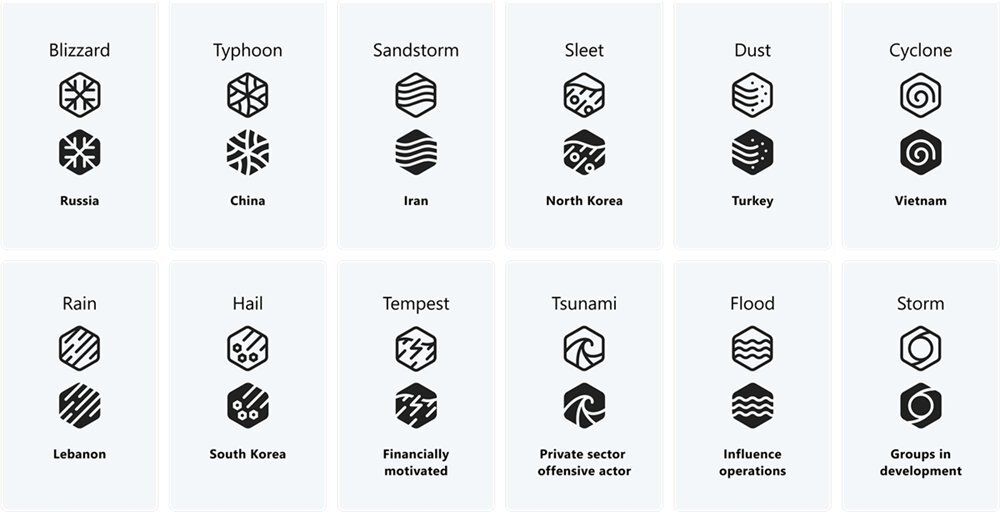

В сообщении в блоге технологический гигант рассказал, как будет работать его новая схема именования, объяснив, что странам будут присвоены определенные погодные условия – например, снежная буря в России, мокрый снег в Северной Корее, тайфун в Китае и песчаная буря в Иране, – в то время как конкретные группы внутри стран будут классифицироваться с помощью прилагательного, подобного цвету.

В качестве примера, Microsoft заявила, что в своем последнем отчете о группе "национальное государство" из Ирана они переименуют вовлеченную группу в “Мятную песчаную бурю” после того, как ранее называли их Phosphorus.

“Сложность, масштаб и объем угроз растут, что обусловливает необходимость переосмысления не только того, как Microsoft говорит об угрозах, но и того, как мы даем клиентам возможность быстро и четко понимать эти угрозы”, - сказал Джон Ламберт из Microsoft.

“С помощью новой таксономии мы намерены улучшить контекст для клиентов и исследователей в области безопасности, которые уже сталкиваются с огромным объемом данных анализа угроз”.

Ламберт объяснил, что новая система позволит им лучше организовывать группы угроз, которые они отслеживают, и предоставит более простые способы классификации действующих лиц. Исследователи и службы безопасности “мгновенно получат представление о типе субъекта угрозы, с которым они столкнулись, просто прочитав имя”.

Он добавил, что Microsoft в настоящее время отслеживает более 300 уникальных участников угрозы, включая 160 национальных государственных групп, 50 банд программ-вымогателей и сотни других типов злоумышленников. Microsoft переклассифицировала всех участников, которых она отслеживает, используя свою новую таксономию именования.

Microsoft признала, что несколько других гигантов в области безопасности используют разные таксономии именования и планируют включить их в свои отчеты.

В дополнение к “семейным” названиям конкретных погодных явлений для участников из конкретных правительств, Microsoft будет использовать "буря" для финансово мотивированных участников, "цунами" для участников частного сектора и "наводнение" для операций влияния.

Термин "шторм" будет использоваться для групп в разработке, которые ранее были помечены буквами DEV, рядом с четырехзначным номером. Это будет использоваться до тех пор, пока не будет получено больше информации об актере.

“Чтобы соответствовать требованиям, предъявляемым к полному имени, мы стремимся получить знания об инфраструктуре участника, инструментах, виктимологии и мотивации. Мы расширяем и обновляем определения, поддерживающие имена наших участников, на основе нашей собственной телеметрии, отраслевых отчетов и их комбинации ”, - объяснил Ламберт.

Новые имена будут сопровождаться символом, который, по мнению Microsoft, упростит идентификацию для защитников. Весь процесс перехода на новую систему будет завершен к сентябрю, сказал Ламберт.

Для облегчения перехода было создано справочное руководство.

Фил Нерей, директор по маркетингу фирмы по кибербезопасности CardinalOps, сказал, что предыдущая система именования Microsoft затрудняла поиск информации о конкретных субъектах угрозы. Он привел пример Nobelium – термин Microsoft для APT29 или Cozy Bear из России – отметив, что многочисленные статьи в Интернете были посвящены радиоактивному металлу, а не хакерской группе.

“Microsoft является важной движущей силой как в выявлении групп исполнителей угроз, так и в работе с правоохранительными органами и правительственными учреждениями по всему миру с целью пресечения их деятельности”, - сказал он. “Я не уверен, что новая схема присвоения имен решит эту проблему, но в любом случае большинство организаций в настоящее время используют платформу MITRE ATT & CK framework, которая имеет свою собственную схему присвоения имен, в качестве стандарта де-факто для обмена информацией о группах противников и их сборниках игр”.

Майк Паркин, инженер по техническому маркетингу в Vulcan Cyber, сказал, что на первый взгляд переход - хорошая идея, но он усомнился в том, что эта тенденция распространится за пределами экосистемы Microsoft.

В целом, объяснил он, защитникам приходится иметь дело с запутанным набором имен, используемых правительственными хакерскими группами, потому что каждая крупная охранная компания использует разные имена.

Паркин также задался вопросом, как подход Microsoft будет работать с группами, которые находятся на грани между финансовой мотивацией и поддержкой правительства.

“Что имеет приоритет? Группа вымогателей в Иране названа действующим лицом национального государства или финансово мотивированной угрозой? И будут ли они включать информацию о том, как другие организации отслеживают это?” он спросил. “Общее соглашение об именовании - совсем неплохая идея. Но это не решает проблему ”они называют это как-то по-другому"".

Роджер Граймс, эксперт по кибербезопасности в KnowBe4, добавил, что в целом он не был поклонником названий угроз, созданных поставщиками, потому что это затрудняет определение того, обсуждаются ли одни и те же группы.

По его словам, было бы гораздо разумнее, если бы все поставщики в мире договорились о единой таксономии названий угроз и применяли их к каждому обсуждению одной и той же группы угроз.

Мешанина таксономий именования усложняет работу защитников, объяснил Граймс, добавив, что конкурентам трудно договориться о единой таксономии.

“Тем не менее, это один из тех случаев, когда я хотел бы, чтобы у нас был момент кумбайи. Прошли десятилетия, когда имело смысл глобально согласовать названия угроз”, - сказал он. “Почему хорошая сторона не может взять себя в руки? Зачем сознательно усложнять задачу?"

(c) https://therecord.media/denim-tsunami-mulberry-typhoon-microsoft-changes-hacking-group-name-taxonomy

Теперь им нужно запомнить еще одну схему именования: во вторник Microsoft объявила, что переходит от таксономии, основанной на химических элементах, к таксономии, использующей названия на тему погоды для классификации хакерских групп.

В сообщении в блоге технологический гигант рассказал, как будет работать его новая схема именования, объяснив, что странам будут присвоены определенные погодные условия – например, снежная буря в России, мокрый снег в Северной Корее, тайфун в Китае и песчаная буря в Иране, – в то время как конкретные группы внутри стран будут классифицироваться с помощью прилагательного, подобного цвету.

В качестве примера, Microsoft заявила, что в своем последнем отчете о группе "национальное государство" из Ирана они переименуют вовлеченную группу в “Мятную песчаную бурю” после того, как ранее называли их Phosphorus.

“Сложность, масштаб и объем угроз растут, что обусловливает необходимость переосмысления не только того, как Microsoft говорит об угрозах, но и того, как мы даем клиентам возможность быстро и четко понимать эти угрозы”, - сказал Джон Ламберт из Microsoft.

“С помощью новой таксономии мы намерены улучшить контекст для клиентов и исследователей в области безопасности, которые уже сталкиваются с огромным объемом данных анализа угроз”.

Ламберт объяснил, что новая система позволит им лучше организовывать группы угроз, которые они отслеживают, и предоставит более простые способы классификации действующих лиц. Исследователи и службы безопасности “мгновенно получат представление о типе субъекта угрозы, с которым они столкнулись, просто прочитав имя”.

Он добавил, что Microsoft в настоящее время отслеживает более 300 уникальных участников угрозы, включая 160 национальных государственных групп, 50 банд программ-вымогателей и сотни других типов злоумышленников. Microsoft переклассифицировала всех участников, которых она отслеживает, используя свою новую таксономию именования.

Microsoft признала, что несколько других гигантов в области безопасности используют разные таксономии именования и планируют включить их в свои отчеты.

В дополнение к “семейным” названиям конкретных погодных явлений для участников из конкретных правительств, Microsoft будет использовать "буря" для финансово мотивированных участников, "цунами" для участников частного сектора и "наводнение" для операций влияния.

Термин "шторм" будет использоваться для групп в разработке, которые ранее были помечены буквами DEV, рядом с четырехзначным номером. Это будет использоваться до тех пор, пока не будет получено больше информации об актере.

“Чтобы соответствовать требованиям, предъявляемым к полному имени, мы стремимся получить знания об инфраструктуре участника, инструментах, виктимологии и мотивации. Мы расширяем и обновляем определения, поддерживающие имена наших участников, на основе нашей собственной телеметрии, отраслевых отчетов и их комбинации ”, - объяснил Ламберт.

Новые имена будут сопровождаться символом, который, по мнению Microsoft, упростит идентификацию для защитников. Весь процесс перехода на новую систему будет завершен к сентябрю, сказал Ламберт.

Для облегчения перехода было создано справочное руководство.

Путаница в названиях

Эксперты по кибербезопасности отнеслись к переезду неоднозначно: некоторые говорили Recorded Future News, что этот шаг только запутает защитников, в то время как другие говорили, что это хорошая идея.Фил Нерей, директор по маркетингу фирмы по кибербезопасности CardinalOps, сказал, что предыдущая система именования Microsoft затрудняла поиск информации о конкретных субъектах угрозы. Он привел пример Nobelium – термин Microsoft для APT29 или Cozy Bear из России – отметив, что многочисленные статьи в Интернете были посвящены радиоактивному металлу, а не хакерской группе.

“Microsoft является важной движущей силой как в выявлении групп исполнителей угроз, так и в работе с правоохранительными органами и правительственными учреждениями по всему миру с целью пресечения их деятельности”, - сказал он. “Я не уверен, что новая схема присвоения имен решит эту проблему, но в любом случае большинство организаций в настоящее время используют платформу MITRE ATT & CK framework, которая имеет свою собственную схему присвоения имен, в качестве стандарта де-факто для обмена информацией о группах противников и их сборниках игр”.

Майк Паркин, инженер по техническому маркетингу в Vulcan Cyber, сказал, что на первый взгляд переход - хорошая идея, но он усомнился в том, что эта тенденция распространится за пределами экосистемы Microsoft.

В целом, объяснил он, защитникам приходится иметь дело с запутанным набором имен, используемых правительственными хакерскими группами, потому что каждая крупная охранная компания использует разные имена.

Паркин также задался вопросом, как подход Microsoft будет работать с группами, которые находятся на грани между финансовой мотивацией и поддержкой правительства.

“Что имеет приоритет? Группа вымогателей в Иране названа действующим лицом национального государства или финансово мотивированной угрозой? И будут ли они включать информацию о том, как другие организации отслеживают это?” он спросил. “Общее соглашение об именовании - совсем неплохая идея. Но это не решает проблему ”они называют это как-то по-другому"".

Роджер Граймс, эксперт по кибербезопасности в KnowBe4, добавил, что в целом он не был поклонником названий угроз, созданных поставщиками, потому что это затрудняет определение того, обсуждаются ли одни и те же группы.

По его словам, было бы гораздо разумнее, если бы все поставщики в мире договорились о единой таксономии названий угроз и применяли их к каждому обсуждению одной и той же группы угроз.

Мешанина таксономий именования усложняет работу защитников, объяснил Граймс, добавив, что конкурентам трудно договориться о единой таксономии.

“Тем не менее, это один из тех случаев, когда я хотел бы, чтобы у нас был момент кумбайи. Прошли десятилетия, когда имело смысл глобально согласовать названия угроз”, - сказал он. “Почему хорошая сторона не может взять себя в руки? Зачем сознательно усложнять задачу?"

(c) https://therecord.media/denim-tsunami-mulberry-typhoon-microsoft-changes-hacking-group-name-taxonomy