Man

Professional

- Messages

- 3,222

- Reaction score

- 1,201

- Points

- 113

Большинство киберпреступников — мастера манипуляций, но это не значит, что все они — манипуляторы технологий — некоторые предпочитают искусство манипулирования людьми. Узнайте, как работают различные примеры социальной инженерии, и какие методы следует отслеживать. Затем установите надежный инструмент кибербезопасности, который поможет вам обнаружить кибератаки, запущенные социальными инженерами, и сохранить конфиденциальность ваших персональных данных.

Социальная инженерия в кибербезопасности — это практика манипулирования человеком с целью получения конфиденциальной информации, обычно посредством эксплуатации человеческой ошибки или злоупотребления доверием к цифровым коммуникациям.

Социальная инженерия работает, создавая ложное доверие, эксплуатируя человеческие ошибки и используя убеждение, чтобы получить доступ к чувствительной или конфиденциальной информации. Как и большинство киберугроз, схемы социальной инженерии могут иметь разные формы, но все они, как правило, работают одинаково.

Для успешной атаки с использованием социальной инженерии существует четыре основных шага:

В зависимости от типа атаки социальной инженерии эти шаги могут занять от нескольких часов до нескольких месяцев. Но независимо от временных рамок, знание признаков атаки социальной инженерии может помочь вам остановить ее.

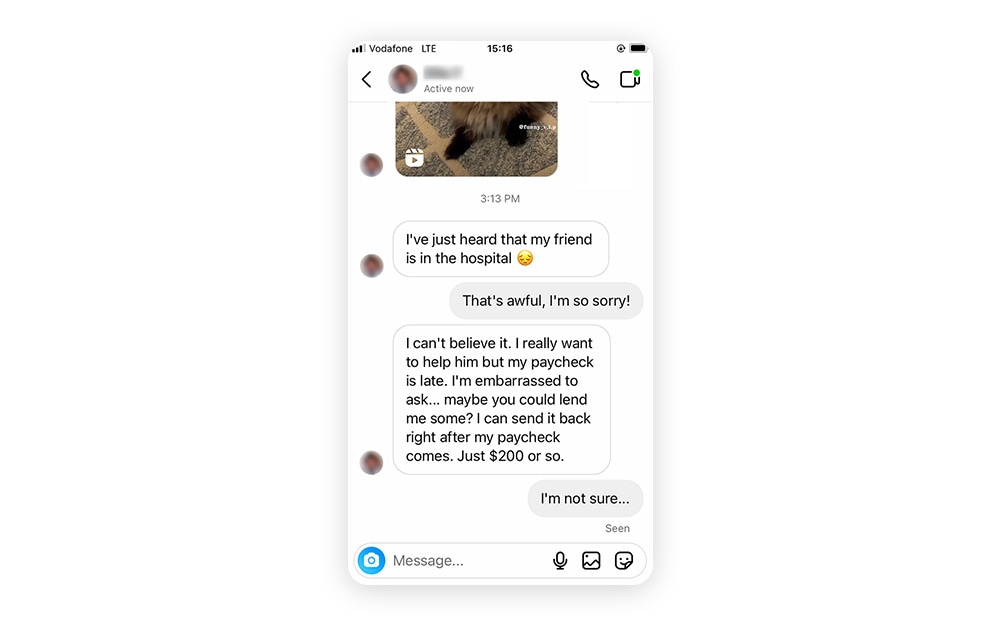

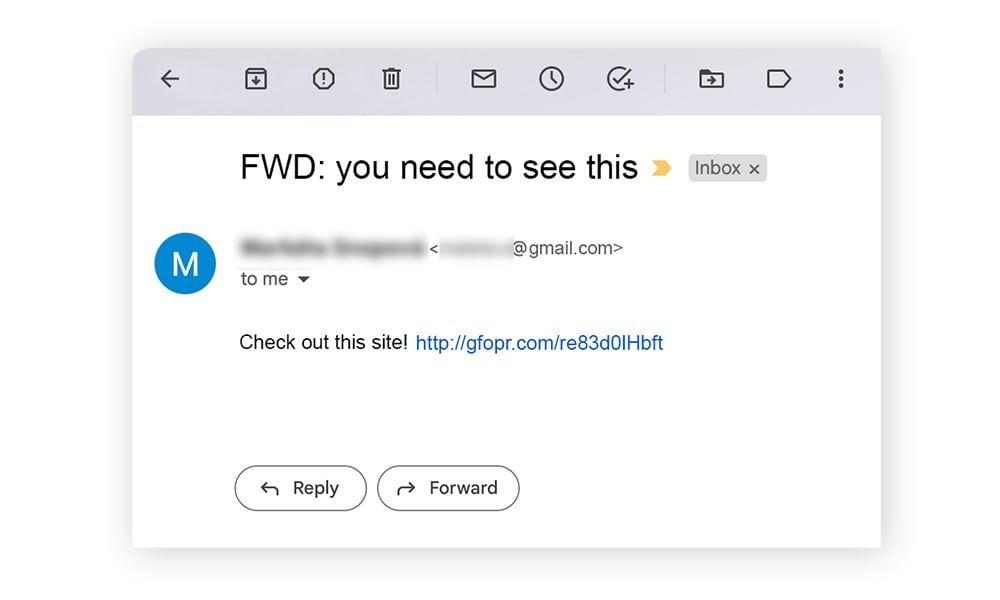

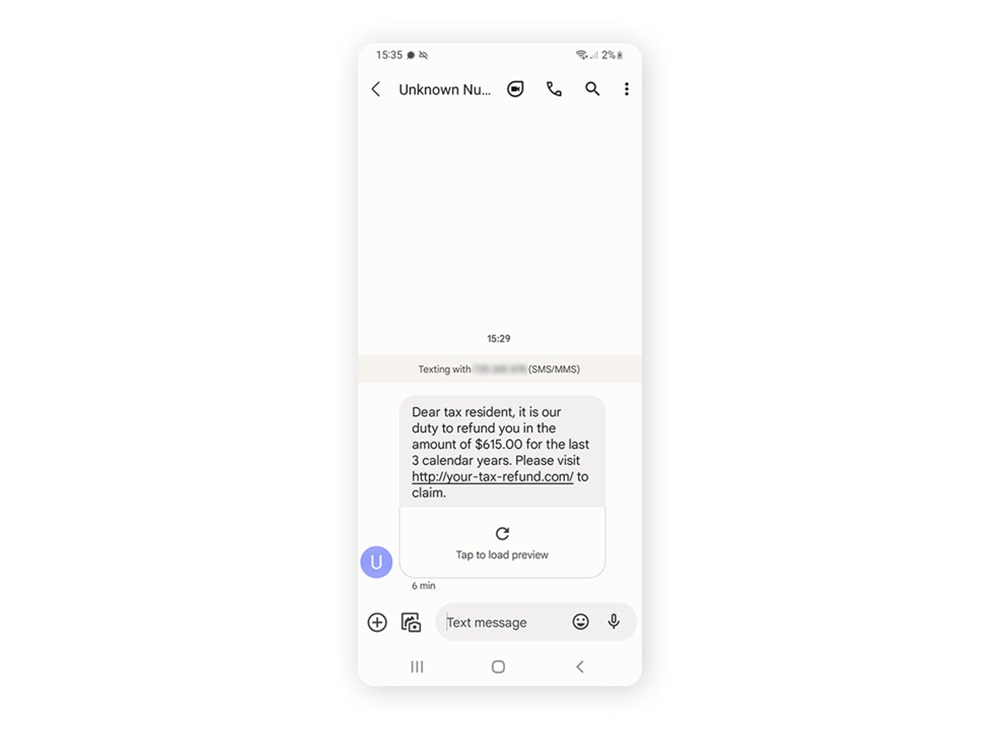

Пример атаки с использованием социальной инженерии через текстовое сообщение.

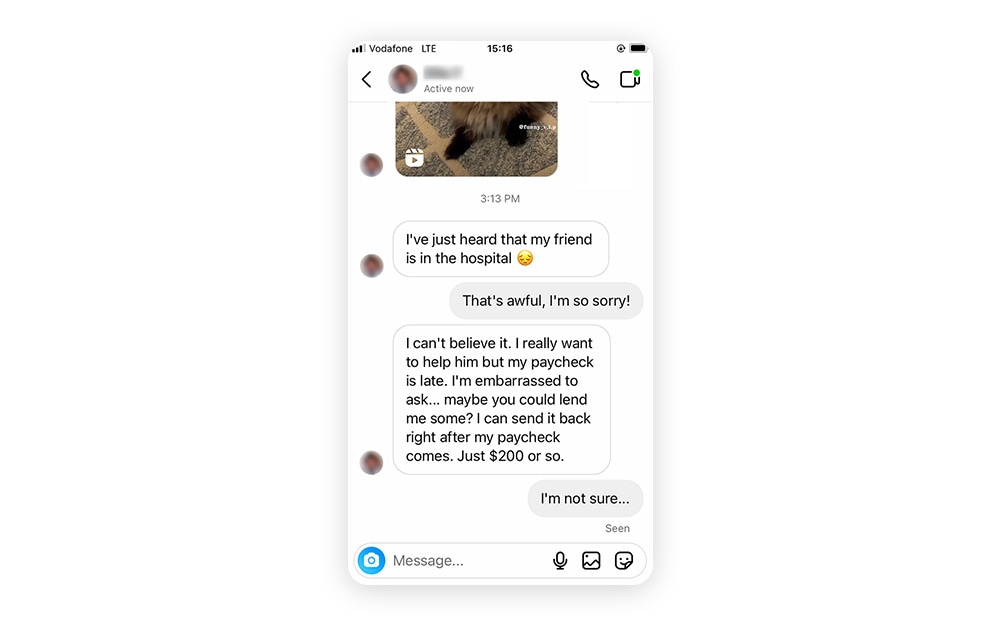

Если вы получили сообщение от незнакомца, которое кажется случайным, слишком личным или слишком хорошим, чтобы быть правдой, то это, скорее всего, начало атаки социальной инженерии. В отличие от традиционных кибератак, где киберпреступники предпочитают оставаться незамеченными, социальные инженеры часто общаются со своими жертвами напрямую, на виду.

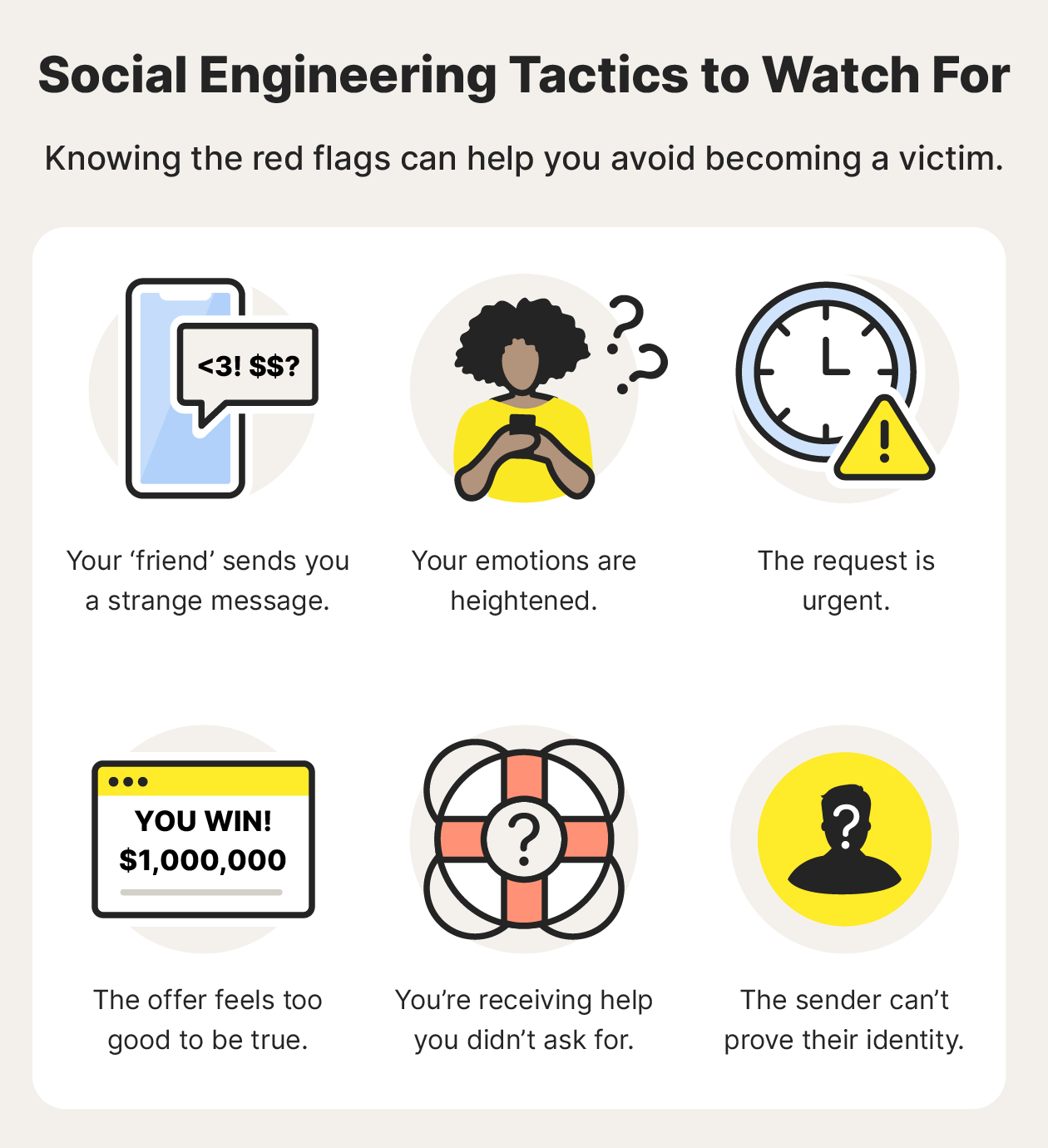

Вот некоторые распространенные методы социальной инженерии, на которые следует обратить внимание:

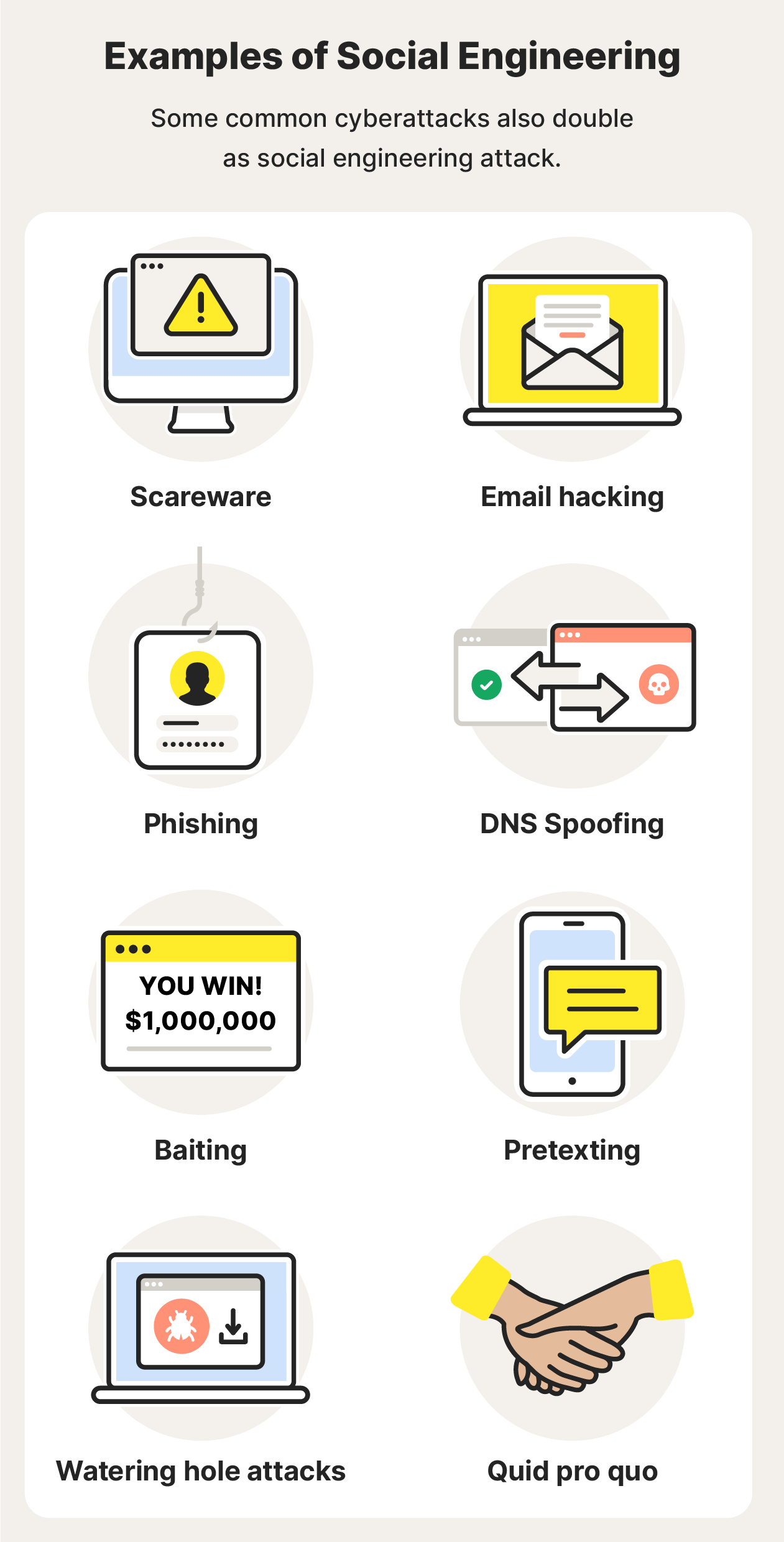

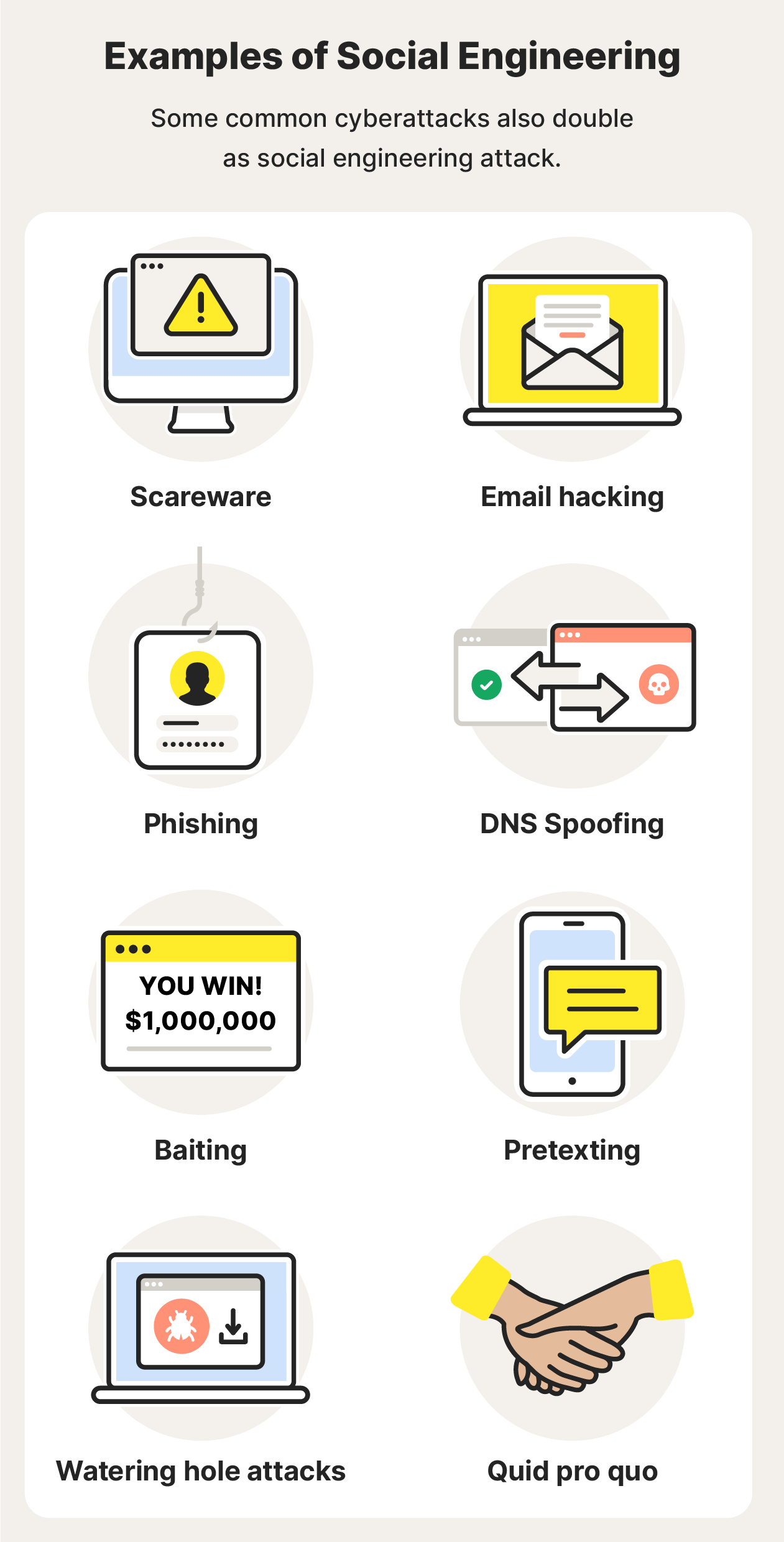

Почти все кибератаки включают в себя некоторую форму социальной инженерии. И многие методы социальной инженерии также включают вредоносное ПО — вредоносное программное обеспечение, которое наносит ущерб устройствам и потенциально отслеживает вашу активность.

Вот некоторые распространенные формы социальной инженерии и примеры: от личного манипулирования до раздражающих спам-текстов:

Как следует из названия, scareware — это вредоносное ПО, которое призвано напугать вас и заставить вас сделать что-то быстро. Часто оно приходит в виде всплывающих окон или писем, призывающих вас действовать немедленно, чтобы избавиться от предполагаемых вирусов или вредоносного ПО на вашем устройстве. Фактически, если вы действуете, вы можете загрузить компьютерный вирус или вредоносное ПО.

Пример Scareware — Представьте, что вы прокручиваете свой телефон и получаете сообщение, якобы от популярного приложения для обмена сообщениями, в котором говорится, что используемая вами версия программного обеспечения устарела, и предупреждается об опасностях необновления приложений. Итак, вы нажимаете на предоставленную ссылку. Но вместо обновления приложения ваше устройство заражается вредоносным ПО.

В нашей природе заложено внимание к сообщениям от знакомых людей. И социальные инженеры знают это слишком хорошо, захватывая учетные записи электронной почты и рассылая спам по спискам контактов со всеми типами угроз социальной инженерии.

Пример взлома электронной почты и спама в контактах — Ваш друг отправляет вам электронное письмо с темой «Проверьте этот сайт!», и вы не задумываясь открываете его. Взломав учетную запись электронной почты, социальный инженер может заставить контакты поверить, что они получают электронные письма от кого-то, кого они знают. Обычно цель состоит в том, чтобы распространить вредоносное ПО или обманом заставить людей раскрыть свои личные данные.

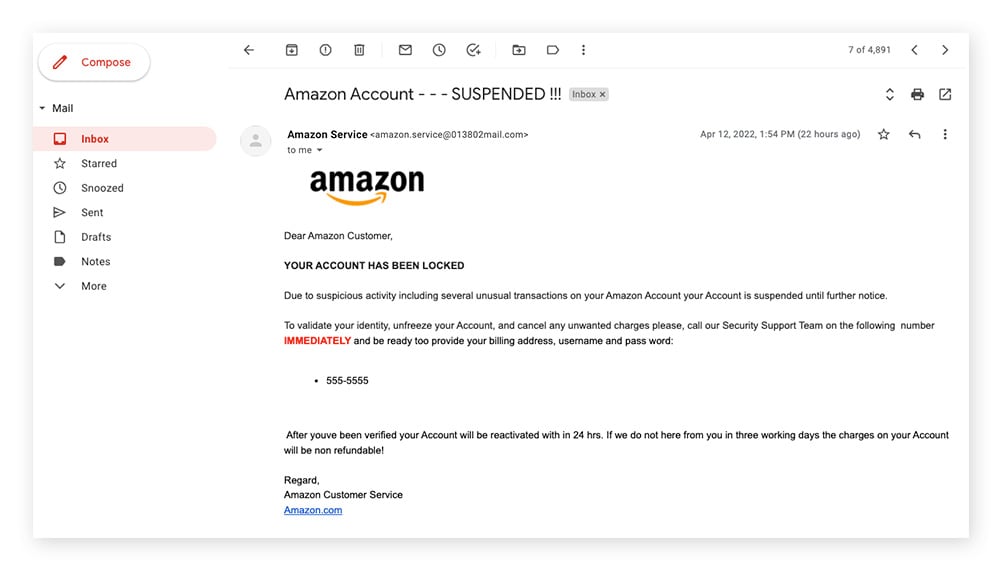

Фишинг — один из самых распространенных видов социальной инженерии, и обычно он заключается в том, что киберпреступник отправляет электронное письмо или текстовое сообщение с просьбой предоставить личную информацию или побуждает вас нажать на зараженную ссылку. Различные виды фишинговых мошенничеств обычно используются вместе или в тандеме с другими схемами социальной инженерии для создания более сложных атак социальной инженерии.

Фишинговые атаки также могут осуществляться несколькими способами:

Пример фишинга — Представьте, что вы работаете в крупной компании и получаете электронное письмо, которое, как кажется, пришло от ИТ-отдела. В письме вас просят немедленно сменить пароль для входа, но когда вы нажимаете на предоставленную ссылку, вас перенаправляют на поддельный сайт, который собирает ваши новые данные для входа.

Также известный как отравление кэша, DNS-спуфинг — это когда браузер манипулируется таким образом, чтобы посетители веб-сайта перенаправлялись на вредоносные веб-сайты, нацеленные на кражу конфиденциальной информации. DNS-спуфинг — это когда ваш кэш отравляется этими вредоносными перенаправлениями.

Пример DNS-спуфинга — Киберпреступник создает убедительный сайт-копию онлайн-торговой площадки. Когда пользователи пытаются войти в систему, они перенаправляются на поддельный сайт и вводят свои данные для входа. Сделав это, они невольно делятся своим паролем и именем пользователя с киберпреступником.

Приманка — это метод социальной инженерии, который заключается в том, чтобы подбрасывать жертве что-то желаемое и надеяться, что она клюнет на приманку, например, редкий доступ к конфиденциальному файлу. Чаще всего это происходит на сайтах с одноранговой связью, таких как социальные сети, где кто-то может подтолкнуть вас загрузить видео или музыку, но на самом деле это вредоносное ПО.

Пример приманки — социальный инженер оставляет USB-накопитель, загруженный вредоносным ПО, в общественном месте. USB-накопитель, скорее всего, имеет привлекательную маркировку — например, «конфиденциально» или «бонусы». Жертва берет устройство и подключает его к компьютеру, чтобы посмотреть, что на нем, что загружает вредоносное ПО на устройство.

Претекстинг — это использование интересного предлога или уловки для привлечения чьего-либо внимания. Как только история зацепила человека, социальный инженер пытается обмануть потенциальную жертву, чтобы она предоставила ему что-то ценное. Часто социальный инженер выдает себя за законный источник.

Пример претекста — Допустим, вы получили электронное письмо, в котором вас называют бенефициаром завещания. В электронном письме запрашиваются ваши персональные данные, чтобы доказать, что вы являетесь фактическим бенефициаром, и ускорить передачу вашего наследства. Вместо этого вы рискуете предоставить мошеннику возможность получить доступ к вашим средствам и снять их.

Атака watering hole — это атака социальной инженерии, которая заражает один веб-сайт вредоносным ПО. Сайт почти всегда очень популярен — виртуальный watering hole, если можно так выразиться — чтобы вредоносное ПО могло охватить как можно больше жертв.

Пример атаки Watering hole — В 2017 году Польское управление финансового надзора стало жертвой атаки Watering hole. В этой атаке социальной инженерии пользователи из определенных IP-регионов, посещавшие сайт, были перенаправлены на специальный набор эксплойтов, который затем устанавливал вредоносное ПО на устройства посетителей.

Quid pro quo означает услугу за услугу, по сути «я даю тебе это, а ты даешь мне то». При этом типе атаки с использованием социальной инженерии жертва выдает конфиденциальную информацию, например, данные для входа в учетную запись или финансовые данные, а затем социальный инженер не выполняет свою часть сделки.

Пример услуги за услугу — Представьте, что вы находитесь на игровом форуме и ищете чит-код для прохождения сложного уровня. Вы переводите деньги тому, кто продает код, но больше ничего от него не слышите и не получаете свой код — вы стали жертвой атаки социальной инженерии «услуга за услугу»

Манипуляция — это отвратительная тактика, с помощью которой кто-то может получить желаемое. К счастью, атаки социальной инженерии можно предотвратить, если знать, как распознать признаки. Но знание — не единственный способ защитить себя от атак социальной инженерии.

Источник

Определение социальной инженерии

Социальная инженерия в кибербезопасности — это практика манипулирования человеком с целью получения конфиденциальной информации, обычно посредством эксплуатации человеческой ошибки или злоупотребления доверием к цифровым коммуникациям.

Как работает социальная инженерия

Социальная инженерия работает, создавая ложное доверие, эксплуатируя человеческие ошибки и используя убеждение, чтобы получить доступ к чувствительной или конфиденциальной информации. Как и большинство киберугроз, схемы социальной инженерии могут иметь разные формы, но все они, как правило, работают одинаково.

Для успешной атаки с использованием социальной инженерии существует четыре основных шага:

- Подготовка

Социальный инженер собирает информацию о своих жертвах, включая информацию о том, где с ними можно связаться, например, в социальных сетях, по электронной почте, на платформах обмена текстовыми сообщениями и т. д. - Проникновение.

Социальный инженер связывается со своими жертвами, часто выдавая себя за надежный источник и используя собранную информацию о своих жертвах, чтобы завоевать их доверие. - Эксплуатация

Социальный инженер использует убеждение, чтобы запрашивать у своих жертв информацию, такую как контактная информация или даже данные для входа в систему, которые они могут использовать в мошеннических целях. - Отказ от общения

После проведения атаки социальный инженер резко прерывает общение со своими жертвами.

В зависимости от типа атаки социальной инженерии эти шаги могут занять от нескольких часов до нескольких месяцев. Но независимо от временных рамок, знание признаков атаки социальной инженерии может помочь вам остановить ее.

Пример атаки с использованием социальной инженерии через текстовое сообщение.

Как обнаружить атаку социальной инженерии

Если вы получили сообщение от незнакомца, которое кажется случайным, слишком личным или слишком хорошим, чтобы быть правдой, то это, скорее всего, начало атаки социальной инженерии. В отличие от традиционных кибератак, где киберпреступники предпочитают оставаться незамеченными, социальные инженеры часто общаются со своими жертвами напрямую, на виду.

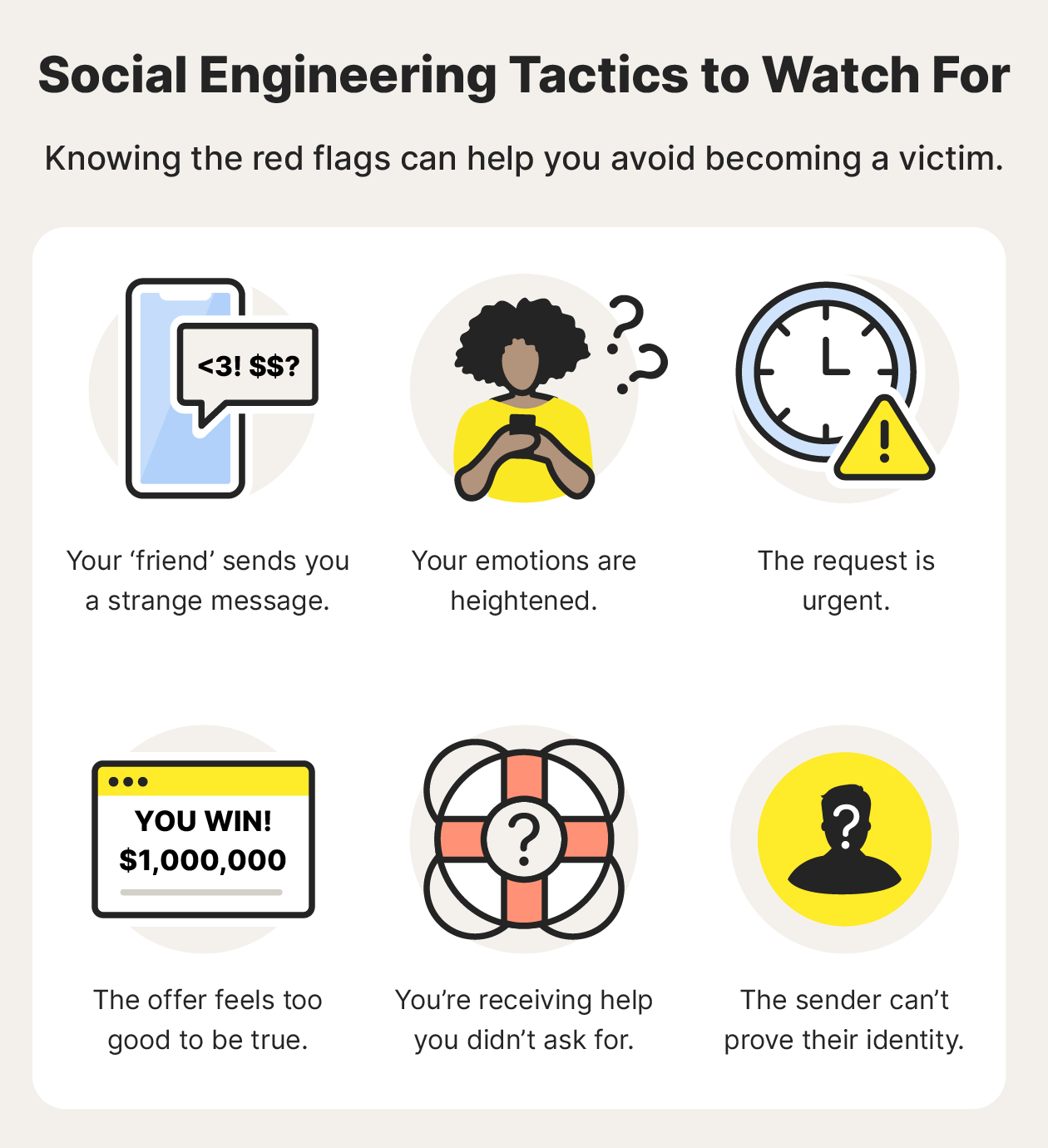

Вот некоторые распространенные методы социальной инженерии, на которые следует обратить внимание:

- Странные сообщения

Социальные инженеры могут выдавать себя за доверенных лиц, включая друга, коллегу или даже банк. Но вы знаете своих друзей лучше всех, поэтому если кто-то отправляет что-то необычное, спросите его об этом. Просто используйте другую форму общения на случай, если их подделали. - Эмоциональная манипуляция

Социальные инженеры отлично умеют вызывать определенные эмоции, такие как страх, любопытство или жалость, поэтому подумайте о причине этих эмоциональных триггеров, прежде чем действовать под их влиянием. Если совершенно незнакомый человек пишет вам душещипательную историю, скорее всего, это метод социальной инженерии. - Срочные запросы

Социальные инженеры не хотят, чтобы вы думали дважды. Вот почему многие атаки социальной инженерии подразумевают некую срочность, например, розыгрыш, в котором вам нужно принять участие немедленно, или программное обеспечение кибербезопасности, которое вам нужно загрузить, чтобы удалить предполагаемый вирус с вашего компьютера. - Предложения, которые кажутся слишком хорошими, чтобы быть правдой

Возникает соблазн выиграть в лотерею или отправиться в бесплатный круиз. Но есть вероятность, что если предложение кажется слишком хорошим, чтобы быть правдой, так оно и есть — это, вероятно, атака социальной инженерии. - Непрошеная помощь

Социальные инженеры могут выдавать себя за сотрудников компании, предлагающей помощь в решении проблемы, которой у вас нет, как в случае мошенничества с технической поддержкой. Не позволяйте себя обмануть, предоставляя непрошеный удаленный доступ к вашему компьютеру. - Ложная или неподтвержденная личность

Если вы высказываете какие-либо подозрения потенциальному социальному инженеру, а он не может подтвердить свою личность (например, не хочет звонить вам по видеосвязи), скорее всего, он лжет о том, кто он и чего хочет.

8 видов атак социальной инженерии + примеры

Почти все кибератаки включают в себя некоторую форму социальной инженерии. И многие методы социальной инженерии также включают вредоносное ПО — вредоносное программное обеспечение, которое наносит ущерб устройствам и потенциально отслеживает вашу активность.

Вот некоторые распространенные формы социальной инженерии и примеры: от личного манипулирования до раздражающих спам-текстов:

1. Отпугивающие программы

Как следует из названия, scareware — это вредоносное ПО, которое призвано напугать вас и заставить вас сделать что-то быстро. Часто оно приходит в виде всплывающих окон или писем, призывающих вас действовать немедленно, чтобы избавиться от предполагаемых вирусов или вредоносного ПО на вашем устройстве. Фактически, если вы действуете, вы можете загрузить компьютерный вирус или вредоносное ПО.

Пример Scareware — Представьте, что вы прокручиваете свой телефон и получаете сообщение, якобы от популярного приложения для обмена сообщениями, в котором говорится, что используемая вами версия программного обеспечения устарела, и предупреждается об опасностях необновления приложений. Итак, вы нажимаете на предоставленную ссылку. Но вместо обновления приложения ваше устройство заражается вредоносным ПО.

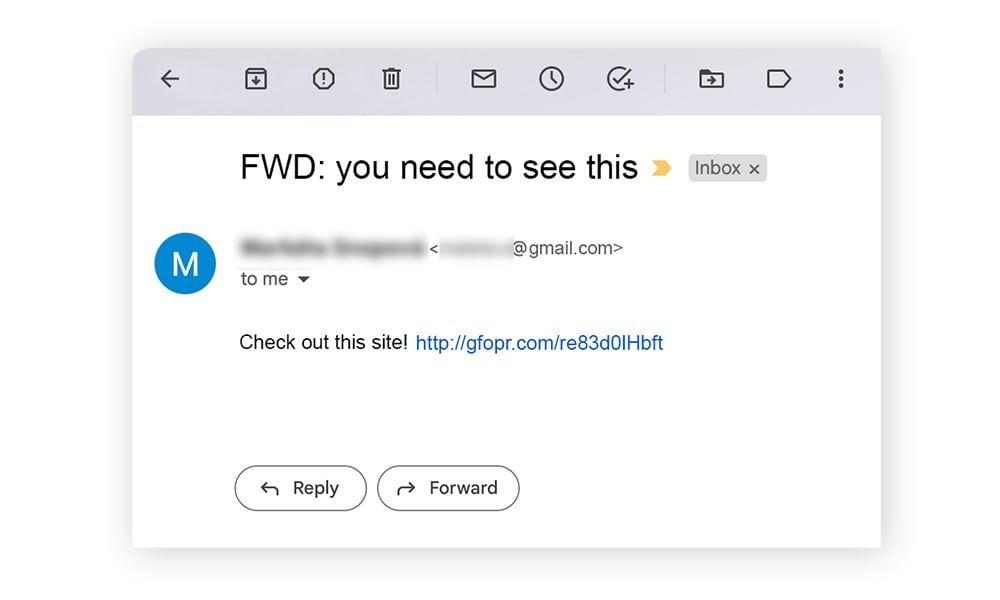

2. Взлом электронной почты и рассылка спама

В нашей природе заложено внимание к сообщениям от знакомых людей. И социальные инженеры знают это слишком хорошо, захватывая учетные записи электронной почты и рассылая спам по спискам контактов со всеми типами угроз социальной инженерии.

Пример взлома электронной почты и спама в контактах — Ваш друг отправляет вам электронное письмо с темой «Проверьте этот сайт!», и вы не задумываясь открываете его. Взломав учетную запись электронной почты, социальный инженер может заставить контакты поверить, что они получают электронные письма от кого-то, кого они знают. Обычно цель состоит в том, чтобы распространить вредоносное ПО или обманом заставить людей раскрыть свои личные данные.

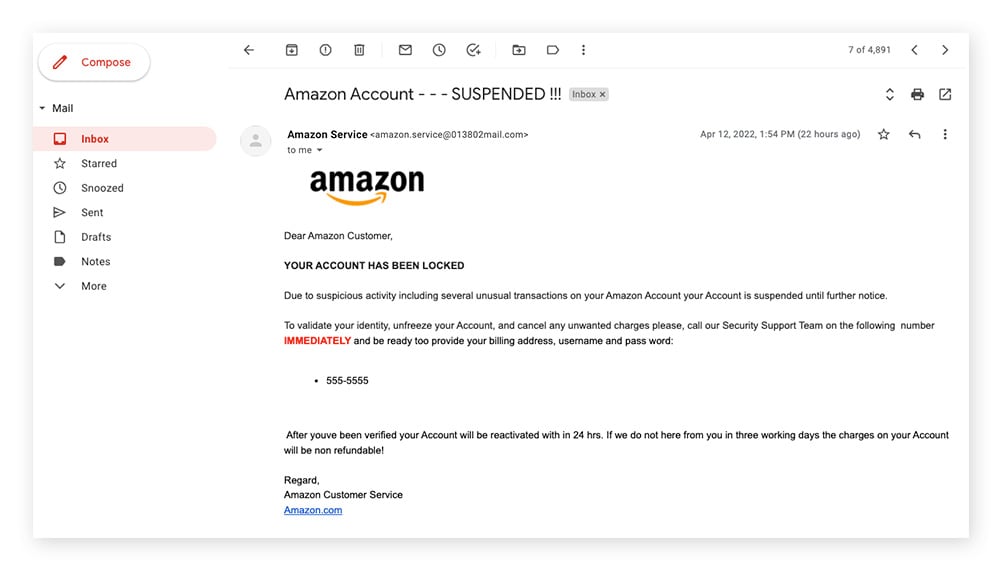

3. Фишинг

Фишинг — один из самых распространенных видов социальной инженерии, и обычно он заключается в том, что киберпреступник отправляет электронное письмо или текстовое сообщение с просьбой предоставить личную информацию или побуждает вас нажать на зараженную ссылку. Различные виды фишинговых мошенничеств обычно используются вместе или в тандеме с другими схемами социальной инженерии для создания более сложных атак социальной инженерии.

Фишинговые атаки также могут осуществляться несколькими способами:

- Фишинг по электронной почте является одним из самых традиционных методов фишинга и часто представляет собой спам, рассылаемый многим людям одновременно.

- Вишинг (голосовой фишинг) — это когда фишер звонит или оставляет голосовое сообщение, выдавая себя за представителя доверенного учреждения, в надежде получить личную информацию.

- Смишинг (SMS-фишинг) подразумевает отправку текстовых сообщений, содержащих вредоносные ссылки или попытки получить личную информацию.

- URL-фишинг — это когда фишер отправляет ссылку на поддельный веб-сайт, который выглядит для жертвы легитимным. Когда жертва нажимает на ссылку, ее просят предоставить личные данные, которые может получить злоумышленник.

- Фишинг в сеансе происходит, когда жертва активно входит в учетную запись или платформу, и появляется поддельное всплывающее окно с просьбой снова войти или предоставить другую конфиденциальную информацию. Обычно это происходит на сайтах, которые не используют шифрование https.

Пример фишинга — Представьте, что вы работаете в крупной компании и получаете электронное письмо, которое, как кажется, пришло от ИТ-отдела. В письме вас просят немедленно сменить пароль для входа, но когда вы нажимаете на предоставленную ссылку, вас перенаправляют на поддельный сайт, который собирает ваши новые данные для входа.

4. DNS-спуфинг

Также известный как отравление кэша, DNS-спуфинг — это когда браузер манипулируется таким образом, чтобы посетители веб-сайта перенаправлялись на вредоносные веб-сайты, нацеленные на кражу конфиденциальной информации. DNS-спуфинг — это когда ваш кэш отравляется этими вредоносными перенаправлениями.

Пример DNS-спуфинга — Киберпреступник создает убедительный сайт-копию онлайн-торговой площадки. Когда пользователи пытаются войти в систему, они перенаправляются на поддельный сайт и вводят свои данные для входа. Сделав это, они невольно делятся своим паролем и именем пользователя с киберпреступником.

5. Приманка

Приманка — это метод социальной инженерии, который заключается в том, чтобы подбрасывать жертве что-то желаемое и надеяться, что она клюнет на приманку, например, редкий доступ к конфиденциальному файлу. Чаще всего это происходит на сайтах с одноранговой связью, таких как социальные сети, где кто-то может подтолкнуть вас загрузить видео или музыку, но на самом деле это вредоносное ПО.

Пример приманки — социальный инженер оставляет USB-накопитель, загруженный вредоносным ПО, в общественном месте. USB-накопитель, скорее всего, имеет привлекательную маркировку — например, «конфиденциально» или «бонусы». Жертва берет устройство и подключает его к компьютеру, чтобы посмотреть, что на нем, что загружает вредоносное ПО на устройство.

6. Предлог

Претекстинг — это использование интересного предлога или уловки для привлечения чьего-либо внимания. Как только история зацепила человека, социальный инженер пытается обмануть потенциальную жертву, чтобы она предоставила ему что-то ценное. Часто социальный инженер выдает себя за законный источник.

Пример претекста — Допустим, вы получили электронное письмо, в котором вас называют бенефициаром завещания. В электронном письме запрашиваются ваши персональные данные, чтобы доказать, что вы являетесь фактическим бенефициаром, и ускорить передачу вашего наследства. Вместо этого вы рискуете предоставить мошеннику возможность получить доступ к вашим средствам и снять их.

7. Атаки на водопои

Атака watering hole — это атака социальной инженерии, которая заражает один веб-сайт вредоносным ПО. Сайт почти всегда очень популярен — виртуальный watering hole, если можно так выразиться — чтобы вредоносное ПО могло охватить как можно больше жертв.

Пример атаки Watering hole — В 2017 году Польское управление финансового надзора стало жертвой атаки Watering hole. В этой атаке социальной инженерии пользователи из определенных IP-регионов, посещавшие сайт, были перенаправлены на специальный набор эксплойтов, который затем устанавливал вредоносное ПО на устройства посетителей.

8. Услуга за услугу

Quid pro quo означает услугу за услугу, по сути «я даю тебе это, а ты даешь мне то». При этом типе атаки с использованием социальной инженерии жертва выдает конфиденциальную информацию, например, данные для входа в учетную запись или финансовые данные, а затем социальный инженер не выполняет свою часть сделки.

Пример услуги за услугу — Представьте, что вы находитесь на игровом форуме и ищете чит-код для прохождения сложного уровня. Вы переводите деньги тому, кто продает код, но больше ничего от него не слышите и не получаете свой код — вы стали жертвой атаки социальной инженерии «услуга за услугу»

Как защититься от атак социальной инженерии: 15 советов

- Избегайте подозрительных ссылок и вложений.

Не нажимайте на ссылки и не открывайте вложения, которые вы не ожидаете — они могут быть заражены вредоносным ПО или перенаправить вас на вредоносные веб-сайты. - Не делитесь слишком много в сети.

Социальные инженеры знают, на что обращать внимание при исследовании своих жертв. Защита вашей конфиденциальности в сети — первый шаг к предотвращению атак социальной инженерии. - Будьте осторожны в онлайн-дружбе.

Если онлайн-друг просит вас об одолжениях и личной информации, но не желает подтверждать свою личность — будьте осторожны. Это может быть социальный инженер. - Узнайте, как распознать методы социальной инженерии.

Помните признаки социальной инженерии и различные способы, которыми атаки социальной инженерии могут повлиять на вас. - Будьте скептичны.

Если обещание, предложение или сделка кажутся слишком хорошими, чтобы быть правдой, вероятно, так оно и есть. Грандиозные обещания — распространенный метод социальной инженерии. - Используйте двухфакторную аутентификацию (2FA).

Включение 2FA в ваших онлайн-аккаунтах может помочь сохранить ваши онлайн-данные конфиденциальными и не допустить их попадания в руки социальных инженеров. - Соблюдайте гигиену паролей.

Создавайте надежные уникальные пароли и периодически меняйте их. Никогда не используйте один и тот же пароль дважды и не используйте общие фразы или личную информацию. - Используйте менеджер паролей.

Рассмотрите возможность использования надежного менеджера паролей, чтобы создавать пароли, которые трудно взломать, и хранить их все в одном месте. - Установите строгие спам-фильтры. Включите фильтры спама

в электронной почте и текстовых сообщениях , чтобы отлавливать потенциальные фишинговые сообщения. Социальные инженеры любят использовать спам-сообщения, чтобы обмануть сразу много жертв. - Сохраняйте конфиденциальность своей сети Wi-Fi.

Не позволяйте незнакомцам получать доступ к своей сети Wi-Fi — вы не знаете, что они могут делать и какую информацию они собирают. - Подключитесь к VPN.

Используйте VPN (виртуальную частную сеть) при подключении к Wi-Fi, поскольку зашифрованные данные являются конфиденциальными и потенциально могут защитить вас от атак социальной инженерии. - Внимательно следите за активностью в своих аккаунтах.

Если вы заметили необычные платежи по своим аккаунтам, странные письма, отправленные с вашего адреса, или другую странную активность, немедленно измените свои пароли. - Не оставляйте устройства без присмотра.

Помимо предотвращения кражи, отслеживание устройства помогает защитить личные данные, хранящиеся на ваших устройствах, такие как логины учетных записей. А также помогает предотвратить физические нарушения, например, установку кейлоггера без вашего ведома. - Поддерживайте свое программное обеспечение в актуальном состоянии.

Использование лучшего и самого безопасного программного обеспечения на рынке не имеет большого смысла, если вы не обновляете его, чтобы избежать уязвимостей безопасности, которые так любят использовать хакеры. - Используйте программное обеспечение для кибербезопасности.

Когда происходят атаки с использованием социальной инженерии, программное обеспечение для кибербезопасности может помочь вам не стать жертвой кибератак.

Манипуляция — это отвратительная тактика, с помощью которой кто-то может получить желаемое. К счастью, атаки социальной инженерии можно предотвратить, если знать, как распознать признаки. Но знание — не единственный способ защитить себя от атак социальной инженерии.

Источник