CarderPlanet

Professional

- Messages

- 2,549

- Reaction score

- 730

- Points

- 113

Обновленная версия банковского трояна для Android под названием Xenomorph нацелилась на более чем 35 финансовых учреждений в США.

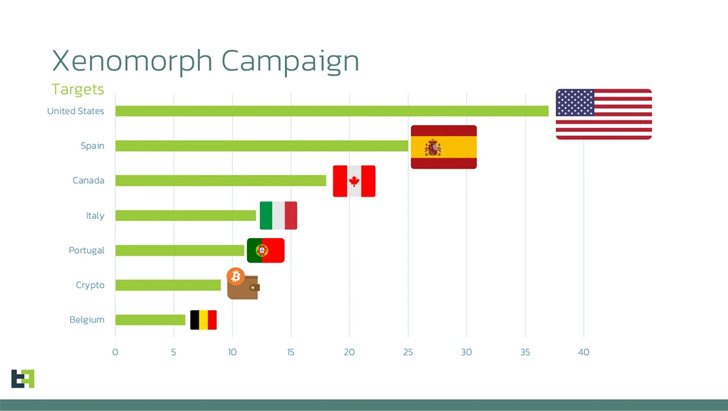

Кампания, по данным голландской охранной фирмы ThreatFabric, использует фишинговые веб-страницы, предназначенные для того, чтобы побудить жертв установить вредоносные приложения для Android, нацеленные на более широкий список приложений, чем ее предшественники. Некоторые другие известные страны, на которые были направлены атаки, включают Испанию, Канаду, Италию и Бельгию.

"В этот новый список добавлены десятки новых оверлеев для учреждений из Соединенных Штатов, Португалии и нескольких криптокошельков, следуя тенденции, которая была характерна для всех семейств банковских вредоносных программ за последний год", - сообщила компания в анализе, опубликованном в понедельник.

Xenomorph - это вариант другой вредоносной программы для банкиров под названием Alien, которая впервые появилась в 2022 году. Позже в том же году финансовая вредоносная программа распространялась через новый дроппер, получивший название BugDrop, который обходил функции безопасности Android 13.

Последующая версия, замеченная ранее в марте этого года, была оснащена функциями для совершения мошенничества с использованием так называемой системы автоматического перевода (ATS).

Эта функция позволяет операторам Hadoken Security полностью перехватить контроль над устройством, злоупотребляя правами доступа Android и незаконно переводя средства со скомпрометированного устройства на учетную запись, контролируемую злоумышленником.

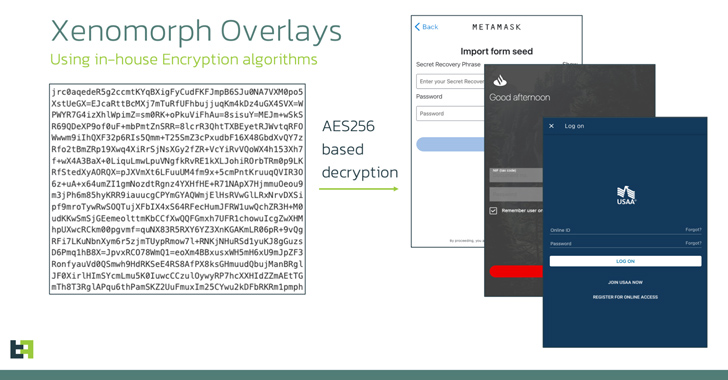

Вредоносная программа также использует оверлейные атаки для кражи конфиденциальной информации, такой как учетные данные и номера кредитных карт, отображая поддельные экраны входа в систему поверх целевых банковских приложений. Оверлеи извлекаются с удаленного сервера в виде списка URL-адресов.

Другими словами, платформа ATS позволяет автоматически извлекать учетные данные, получать доступ к информации о балансе счета, инициировать транзакции, получать токены MFA из приложений-аутентификаторов и осуществлять переводы средств, и все это без какого-либо вмешательства человека.

"Злоумышленники приложили немало усилий к модулям, поддерживающим устройства Samsung и Xiaomi", - заявили исследователи. "Это имеет смысл, учитывая, что эти два вместе взятых составляют примерно 50% всей доли рынка Android".

Некоторые из новых возможностей, добавленных в последние версии Xenomorph, включают функцию "антиспящий режим", которая предотвращает выключение экрана телефона путем создания активного push-уведомления, возможность имитировать простое касание в определенной координате экрана и выдавать себя за другое приложение с помощью функции "имитация".

Чтобы обойти обнаружение в течение длительных периодов времени, вредоносная программа скрывает свой значок на главном экране после установки. Злоупотребление службами доступности дополнительно позволяет ему предоставлять себе все разрешения, необходимые для беспрепятственной работы на скомпрометированном устройстве.

Предыдущие версии банковского трояна маскировались под законные приложения и утилиты в Google Play Store. Но последняя волна атак, наблюдавшаяся в середине августа 2023 года, меняет способ работы, распространяя приложения через поддельные сайты, предлагающие обновления браузера Chrome.

В знак того, что субъекты угрозы нацелены на несколько операционных систем, расследование показало, что инфраструктура размещения полезной нагрузки также используется для обслуживания вредоносных программ-похитителей Windows, таких как Lumma C2 и RisePro, а также загрузчика вредоносных программ, известного как Private Loader.

"Xenomorph сохраняет свой статус чрезвычайно опасной банковской вредоносной программы для Android, обладающей очень универсальным и мощным механизмом ATS, с уже созданными несколькими модулями, предназначенными для поддержки устройств нескольких производителей", - говорится в сообщении ThreatFabric.