CarderPlanet

Professional

- Messages

- 2,549

- Reaction score

- 724

- Points

- 113

SOC 2, ISO, HIPAA, Cyber Essentials – все современные системы безопасности и сертификации представляют собой смесь аббревиатур, от которых может закружиться голова даже у эксперта по соблюдению требований. Если вы вступаете на путь соблюдения требований, читайте дальше, чтобы узнать о различиях между стандартами, о том, что лучше для вашего бизнеса, и о том, как управление уязвимостями может способствовать соблюдению требований.

Например, GDPR установлен ЕС с широким спектром требований к кибербезопасности, которым должна соответствовать каждая организация в рамках своей сферы деятельности, в то время как ISO 27001 является добровольным (но международно признанным) набором лучших практик для управления информационной безопасностью. Клиенты все чаще ожидают гарантий, которые дает соблюдение требований, поскольку нарушения и раскрытие данных также повлияют на их деятельность, доходы и репутацию.

Для определенных отраслей соблюдение требований - это закон. Отрасли, которые имеют дело с конфиденциальной личной информацией, такие как здравоохранение и финансы, строго регулируются. В некоторых случаях правила кибербезопасности пересекаются в разных отраслях. Например, если вы являетесь предприятием в ЕС, которое обрабатывает платежи по кредитным картам, то вам необходимо соблюдать как правила использования кредитных карт, так и банковских (PCI DSS) и GDPR.

Основы безопасности, такие как оценка рисков, зашифрованное хранение данных, управление уязвимостями и планы реагирования на инциденты, довольно распространены во всех стандартах, но какие системы и операции должны быть защищены и как, специфичны для каждого стандарта. Стандарты, которые мы рассматриваем ниже, далеко не исчерпывающие, но они являются наиболее распространенными для начинающих компаний и SaaS-компаний, которые обрабатывают цифровые данные. Давайте углубимся.

Вы можете начать выполнять простые шаги прямо сейчас. Существуют автоматизированные платформы, которые упрощают определение того, каким требованиям вы уже соответствуете, а какие необходимо исправить. Например, от вас требуется "разработать и внедрить соответствующие меры предосторожности для ограничения или сдерживания воздействия потенциального события кибербезопасности", в чем вам может помочь сканирование уязвимостей с помощью такого инструмента, как Intruder.

Существует два отчета: Тип 1 - это текущая оценка вашего состояния кибербезопасности; Тип 2 - это текущий аудит, проводимый внешним экспертом для проверки выполнения вами этих обязательств, который пересматривается и обновляется каждые 12 месяцев. SOC 2 предоставляет вам некоторое пространство для маневра в отношении того, как соответствовать его критериям, в то время как PCI DSS, HIPAA и другие платформы безопасности имеют очень четкие требования.

Помните, что ISO 27001 в значительной степени посвящен управлению рисками. Риски не являются статичными и развиваются по мере появления новых киберугроз, поэтому вам следует встроить в свои средства контроля безопасности автоматизированное управление уязвимостями с помощью такого инструмента, как Intruder, чтобы оценивать и анализировать новые риски по мере их появления. Автоматизированные платформы соблюдения требований, такие как Drata, могут помочь ускорить процесс.

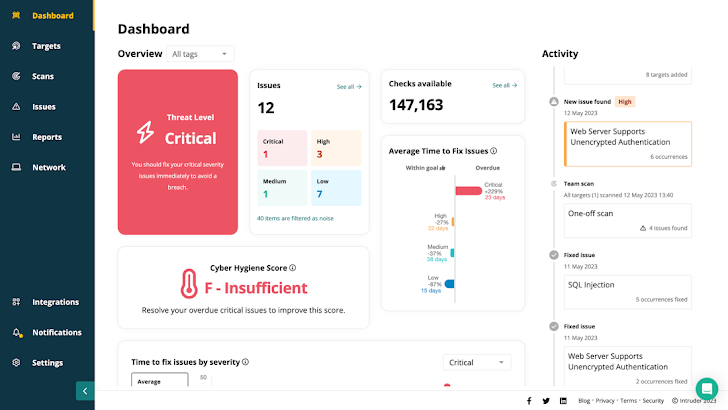

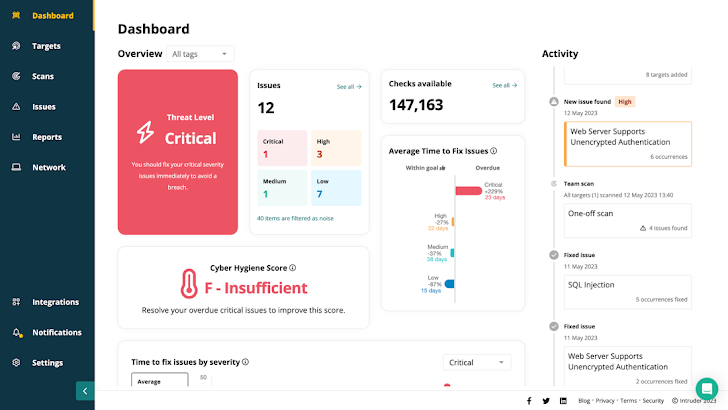

Intruder предоставляет действенные отчеты, готовые к аудиту, чтобы вы могли легко продемонстрировать аудиторам, заинтересованным сторонам и клиентам свое состояние безопасности

Кому это нужно?

Соблюдение требований HIPAA является обязательным для любого бизнеса, который обрабатывает информацию о пациентах в США, или для любого, кто ведет бизнес в США с компаниями, которые также соответствуют требованиям HIPAA.

Но соблюдение требований кибербезопасности не обязательно должно быть сложным с современными автоматизированными инструментами. Если вы используете систему управления уязвимостями злоумышленника, которая уже интегрирована с автоматизированными платформами обеспечения соответствия требованиям, такими как Drata, то аудит, отчетность и документация на соответствие требованиям становятся намного быстрее и проще. Независимо от того, начинаете ли вы свой путь соблюдения требований или хотите повысить свою безопасность, Intruder поможет вам достичь этого быстрее. Начните уже сегодня с бесплатной пробной версии.

Что такое соблюдение требований кибербезопасности?

Соблюдение требований кибербезопасности означает, что вы соблюдаете набор согласованных правил, касающихся способа защиты конфиденциальной информации и данных клиентов. Эти правила могут устанавливаться законом, регулирующими органами, торговыми ассоциациями или отраслевыми группами.Например, GDPR установлен ЕС с широким спектром требований к кибербезопасности, которым должна соответствовать каждая организация в рамках своей сферы деятельности, в то время как ISO 27001 является добровольным (но международно признанным) набором лучших практик для управления информационной безопасностью. Клиенты все чаще ожидают гарантий, которые дает соблюдение требований, поскольку нарушения и раскрытие данных также повлияют на их деятельность, доходы и репутацию.

Какой стандарт соответствия требованиям кибербезопасности подходит именно вам?

Каждый бизнес в каждой отрасли отличается от других в операционном плане и имеет разные потребности в области кибербезопасности. Меры предосторожности, используемые для обеспечения конфиденциальности записей пациентов больницы, отличаются от правил обеспечения безопасности финансовой информации клиентов.Для определенных отраслей соблюдение требований - это закон. Отрасли, которые имеют дело с конфиденциальной личной информацией, такие как здравоохранение и финансы, строго регулируются. В некоторых случаях правила кибербезопасности пересекаются в разных отраслях. Например, если вы являетесь предприятием в ЕС, которое обрабатывает платежи по кредитным картам, то вам необходимо соблюдать как правила использования кредитных карт, так и банковских (PCI DSS) и GDPR.

Основы безопасности, такие как оценка рисков, зашифрованное хранение данных, управление уязвимостями и планы реагирования на инциденты, довольно распространены во всех стандартах, но какие системы и операции должны быть защищены и как, специфичны для каждого стандарта. Стандарты, которые мы рассматриваем ниже, далеко не исчерпывающие, но они являются наиболее распространенными для начинающих компаний и SaaS-компаний, которые обрабатывают цифровые данные. Давайте углубимся.

GDPR

Общий регламент по защите данных (GDPR) - это далеко идущий законодательный акт, который регулирует то, как предприятия, в том числе в США, собирают и хранят личные данные граждан Европейского союза. Штрафы за несоблюдение высоки, и ЕС не стесняется их применять.Кто должен соблюдать GDPR?

Пристегнитесь, потому что это любой, кто собирает или обрабатывает персональные данные любого человека в ЕС, куда бы он ни ходил или делал покупки онлайн. Личная информация или "персональные данные" включает в себя практически все, от имени и даты рождения до географической информации, IP-адреса, идентификаторов файлов cookie, медицинских данных и платежной информации. Итак, если вы ведете бизнес с резидентами ЕС, вы обязаны соблюдать GDPR.Как сканирование уязвимостей может помочь соблюдению GDPR

Ваша политика ИТ-безопасности для GDPR не обязательно должна быть сложным документом – в ней просто должны быть изложены в простых для понимания терминах протоколы безопасности, которым должны следовать ваш бизнес и сотрудники. Вы также можете использовать бесплатные шаблоны от SANS в качестве моделей.Вы можете начать выполнять простые шаги прямо сейчас. Существуют автоматизированные платформы, которые упрощают определение того, каким требованиям вы уже соответствуете, а какие необходимо исправить. Например, от вас требуется "разработать и внедрить соответствующие меры предосторожности для ограничения или сдерживания воздействия потенциального события кибербезопасности", в чем вам может помочь сканирование уязвимостей с помощью такого инструмента, как Intruder.

SOC 2

SAAS и облачные компании, предоставляющие цифровые услуги и системы, лучше всего знакомы с SOC 2, поскольку она охватывает хранение, обработку и передачу цифровых данных, хотя сертификация становится все более популярной у всех поставщиков услуг.Существует два отчета: Тип 1 - это текущая оценка вашего состояния кибербезопасности; Тип 2 - это текущий аудит, проводимый внешним экспертом для проверки выполнения вами этих обязательств, который пересматривается и обновляется каждые 12 месяцев. SOC 2 предоставляет вам некоторое пространство для маневра в отношении того, как соответствовать его критериям, в то время как PCI DSS, HIPAA и другие платформы безопасности имеют очень четкие требования.

Кому нужно соответствие требованиям SOC 2?

Хотя SOC 2 не является юридическим требованием, это наиболее востребованная платформа безопасности для растущих поставщиков SaaS. Достичь этого быстрее и дешевле, чем большинства других стандартов из этого списка, при этом демонстрируя конкретную приверженность кибербезопасности.Как вы соблюдаете SOC 2?

Соответствие требованиям SOC 2 требует от вас внедрения средств контроля или гарантий в отношении мониторинга системы, нарушений в оповещении о данных, процедур аудита и цифровой экспертизы. Последующий отчет SOC 2 представляет собой мнение аудитора о том, насколько эти средства контроля соответствуют требованиям пяти "принципов доверия": безопасность, конфиденциальность, целостность обработки, доступность и приватность.ISO 27001

ISO выпускает набор добровольных стандартов для различных отраслей промышленности – ISO 27001 является стандартом наилучшей практики в ISMS (система управления информационной безопасностью) для управления безопасностью финансовой информации, интеллектуальной собственности, информации о персонале и другой информации третьих сторон. Стандарт ISO 27001 по умолчанию не является юридическим требованием, но многие крупные предприятия или правительственные учреждения будут работать с вами, только если вы сертифицированы по стандарту ISO. Оно признано одной из самых строгих систем, но, как известно, его выполнение является сложным, дорогостоящим и отнимает много времени.Кому это нужно?

Как и SOC 2, ISO 27001 - это хороший способ публично продемонстрировать, что ваш бизнес привержен делу информационной безопасности и что вы предприняли шаги для обеспечения безопасности данных, которыми вы делитесь с ними.Как вы соблюдаете ISO 27001?

Сторонние аудиторы подтверждают, что вы внедрили все соответствующие передовые методы в соответствии со стандартом ISO. Не существует универсального контрольного списка ISO 27001, гарантирующего сертификацию. Вам решать, как определить, что входит в сферу применения, и внедрять структуру, а аудиторы будут использовать свое усмотрение для оценки каждого случая.Помните, что ISO 27001 в значительной степени посвящен управлению рисками. Риски не являются статичными и развиваются по мере появления новых киберугроз, поэтому вам следует встроить в свои средства контроля безопасности автоматизированное управление уязвимостями с помощью такого инструмента, как Intruder, чтобы оценивать и анализировать новые риски по мере их появления. Автоматизированные платформы соблюдения требований, такие как Drata, могут помочь ускорить процесс.

Intruder предоставляет действенные отчеты, готовые к аудиту, чтобы вы могли легко продемонстрировать аудиторам, заинтересованным сторонам и клиентам свое состояние безопасности

PCI DSS

PCI DSS (Стандарт защиты данных) был разработан Советом по стандартам безопасности PCI и основными марками платежных карт (American Express, Mastercard и Visa) для регулирования деятельности любого лица, которое хранит, обрабатывает и / или передает данные о держателях карт.Кому это нужно?

Теоретически, любой, кто обрабатывает платежные транзакции по карточкам, но существуют разные правила в зависимости от количества и типа принимаемых вами платежей. Если вы используете стороннего поставщика платежных карт, такого как Stripe или Sage, они должны управлять процессом и предоставлять валидацию для вас.Как соответствовать стандарту PCI DSS

В отличие от ISO 27001 и SOC 2, PCI DSS требует строгой программы управления уязвимостями, но аккредитация является сложной. Сторонние платежные провайдеры обычно заполняют форму PCI автоматически, обеспечивая проверку одним нажатием кнопки. Для небольших предприятий это может сэкономить часы работы.HIPAA

HIPAA (Закон о переносимости и подотчетности медицинского страхования) регулирует передачу и хранение данных о пациентах в сфере здравоохранения США, где соблюдение требований является юридическим требованием.Кому это нужно?

Соблюдение требований HIPAA является обязательным для любого бизнеса, который обрабатывает информацию о пациентах в США, или для любого, кто ведет бизнес в США с компаниями, которые также соответствуют требованиям HIPAA.

Как соблюдать требования HIPAA

В HIPAA может быть сложно ориентироваться. Для этого требуется план управления рисками с мерами безопасности, достаточными для снижения риска до разумного и надлежащего уровня. Хотя HIPAA не определяет методологию, сканирование уязвимостей или тесты на проникновение с помощью такого инструмента, как Intruder, должны быть неотъемлемыми компонентами любого процесса анализа рисков и управления.Основы кибербезопасности

Cyber Essentials - это поддерживаемая правительством Великобритании схема, предназначенная для проверки адекватности защиты предприятий от распространенных кибератак. Подобно SOC 2, воспринимайте это как соблюдение правил кибергигиены – например, мытье рук или чистку зубов. Разработанное для малого бизнеса, не имеющего специального опыта в области безопасности, оно должно стать лишь отправной точкой для более надежной программы обеспечения безопасностиКому необходимо соблюдение требований Cyber Essentials?

Любое коммерческое предложение по контракту правительства Великобритании или государственного сектора, которое включает конфиденциальную и личную информацию или предоставление определенных технических продуктов и услуг.Как соблюдать требования Cyber Essentials

Базовый сертификат представляет собой самооценку базовых средств контроля безопасности. Cyber Essentials Plus - это более продвинутая, всеобъемлющая практическая техническая сертификация, которая включает серию тестов на уязвимость, которые могут быть предоставлены автоматизированным инструментом, таким как Intruder. Внутренний тест - это аутентифицированное внутреннее сканирование и проверка конфигурации безопасности и защиты от вредоносных программ каждого устройства.Соблюдение требований не обязательно означает сложность

Соблюдение требований может показаться трудоемким и дорогостоящим мероприятием, но оно может бледнеть по сравнению со стоимостью устранения нарушения, расчетов с клиентами, потери вашей репутации или уплаты штрафов. Вы также можете упустить потенциальный бизнес, если у вас нет сертификатов, которых ожидают клиенты.Но соблюдение требований кибербезопасности не обязательно должно быть сложным с современными автоматизированными инструментами. Если вы используете систему управления уязвимостями злоумышленника, которая уже интегрирована с автоматизированными платформами обеспечения соответствия требованиям, такими как Drata, то аудит, отчетность и документация на соответствие требованиям становятся намного быстрее и проще. Независимо от того, начинаете ли вы свой путь соблюдения требований или хотите повысить свою безопасность, Intruder поможет вам достичь этого быстрее. Начните уже сегодня с бесплатной пробной версии.