CarderPlanet

Professional

С 14 июня 2021 года ведется массовая рассылка спама по электронной почте, в которой для привлечения внимания получателей используется имя и фамилия отправителя предыдущего контакта, с которым они обменивались сообщениями электронной почты.

Получатель, увидевший в подписи и в качестве отправителя имя друга, безусловно, будет обращать больше внимания и, возможно, из любопытства щелкнуть по вышеупомянутой ссылке.

Спам-кампания идентифицируется по следующим характеристикам:

- Общение исходит от предыдущего контакта;

- Сообщение написано на итальянском языке;

- Электронные письма содержат ссылки Bit.ly или FeedProxy, которые обычно ведут на поддельные сайты;

- Ссылка, содержащаяся в электронном письме, обычно перенаправляет пользователя на поддельные веб-сайты, посвященные инвестициям в криптовалюту (биткойны);

- Электронные письма отправляются с реальных учетных записей @ outlook.com или @ hotmail.com;

- Тема электронного письма обычно содержит contact @ libero.it или, в любом случае, это не короткая тема;

- Текст письма содержит смайлики с четкой ссылкой на деньги (например. , , , , ).

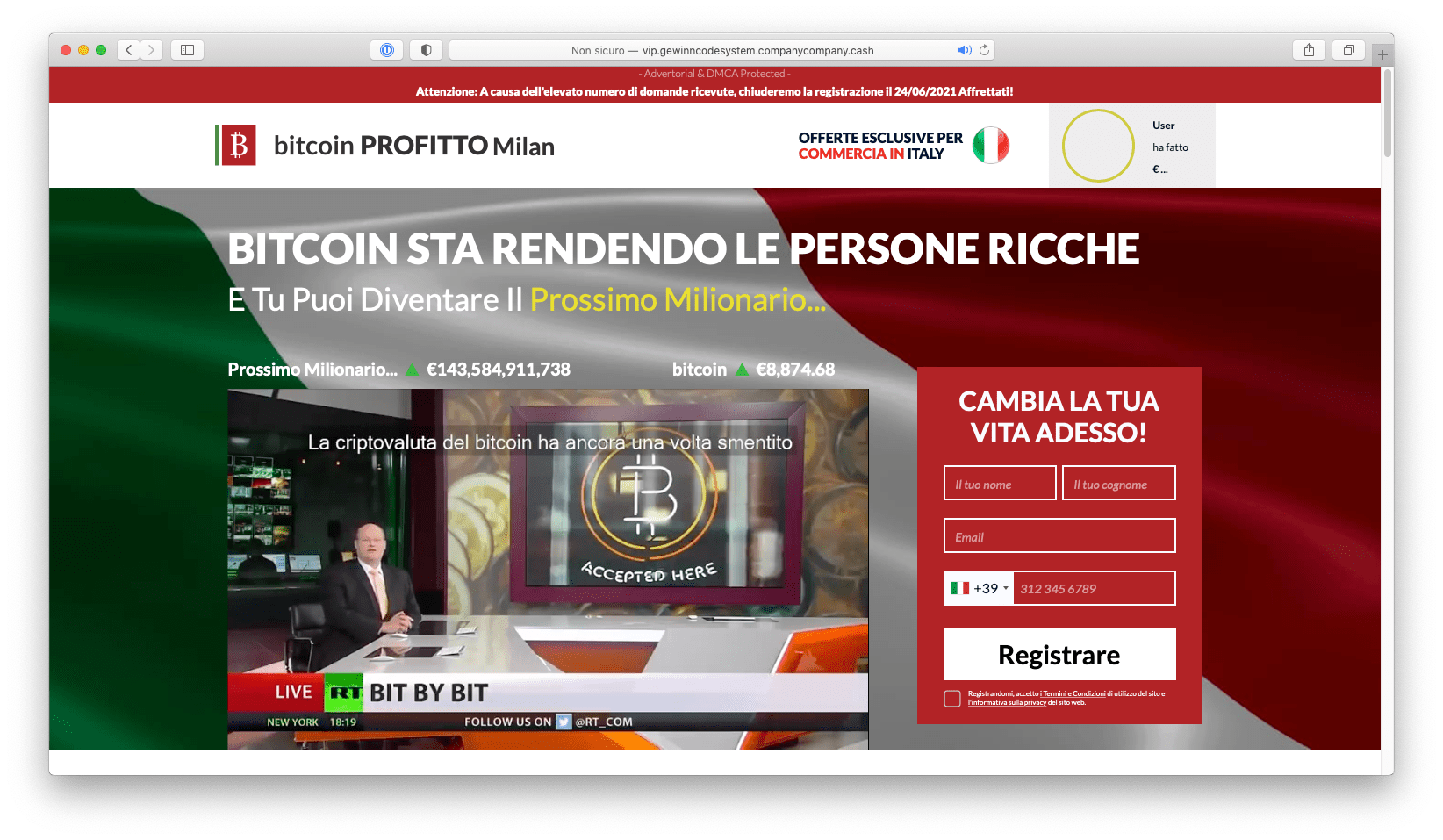

Если пользователь решит щелкнуть ссылку в электронном письме, он увидит сайт мошенничества с криптовалютами с намерением продать ему биткойны или другие криптовалюты, заставив их мечтать стать следующим миллионером.

Облако слов ниже показывает объекты, наиболее часто используемые для распространения этой спам-кампании, которые могут быть полезны для активации правил фильтрации и автоматического удаления таких сообщений.

В 2014 году Libero.it, вероятно, подвергся утечке данных, которая позволила злоумышленникам получить адресную книгу всех учетных записей бесплатной службы электронной почты, это нарушение по-прежнему позволяет пятым лицам сделать спам-рассылки более надежными, фальсифицируя отправителя с помощью адресная книга получена ранее.

Эта новая кампания, безусловно, имеет несколько сходств с той, о которой Cert-AGID сообщила в начале июня, когда она уведомила о масштабной кампании мошенничества с биткойнами через URL-адрес bit.ly.

К этой статье прилагаются следующие IoC:

- IP-источник (IP-адрес, отправивший электронное письмо, first-relay или x-originating-ip);

- Электронная почта отправителя (только при соблюдении правила SPF);

- Темы писем;

- Более 3 тысяч URL-адресов присутствуют в теле электронных писем и используются для распространения кампании.

В МНКЕ доступен здесь сжат и защищен паролем.

Извлечение индикаторов компрометации осуществлялось через сервис IoC Sharing, который D3Lab предлагает своим клиентам с целью борьбы с фишингом, вредоносным спамом и вредоносным ПО.