Mutt

Professional

- Messages

- 1,458

- Reaction score

- 1,280

- Points

- 113

Содержание статьи

Что такое целевой фишинг

Спар-фишинг - это атака социальной инженерии, при которой злоумышленник, замаскированный под доверенного лица, обманом заставляет цель щелкнуть ссылку в поддельном электронном письме, текстовом сообщении или мгновенном сообщении. В результате цель непреднамеренно раскрывает конфиденциальную информацию, устанавливает вредоносные программы (вредоносное ПО) в свою сеть или выполняет первый этап расширенной постоянной угрозы (APT), и это лишь некоторые из возможных последствий.

Подобно фишинговым и китобойным атакам, целевой фишинг запускается уникальным способом, а его цели отличаются от других атак социальной инженерии. В результате атака заслуживает особого внимания при формулировании стратегии безопасности вашего приложения.

Пример целевого фишинга

Следующий пример иллюстрирует развитие целевой фишинг-атаки и возможные последствия:

Целевой фишинг против фишинговых и китинговых атак

Целевой фишинг, фишинг и китинговые атаки различаются по уровню сложности и предполагаемым целям. Их различия указаны ниже.

Фишинг

Фишинг предполагает рассылку вредоносных писем из предполагаемых надежных источников как можно большему количеству людей при низком уровне отклика. Например, фишинговое электронное письмо может быть отправлено через PayPal и предлагать получателю подтвердить данные своей учетной записи, щелкнув вложенную ссылку, что приведет к установке вредоносного ПО на компьютер жертвы.

Фишинговые письма обезличены, рассылаются массово и часто содержат орфографические или другие ошибки, раскрывающие их злонамеренные намерения. Проблема в том, что не все замечают эти тонкие намеки. Надежных логотипов и ссылок на известные направления достаточно, чтобы заставить многих людей поделиться своими данными.

С другой стороны, электронные письма с адресным фишингом труднее обнаружить, поскольку они, по всей видимости, исходят из источников, близких к цели. Киберпреступники отправляют персонализированные электронные письма определенным лицам или группам людей, у которых есть что-то общее, например, сотрудникам, работающим в одном отделе.

Китобойный промысел

Whaling использует вводящие в заблуждение сообщения электронной почты, предназначенные для высокопоставленных лиц, принимающих решения в организации, таких как генеральные директора, финансовые директора и другие руководители. Такие люди имеют доступ к очень ценной информации, включая коммерческую тайну и пароли к административным счетам компании.

Злоумышленник отправляет сообщения электронной почты по вопросам критически важного для бизнеса значения, маскируясь как личность или организации с законной властью. Например, злоумышленник может отправить электронное письмо генеральному директору с просьбой об оплате, выдавая себя за клиента компании.

Китобойные атаки всегда направлены лично на отдельных лиц, часто используя их титул, должность и номер телефона, которые можно получить с помощью веб-сайтов компаний, социальных сетей или прессы.

Разница между китобойным промыслом и целевым фишингом заключается в том, что китобойный промысел нацелен исключительно на высокопоставленных лиц внутри организации, тогда как целевой фишинг обычно преследует категорию лиц с более низким профилем.

Защита от целевого фишинга

Целенаправленный характер целевых фишинговых атак затрудняет их обнаружение. Однако могут помочь несколько мер по предотвращению рисков, включая двухфакторную аутентификацию (2FA), политики управления паролями и образовательные кампании.

Двухфакторная аутентификация

2FA помогает безопасный вход в конфиденциальные приложения, требуя от пользователей наличия двух вещей: что-то, что они знают, например пароль и имя пользователя, и что-то, что у них есть, например смартфон или криптографический токен. Когда используется 2FA, даже если пароль взломан с помощью такой техники, как целевой фишинг, он бесполезен для злоумышленника без физического устройства, принадлежащего реальному пользователю.

Политики управления паролями

Разумная политика управления паролями должна предусматривать меры по предотвращению использования сотрудниками корпоративных паролей доступа на поддельных внешних веб-сайтах.

Одним из примеров такой политики является указание сотрудникам всегда вводить ложный пароль при переходе по ссылке, предоставленной по электронной почте. Законный веб-сайт не примет ложный пароль, но фишинговый сайт будет.

Образовательные кампании

На организационном уровне предприятия могут повышать осведомленность и активно обучать сотрудников, выделяя целевые фишинговые атаки как серьезную угрозу. Учебные материалы могут содержать реальные примеры целевого фишинга с вопросами, предназначенными для проверки знаний сотрудников. Сотрудники, которым известно о целевом фишинге, с меньшей вероятностью станут жертвами атаки.

Защита от целевого фишинга от Imperva

Imperva предлагает два решения, которые могут помочь защитить себя от попыток фишинга, включая целевой фишинг:

- Что такое целевой фишинг

- Пример целевого фишинга

- Целевой фишинг против фишинговых и китинговых атак

- Защита от целевого фишинга

Что такое целевой фишинг

Спар-фишинг - это атака социальной инженерии, при которой злоумышленник, замаскированный под доверенного лица, обманом заставляет цель щелкнуть ссылку в поддельном электронном письме, текстовом сообщении или мгновенном сообщении. В результате цель непреднамеренно раскрывает конфиденциальную информацию, устанавливает вредоносные программы (вредоносное ПО) в свою сеть или выполняет первый этап расширенной постоянной угрозы (APT), и это лишь некоторые из возможных последствий.

Подобно фишинговым и китобойным атакам, целевой фишинг запускается уникальным способом, а его цели отличаются от других атак социальной инженерии. В результате атака заслуживает особого внимания при формулировании стратегии безопасности вашего приложения.

Пример целевого фишинга

Следующий пример иллюстрирует развитие целевой фишинг-атаки и возможные последствия:

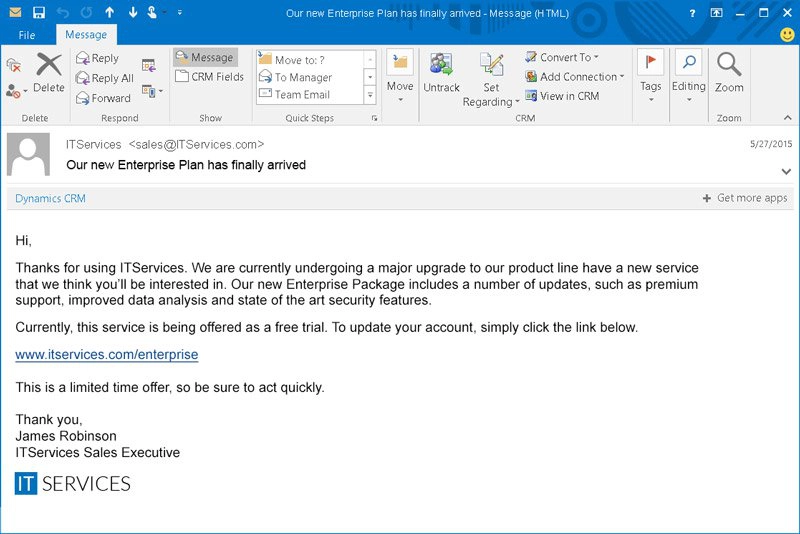

- Поддельное электронное письмо отправляется системному администратору предприятия от лица, утверждающего, что он представляет www.itservices.com, поставщика SaaS для управления базами данных. В электронном письме используется шаблон рассылки для клиентов itservices.com.

- В электронном письме утверждается, что itservices.com предлагает новую бесплатную услугу в течение ограниченного времени, и предлагает пользователю подписаться на услугу, используя вложенную ссылку.

Пример целевой фишинг-атаки - электронное письмо с адресным фишингом. - После нажатия на ссылку системный администратор перенаправляется на страницу входа на itservice.com, поддельный веб-сайт, идентичный странице регистрации itservices.com .

- В то же время на машине системного администратора устанавливается агент управления и контроля, который затем может использоваться как бэкдор в корпоративной сети для выполнения первого этапа APT.

Целевой фишинг против фишинговых и китинговых атак

Целевой фишинг, фишинг и китинговые атаки различаются по уровню сложности и предполагаемым целям. Их различия указаны ниже.

Фишинг

Фишинг предполагает рассылку вредоносных писем из предполагаемых надежных источников как можно большему количеству людей при низком уровне отклика. Например, фишинговое электронное письмо может быть отправлено через PayPal и предлагать получателю подтвердить данные своей учетной записи, щелкнув вложенную ссылку, что приведет к установке вредоносного ПО на компьютер жертвы.

Фишинговые письма обезличены, рассылаются массово и часто содержат орфографические или другие ошибки, раскрывающие их злонамеренные намерения. Проблема в том, что не все замечают эти тонкие намеки. Надежных логотипов и ссылок на известные направления достаточно, чтобы заставить многих людей поделиться своими данными.

С другой стороны, электронные письма с адресным фишингом труднее обнаружить, поскольку они, по всей видимости, исходят из источников, близких к цели. Киберпреступники отправляют персонализированные электронные письма определенным лицам или группам людей, у которых есть что-то общее, например, сотрудникам, работающим в одном отделе.

Китобойный промысел

Whaling использует вводящие в заблуждение сообщения электронной почты, предназначенные для высокопоставленных лиц, принимающих решения в организации, таких как генеральные директора, финансовые директора и другие руководители. Такие люди имеют доступ к очень ценной информации, включая коммерческую тайну и пароли к административным счетам компании.

Злоумышленник отправляет сообщения электронной почты по вопросам критически важного для бизнеса значения, маскируясь как личность или организации с законной властью. Например, злоумышленник может отправить электронное письмо генеральному директору с просьбой об оплате, выдавая себя за клиента компании.

Китобойные атаки всегда направлены лично на отдельных лиц, часто используя их титул, должность и номер телефона, которые можно получить с помощью веб-сайтов компаний, социальных сетей или прессы.

Разница между китобойным промыслом и целевым фишингом заключается в том, что китобойный промысел нацелен исключительно на высокопоставленных лиц внутри организации, тогда как целевой фишинг обычно преследует категорию лиц с более низким профилем.

Защита от целевого фишинга

Целенаправленный характер целевых фишинговых атак затрудняет их обнаружение. Однако могут помочь несколько мер по предотвращению рисков, включая двухфакторную аутентификацию (2FA), политики управления паролями и образовательные кампании.

Двухфакторная аутентификация

2FA помогает безопасный вход в конфиденциальные приложения, требуя от пользователей наличия двух вещей: что-то, что они знают, например пароль и имя пользователя, и что-то, что у них есть, например смартфон или криптографический токен. Когда используется 2FA, даже если пароль взломан с помощью такой техники, как целевой фишинг, он бесполезен для злоумышленника без физического устройства, принадлежащего реальному пользователю.

Политики управления паролями

Разумная политика управления паролями должна предусматривать меры по предотвращению использования сотрудниками корпоративных паролей доступа на поддельных внешних веб-сайтах.

Одним из примеров такой политики является указание сотрудникам всегда вводить ложный пароль при переходе по ссылке, предоставленной по электронной почте. Законный веб-сайт не примет ложный пароль, но фишинговый сайт будет.

Образовательные кампании

На организационном уровне предприятия могут повышать осведомленность и активно обучать сотрудников, выделяя целевые фишинговые атаки как серьезную угрозу. Учебные материалы могут содержать реальные примеры целевого фишинга с вопросами, предназначенными для проверки знаний сотрудников. Сотрудники, которым известно о целевом фишинге, с меньшей вероятностью станут жертвами атаки.

Защита от целевого фишинга от Imperva

Imperva предлагает два решения, которые могут помочь защитить себя от попыток фишинга, включая целевой фишинг:

- Imperva cloud Login Protect обеспечивает защиту 2FA для URL-адресов на веб-сайте или в веб-приложении. Сервис работает с веб-страницами, которые имеют параметры URL или используют AJAX, где 2FA может быть сложнее реализовать. Login Protect развертывается за секунды, не требует установки оборудования или программного обеспечения и обеспечивает простое управление ролями и привилегиями прямо с панели управления Incapsula.

- Облачный брандмауэр веб-приложений (WAF) Imperva блокирует вредоносные запросы на границе сети. Он предотвращает внедрение вредоносных программ скомпрометированными учетными записями пользователей и может блокировать отраженные XSS-атаки, вызванные фишинговым эпизодом.