CarderPlanet

Professional

Оценка конфигурации безопасности (SCA) имеет решающее значение для стратегии кибербезопасности организации. Целью SCA является обнаружение уязвимостей и неправильных настроек, которые злоумышленники используют для получения несанкционированного доступа к системам и данным. Регулярные оценки конфигурации безопасности необходимы для поддержания безопасной и совместимой среды, поскольку это сводит к минимуму риск кибератак. Оценка позволяет получить представление о вашем текущем состоянии безопасности путем выполнения базовых проверок конфигурации служб и приложений, запущенных в критически важных системах.

Данные конфигурации с целевых конечных точек собираются и сравниваются с установленным базовым уровнем с использованием известных тестов, таких как CIS и NIST, для выявления неправильных настроек. Выявленные исключения могут привести к уязвимостям, которые можно использовать, или ослабить общую систему безопасности конечной точки.

В отчете, сгенерированном в результате оценки, определяются проблемы конфигурации и приводятся описания и обоснование выявленных проблем с мерами по их устранению. Этот отчет помогает аналитикам безопасности вносить необходимые изменения и обновления, чтобы привести системы и конфигурации в соответствие с базовым уровнем безопасности. Это может включать корректировку параметров, исправление уязвимостей или отключение ненужных служб.

Модуль Wazuh SCA выполняет сканирование для обнаружения неправильных настроек на отслеживаемых конечных точках и рекомендации действий по исправлению. Эти проверки оценивают конфигурацию конечных точек с использованием файлов политики, которые содержат проверки, подлежащие проверке на соответствие фактической конфигурации конечной точки. Эта возможность помогает вам эффективно управлять поверхностью атаки для повышения уровня безопасности.

Модуль Wazuh SCA помогает пользователям выполнять проверки безопасности отслеживаемых конечных точек, чтобы улучшить их общее состояние безопасности в условиях постоянно меняющегося ландшафта угроз. Сделайте первый шаг к повышению надежности системы, используя модуль Wazuh SCA для проверки уязвимостей и неправильных настроек в ваших конечных точках.

Как работает SCA

SCA выполняется путем проверки конфигураций ваших ИТ-активов на соответствие известным критериям, таким как Центр безопасности Интернета (CIS benchmark), и стандартам соответствия, таким как NIST, GDPR и HIPPA. Нормативные стандарты обеспечивают глобальный эталон наилучших практик, помогающих организациям повысить уровень ИТ-гигиены и повысить доверие клиентов. CIS benchmark представляет собой руководство по наилучшим практикам настройки безопасности и содержит рекомендации для различных продуктов поставщика.Данные конфигурации с целевых конечных точек собираются и сравниваются с установленным базовым уровнем с использованием известных тестов, таких как CIS и NIST, для выявления неправильных настроек. Выявленные исключения могут привести к уязвимостям, которые можно использовать, или ослабить общую систему безопасности конечной точки.

В отчете, сгенерированном в результате оценки, определяются проблемы конфигурации и приводятся описания и обоснование выявленных проблем с мерами по их устранению. Этот отчет помогает аналитикам безопасности вносить необходимые изменения и обновления, чтобы привести системы и конфигурации в соответствие с базовым уровнем безопасности. Это может включать корректировку параметров, исправление уязвимостей или отключение ненужных служб.

Почему SCA важен

Оценка конфигурации безопасности (SCA) - важнейшая практика в области кибербезопасности, направленная на повышение уровня безопасности ИТ-активов. Вот некоторые ключевые преимущества проведения оценок конфигурации безопасности:- Выявление уязвимостей - Выявление уязвимостей в системных конфигурациях позволяет организациям предпринимать упреждающие шаги для предотвращения кибератак.

- Сокращение площади поверхности атаки - SCA помогает уменьшить площадь поверхности атаки в организации путем выявления векторов атаки, таких как ненужные службы, открытые порты или чрезмерно разрешительные настройки. С помощью SCA организации могут определять и минимизировать векторы атак.

- Соблюдение нормативных стандартов позволяет организациям оценивать и внедрять соответствие нормативным стандартам, передовой практике и внутренним политикам безопасности. SCA помогает гарантировать, что системы настроены в соответствии с этими стандартами (PCI-DSS, HIPAA, NIST, TSC, CIS), снижая риск несоблюдения.

- Улучшение гигиены ИТ - Регулярно оценивая и устраняя пробелы в конфигурации, организации могут улучшить свою гигиену ИТ и снизить вероятность кибератак. SCA выявляет пробелы в конфигурации и предоставляет аналитикам безопасности информацию о том, как усилить защиту системы и улучшить общее состояние безопасности организации.

- Минимизация человеческих ошибок - SCA помогает выявлять и исправлять ошибки конфигурации, допущенные администраторами, снижая риск случайных нарушений безопасности. Неправильная настройка является одной из распространенных причин инцидентов безопасности, SCA позволяет своевременно обнаруживать проблемы с конфигурацией.

Оценка конфигурации безопасности с помощью Wazuh

Wazuh - это бесплатная платформа безопасности с открытым исходным кодом, которая предлагает унифицированные возможности XDR и SIEM для рабочих нагрузок в облачных и локальных средах. Она обеспечивает централизованное представление для мониторинга, обнаружения и оповещения о событиях безопасности, происходящих на контролируемых конечных точках и облачных рабочих нагрузках.Модуль Wazuh SCA выполняет сканирование для обнаружения неправильных настроек на отслеживаемых конечных точках и рекомендации действий по исправлению. Эти проверки оценивают конфигурацию конечных точек с использованием файлов политики, которые содержат проверки, подлежащие проверке на соответствие фактической конфигурации конечной точки. Эта возможность помогает вам эффективно управлять поверхностью атаки для повышения уровня безопасности.

Преимущества использования модуля Wazuh SCA

Модуль Wazuh SCA предлагает следующие преимущества:- Непрерывный мониторинг - При тщательном и непрерывном сканировании SCA в операционных системах и приложениях, установленных на ваших конечных точках, легко выявляются неправильные конфигурации и системные уязвимости. Wazuh позволяет создавать пользовательские политики, которые сканируют конечные точки и проверяют, соответствуют ли они политикам вашей организации.

- Гибкость - Организации могут легко выполнять проверку SCA на многих устройствах с различными операционными системами и приложениями. Функция Wazuh SCA включена по умолчанию на контролируемых конечных точках. Это позволяет аналитикам безопасности знать текущий уровень усиления безопасности на каждой конечной точке, отслеживаемой Wazuh. Группы безопасности могут использовать возможности Wazuh SCA для обеспечения покрытия и безопасных конфигураций для ваших удаленных конечных точек в быстрорастущей среде.

- Мониторинг соответствия - Модуль Wazuh SCA выполняет регулярные проверки контролируемых конечных точек, гарантируя соответствие PCI DSS, HIPAA, NIST, TSC, CIS и другим соответствующим стандартам. Это позволяет организациям оценивать и внедрять соответствие нормативным стандартам, передовой практике и внутренним политикам безопасности. Это также обеспечивает соответствие внутренним политикам / базовым показателям вашей компании.

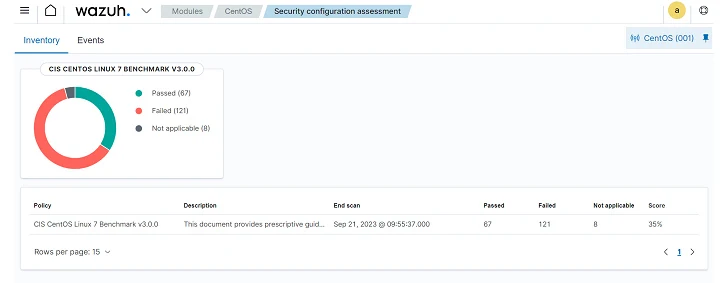

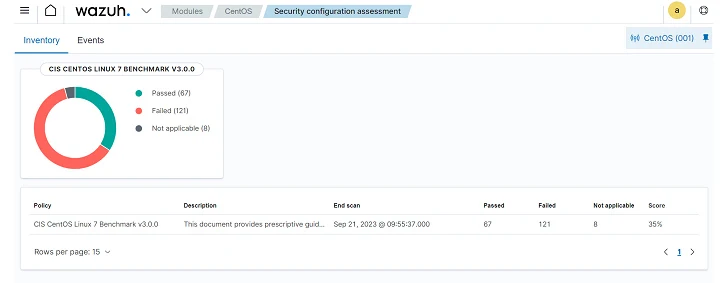

- Отчетность - Wazuh генерирует подробные отчеты о проверках, выполненных на вашей конечной точке. Отчеты Wazuh SCA содержат выявленные уязвимости, пробелы в соответствии требованиям и действия по исправлению для защиты ваших конечных точек. Кроме того, панель мониторинга Wazuh dashboard имеет модуль оценки конфигурации безопасности, который позволяет просматривать результаты проверки SCA для каждого агента. Вы можете предпринять четкие, действенные шаги для обеспечения соответствия требованиям, безопасных конфигураций системы и улучшения гигиены ИТ.

- Поддержка нескольких платформ - Модуль Wazuh SCA поддерживает политики SCA для различных операционных систем и служб, таких как Linux, Windows, macOS, Solaris, AIX, HP-UX, Microsoft SQL, PostgreSQL, Oracle database, NGINX, Apache и других.

Заключение

Оценка конфигурации безопасности является фундаментальным компонентом комплексной стратегии кибербезопасности и управления рисками. Регулярные проверки SCA могут помочь организации заблаговременно выявлять неправильные конфигурации и системные недостатки, снижать риски, связанные с конфигурацией, и уменьшать поверхность атаки. Наличие хорошо документированного и безопасного базового уровня конфигурации позволяет организациям лучше понимать последствия инцидента и быстрее восстанавливаться. Благодаря регулярным проверкам SCA организации могут соблюдать нормативные требования, выявляя и исправляя исключения. Это повышает репутацию организации среди клиентов, партнеров и заинтересованных сторон, укрепляя доверие к безопасности ее систем.Модуль Wazuh SCA помогает пользователям выполнять проверки безопасности отслеживаемых конечных точек, чтобы улучшить их общее состояние безопасности в условиях постоянно меняющегося ландшафта угроз. Сделайте первый шаг к повышению надежности системы, используя модуль Wazuh SCA для проверки уязвимостей и неправильных настроек в ваших конечных точках.