Пользователи сети Интернет делятся на две категории: тех, кто делает сайты и тех, кто ими "пользуется".

В этой огромной толпе электронных личностей незримо присутствует третья категория. Я пишу о тех, кто эти сайты "ломает". Отношение общества к этим мальчишам-плохишам неоднозначно и изменчиво: их благословляют в программе "ВРЕМЯ" и одновременно с этим при первой возможности привлекают к правовой ответственности.

В результате прочтения данной статьи каждый желающий читатель, независимо от уровня знаний, получит возможность переступить "черту" и при желании почувствовать на себе двуличие окружающего мира и лицемерие общества. Любой пользователь сможет приобщиться к миру хакинга и стать объектом какой-нибудь сводки новостей.

На мой взгляд, неплохой способ напомнить миру о своём существовании. Благодарности можно отписывать в постах ниже ))

Наверное, ни для кого не является секретом тот факт, что огромное количество сайтов во всемирной паутине имеют в своём коде какую-либо уязвимость. Если сайт не имеет уязвимостей, то это явление временное ) Наибольшей популярностью среди сайтостроителей пользуются такие системы управления плодами их творчества, как Word Press и Joomla. Как известно, размер популярности прямо пропорционален количеству уязвимостей. Исходя из этих соображений, с целью получения бОльшего профита, предлагаю атаковать сайты под управлением Word Press. Поможет нам в этом старая, но пока ещё не бесполезная программа Pro Exploited.

Для успешного использования программы вовсе не нужно разбираться в том, какую смысловую нагрузку несут непонятные слова "эксплоит", "уязвимость", WEB-Shell и прочие. Более того, программа может играть роль мотиватора для погружения в запретный мир чёрного хакинга, поможет преодолеть порог вхождения в него.

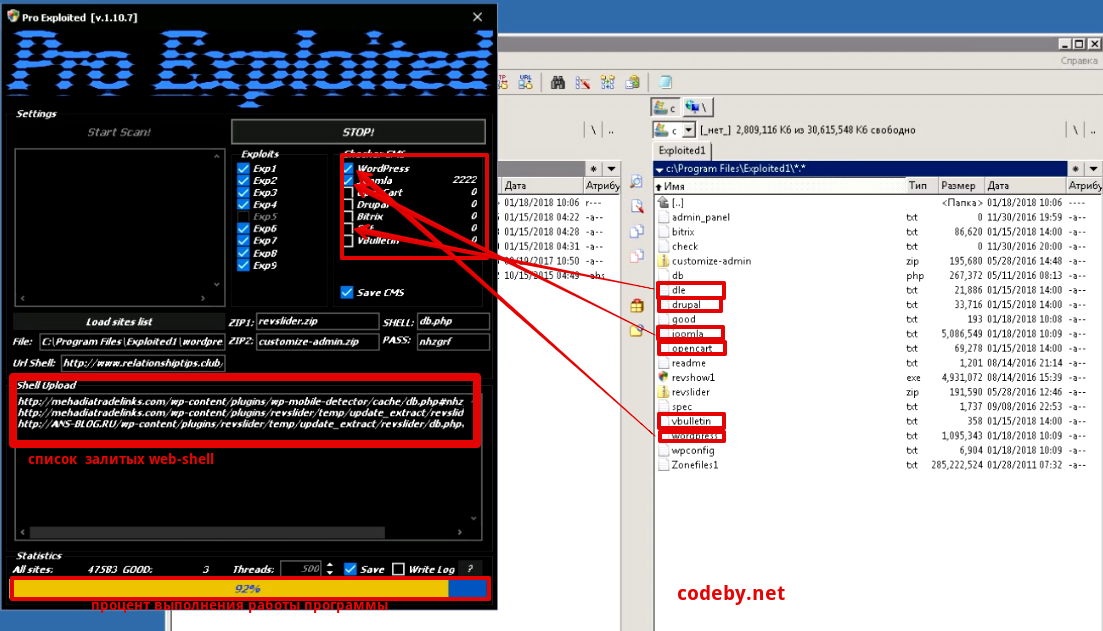

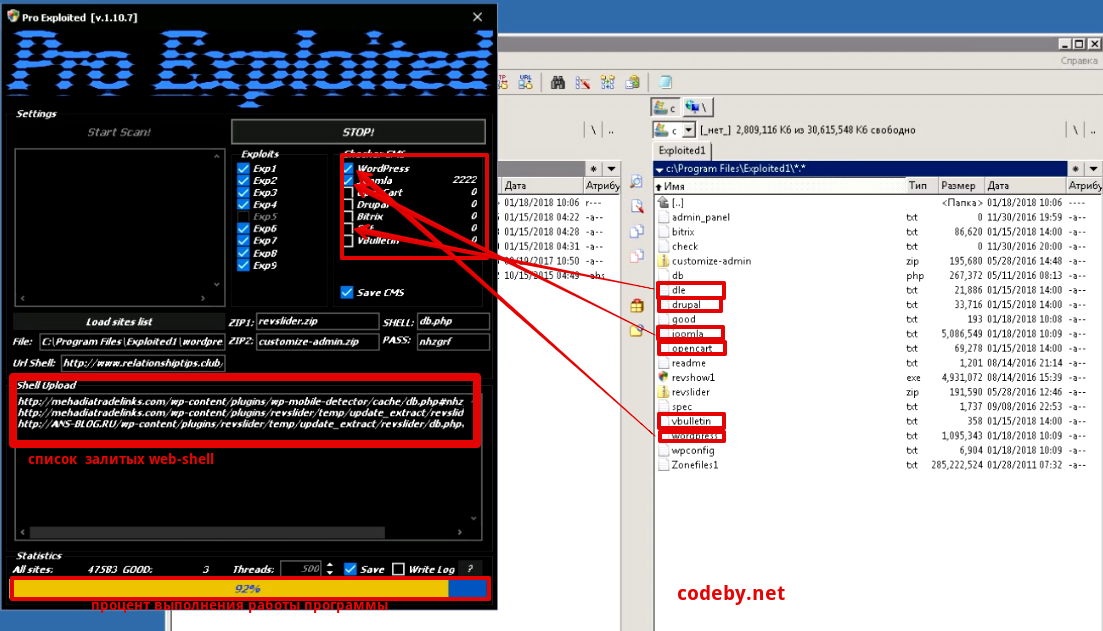

Pro Exploited работает в операционной системе Windows и имеет интуитивно понятный интерфейс. Программа портабельна, вся её установка сводится к распаковке скачанного архива в желаемую папку. Суть работы программы заключается в нахождении определённых уязвимостей на сайтах под управлением WordPress или Joomla и последующей заливки на них Web-shell WSO. Список уязвимостей перечислен в предлагающемся файле readme.txt.

Exploits: [All public]

- WordPress Revslider Vulnerability

- WordPress WP-Symposium Vulnerabiilty

- WordPress Download Manager Vulnerability

- WordPress Arbitrary File Download (wp-config.php)

- mTheme-Unus Local File Inclusion Exploit

- WPTF Image Gallery

- Recent Backups Plugin

- Plugin Slider Revolution

- Candidate Application Form Plugin

- Simple Image Manipulator Plugin

- WP e-Commerce Shop Styling Plugin

- WordPress All Import Vulnerability

- WordPress FormCraft Vulnerability

- Wordpress Simple-Ads-Manager Vulnerability

- Wordpress WP Mobile Detector Vulnerability

- Joomla com_Myblog Vulnerability

- Joomla ADSmanager Vulnerability

Каждой из перечисленных выше уязвимостей соответствует эксплоит. При наведении курсора на одну из строк "Exp1", "Exp2", ..., "Exp9" появляется контекстное меню, в котором содержится информация о соответствующей уязвимости.

Графа "File" в окне программы указывает на текстовый файл с заранее подготовленным списком атакуемых сайтов.

Софтина способна работать с огромными списками при наличии соответствующих мощностей компьютера.

Несмотря на то, что Pro Exploited работает только с уязвимостями WordPress и Joomla, список сайтов может быть любым: программа рассортирует сайты по движкам и запишет результат сортировки в соответствующие текстовые файлы.

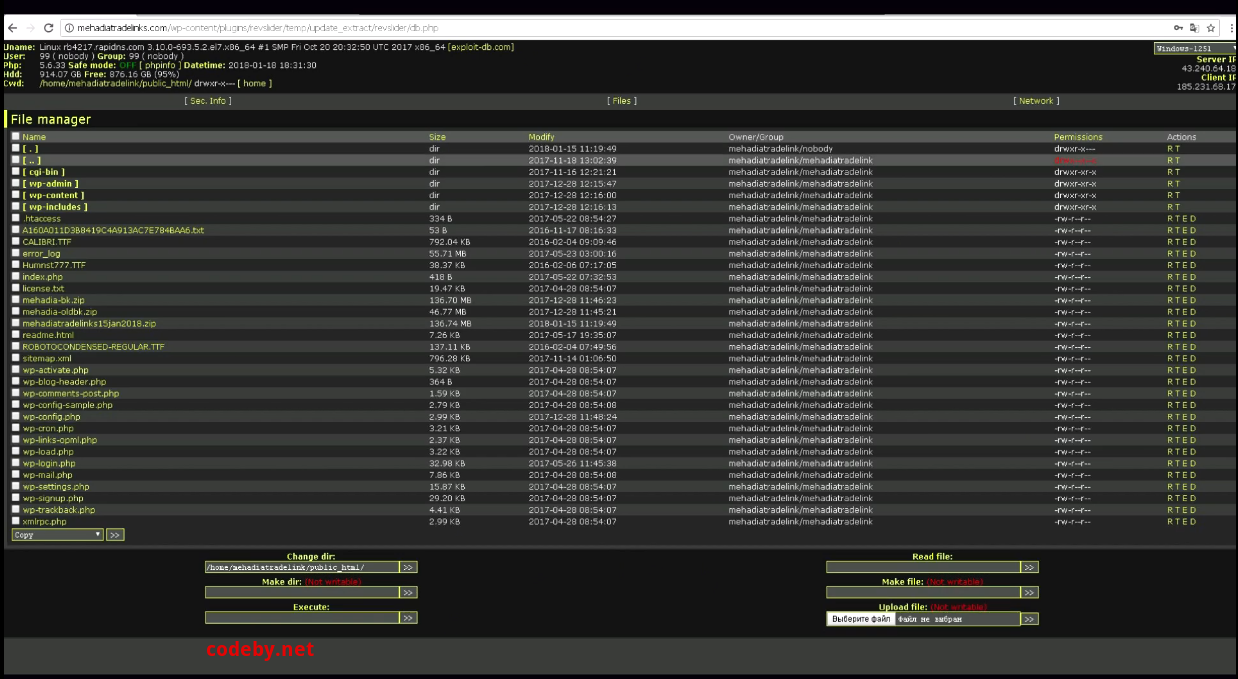

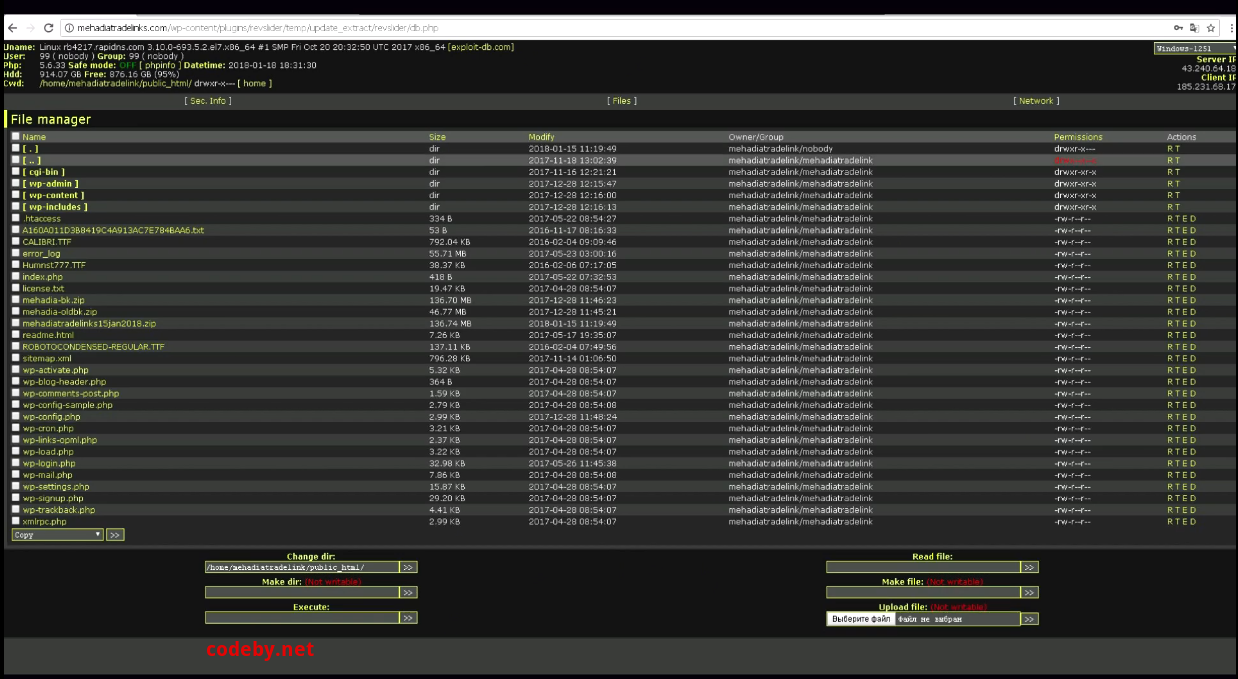

В графе "SHELL" должно быть указано имя web-shell. В приведенном выше скриншоте используется шелл WSO, переименованный в db.php. Для доступа к залитому на сайт шеллу можно задать пароль в графе "PASS".

Если все приготовления выполнены, то можно запускать программу нажатием кнопки "Start Scan!". По тому, как начнут меняться цифры в области "Cheker CMS" можно судить о благополучном процессе распознавания и сортировки сайтов по движкам.

В этом месте уместна небольшая рекомендация из собственного опыта.

Если список атакуемых сайтов небольшой, то можно заставить работать программу на небольшом количестве потоков. В этом случае она справится одновременно с тремя задачами: распознаванием CMS, поиском уязвимости и заливкой шелла.

Если список атакуемых сайтов огромный, как на видео ниже, то я рекомендую производить заливку шеллов в два этапа:

Обратите внимание на тот факт, что записи в этом файле содержат не только ссылки на залитые шеллы, но и заданный ранее пароль для доступа к нему. В данном случае пароль записан после знака "#" и представляет собою набор из шести букв английского алфавита "nhzgrf"

Результат успешной загрузки шелла можно проверить, скопировав его адрес в адресную строку браузера.

На этом - всё ))

Желаю новичкам успешного вхождения в тему и не забывайте о просмотрах новостей (об анонимности).

В конце статьи предлагаю к просмотру небольшое видео по теме.

В этой огромной толпе электронных личностей незримо присутствует третья категория. Я пишу о тех, кто эти сайты "ломает". Отношение общества к этим мальчишам-плохишам неоднозначно и изменчиво: их благословляют в программе "ВРЕМЯ" и одновременно с этим при первой возможности привлекают к правовой ответственности.

В результате прочтения данной статьи каждый желающий читатель, независимо от уровня знаний, получит возможность переступить "черту" и при желании почувствовать на себе двуличие окружающего мира и лицемерие общества. Любой пользователь сможет приобщиться к миру хакинга и стать объектом какой-нибудь сводки новостей.

На мой взгляд, неплохой способ напомнить миру о своём существовании. Благодарности можно отписывать в постах ниже ))

Наверное, ни для кого не является секретом тот факт, что огромное количество сайтов во всемирной паутине имеют в своём коде какую-либо уязвимость. Если сайт не имеет уязвимостей, то это явление временное ) Наибольшей популярностью среди сайтостроителей пользуются такие системы управления плодами их творчества, как Word Press и Joomla. Как известно, размер популярности прямо пропорционален количеству уязвимостей. Исходя из этих соображений, с целью получения бОльшего профита, предлагаю атаковать сайты под управлением Word Press. Поможет нам в этом старая, но пока ещё не бесполезная программа Pro Exploited.

Для успешного использования программы вовсе не нужно разбираться в том, какую смысловую нагрузку несут непонятные слова "эксплоит", "уязвимость", WEB-Shell и прочие. Более того, программа может играть роль мотиватора для погружения в запретный мир чёрного хакинга, поможет преодолеть порог вхождения в него.

Pro Exploited работает в операционной системе Windows и имеет интуитивно понятный интерфейс. Программа портабельна, вся её установка сводится к распаковке скачанного архива в желаемую папку. Суть работы программы заключается в нахождении определённых уязвимостей на сайтах под управлением WordPress или Joomla и последующей заливки на них Web-shell WSO. Список уязвимостей перечислен в предлагающемся файле readme.txt.

Exploits: [All public]

- WordPress Revslider Vulnerability

- WordPress WP-Symposium Vulnerabiilty

- WordPress Download Manager Vulnerability

- WordPress Arbitrary File Download (wp-config.php)

- mTheme-Unus Local File Inclusion Exploit

- WPTF Image Gallery

- Recent Backups Plugin

- Plugin Slider Revolution

- Candidate Application Form Plugin

- Simple Image Manipulator Plugin

- WP e-Commerce Shop Styling Plugin

- WordPress All Import Vulnerability

- WordPress FormCraft Vulnerability

- Wordpress Simple-Ads-Manager Vulnerability

- Wordpress WP Mobile Detector Vulnerability

- Joomla com_Myblog Vulnerability

- Joomla ADSmanager Vulnerability

Каждой из перечисленных выше уязвимостей соответствует эксплоит. При наведении курсора на одну из строк "Exp1", "Exp2", ..., "Exp9" появляется контекстное меню, в котором содержится информация о соответствующей уязвимости.

Графа "File" в окне программы указывает на текстовый файл с заранее подготовленным списком атакуемых сайтов.

Софтина способна работать с огромными списками при наличии соответствующих мощностей компьютера.

Несмотря на то, что Pro Exploited работает только с уязвимостями WordPress и Joomla, список сайтов может быть любым: программа рассортирует сайты по движкам и запишет результат сортировки в соответствующие текстовые файлы.

В графе "SHELL" должно быть указано имя web-shell. В приведенном выше скриншоте используется шелл WSO, переименованный в db.php. Для доступа к залитому на сайт шеллу можно задать пароль в графе "PASS".

Если все приготовления выполнены, то можно запускать программу нажатием кнопки "Start Scan!". По тому, как начнут меняться цифры в области "Cheker CMS" можно судить о благополучном процессе распознавания и сортировки сайтов по движкам.

В этом месте уместна небольшая рекомендация из собственного опыта.

Если список атакуемых сайтов небольшой, то можно заставить работать программу на небольшом количестве потоков. В этом случае она справится одновременно с тремя задачами: распознаванием CMS, поиском уязвимости и заливкой шелла.

Если список атакуемых сайтов огромный, как на видео ниже, то я рекомендую производить заливку шеллов в два этапа:

- сначала на большом количестве потоков программа распознаёт CMS сайтов и сохраняет их в соответствующие текстовые файлы,

- затем на небольшом количестве программа сможет работать только с сайтами на WordPress или Joomla, найти сайты с уязвимостями и залить шеллы (см. п. 1)

Обратите внимание на тот факт, что записи в этом файле содержат не только ссылки на залитые шеллы, но и заданный ранее пароль для доступа к нему. В данном случае пароль записан после знака "#" и представляет собою набор из шести букв английского алфавита "nhzgrf"

Результат успешной загрузки шелла можно проверить, скопировав его адрес в адресную строку браузера.

На этом - всё ))

Желаю новичкам успешного вхождения в тему и не забывайте о просмотрах новостей (об анонимности).

В конце статьи предлагаю к просмотру небольшое видео по теме.