Обновленная версия вредоносной программы-ботнета под названием KmsdBot теперь нацелена на устройства Интернета вещей (IoT), одновременно расширяя свои возможности и область атаки.

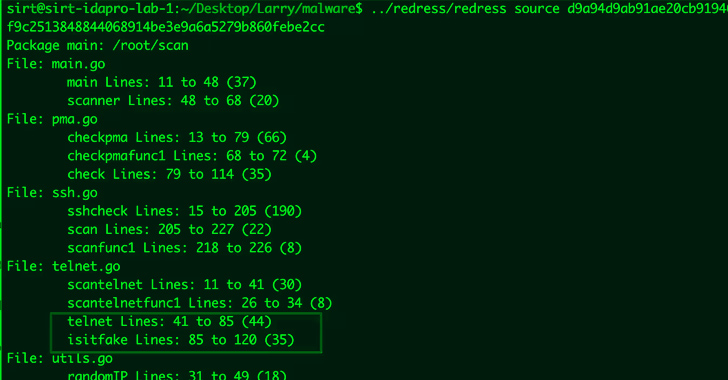

"Бинарный файл теперь включает поддержку сканирования Telnet и поддержку большего количества процессорных архитектур", - сказал исследователь безопасности Akamai Ларри В. Кэшдоллар в анализе, опубликованном в этом месяце.

Последняя итерация, наблюдаемая с 16 июля 2023 года, произошла через несколько месяцев после того, как выяснилось, что ботнет предлагается в качестве услуги DDoS-атаки по найму другим субъектам угрозы. Тот факт, что она активно поддерживается, указывает на ее эффективность в реальных атаках.

KmsdBot был впервые задокументирован компанией по веб-инфраструктуре и безопасности в ноябре 2022 года. В основном она предназначена для атак на частные игровые серверы и провайдеров облачного хостинга, хотя с тех пор положила глаз на некоторые румынские правительственные и испанские образовательные сайты.

Вредоносная программа предназначена для сканирования случайных IP-адресов на наличие открытых SSH-портов и принудительного доступа к системе с помощью списка паролей, загруженного с сервера, контролируемого субъектом. Новые обновления включают сканирование Telnet, а также позволяют ей охватывать больше архитектур процессоров, обычно используемых в устройствах Интернета вещей.

"Подобно сканеру SSH, сканер Telnet вызывает функцию, которая генерирует случайный IP-адрес", - объяснил Cashdollar. "Затем она пытается подключиться к порту 23 по этому IP-адресу. Однако сканер Telnet не останавливается на простом решении о прослушивании порта 23; он проверяет, содержит ли принимающий буфер данные".

Атака на Telnet осуществляется путем загрузки текстового файла (telnet.txt ), которая содержит список часто используемых слабых паролей и их комбинаций для широкого спектра приложений, в основном используя тот факт, что у многих устройств Интернета вещей учетные данные по умолчанию неизменны.

"Продолжающаяся деятельность кампании вредоносного ПО KmsdBot указывает на то, что устройства Интернета вещей остаются распространенными и уязвимыми в Интернете, что делает их привлекательными объектами для создания сети зараженных систем", - сказал Cashdollar.

"С технической точки зрения добавление возможностей сканирования telnet предполагает расширение области атаки ботнета, позволяя ему поражать более широкий круг устройств. Более того, по мере развития вредоносной программы и добавления поддержки большего числа архитектур процессоров она представляет постоянную угрозу безопасности устройств, подключенных к Интернету".