Carding

Professional

- Messages

- 2,870

- Reaction score

- 2,493

- Points

- 113

Новая фишинговая атака использует Facebook Messenger для распространения сообщений с вредоносными вложениями из "множества поддельных и взломанных личных аккаунтов" с конечной целью захвата бизнес-аккаунтов целей.

"Эта кампания, опять же созданная вьетнамской группой, использует крошечное сжатое файловое вложение, в котором содержится мощная программа stealer на базе Python, удаленная в ходе многоступенчатого процесса, полного простых, но эффективных методов обфускации", - сказал в анализе, опубликованном на выходных, исследователь Guardio Labs Олег Зайцев.

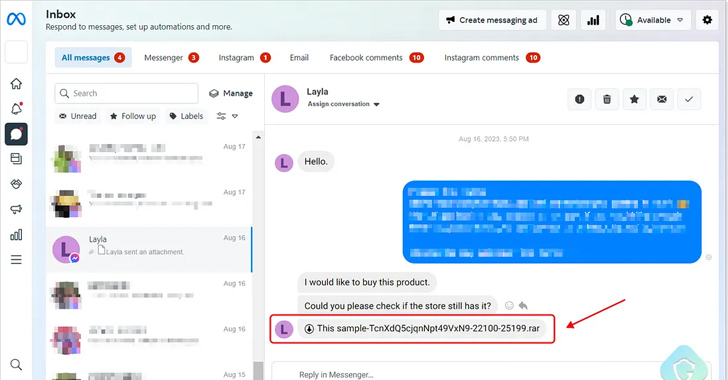

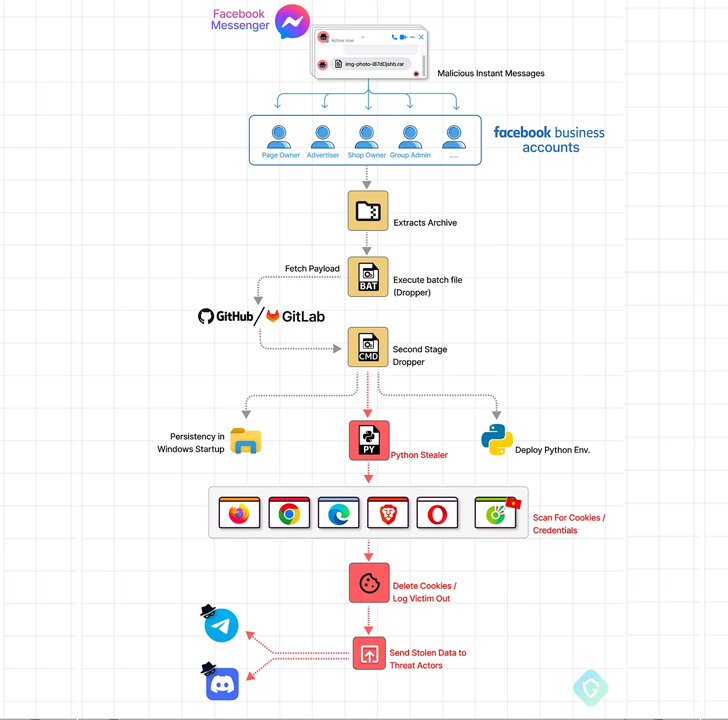

В ходе этих атак, получивших название MrTonyScam, потенциальным жертвам рассылаются сообщения, которые побуждают их щелкнуть по вложениям RAR и ZIP-архива, что приводит к развертыванию дроппера, который извлекает следующий этап из репозитория GitHub или GitLab.

Эта полезная нагрузка представляет собой еще один архивный файл, содержащий CMD-файл, который, в свою очередь, содержит скрытую программу-похититель на основе Python для удаления всех файлов cookie и учетных данных для входа из разных веб-браузеров в конечную точку Telegram или Discord API, контролируемую пользователем.

Хитроумная тактика, принятая злоумышленником, заключается в удалении всех файлов cookie после их кражи, эффективно удаляя жертв из их собственных учетных записей, после чего мошенники перехватывают их сеансы, используя украденные файлы cookie для изменения их паролей и захвата контроля над ними.

Ссылки злоумышленника на Вьетнам обусловлены наличием ссылок на вьетнамский язык в исходном коде Python stealer и включением CốC CốC, популярного в стране браузера на базе Chromium.

Несмотря на то, что для запуска заражения требуется взаимодействие с пользователем для загрузки файла, распаковки архива и выполнения вложения, Guardio Labs обнаружила, что кампания стала свидетелем высокого показателя успеха: по оценкам, 1 из 250 жертв была заражена только за последние 30 дней.

О большинстве взломов сообщалось, в частности, в США, Австралии, Канаде, Франции, Германии, Индонезии, Японии, Непале, Испании, Филиппинах и Вьетнаме.

"Аккаунты Facebook с репутацией, рейтингом продавца и большим количеством подписчиков могут быть легко монетизированы на темных рынках", - сказал Зайцев. "Они используются для охвата широкой аудитории с целью распространения рекламы, а также для большего количества мошенничеств".

Раскрытие происходит через несколько дней после того, как WithSecure и Zscaler ThreatLabZ подробно описали новые кампании Ducktail и Duckport, нацеленные на аккаунты Meta Business и Facebook с использованием тактики вредоносных постов.

"Вьетнамско-ориентированный элемент этих угроз и высокая степень дублирования с точки зрения возможностей, инфраструктуры и виктимологии предполагают активные рабочие отношения между различными участниками угрозы, общий инструментарий и TTP для этих групп угроз или раздробленную и ориентированную на обслуживание вьетнамскую экосистему киберпреступников (сродни модели "вымогатель как услуга"), сосредоточенную вокруг Facebook", - отметили в WithSecure.