Man

Professional

- Messages

- 3,222

- Reaction score

- 1,201

- Points

- 113

Эксперты заметили резкое увеличение количества объявлений о поиске помощи для наемных хакеров-черных хакеров. Вот на кого они нацелены и как реагировать на угрозу.

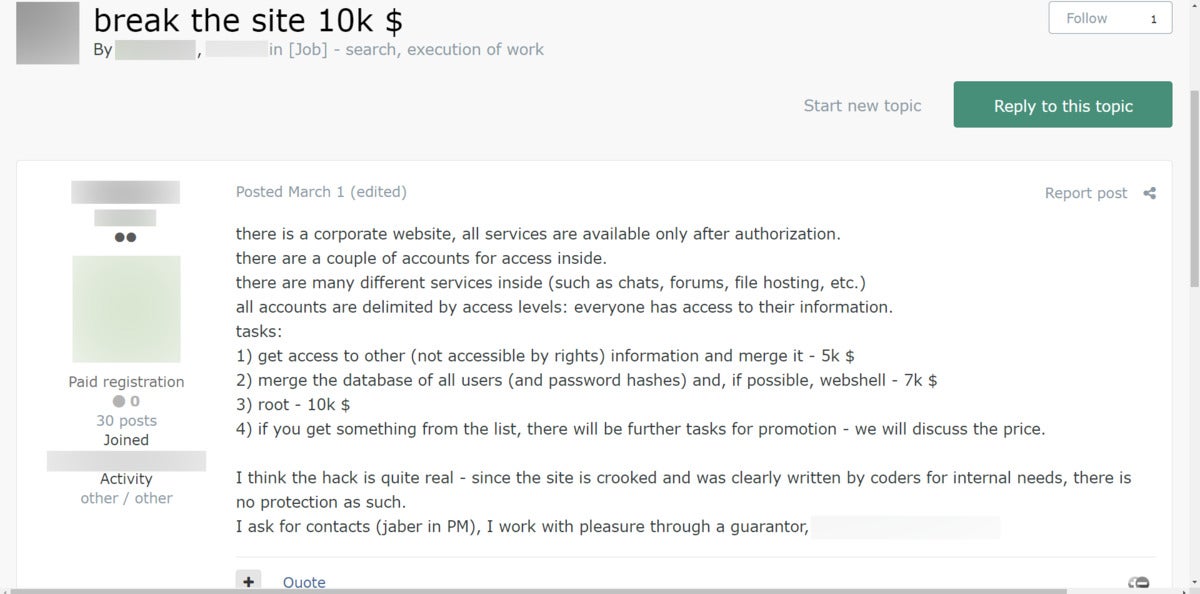

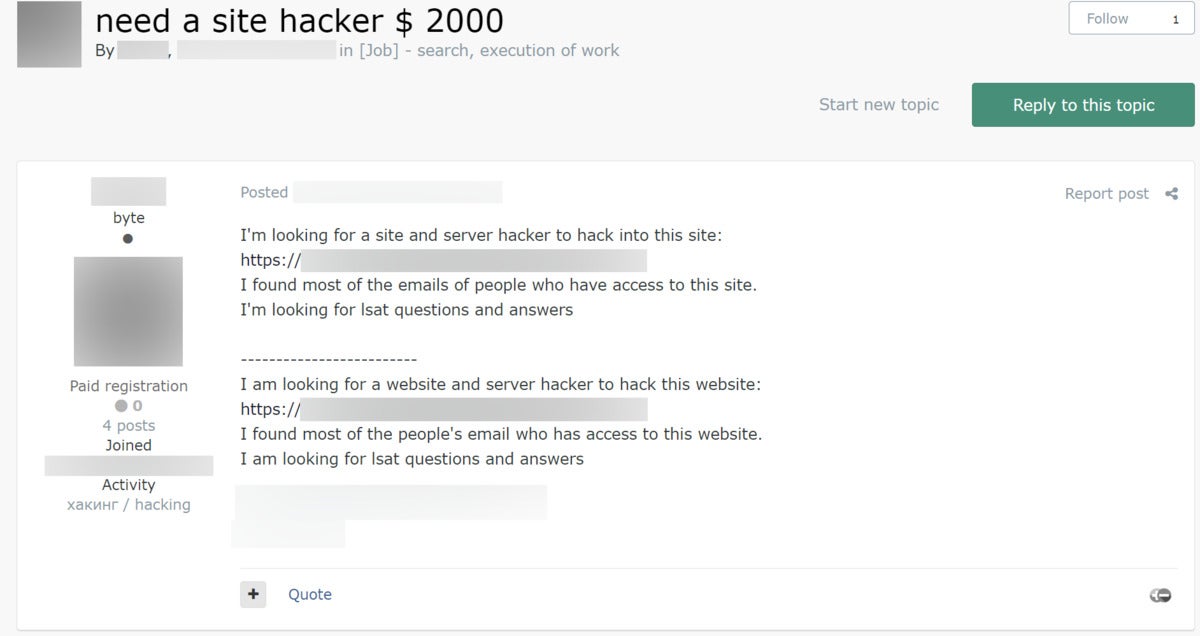

«Мне нужен хакер сайта за 2000 долларов», «Взломайте этот сайт за 10 тысяч долларов», «Можете ли вы собрать информацию с сайтов наших конкурентов?» или «Можете ли вы удалить отзывы? Бюджет 300 долларов».

Подобные сообщения, в которых люди пытаются нанять черных хакеров, заполонили некоторые из самых активных хакерских форумов в темной паутине. Большинство таких сообщений посвящено атакам на веб-сайты, покупке и продаже баз данных клиентов или получению доступа к корпоративным веб-ресурсам. Большинство людей хотят покупать, но некоторые также продают. Как новички, так и опытные киберпреступники рекламируют то, что они могут предложить, раскрывая свою экспертность и готовность нарушать закон.

Исследователи из компании по безопасности Positive Technologies проанализировали десятку самых известных форумов в даркнете и заявили, что за последний год они увидели рост подобных сообщений. На этих форумах зарегистрировано более восьми миллионов пользователей, которые опубликовали в общей сложности более 80 миллионов сообщений.

«Мы рассматривали хакерские сервисы, которые могли бы представлять угрозу безопасности корпоративных сайтов или веб-приложений», — говорит Вадим Соловьев, старший аналитик по информационной безопасности. «Мы заметили всплеск интереса к взлому сайтов».

Роман Санников, директор Insikt Group, Recorded Future, говорит, что его компания также заметила рост такой активности в даркнете. Это началось еще до пандемии, но усилилось, когда все больше сотрудников перешли на удаленную работу.

Взлом обычного веб-сайта обычно обходится менее чем в 10 000 долларов США, тогда как стоимость пользовательских баз данных составляет от 100 до 20 000 долларов США или от 5 до 50 долларов США за 1000 записей, говорится в отчете Positive Technologies.

Как всегда, некоторые хакеры, предлагающие свои навыки, любят хвастаться своей строгой трудовой «этикой». «Я предлагаю услугу по целенаправленному взлому интересующих вас ресурсов в сети […] Никакой оплаты — оплата только после предоставления доказательств того, что был получен доступ к базе данных, заполненной оболочке или скомпрометированному серверу», — говорится в одном из объявлений.

Однако Соловьев говорит, что эти 7% постов, предлагающих услуги взлома, не следует недооценивать, поскольку трудно узнать, сколько клиентов они привлекают. Обычно услуги, предлагаемые на этих форумах, являются узкоспециализированными, говорит он, и очень немногие люди могут совмещать различные компетенции. «Если мы говорим о взломе веб-сайтов, некоторые [черные шляпы] хороши во взломе веб-сайтов, чтобы получить к ним доступ, в то время как другие знают, что можно сделать с этими доступами», — говорит он.

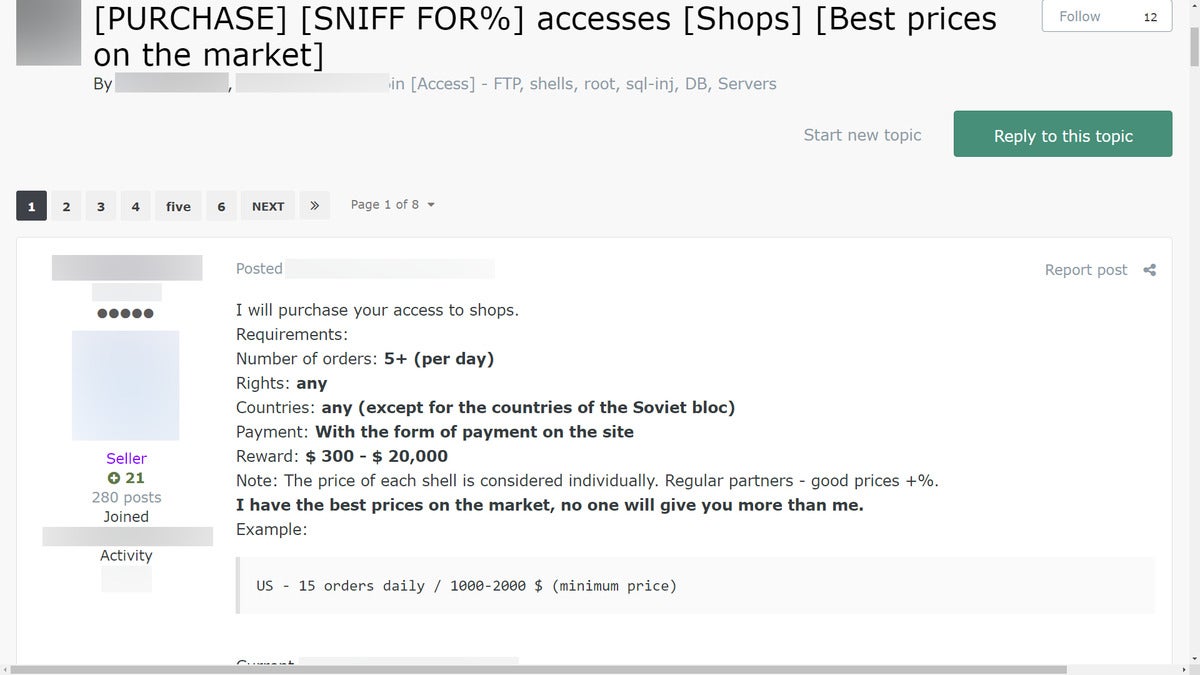

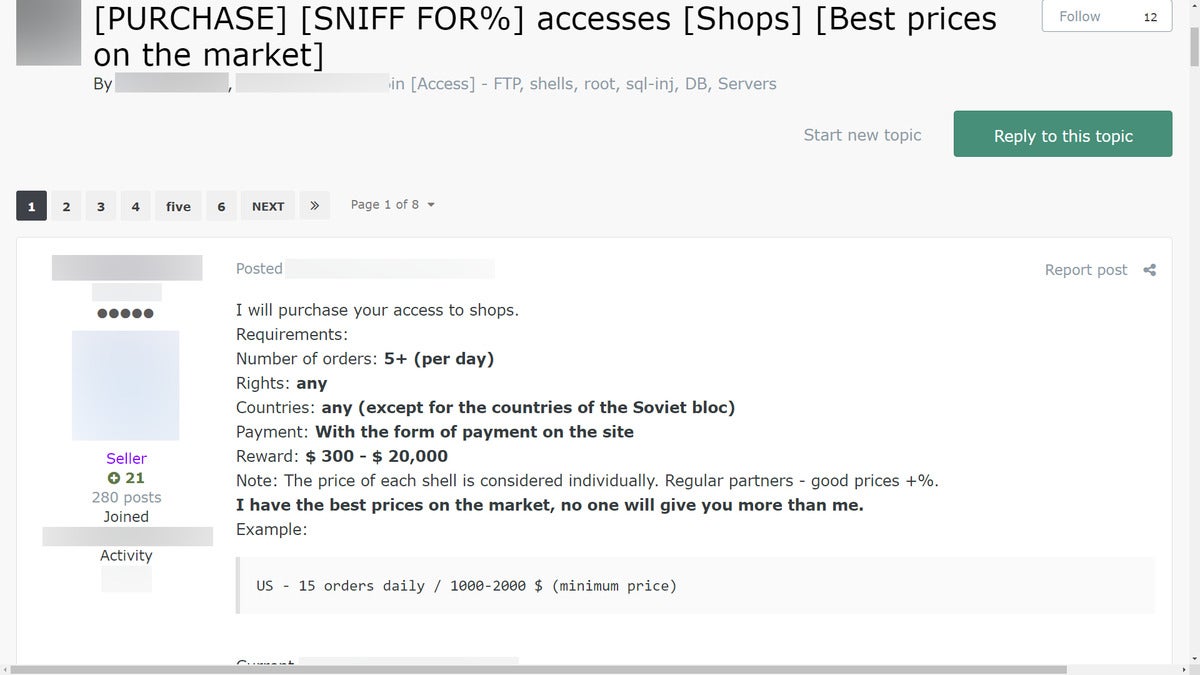

Запрос на покупку доступа к взломанным веб-сайтам.

Санников из Recorded Future соглашается. «После того, как люди получают несанкционированный доступ, они часто ничего не делают с ним сами, это выходит за рамки их конкретной области знаний», — говорит он. «Вместо этого они продают доступ другим, которые затем извлекают конфиденциальную информацию, устанавливают вредоносное ПО, создают ботнет или блокируют системы».

Когда исследователи Positive Technology изучили объявления, размещенные покупателями, они заметили, что 69% из них были связаны со взломом веб-сайтов, а 21% были направлены на получение баз данных пользователей или клиентов у целевого объекта — именно такая информация, по словам Соловьева, обычно интересует конкурентов и спамеров.

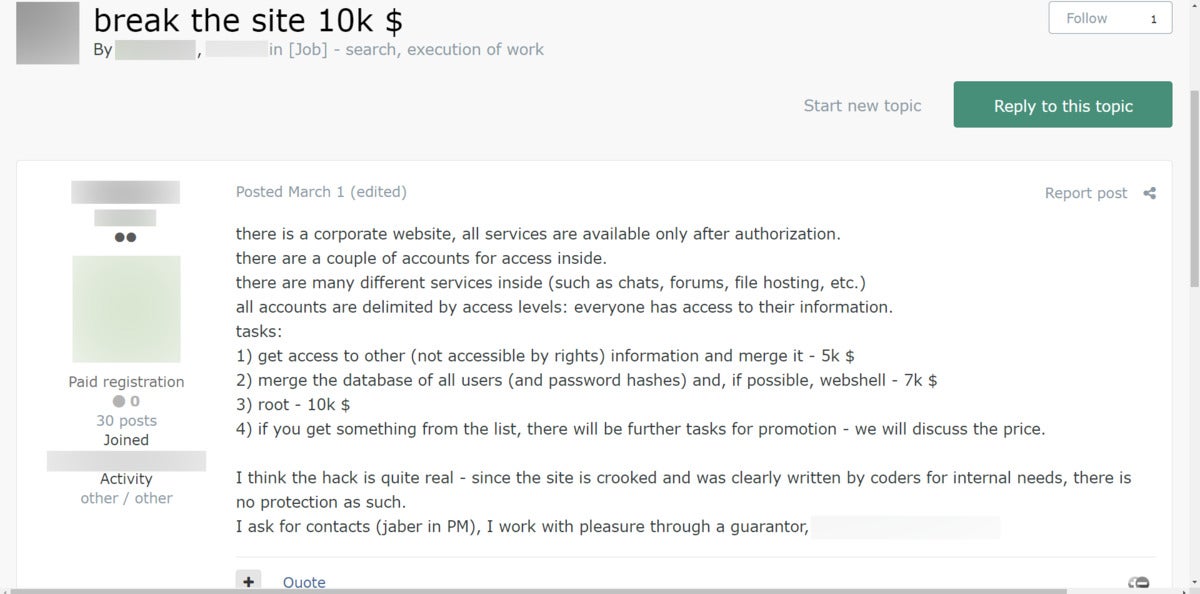

Предлагаемые индивидуальные услуги по взлому веб-сайтов

Несколько человек, около 4% от общего числа, хотели внедрить вредоносный код на веб-сайты, поведение, которое может быть связано с атаками типа «водяная яма» или веб-скиммерами. Меньшая группа преступников (3%) искала кого-то, кто был бы готов взломать веб-сайт, чтобы удалить определенные данные, такие как негативные отзывы о компании. Наконец, еще один небольшой класс постов предлагал готовые программы и скрипты для взлома на продажу.

Взлом веб-сайта может стоить до 10 000 долларов, согласно объявлениям, найденным командой Соловьева. Однако некоторые покупатели выделяют на такие работы всего несколько сотен долларов. Рынок разнообразен, и все, что можно купить в преступных целях, будет куплено, возможно, по выгодной цене.

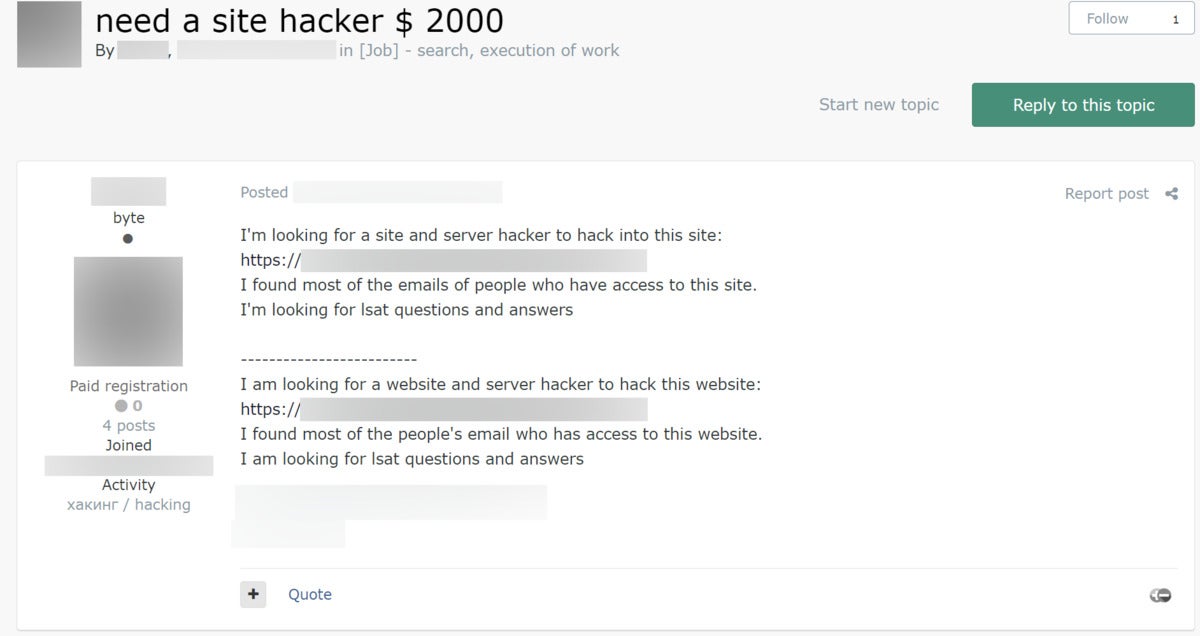

Запрос на взлом определенного веб-сайта

Люди хотят получить веб-шеллы, доступ к административным интерфейсам веб-сайтов или готовые эксплойты, которые можно использовать для внедрения кода SQL. Например, веб-шеллы (файлы, загружаемые на сервер, которые злоумышленник может использовать для выполнения команд ОС через веб-интерфейс) могут стоить от нескольких центов до 1000 долларов, что является низкой ценой, поскольку получаемые привилегии ограничены, объясняет Соловьев.

Его команда заметила, что уже взломанные базы данных могут стоить до 20 000 долларов или до 50 долларов за 1000 записей. Записи пользователей обычно содержат такую информацию, как имя пользователя, адрес электронной почты, полное имя, номер телефона, домашний адрес, дату рождения и, иногда, даже номер социального страхования. «Традиционная купля-продажа украденных или утекших баз данных по-прежнему широко распространена из-за потенциальных криминальных возможностей, которые могут из них вытекать», — говорит Стефано ДиБлази, исследователь угроз в Digital Shadows. «Например, финансово мотивированные злоумышленники могут использовать украденные данные кредитных карт, извлеченные из базы данных, для отмывания украденных денег. Кроме того, личная информация может использоваться киберпреступниками для различных целей, включая мошенничество с пособиями по безработице и налоговыми льготами, а также кражу личных данных и захват аккаунтов», — говорит он.

По этим причинам, говорит ДиБлази, рынок баз данных процветает больше, чем рынок взлома веб-сайтов, который, напротив, характеризуется высоким спросом и низким предложением.

Повышение безопасности веб-сайтов. Команда Соловьева обнаружила множество объявлений, нацеленных на веб-ресурсы. Компании, по его словам, недостаточно защищают их, и последствия могут быть разрушительными. Если веб-сервис размещен на сервере, подключенном к внутренней сети, злоумышленник теоретически может проникнуть в корпоративную инфраструктуру. «Если хакер получит контроль над веб-ресурсом, он или она сможет изменить информацию на нем, разместить вредоносное ПО и перехватить номера кредитных карт, которые пользователи вводят при оплате товаров и услуг», — говорит он.

Более того, предыдущий отчет, опубликованный Positive Technologies в августе 2020 года, показал, что 86% компаний, прошедших пентест, оказались уязвимыми из-за недостаточной защиты веб-приложений. «Веб-приложения часто создаются внутри компании, у которой мало или совсем нет опыта в разработке коммерческого программного обеспечения, и безопасность для них — лишь второстепенная задача, если она вообще есть, поэтому неудивительно, что веб-сайты стали точкой входа для киберворов», — говорит Соловьев.

Взлом веб-приложений компании может привести к утечке данных или нарушению правил конфиденциальности, но злоумышленник также может использовать ресурсы этой организации в качестве платформы для распространения вредоносного ПО или для хранения инструментов, которые будут загружены во время других атак.

Пересмотреть подход к безопасности веб-приложений. Вероятность того, что компания станет жертвой атаки, значительно возросла, поскольку преступным группировкам больше не нужно целенаправленно взламывать сайты: они могут просто купить пакет доступов в даркнете одним куском, говорит Соловьев. Он считает, что компании могут оказаться «под усиленными атаками со стороны низкоквалифицированных хакеров, которые массово ищут известные уязвимости на сайтах».

«Чтобы минимизировать атаки на веб-ресурсы, организациям следует применять комплексный подход к безопасности веб-приложений, включающий детальный анализ и тестирование, а также внедрение таких технологий, как межсетевые экраны веб-приложений или проактивная защита от атак», — говорит Соловьев. При построении системы безопасности он рекомендует следовать принципам риск-ориентированного подхода, учитывающего масштаб негативных последствий, которые может допустить компания.

Защита от фишинга и компрометации деловой электронной почты. Санников из Recorded Future утверждает, что одной из самых больших проблем для организаций должны быть фишинг и компрометация деловой электронной почты. «С таким большим объемом информации, доступной через скомпрометированные учетные данные с помощью таких вещей, как снифферы и веб-инжекты, а также документов, утекших на сайтах-вымогателях, злоумышленникам стало намного проще получать доступ к учетным записям сотрудников, а затем перемещаться по компании, чтобы выполнять повышение привилегий или компрометацию деловой электронной почты», - говорит он.

«Кроме того, с утечками документов на сайтах-вымогателях мошенники могут легче разрабатывать убедительные приманки для атак на партнерские организации компаний-жертв. Если мошенник найдет счет от жертвы третьей стороне, он может легко подделать его и отправить тому же лицу на третьей стороне, которое работало над ним изначально», — говорит Санников.

Он советует компаниям быть в курсе событий и отслеживать все веб-инъекции, рекламируемые на платформах даркнета. «Слежение за сайтами-вымогателями, чтобы узнать, не стала ли жертвой третья сторона, с которой вы работаете, поможет вам пометить красными флажками любое общение или взаимодействие, которое вы могли иметь с этой компанией», — говорит Санников.

Устанавливайте исправления и следуйте правилам гигиены безопасности. ДиБлази добавляет, что хакеры-неудачники часто бывают предприимчивы и, скорее всего, попытаются сначала нацелиться на «легкодоступные» фрукт. «Самый эффективный способ предотвратить эти атаки — сделать свою компанию надежной целью, установив обновленные исправления безопасности и внедрив лучшие практики кибергигиены», — сказал он. «Кроме того, наличие внутренней или внешней команды по разведке киберугроз может поддержать усилия служб безопасности по расстановке приоритетов в мерах безопасности и смягчению потенциальных угроз».

По словам ДиБлази, компании, работающие в Интернете, всегда должны предполагать, что киберпреступники уже активно атакуют их данные или будут это делать в будущем.

Источник

«Мне нужен хакер сайта за 2000 долларов», «Взломайте этот сайт за 10 тысяч долларов», «Можете ли вы собрать информацию с сайтов наших конкурентов?» или «Можете ли вы удалить отзывы? Бюджет 300 долларов».

Подобные сообщения, в которых люди пытаются нанять черных хакеров, заполонили некоторые из самых активных хакерских форумов в темной паутине. Большинство таких сообщений посвящено атакам на веб-сайты, покупке и продаже баз данных клиентов или получению доступа к корпоративным веб-ресурсам. Большинство людей хотят покупать, но некоторые также продают. Как новички, так и опытные киберпреступники рекламируют то, что они могут предложить, раскрывая свою экспертность и готовность нарушать закон.

Исследователи из компании по безопасности Positive Technologies проанализировали десятку самых известных форумов в даркнете и заявили, что за последний год они увидели рост подобных сообщений. На этих форумах зарегистрировано более восьми миллионов пользователей, которые опубликовали в общей сложности более 80 миллионов сообщений.

«Мы рассматривали хакерские сервисы, которые могли бы представлять угрозу безопасности корпоративных сайтов или веб-приложений», — говорит Вадим Соловьев, старший аналитик по информационной безопасности. «Мы заметили всплеск интереса к взлому сайтов».

Роман Санников, директор Insikt Group, Recorded Future, говорит, что его компания также заметила рост такой активности в даркнете. Это началось еще до пандемии, но усилилось, когда все больше сотрудников перешли на удаленную работу.

Взлом обычного веб-сайта обычно обходится менее чем в 10 000 долларов США, тогда как стоимость пользовательских баз данных составляет от 100 до 20 000 долларов США или от 5 до 50 долларов США за 1000 записей, говорится в отчете Positive Technologies.

Как всегда, некоторые хакеры, предлагающие свои навыки, любят хвастаться своей строгой трудовой «этикой». «Я предлагаю услугу по целенаправленному взлому интересующих вас ресурсов в сети […] Никакой оплаты — оплата только после предоставления доказательств того, что был получен доступ к базе данных, заполненной оболочке или скомпрометированному серверу», — говорится в одном из объявлений.

Услуги, покупаемые и продаваемые в даркнете

Подавляющее большинство постов, 90%, исходят от людей, заинтересованных в покупке хакерских услуг, а 7% пишут преступники, рекламирующие свои возможности. Остальные — для продажи хакерских инструментов и программ (2%) и для поиска сообщников (1%) — людей, желающих поделиться своим опытом с «единомышленниками-профессионалами».Однако Соловьев говорит, что эти 7% постов, предлагающих услуги взлома, не следует недооценивать, поскольку трудно узнать, сколько клиентов они привлекают. Обычно услуги, предлагаемые на этих форумах, являются узкоспециализированными, говорит он, и очень немногие люди могут совмещать различные компетенции. «Если мы говорим о взломе веб-сайтов, некоторые [черные шляпы] хороши во взломе веб-сайтов, чтобы получить к ним доступ, в то время как другие знают, что можно сделать с этими доступами», — говорит он.

Запрос на покупку доступа к взломанным веб-сайтам.

Санников из Recorded Future соглашается. «После того, как люди получают несанкционированный доступ, они часто ничего не делают с ним сами, это выходит за рамки их конкретной области знаний», — говорит он. «Вместо этого они продают доступ другим, которые затем извлекают конфиденциальную информацию, устанавливают вредоносное ПО, создают ботнет или блокируют системы».

Когда исследователи Positive Technology изучили объявления, размещенные покупателями, они заметили, что 69% из них были связаны со взломом веб-сайтов, а 21% были направлены на получение баз данных пользователей или клиентов у целевого объекта — именно такая информация, по словам Соловьева, обычно интересует конкурентов и спамеров.

Предлагаемые индивидуальные услуги по взлому веб-сайтов

Несколько человек, около 4% от общего числа, хотели внедрить вредоносный код на веб-сайты, поведение, которое может быть связано с атаками типа «водяная яма» или веб-скиммерами. Меньшая группа преступников (3%) искала кого-то, кто был бы готов взломать веб-сайт, чтобы удалить определенные данные, такие как негативные отзывы о компании. Наконец, еще один небольшой класс постов предлагал готовые программы и скрипты для взлома на продажу.

Веб-сайты — популярная цель для наемных хакеров

Соловьев не удивлен, что пользователи хакерских форумов хотят атаковать веб-сайты. «Когда компании запускают веб-сайты, безопасность чаще всего не является проблемой номер один», — говорит он. «Мы хотели бы, чтобы компании понимали, что безопасности веб-сайтов и пользователей следует уделять серьезное внимание, поскольку от этого зависит репутация компании, стабильность бизнеса и удовлетворенность клиентов».Взлом веб-сайта может стоить до 10 000 долларов, согласно объявлениям, найденным командой Соловьева. Однако некоторые покупатели выделяют на такие работы всего несколько сотен долларов. Рынок разнообразен, и все, что можно купить в преступных целях, будет куплено, возможно, по выгодной цене.

Запрос на взлом определенного веб-сайта

Люди хотят получить веб-шеллы, доступ к административным интерфейсам веб-сайтов или готовые эксплойты, которые можно использовать для внедрения кода SQL. Например, веб-шеллы (файлы, загружаемые на сервер, которые злоумышленник может использовать для выполнения команд ОС через веб-интерфейс) могут стоить от нескольких центов до 1000 долларов, что является низкой ценой, поскольку получаемые привилегии ограничены, объясняет Соловьев.

Рынок персональных данных в даркнете процветает

Среди наиболее распространенных объявлений есть те, которые нацелены на интернет-магазины. Взлом таких компаний обычно стоит от 50 до 2000 долларов. Злоумышленники часто хотят внедрить вредоносный код JavaScript на веб-сайты, чтобы перехватывать данные, вводимые покупателями. «Клиенты регистрируются на этих сайтах, оставляя свои персональные данные. Они совершают покупки, вводя данные кредитных карт и используя облачные сервисы для хранения информации», — говорит Соловьев.Его команда заметила, что уже взломанные базы данных могут стоить до 20 000 долларов или до 50 долларов за 1000 записей. Записи пользователей обычно содержат такую информацию, как имя пользователя, адрес электронной почты, полное имя, номер телефона, домашний адрес, дату рождения и, иногда, даже номер социального страхования. «Традиционная купля-продажа украденных или утекших баз данных по-прежнему широко распространена из-за потенциальных криминальных возможностей, которые могут из них вытекать», — говорит Стефано ДиБлази, исследователь угроз в Digital Shadows. «Например, финансово мотивированные злоумышленники могут использовать украденные данные кредитных карт, извлеченные из базы данных, для отмывания украденных денег. Кроме того, личная информация может использоваться киберпреступниками для различных целей, включая мошенничество с пособиями по безработице и налоговыми льготами, а также кражу личных данных и захват аккаунтов», — говорит он.

По этим причинам, говорит ДиБлази, рынок баз данных процветает больше, чем рынок взлома веб-сайтов, который, напротив, характеризуется высоким спросом и низким предложением.

Как снизить риск наемной киберпреступности

Конечно, компании должны отслеживать объявления в даркнете на предмет запросов или предложений, которые нацелены на них или их отрасль. Кроме того, вот на чем, по мнению экспертов, организациям следует сосредоточиться:Повышение безопасности веб-сайтов. Команда Соловьева обнаружила множество объявлений, нацеленных на веб-ресурсы. Компании, по его словам, недостаточно защищают их, и последствия могут быть разрушительными. Если веб-сервис размещен на сервере, подключенном к внутренней сети, злоумышленник теоретически может проникнуть в корпоративную инфраструктуру. «Если хакер получит контроль над веб-ресурсом, он или она сможет изменить информацию на нем, разместить вредоносное ПО и перехватить номера кредитных карт, которые пользователи вводят при оплате товаров и услуг», — говорит он.

Более того, предыдущий отчет, опубликованный Positive Technologies в августе 2020 года, показал, что 86% компаний, прошедших пентест, оказались уязвимыми из-за недостаточной защиты веб-приложений. «Веб-приложения часто создаются внутри компании, у которой мало или совсем нет опыта в разработке коммерческого программного обеспечения, и безопасность для них — лишь второстепенная задача, если она вообще есть, поэтому неудивительно, что веб-сайты стали точкой входа для киберворов», — говорит Соловьев.

Взлом веб-приложений компании может привести к утечке данных или нарушению правил конфиденциальности, но злоумышленник также может использовать ресурсы этой организации в качестве платформы для распространения вредоносного ПО или для хранения инструментов, которые будут загружены во время других атак.

Пересмотреть подход к безопасности веб-приложений. Вероятность того, что компания станет жертвой атаки, значительно возросла, поскольку преступным группировкам больше не нужно целенаправленно взламывать сайты: они могут просто купить пакет доступов в даркнете одним куском, говорит Соловьев. Он считает, что компании могут оказаться «под усиленными атаками со стороны низкоквалифицированных хакеров, которые массово ищут известные уязвимости на сайтах».

«Чтобы минимизировать атаки на веб-ресурсы, организациям следует применять комплексный подход к безопасности веб-приложений, включающий детальный анализ и тестирование, а также внедрение таких технологий, как межсетевые экраны веб-приложений или проактивная защита от атак», — говорит Соловьев. При построении системы безопасности он рекомендует следовать принципам риск-ориентированного подхода, учитывающего масштаб негативных последствий, которые может допустить компания.

Защита от фишинга и компрометации деловой электронной почты. Санников из Recorded Future утверждает, что одной из самых больших проблем для организаций должны быть фишинг и компрометация деловой электронной почты. «С таким большим объемом информации, доступной через скомпрометированные учетные данные с помощью таких вещей, как снифферы и веб-инжекты, а также документов, утекших на сайтах-вымогателях, злоумышленникам стало намного проще получать доступ к учетным записям сотрудников, а затем перемещаться по компании, чтобы выполнять повышение привилегий или компрометацию деловой электронной почты», - говорит он.

«Кроме того, с утечками документов на сайтах-вымогателях мошенники могут легче разрабатывать убедительные приманки для атак на партнерские организации компаний-жертв. Если мошенник найдет счет от жертвы третьей стороне, он может легко подделать его и отправить тому же лицу на третьей стороне, которое работало над ним изначально», — говорит Санников.

Он советует компаниям быть в курсе событий и отслеживать все веб-инъекции, рекламируемые на платформах даркнета. «Слежение за сайтами-вымогателями, чтобы узнать, не стала ли жертвой третья сторона, с которой вы работаете, поможет вам пометить красными флажками любое общение или взаимодействие, которое вы могли иметь с этой компанией», — говорит Санников.

Устанавливайте исправления и следуйте правилам гигиены безопасности. ДиБлази добавляет, что хакеры-неудачники часто бывают предприимчивы и, скорее всего, попытаются сначала нацелиться на «легкодоступные» фрукт. «Самый эффективный способ предотвратить эти атаки — сделать свою компанию надежной целью, установив обновленные исправления безопасности и внедрив лучшие практики кибергигиены», — сказал он. «Кроме того, наличие внутренней или внешней команды по разведке киберугроз может поддержать усилия служб безопасности по расстановке приоритетов в мерах безопасности и смягчению потенциальных угроз».

По словам ДиБлази, компании, работающие в Интернете, всегда должны предполагать, что киберпреступники уже активно атакуют их данные или будут это делать в будущем.

Источник