Teacher

Professional

- Messages

- 2,669

- Reaction score

- 829

- Points

- 113

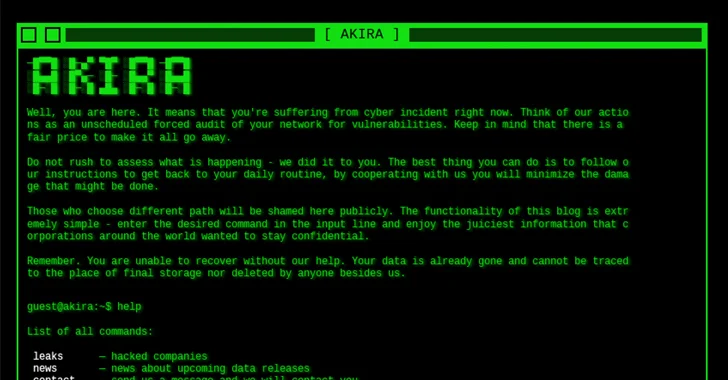

Агентство кибербезопасности и безопасности инфраструктуры США (CISA) в четверг добавило исправленную брешь в системе безопасности, влияющую на программное обеспечение Cisco Adaptive Security Appliance (ASA) и Firepower Threat Defense (FTD), в свой каталог известных эксплуатируемых уязвимостей (KEV), после сообщений о том, что оно, вероятно, используется в атаках программы-вымогателя Akira.

Рассматриваемая уязвимость является CVE-2020-3259 (оценка CVSS: 7.5), серьезной проблемой с раскрытием информации, которая может позволить злоумышленнику получить содержимое памяти на уязвимом устройстве. Она была исправлена компанией Cisco в рамках обновлений, выпущенных в мае 2020 года.

В конце прошлого месяца компания по кибербезопасности Truesec заявила, что обнаружила доказательства, свидетельствующие о том, что хакеры-вымогатели Akira использовали ее для компрометации нескольких уязвимых устройств Cisco Anyconnect SSL VPN за последний год.

"Общедоступного кода эксплойта для [...] CVE-2020-3259 не существует, а это означает, что субъекту угрозы, такому как Akira, использующему эту уязвимость, потребуется самостоятельно купить или создать код эксплойта, что требует глубокого понимания уязвимости", - сказал исследователь безопасности Хереш Зареманд.

Согласно подразделению 42 Palo Alto Networks, Akira является одной из 25 групп, создавших новые сайты утечки данных в 2023 году, при этом группа программ-вымогателей публично заявила о почти 200 жертвах. Впервые обнаруженная в марте 2023 года, группа, как полагают, обменивается подключениями с печально известным синдикатом Conti, основываясь на том факте, что она отправляла средства от выкупа на адреса кошельков, связанных с Conti.

Только в четвертом квартале 2023 года группа электронных преступников перечислила 49 жертв на своем портале утечки данных, поставив ее позади LockBit (275), Play (110), ALPHV / BlackCat (102), NoEscape (76), 8Base (75) и Black Basta (72).

Агентства Федеральной гражданской исполнительной власти (FCEB) обязаны устранить выявленные уязвимости до 7 марта 2024 года, чтобы обезопасить свои сети от потенциальных угроз.

CVE-2020-3259 - далеко не единственный недостаток, который используется для доставки программы-вымогателя. Ранее в этом месяце Arctic Wolf Labs выявила злоупотребление CVE-2023-22527 – недавно обнаруженным недостатком в Центре обработки данных Atlassian Confluence и сервере Confluence Server - для развертывания программы-вымогателя C3RB3R, а также майнеров криптовалют и троянов удаленного доступа.

Разработка происходит после того, как Государственный департамент США объявил о вознаграждении в размере до 10 миллионов долларов за информацию, которая может привести к идентификации или местонахождению ключевых членов банды BlackCat-вымогателей, в дополнение к предложению до 5 миллионов долларов за информацию, которая приведет к аресту или осуждению ее партнеров.

Схема "Программа-вымогатель как услуга" (RaaS), очень похожая на Hive, скомпрометировала более 1000 жертв по всему миру, принеся не менее 300 миллионов долларов незаконной прибыли с момента ее появления в конце 2021 года. Она была прервана в декабре 2023 года после международной скоординированной операции.

Рынок программ-вымогателей превратился в прибыльный рынок, привлекающий внимание киберпреступников, ищущих быстрой финансовой выгоды, что привело к появлению новых игроков, таких как Alpha (не путать с ALPHV) и Wing.

Управление государственной отчетности США (GAO) в отчете, опубликованном ближе к концу января 2024 года, призвало усилить надзор за рекомендуемыми методами борьбы с программами-вымогателями, особенно для организаций из критически важных секторов производства, энергетики, здравоохранения и общественных систем, а также транспортных систем.