Father

Professional

- Messages

- 2,601

- Reaction score

- 836

- Points

- 113

Недавно я получил пакет файлов, найденных в зараженной POS-системе (POS-система взломана из-за слабого пароля rdp)

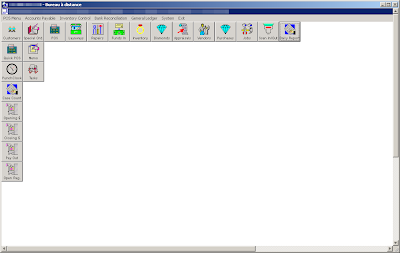

Интерфейс взломанной POS-карты, используемой ювелиром:

out.exe это кейлоггер Ardamax (ardamax.com), а vui qua.exe это SFX-архив, который отображает это изображение при запуске:

И отбросьте идеальный кейлоггер (blazingtools.com) назад.

"vui qua" может быть вьетнамской фразой, которая в переводе означает "такой забавный".

Эти два кейлоггера, вероятно, бесполезны для кардера, вот интересный файл "mmon.exe" a ram scraper.

Он сканирует каждый процесс в поисках дампов CC, которые были записаны в дорожки памяти 1, 2.

Если устройство торговой точки подключено к компьютеру, оно сразу же получит данные своей карты.

Как? POS-терминалы всегда используют сквозное шифрование, единственное место, где оно не зашифровано, - это внутренняя память.

Но .. объем памяти ограничен, поэтому данные постоянно перезаписываются.

Это также проблема для mmon, потому что эта хрень не имеет функции циклирования и не записывается внутрь файла.

POS-кардеры обычно используют вредоносное ПО получше этого, но у меня получилось так...

(mmon.exe "Kartoxa", вероятно, является искаженной версией слова "картофель")

процесс сканирования mmon.

тест mmon с действительным вторым треком в памяти

Когда обнаруживается дамп, программа ничего с ним не делает, она просто выводит содержимое на консоль.

Плохие парни просто подключаются к POS-терминалу через RDP, получают дампы через mmon и записывают их на магнитную полосу с помощью устройства для записи карт.

(Устройство считывания / кодирования магнитной полосы USB MSR606)

Затем используйте тиснитель, чтобы нанести отпечатанные цифры на карточку.

(Тиснитель DXR 70C)

И он готов к использованию ... в США (тип 101)

У нас в Европе есть 201 карта (pin и чип)

101 нужно всего лишь провести картой в магазине, и кассир проверит 4 последние цифры на карте, если они верны.

Кардеры также используют принтеры, такие как Fargo, для изготовления поддельных удостоверений личности.

В любом случае, POS-вредоносное ПО имеет высокую цену, и это не тот бизнес, которым может заниматься каждый.

(с) Стивен К.

POS Carding

I got recently a package of files found in a infected POS (POS hacked due to a weak rdp password) Interface of a compromised POS used b...