CarderPlanet

Professional

- Messages

- 2,549

- Reaction score

- 730

- Points

- 113

Двухфакторная аутентификация (2FA) - широко используемая мера безопасности, предназначенная для предотвращения захвата учетной записи (ATO). Но в ее эффективности есть вполне реальные пробелы и ограничения, которыми могут воспользоваться мошенники...

Мошенники, использующие украденные учетные данные для входа в систему для получения несанкционированного доступа к учетным записям клиентов, представляют огромную угрозу для бизнеса. Попав в систему, эти злоумышленники могут использовать финансовую информацию ваших клиентов в своих интересах или просто продать аккаунт дальше.

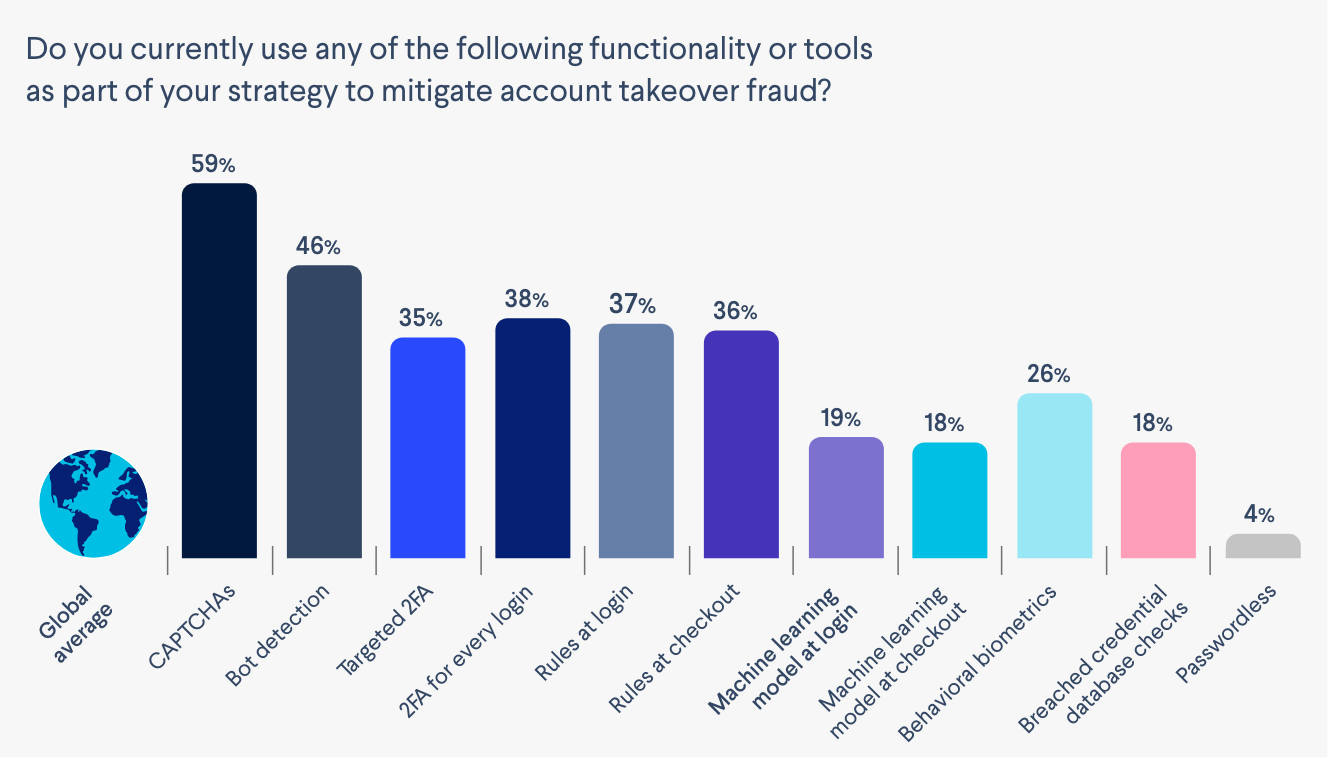

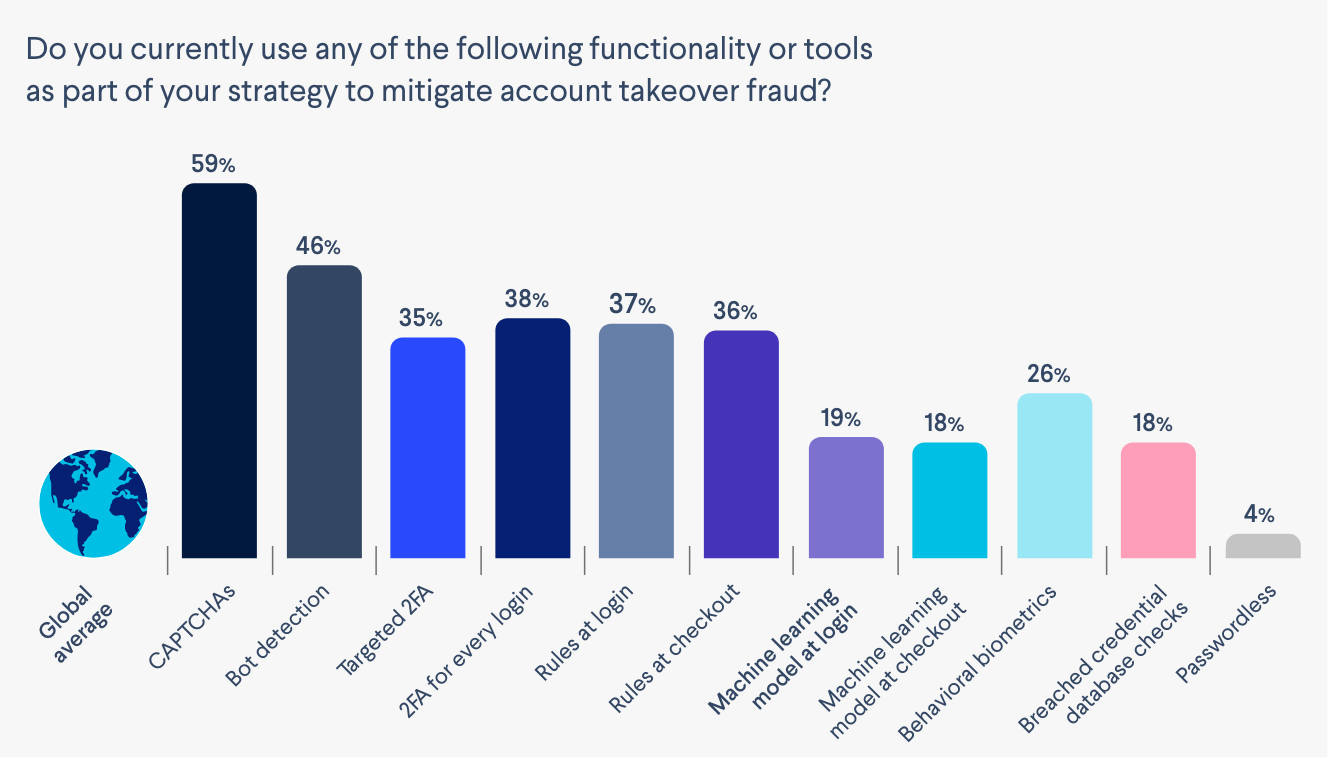

Двухфакторная аутентификация (2FA) часто является основным методом борьбы с мошенничеством. И многие специалисты по кибербезопасности и онлайн-торговцы считают 2FA “серебряной пулей” для захвата учетной записи (ATO). Наш опрос показал, что более трети продавцов полагаются на 2FA как на часть своей стратегии.

Да, 2FA обеспечивает ценный дополнительный уровень безопасности, но он далеко не пуленепробиваемый. В этой статье мы обсудим недостатки использования одного уровня безопасности при захвате учетной записи. И объясните, почему так важно, чтобы вы думали о безопасности учетной записи помимо входа в систему.

Основной принцип 2FA заключается в том, что для завершения входа в систему необходимо предоставить дополнительную информацию, обычно это код доступа, доступный по электронной почте, телефону или приложению аутентификации. По сути, клиенту нужно будет ввести свой пароль как обычно, а затем второй фактор аутентификации.

Даже если мошенник взломал учетные данные учетной записи, у него не обязательно будет доступ к учетной записи электронной почты жертвы или ее устройству. Таким образом, пароль отсутствует. В этом сценарии 2FA может быть достаточно, чтобы отпугнуть оппортунистических мошенников.

Другая причина заключается в том, что 2FA является относительно простым решением для внедрения в процесс входа в систему, и многие решения находятся в свободном доступе. Многие клиенты также теперь привыкли к 2FA, используя ее в различных сервисах от электронной коммерции до правительственных веб-сайтов. В зависимости от демографических характеристик, они могут даже ожидать и чувствовать себя более комфортно, зная, что они защищены этим очевидным уровнем безопасности.

Но ни один уровень безопасности не является надежной страховочной сеткой. Мошенники постоянно адаптируют свои методы, чтобы воспользоваться недостатками в системе безопасности. Полагаться только на 2FA может создать ложное чувство безопасности, которое дорого обойдется вам и вашим клиентам.

Чтобы обеспечить комплексную и адаптивную безопасность, продавцам необходимо внедрить многоуровневый подход. Это включает в себя такие методы, как машинное обучение и правила, которые дополняют друг друга и устраняют пробелы и уязвимости.

Давайте подробнее рассмотрим, что это такое для 2FA…

Социальная инженерия - это искусство манипулирования людьми с целью раскрытия конфиденциальной информации. Тактика может включать фишинговые электронные письма или телефонные звонки. Мошенники изобретательны и используют множество различных методов, чтобы завоевать доверие и выудить информацию у ваших клиентов.

Например, мошенник может отправить убедительное электронное письмо, которое представляется от реальной компании, с просьбой к получателю перейти по ссылке и ввести свои учетные данные для входа и код 2FA. Все может выглядеть законно, но ссылка ведет на поддельный веб-сайт, на котором указаны детали, которые будут использованы в другом месте.

В этом сценарии 2FA не может предотвратить захват учетной записи, потому что мошенник уже получил учетные данные жертвы для входа, и вход в систему кажется законным.

Кто-то может возразить, что это небольшая цена за защиту ваших уважаемых клиентов. Но реальность такова, что увеличение трений может привести к увеличению числа отказов от входа. Влияние будет варьироваться в зависимости от отрасли, рынка и демографии клиентов.

Что является закономерным, так это то, что клиенты привыкли ожидать отлаженного взаимодействия. Они могут испытывать разочарование при выполнении чрезмерно сложной или отнимающей много времени задачи. Кроме того, у некоторых клиентов может не быть доступа к устройствам, необходимым для получения кода 2FA. Это еще больше увеличивает трения, и вы потенциально можете потерять бизнес от законных клиентов.

В некотором смысле, неизбирательное использование 2FA наказывает как клиентов, так и компании за поведение мошенников.

Это особенно очевидно в сфере электронной коммерции и онлайн-маркетплейсах. Продавцы кропотливо разрабатывают плавный путь к покупке, предоставляя рекомендации на основе поиска и истории покупок. Они также могут использовать эти данные для улучшения качества обслуживания клиентов путем выявления разногласий и отсевов.

Этот заботливый подход не распространяется на 2FA. Это просто уровень безопасности, который аутентифицирует клиентов, направленных к нему. Применяя blanket 2FA, вы рискуете подорвать тщательно продуманный клиентский путь, который вы с трудом разработали для своих клиентов, не гарантируя безопасность их аккаунта.

К счастью, вход в систему - не единственная ваша возможность обнаружить атаку по захвату учетной записи. Мониторинг оформления заказа - ключ к остановке мошенников, маскирующихся под ваших законных клиентов. И машинное обучение позволяет вам сделать именно это.

В двух словах, модель машинного обучения - это уровень безопасности, который постоянно адаптируется и развивается в ответ на меняющиеся методы, используемые мошенниками. Модели обучаются специфическим характеристикам мошенничества и схемам атак, что позволяет им выявлять и предотвращать атаки в режиме реального времени.

Модели захвата учетной записи при входе в систему и оформлении заказа используют историческое поведение клиента для выявления нарушений, которые могут указывать на атаку по захвату учетной записи. И каждая модель использует разные данные в зависимости от стадии перехода клиента.

Например, модель входа в систему будет касаться поведения, связанного с историей входа в систему. Сюда входят такие функции, как устройство, местоположение и вводятся ли учетные данные вручную или вставляются в систему. Модель, развернутая при оформлении заказа, будет ориентирована на поведение после входа в систему, которое может сигнализировать о мошенничестве. Такими сигналами могут быть количество транзакций, совершенных с этого устройства, изменение адреса доставки или превышение ожидаемой денежной суммы.

Модели захвата аккаунта как при входе в систему, так и при оформлении заказа предоставляют второй шанс помешать мошенникам, прежде чем они нанесут финансовый ущерб вашим клиентам и бизнесу.

Мошенники, использующие украденные учетные данные для входа в систему для получения несанкционированного доступа к учетным записям клиентов, представляют огромную угрозу для бизнеса. Попав в систему, эти злоумышленники могут использовать финансовую информацию ваших клиентов в своих интересах или просто продать аккаунт дальше.

Двухфакторная аутентификация (2FA) часто является основным методом борьбы с мошенничеством. И многие специалисты по кибербезопасности и онлайн-торговцы считают 2FA “серебряной пулей” для захвата учетной записи (ATO). Наш опрос показал, что более трети продавцов полагаются на 2FA как на часть своей стратегии.

Да, 2FA обеспечивает ценный дополнительный уровень безопасности, но он далеко не пуленепробиваемый. В этой статье мы обсудим недостатки использования одного уровня безопасности при захвате учетной записи. И объясните, почему так важно, чтобы вы думали о безопасности учетной записи помимо входа в систему.

Почему продавцы полагаются на 2FA для захвата аккаунта?

Прежде чем мы сосредоточимся на недостатках, давайте уделим немного внимания сильным сторонам 2FA и поймем, почему она так популярна среди продавцов.Основной принцип 2FA заключается в том, что для завершения входа в систему необходимо предоставить дополнительную информацию, обычно это код доступа, доступный по электронной почте, телефону или приложению аутентификации. По сути, клиенту нужно будет ввести свой пароль как обычно, а затем второй фактор аутентификации.

Даже если мошенник взломал учетные данные учетной записи, у него не обязательно будет доступ к учетной записи электронной почты жертвы или ее устройству. Таким образом, пароль отсутствует. В этом сценарии 2FA может быть достаточно, чтобы отпугнуть оппортунистических мошенников.

Другая причина заключается в том, что 2FA является относительно простым решением для внедрения в процесс входа в систему, и многие решения находятся в свободном доступе. Многие клиенты также теперь привыкли к 2FA, используя ее в различных сервисах от электронной коммерции до правительственных веб-сайтов. В зависимости от демографических характеристик, они могут даже ожидать и чувствовать себя более комфортно, зная, что они защищены этим очевидным уровнем безопасности.

Но ни один уровень безопасности не является надежной страховочной сеткой. Мошенники постоянно адаптируют свои методы, чтобы воспользоваться недостатками в системе безопасности. Полагаться только на 2FA может создать ложное чувство безопасности, которое дорого обойдется вам и вашим клиентам.

Чтобы обеспечить комплексную и адаптивную безопасность, продавцам необходимо внедрить многоуровневый подход. Это включает в себя такие методы, как машинное обучение и правила, которые дополняют друг друга и устраняют пробелы и уязвимости.

Давайте подробнее рассмотрим, что это такое для 2FA…

Ограничения 2FA

Социальная инженерия позволяет мошенникам обойти 2FA

Пользователи всегда будут представлять уязвимость для любой системы безопасности. В случае с 2FA мошенники используют социальную инженерию, чтобы воспользоваться этим ограничением. Это был тип атаки номер один в рейтинге в 2022 году.Социальная инженерия - это искусство манипулирования людьми с целью раскрытия конфиденциальной информации. Тактика может включать фишинговые электронные письма или телефонные звонки. Мошенники изобретательны и используют множество различных методов, чтобы завоевать доверие и выудить информацию у ваших клиентов.

Например, мошенник может отправить убедительное электронное письмо, которое представляется от реальной компании, с просьбой к получателю перейти по ссылке и ввести свои учетные данные для входа и код 2FA. Все может выглядеть законно, но ссылка ведет на поддельный веб-сайт, на котором указаны детали, которые будут использованы в другом месте.

В этом сценарии 2FA не может предотвратить захват учетной записи, потому что мошенник уже получил учетные данные жертвы для входа, и вход в систему кажется законным.

2FA создает значительные трудности для хороших клиентов

Хотя 2FA добавляет дополнительный уровень безопасности, на ваших клиентах ложится бремя выполнения дополнительного шага в путешествии.Кто-то может возразить, что это небольшая цена за защиту ваших уважаемых клиентов. Но реальность такова, что увеличение трений может привести к увеличению числа отказов от входа. Влияние будет варьироваться в зависимости от отрасли, рынка и демографии клиентов.

Что является закономерным, так это то, что клиенты привыкли ожидать отлаженного взаимодействия. Они могут испытывать разочарование при выполнении чрезмерно сложной или отнимающей много времени задачи. Кроме того, у некоторых клиентов может не быть доступа к устройствам, необходимым для получения кода 2FA. Это еще больше увеличивает трения, и вы потенциально можете потерять бизнес от законных клиентов.

В некотором смысле, неизбирательное использование 2FA наказывает как клиентов, так и компании за поведение мошенников.

2FA doesn’t use data to enhance customer experience

Продавцам доступно больше данных и инструментов, чем когда-либо, чтобы понимать своих клиентов и предоставлять персонализированный, оптимизированный опыт.Это особенно очевидно в сфере электронной коммерции и онлайн-маркетплейсах. Продавцы кропотливо разрабатывают плавный путь к покупке, предоставляя рекомендации на основе поиска и истории покупок. Они также могут использовать эти данные для улучшения качества обслуживания клиентов путем выявления разногласий и отсевов.

Этот заботливый подход не распространяется на 2FA. Это просто уровень безопасности, который аутентифицирует клиентов, направленных к нему. Применяя blanket 2FA, вы рискуете подорвать тщательно продуманный клиентский путь, который вы с трудом разработали для своих клиентов, не гарантируя безопасность их аккаунта.

2FA не рассматривает захват учетной записи, кроме входа в систему

На пути клиента всегда необходимо сбалансировать риск с конверсией. Но превращение 2FA при входе в систему в единственное или основное средство предотвращения захвата учетной записи означает, что нет резервного плана на случай, если мошенники уклонятся от обнаружения. Это ограничение распространяется не только на 2FA, но и на любые правила или модели машинного обучения, которые действуют только при входе в систему.К счастью, вход в систему - не единственная ваша возможность обнаружить атаку по захвату учетной записи. Мониторинг оформления заказа - ключ к остановке мошенников, маскирующихся под ваших законных клиентов. И машинное обучение позволяет вам сделать именно это.

Предотвратите мошенников, распознав их тактику

Итак, как именно машинное обучение помогает бороться с захватом аккаунта?В двух словах, модель машинного обучения - это уровень безопасности, который постоянно адаптируется и развивается в ответ на меняющиеся методы, используемые мошенниками. Модели обучаются специфическим характеристикам мошенничества и схемам атак, что позволяет им выявлять и предотвращать атаки в режиме реального времени.

Модели захвата учетной записи при входе в систему и оформлении заказа используют историческое поведение клиента для выявления нарушений, которые могут указывать на атаку по захвату учетной записи. И каждая модель использует разные данные в зависимости от стадии перехода клиента.

Например, модель входа в систему будет касаться поведения, связанного с историей входа в систему. Сюда входят такие функции, как устройство, местоположение и вводятся ли учетные данные вручную или вставляются в систему. Модель, развернутая при оформлении заказа, будет ориентирована на поведение после входа в систему, которое может сигнализировать о мошенничестве. Такими сигналами могут быть количество транзакций, совершенных с этого устройства, изменение адреса доставки или превышение ожидаемой денежной суммы.

Модели захвата аккаунта как при входе в систему, так и при оформлении заказа предоставляют второй шанс помешать мошенникам, прежде чем они нанесут финансовый ущерб вашим клиентам и бизнесу.