Lord777

Professional

- Messages

- 2,577

- Reaction score

- 1,553

- Points

- 113

Новый набор вредоносных пакетов Python пробрался в репозиторий Python Package Index (PyPI) с конечной целью кражи конфиденциальной информации из скомпрометированных систем разработчиков.

Пакеты маскируются под, казалось бы, безобидные инструменты обфускации, но содержат вредоносное ПО под названием BlazeStealer, говорится в отчете Checkmarx, опубликованном в Hacker News.

"[BlazeStealer] извлекает дополнительный вредоносный скрипт из внешнего источника, активируя бота Discord, который дает злоумышленникам полный контроль над компьютером жертвы", - сказал исследователь безопасности Иегуда Гелб.

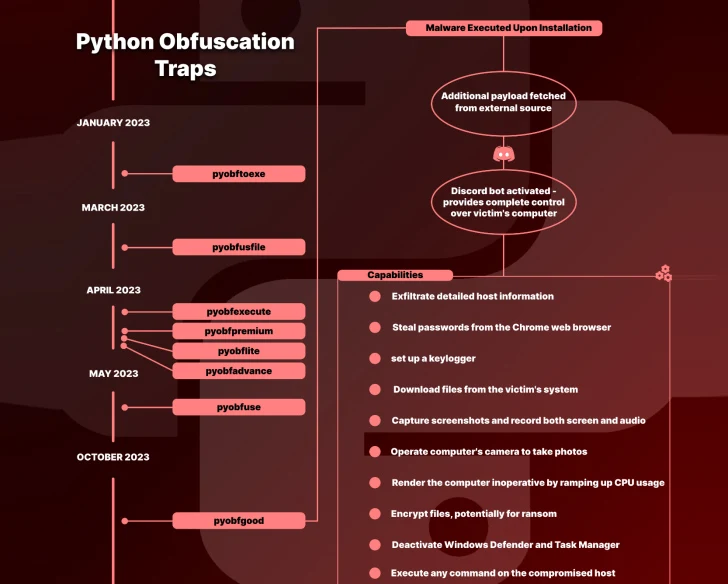

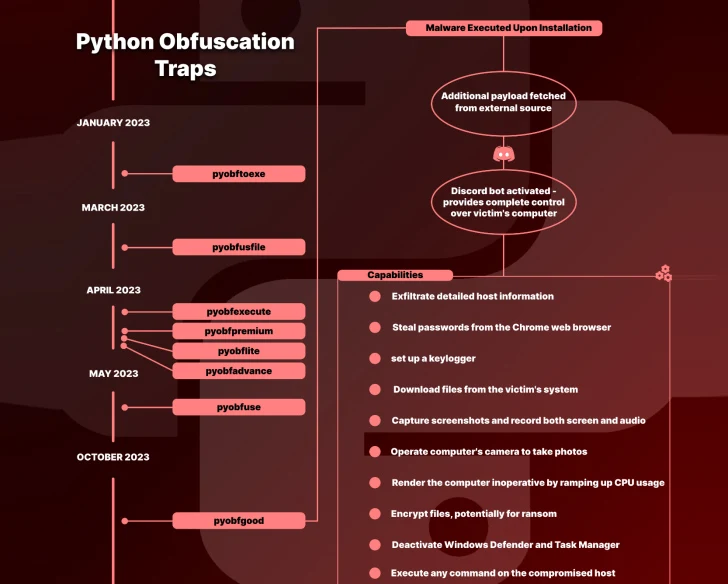

Кампания, начавшаяся в январе 2023 года, включает в себя в общей сложности восемь пакетов с именами Pyobftoexe, Pyobfusfile, Pyobfexecute, Pyobfpremium, Pyobflite, Pyobfadvance, Pyobfuse и pyobfgood, последний из которых был опубликован в октябре.

Эти модули поставляются с setup.py и init.py файлами, предназначенными для извлечения скрипта Python, размещенного на transfer[.]sh, который запускается немедленно после их установки.

Вредоносная программа под названием BlazeStealer запускает Discord-бота и позволяет субъекту угрозы собирать широкий спектр информации, включая пароли от веб-браузеров и скриншоты, выполнять произвольные команды, шифровать файлы и деактивировать антивирус Microsoft Defender на зараженном хосте.

Более того, она может сделать компьютер непригодным для использования, увеличив загрузку процессора, вставив пакетный скрипт Windows в каталог автозагрузки для выключения компьютера и даже вызвав ошибку "синий экран смерти" (BSoD).

"Само собой разумеется, что разработчики, занимающиеся запутыванием кода, скорее всего, имеют дело с ценной и конфиденциальной информацией, и поэтому для хакера это означает цель, к которой стоит стремиться", - отметил Гелб.

Большинство загрузок, связанных с мошенническими пакетами, поступило из США, за которыми следуют Китай, Россия, Ирландия, Гонконг, Хорватия, Франция и Испания. В совокупности они были загружены 2438 раз, прежде чем были удалены.

"Домен с открытым исходным кодом остается благодатной почвой для инноваций, но он требует осторожности", - сказал Гелб. "Разработчики должны сохранять бдительность и проверять пакеты перед использованием".

Пакеты маскируются под, казалось бы, безобидные инструменты обфускации, но содержат вредоносное ПО под названием BlazeStealer, говорится в отчете Checkmarx, опубликованном в Hacker News.

"[BlazeStealer] извлекает дополнительный вредоносный скрипт из внешнего источника, активируя бота Discord, который дает злоумышленникам полный контроль над компьютером жертвы", - сказал исследователь безопасности Иегуда Гелб.

Кампания, начавшаяся в январе 2023 года, включает в себя в общей сложности восемь пакетов с именами Pyobftoexe, Pyobfusfile, Pyobfexecute, Pyobfpremium, Pyobflite, Pyobfadvance, Pyobfuse и pyobfgood, последний из которых был опубликован в октябре.

Эти модули поставляются с setup.py и init.py файлами, предназначенными для извлечения скрипта Python, размещенного на transfer[.]sh, который запускается немедленно после их установки.

Вредоносная программа под названием BlazeStealer запускает Discord-бота и позволяет субъекту угрозы собирать широкий спектр информации, включая пароли от веб-браузеров и скриншоты, выполнять произвольные команды, шифровать файлы и деактивировать антивирус Microsoft Defender на зараженном хосте.

Более того, она может сделать компьютер непригодным для использования, увеличив загрузку процессора, вставив пакетный скрипт Windows в каталог автозагрузки для выключения компьютера и даже вызвав ошибку "синий экран смерти" (BSoD).

"Само собой разумеется, что разработчики, занимающиеся запутыванием кода, скорее всего, имеют дело с ценной и конфиденциальной информацией, и поэтому для хакера это означает цель, к которой стоит стремиться", - отметил Гелб.

Большинство загрузок, связанных с мошенническими пакетами, поступило из США, за которыми следуют Китай, Россия, Ирландия, Гонконг, Хорватия, Франция и Испания. В совокупности они были загружены 2438 раз, прежде чем были удалены.

"Домен с открытым исходным кодом остается благодатной почвой для инноваций, но он требует осторожности", - сказал Гелб. "Разработчики должны сохранять бдительность и проверять пакеты перед использованием".