Carding

Professional

- Messages

- 2,870

- Reaction score

- 2,494

- Points

- 113

Новая облачная операция по криптоджекингу нацелилась на необычные предложения Amazon Web Services (AWS), такие как AWS Amplify, AWS Fargate и Amazon SageMaker, для незаконного майнинга криптовалюты.

Вредоносная киберактивность получила кодовое название AMBERSQUID от фирмы Sysdig, занимающейся безопасностью облаков и контейнеров.

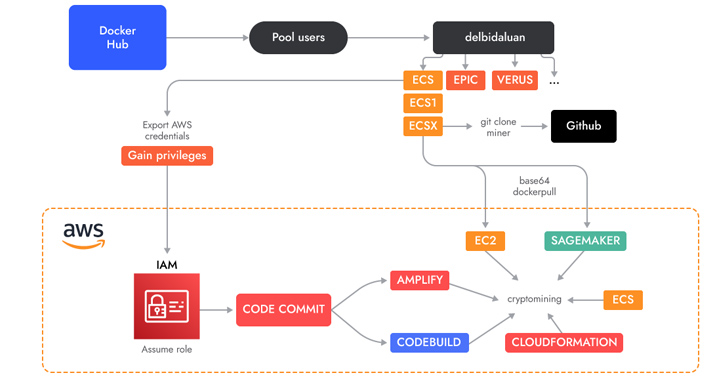

"Операция AMBERSQUID смогла использовать облачные сервисы, не вызывая требования AWS об одобрении дополнительных ресурсов, как это было бы в случае, если бы они отправляли спам только экземплярам EC2", - сказал исследователь безопасности Sysdig Алессандро Брукато в отчете, опубликованном в Hacker News.

"Нацеливание на несколько сервисов также создает дополнительные проблемы, такие как реагирование на инциденты, поскольку для этого требуется найти и уничтожить всех майнеров в каждом эксплуатируемом сервисе".

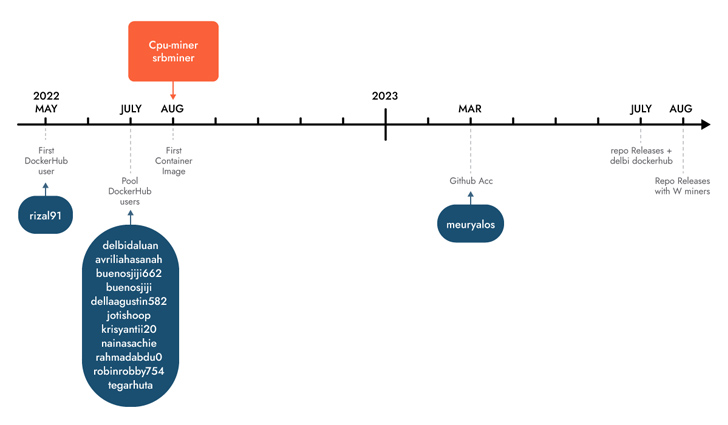

Sysdig заявила, что обнаружила кампанию после анализа 1,7 миллиона изображений на Docker Hub, и с умеренной уверенностью приписала ее индонезийским злоумышленникам на основании использования индонезийского языка в скриптах и именах пользователей.

Некоторые из этих изображений предназначены для запуска майнеров криптовалют, загруженных из репозиториев GitHub, контролируемых акторами, в то время как другие запускают сценарии оболочки, ориентированные на AWS.

Ключевой характеристикой является злоупотребление AWS CodeCommit, который используется для размещения частных репозиториев Git, для "создания частного репозитория, который они затем использовали в различных сервисах в качестве источника".

Репозиторий содержит исходный код приложения AWS Amplify, которое, в свою очередь, используется сценарием оболочки для создания веб-приложения Amplify и, в конечном итоге, запуска майнера криптовалют.

Также было замечено, что субъекты угрозы используют сценарии оболочки для выполнения криптоджекинга в инстансах AWS Fargate и SageMaker, что приводит к значительным вычислительным затратам жертв.

По оценкам Sysdig, AMBERQUID может привести к потерям более чем на 10 000 долларов в день, если его масштабировать для использования во всех регионах AWS. Дальнейший анализ используемых адресов кошельков показывает, что на сегодняшний день злоумышленники заработали более 18 300 долларов.

Это не первый случай, когда индонезийские злоумышленники были связаны с кампаниями по криптоджекингу. В мае 2023 года Permiso P0 Labs подробно описала субъекта по имени GUI-vil, который был замечен использующим инстансы Amazon Web Services (AWS) Elastic Compute Cloud (EC2) для выполнения операций криптодобычи.

"Хотя большинство финансово мотивированных злоумышленников нацелены на вычислительные сервисы, такие как EC2, важно помнить, что многие другие сервисы также предоставляют доступ к вычислительным ресурсам (хотя и более косвенно)", - сказал Брукато.

"Эти сервисы легко пропустить с точки зрения безопасности, поскольку они менее заметны по сравнению с теми, которые доступны при обнаружении угроз во время выполнения".