Father

Professional

- Messages

- 2,601

- Reaction score

- 836

- Points

- 113

Как и антивирусное программное обеспечение, сканирование уязвимостей основывается на базе данных известных уязвимостей.

Вот почему существуют веб-сайты, подобные VirusTotal, чтобы дать киберпрактикам возможность увидеть, обнаружен ли образец вредоносного ПО несколькими антивирусными системами, но в области управления уязвимостями такой концепции не существовало.

В результате даже самым лучшим, лидирующим в отрасли сканерам будет сложно проверять каждую известную уязвимость, и часто они отдают предпочтение определенным наборам программного обеспечения, которые, как известно, используются их клиентами.

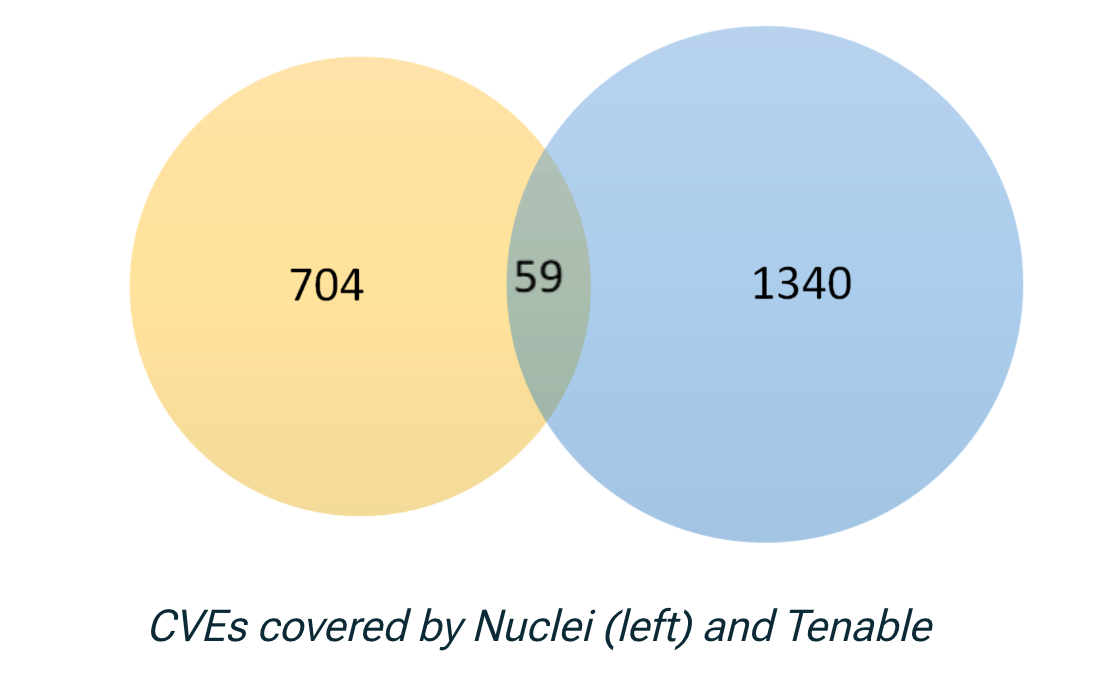

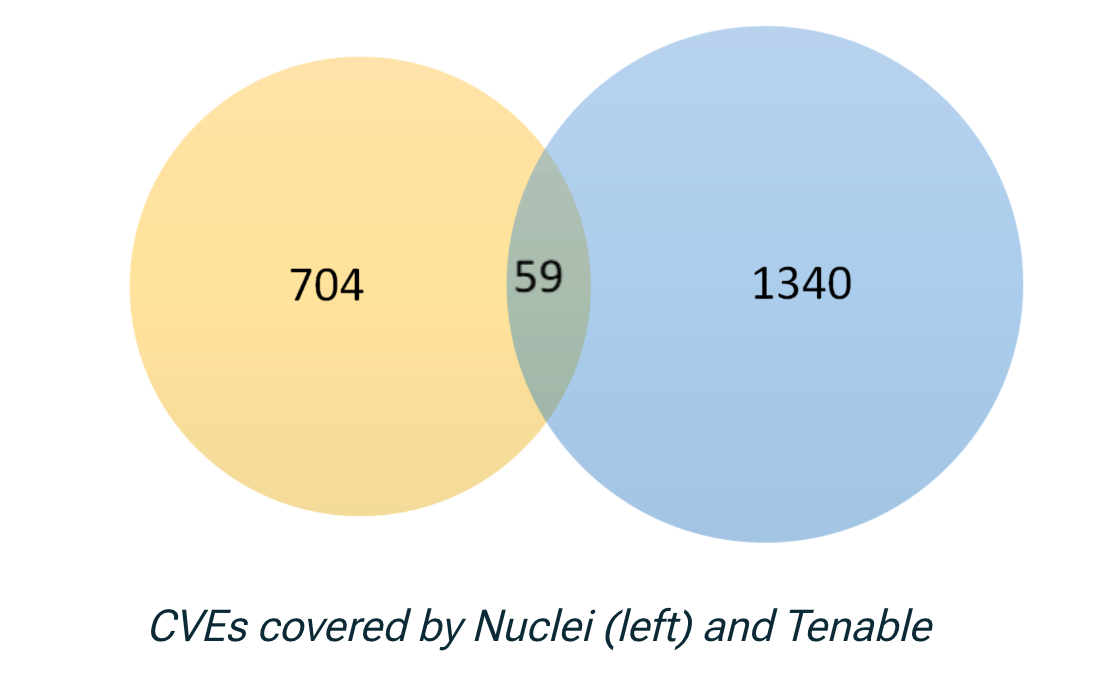

Например, анализ злоумышленников, проведенный в начале 2023 года, в котором сравнивались Nessu от Tenable и OpenVAS, показал значительные различия в охвате между сканерами: один, как правило, сильнее работает с коммерческим программным обеспечением, а другой отдает предпочтение открытому исходному коду:

"Tenable проверяет 12 015 CVE, которые OpenVAS не проверяет, а OpenVAS проверяет 6 749 CVE, которые Tenable не проверяет".

Поставщики систем сканирования также принимают во внимание другие факторы, например, использовалась ли уязвимость в естественных условиях или она находится в программных продуктах, которые очень широко используются. Но даже при том, что выбранный вами сканер может принимать разумные решения о том, на какие уязвимости выписывать проверки, все равно могут быть пробелы в покрытии вашего имущества.

Итак, суровая реальность заключается в том, что однажды вы можете обнаружить, что были скомпрометированы с помощью вектора атаки, который ваш сканер уязвимостей просто не может проверить.

Это вызывает серьезные вопросы у тех, кто хочет защитить свое цифровое имущество, и не только о том, какой сканер им следует выбрать. Но достаточно ли вообще одного сканера?

Вот почему команда Intruder, ведущего поставщика средств защиты от атак, с самого начала решила внедрить несколько механизмов сканирования, предлагая заказчикам максимально широкий спектр проверок при одновременном сокращении бюджета и временных ограничений за счет предоставления их на единой платформе.

Совсем недавно Intruder добавила Nuclei в свой набор движков сканирования уязвимостей, расширяя свои возможности по управлению и защите поверхностей атаки.

Благодаря более чем 3000 дополнительным проверкам в этом первоначальном выпуске Intruder может предложить гораздо более широкий и глубокий охват и возможности обнаружения, которые невозможно обеспечить с помощью одного сканера уязвимостей.

Эти эксперты, работающие с командой разработчиков Nucles в ProjectDiscovery, объединяют свои знания и проницательность в отношении передовых слабых мест, чтобы проводить проверки чрезвычайно быстро, что делает сканирование максимально быстрым после обнаружения уязвимости.

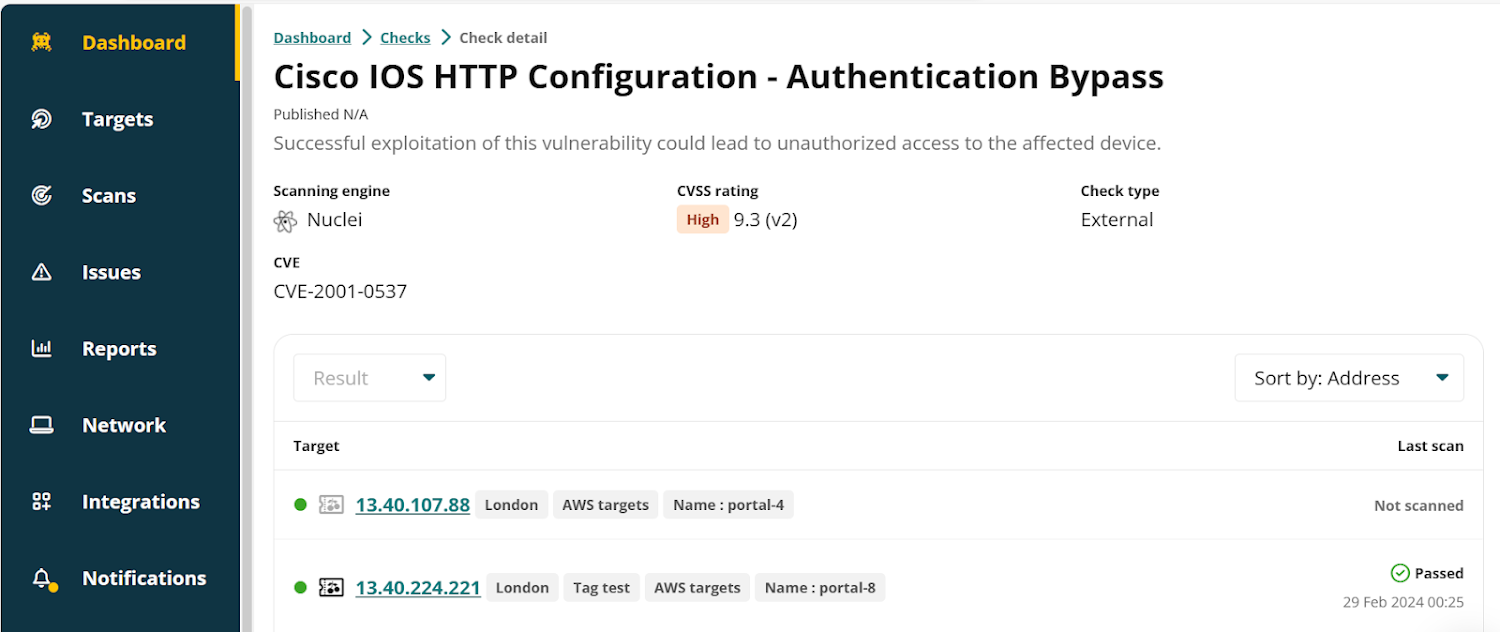

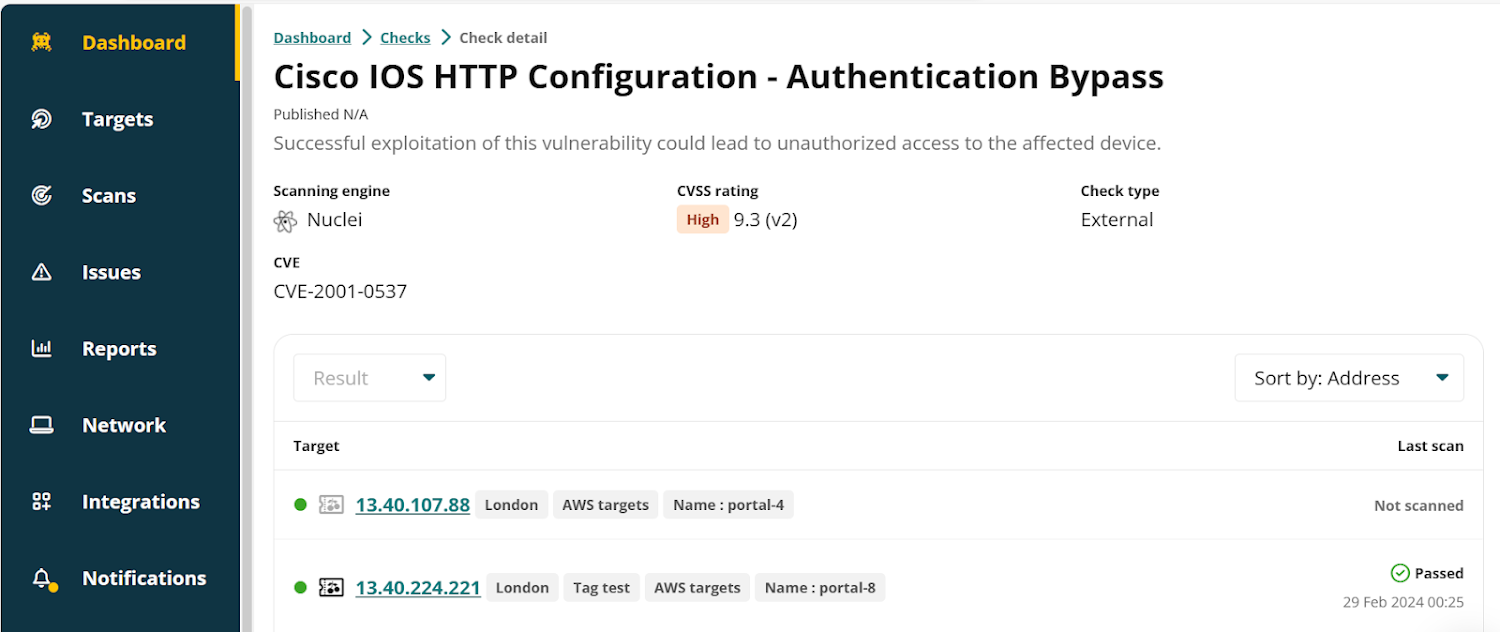

Пример проверки ядер в платформе злоумышленников

Что Nuclei добавляет к Intruder?

Интегрируя Nucles в качестве механизма сканирования, Intruder еще больше расширяет возможности своей платформы управления уязвимостями для более эффективной проверки и защиты поверхностей атаки.

Это включает расширенное обнаружение уязвимостей, таких как панели входа в Систему, которые не должны быть доступны в Интернете, и увеличение диапазона проверок на наличие известных уязвимостей в часто используемых сервисах.

Nuclei дополняет существующие системы сканирования Intruder, такие как Tenable и OpenVAS, предоставляя более глубокое и широкое представление о поверхности атаки, тем самым обеспечивая лучшую защиту за счет выявления рисков, которые остались бы незамеченными одной системой сканирования.

Вы можете сократить количество атак, постоянно отслеживая изменения с помощью автоматизированного инструмента управления уязвимостями, такого как Intruder.

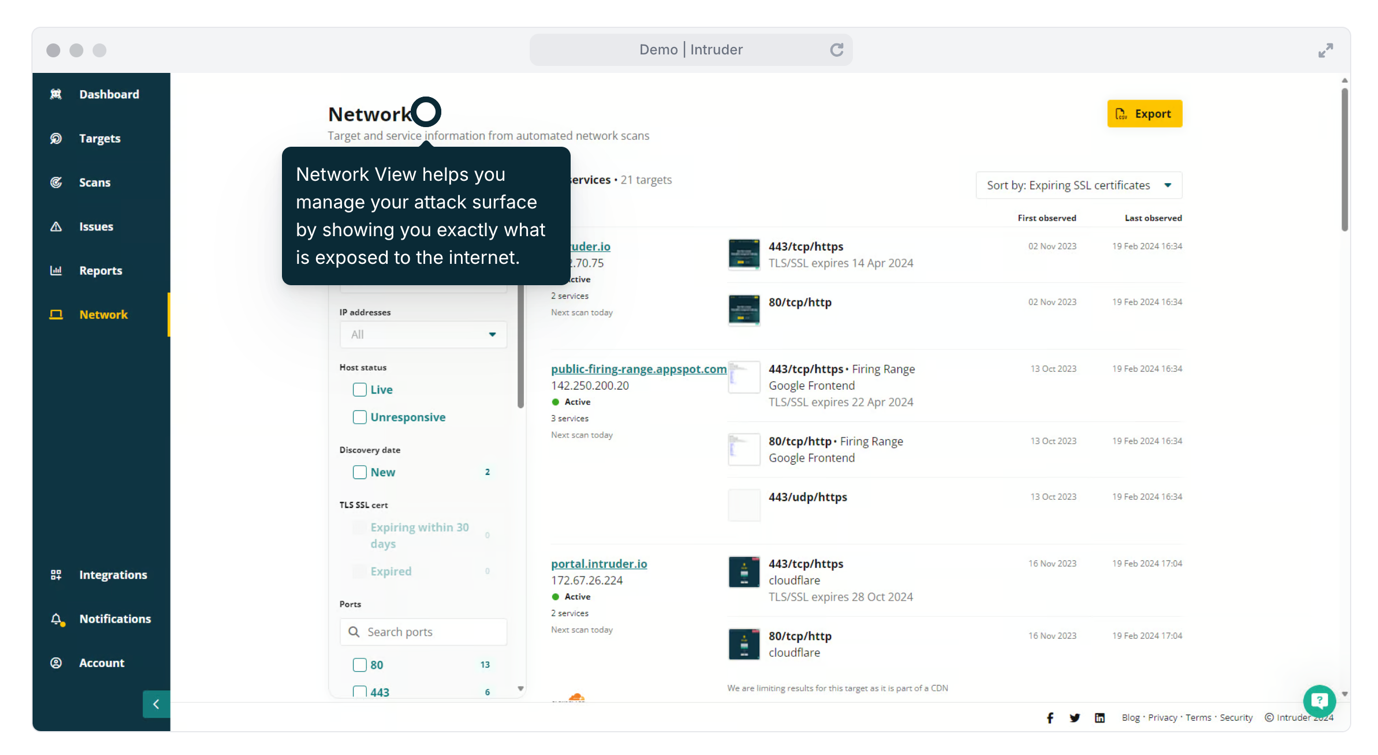

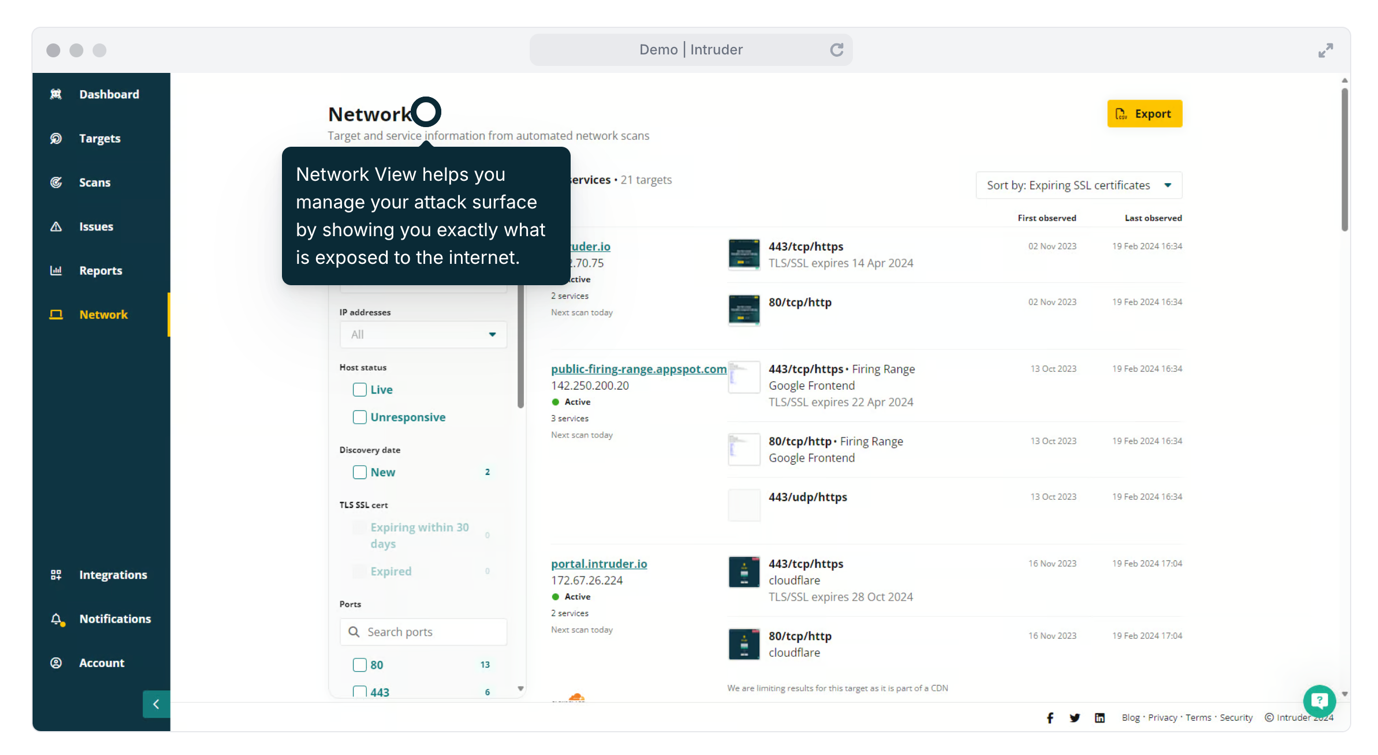

Скриншот панели управления поверхностью атак злоумышленника.

Платформа злоумышленника позволяет вам:

Вот почему существуют веб-сайты, подобные VirusTotal, чтобы дать киберпрактикам возможность увидеть, обнаружен ли образец вредоносного ПО несколькими антивирусными системами, но в области управления уязвимостями такой концепции не существовало.

Преимущества использования нескольких механизмов сканирования

Вообще говоря, целью сканеров уязвимостей является проверка как можно большего числа уязвимостей. Однако количество уязвимостей, обнаруживаемых из года в год, сейчас настолько велико, достигая почти 30 000 в год, или 80 в день, что одному механизму сканирования невозможно успевать за ними всеми.В результате даже самым лучшим, лидирующим в отрасли сканерам будет сложно проверять каждую известную уязвимость, и часто они отдают предпочтение определенным наборам программного обеспечения, которые, как известно, используются их клиентами.

Например, анализ злоумышленников, проведенный в начале 2023 года, в котором сравнивались Nessu от Tenable и OpenVAS, показал значительные различия в охвате между сканерами: один, как правило, сильнее работает с коммерческим программным обеспечением, а другой отдает предпочтение открытому исходному коду:

"Tenable проверяет 12 015 CVE, которые OpenVAS не проверяет, а OpenVAS проверяет 6 749 CVE, которые Tenable не проверяет".

Поставщики систем сканирования также принимают во внимание другие факторы, например, использовалась ли уязвимость в естественных условиях или она находится в программных продуктах, которые очень широко используются. Но даже при том, что выбранный вами сканер может принимать разумные решения о том, на какие уязвимости выписывать проверки, все равно могут быть пробелы в покрытии вашего имущества.

Итак, суровая реальность заключается в том, что однажды вы можете обнаружить, что были скомпрометированы с помощью вектора атаки, который ваш сканер уязвимостей просто не может проверить.

Это вызывает серьезные вопросы у тех, кто хочет защитить свое цифровое имущество, и не только о том, какой сканер им следует выбрать. Но достаточно ли вообще одного сканера?

Подход с использованием механизма множественного сканирования

Очевидно, что наличие нескольких дополнительных сканеров улучшило бы охват за счет обнаружения большего количества уязвимостей и получения дополнительной информации о том, как выглядит поверхность атаки. Но эксплуатация нескольких систем сканирования была бы неподъемной для большинства организаций как по бюджету, так и по времени.Вот почему команда Intruder, ведущего поставщика средств защиты от атак, с самого начала решила внедрить несколько механизмов сканирования, предлагая заказчикам максимально широкий спектр проверок при одновременном сокращении бюджета и временных ограничений за счет предоставления их на единой платформе.

Совсем недавно Intruder добавила Nuclei в свой набор движков сканирования уязвимостей, расширяя свои возможности по управлению и защите поверхностей атаки.

Благодаря более чем 3000 дополнительным проверкам в этом первоначальном выпуске Intruder может предложить гораздо более широкий и глубокий охват и возможности обнаружения, которые невозможно обеспечить с помощью одного сканера уязвимостей.

Что такое Nucles?

Nucli - это механизм сканирования уязвимостей с открытым исходным кодом, аналогичный OpenVAS, который является быстрым, расширяемым и охватывает широкий спектр слабых мест. Он становится все более популярным среди охотников за ошибками, тестировщиков на проникновение и исследователей, которые хотят проводить повторяемые проверки на наличие серьезных уязвимостей.Эти эксперты, работающие с командой разработчиков Nucles в ProjectDiscovery, объединяют свои знания и проницательность в отношении передовых слабых мест, чтобы проводить проверки чрезвычайно быстро, что делает сканирование максимально быстрым после обнаружения уязвимости.

Пример проверки ядер в платформе злоумышленников

Что Nuclei добавляет к Intruder?

Интегрируя Nucles в качестве механизма сканирования, Intruder еще больше расширяет возможности своей платформы управления уязвимостями для более эффективной проверки и защиты поверхностей атаки.

Это включает расширенное обнаружение уязвимостей, таких как панели входа в Систему, которые не должны быть доступны в Интернете, и увеличение диапазона проверок на наличие известных уязвимостей в часто используемых сервисах.

Nuclei дополняет существующие системы сканирования Intruder, такие как Tenable и OpenVAS, предоставляя более глубокое и широкое представление о поверхности атаки, тем самым обеспечивая лучшую защиту за счет выявления рисков, которые остались бы незамеченными одной системой сканирования.

Визуализируйте и минимизируйте свое воздействие с помощью Intruder

Размер вашей поверхности атаки и то, насколько хорошо она управляется, тесно связаны с риском использования ваших систем злоумышленниками-оппортунистами. Чем меньше вы раскрываете и чем более надежными являются предоставляемые вами сервисы, тем сложнее злоумышленнику воспользоваться уязвимостью.Вы можете сократить количество атак, постоянно отслеживая изменения с помощью автоматизированного инструмента управления уязвимостями, такого как Intruder.

Скриншот панели управления поверхностью атак злоумышленника.

Платформа злоумышленника позволяет вам:

- Обнаружение ресурсов: когда новые облачные сервисы запущены и доступны в Интернете, злоумышленник запускает сканирование для поиска любых уязвимостей, чтобы вы могли быстрее их устранить.

- Знайте, что открыто: получите полную видимость периметра вашей сети, отслеживайте активные и не отвечающие цели, идентифицируйте изменения, отслеживайте сертификаты с истекающим сроком действия и просматривайте любые порты, службы или протоколы, которые не должны быть доступны в Интернете.

- Обнаруживайте больше: Злоумышленник использует несколько сканеров для выявления уязвимостей и уязвимостей по всей поверхности атаки, обеспечивая вам максимальную видимость.

- Сосредоточьтесь на серьезных проблемах: смотрите результаты с приоритетностью в зависимости от контекста, чтобы вы могли сосредоточиться на наиболее насущных проблемах, не тратя время на разбор шума.