Teacher

Professional

- Messages

- 2,669

- Reaction score

- 819

- Points

- 113

В связи со многими широко разрекламированными кибератаками 2023 года, связанными с одним или несколькими приложениями SaaS, SaaS стала причиной неподдельного беспокойства во многих обсуждениях в залах заседаний. Больше, чем когда-либо, учитывая, что приложения GenAI, по сути, являются приложениями SaaS.

Wing Security (Крыло), компания по обеспечению безопасности SaaS, провела анализ 493 компаний, использующих SaaS, в четвертом квартале 2023 года. Их исследование показывает, как компании используют SaaS сегодня, и широкий спектр угроз, возникающих в результате такого использования. Этот уникальный анализ дает редкое и важное представление о широте и глубине рисков, связанных с SaaS, а также дает практические советы по их снижению и обеспечению возможности широкого использования SaaS без ущерба для системы безопасности.

Первое понимание, полученное в результате этого исследования, укрепляет концепцию о том, что SaaS - это новая цепочка поставок, обеспечивающая почти интуитивную основу для понимания важности обеспечения безопасности использования SaaS. Эти приложения, несомненно, являются неотъемлемой частью набора инструментов и поставщиков современной организации. Тем не менее, давно прошли те времена, когда каждая третья сторона, имевшая доступ к данным компании, должна была проходить проверку безопасности или ИТ-одобрения. Даже в самых строгих компаниях, когда прилежному сотруднику требуется быстрое и эффективное решение, они будут искать его и использовать, чтобы выполнять свою работу быстрее и качественнее. Опять же, подумайте о широком использовании GenAI, и картина станет ясной.

Таким образом, любая организация, обеспокоенная безопасностью своей цепочки поставок, должна принять меры безопасности SaaS. Согласно методике MITRE ATT & CK "Доверительные отношения" (T1199), атака на цепочку поставок происходит, когда злоумышленник нацеливается на поставщика, чтобы использовать его как средство проникновения в более широкую сеть компаний. Доверяя конфиденциальные данные внешним поставщикам SaaS, организации подвергают себя рискам цепочки поставок, которые выходят за рамки непосредственных проблем безопасности.

Среди проанализированных компаний:

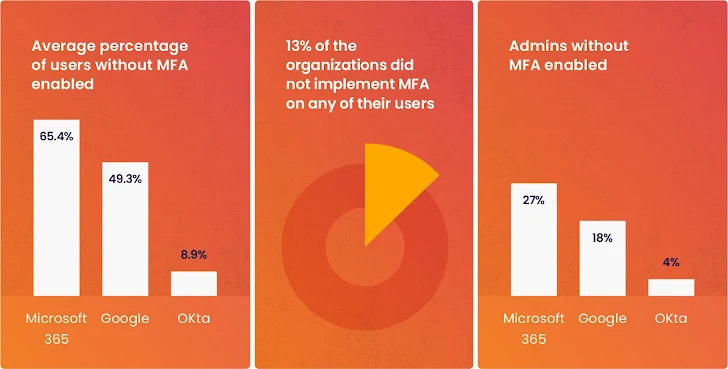

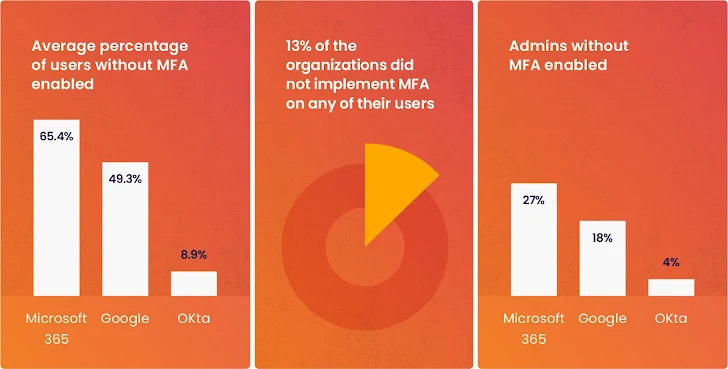

Изображение 1: Из исследования Wing Security в обход MFA.

От организаций требовалось согласиться с обновленными положениями и условиями, позволяющими этим приложениям использовать и совершенствовать свои модели с использованием наиболее конфиденциальных данных организаций. Часто эти пересмотренные положения и условия ускользали от внимания, наряду с использованием самого искусственного интеллекта.

Приложения искусственного интеллекта могут по-разному использовать ваши данные для своих обучающих моделей. Это может выражаться в изучении ваших данных, хранении ваших данных и даже в том, что человек вручную просматривает ваши данные для улучшения модели искусственного интеллекта. Согласно Wing, эта возможность часто настраивается и ее можно полностью избежать, при условии, что ею не пренебрегают.

Полный список выводов, советы по обеспечению безопасного использования SaaS и прогноз безопасности SaaS на 2024 год, загрузите полный отчет здесь.

Wing Security (Крыло), компания по обеспечению безопасности SaaS, провела анализ 493 компаний, использующих SaaS, в четвертом квартале 2023 года. Их исследование показывает, как компании используют SaaS сегодня, и широкий спектр угроз, возникающих в результате такого использования. Этот уникальный анализ дает редкое и важное представление о широте и глубине рисков, связанных с SaaS, а также дает практические советы по их снижению и обеспечению возможности широкого использования SaaS без ущерба для системы безопасности.

Версия безопасности SaaS TL; DR

2023 год принес несколько печально известных примеров того, как злоумышленники использовали SaaS или напрямую нацеливались на них, включая северокорейскую группу UNC4899, 0ktapus ransomware group и российскую Midnight Blizzard APT, которые были нацелены на такие известные организации, как JumpCloud, MGM Resorts и Microsoft (соответственно), и, вероятно, многие другие, которые часто остаются без предупреждения.Первое понимание, полученное в результате этого исследования, укрепляет концепцию о том, что SaaS - это новая цепочка поставок, обеспечивающая почти интуитивную основу для понимания важности обеспечения безопасности использования SaaS. Эти приложения, несомненно, являются неотъемлемой частью набора инструментов и поставщиков современной организации. Тем не менее, давно прошли те времена, когда каждая третья сторона, имевшая доступ к данным компании, должна была проходить проверку безопасности или ИТ-одобрения. Даже в самых строгих компаниях, когда прилежному сотруднику требуется быстрое и эффективное решение, они будут искать его и использовать, чтобы выполнять свою работу быстрее и качественнее. Опять же, подумайте о широком использовании GenAI, и картина станет ясной.

Таким образом, любая организация, обеспокоенная безопасностью своей цепочки поставок, должна принять меры безопасности SaaS. Согласно методике MITRE ATT & CK "Доверительные отношения" (T1199), атака на цепочку поставок происходит, когда злоумышленник нацеливается на поставщика, чтобы использовать его как средство проникновения в более широкую сеть компаний. Доверяя конфиденциальные данные внешним поставщикам SaaS, организации подвергают себя рискам цепочки поставок, которые выходят за рамки непосредственных проблем безопасности.

Четыре распространенных риска SaaS

Существуют различные причины и способы нацеливания на SaaS. Хорошей новостью является то, что большинство рисков можно значительно снизить при мониторинге и контроле. Базовые возможности безопасности SaaS даже бесплатны и подходят для организаций, которые только начинают разрабатывать свою систему безопасности SaaS или которым необходимо сравнить ее со своим текущим решением.1) Теневой SaaS

Первая проблема с использованием SaaS заключается в том, что часто это остается совершенно незамеченным: количество приложений, используемых организациями, обычно на 250% больше, чем показывает базовый и часто используемый запрос рабочей области.Среди проанализированных компаний:

- 41% приложений использовались только одним человеком, что привело к очень большому количеству несанкционированных приложений.

- 1 из 5 пользователей использовал приложения, которыми больше никто в их организации не пользовался, что создавало проблемы с безопасностью и ресурсами.

- 63% of single-user applications were not even accessed within a 3-month period, begging the question - why keep them connected to company data?

- 96,7% организаций использовали по крайней мере одно приложение, в котором произошел инцидент безопасности в предыдущем году, что подтверждает постоянный риск и необходимость надлежащего смягчения последствий.

2) Обход MFA

Исследование Wing указывает на тенденцию, когда пользователи предпочитают использовать имя пользователя / пароль для доступа к необходимым им сервисам в обход действующих мер безопасности (см. Изображение 1).

Изображение 1: Из исследования Wing Security в обход MFA.

3) Забытые токены

Пользователи предоставляют приложениям, в которых они нуждаются, токены; это необходимо для того, чтобы приложения SaaS выполняли свои функции. Проблема в том, что об этих токенах часто забывают после нескольких или всего одного использования. Исследование Wing выявило большое количество неиспользуемых токенов в течение 3 месяцев, что создало неоправданно большую поверхность атаки для многих клиентов (изображение 2).4) Новый риск теневого искусственного интеллекта

В начале 2023 года группы безопасности в основном сосредоточились на нескольких известных сервисах, предлагающих доступ к моделям на основе искусственного интеллекта. Однако по прошествии года тысячи обычных приложений SaaS приняли модели искусственного интеллекта. Исследование показывает, что 99,7% компаний использовали приложения с интегрированными возможностями искусственного интеллекта.От организаций требовалось согласиться с обновленными положениями и условиями, позволяющими этим приложениям использовать и совершенствовать свои модели с использованием наиболее конфиденциальных данных организаций. Часто эти пересмотренные положения и условия ускользали от внимания, наряду с использованием самого искусственного интеллекта.

Приложения искусственного интеллекта могут по-разному использовать ваши данные для своих обучающих моделей. Это может выражаться в изучении ваших данных, хранении ваших данных и даже в том, что человек вручную просматривает ваши данные для улучшения модели искусственного интеллекта. Согласно Wing, эта возможность часто настраивается и ее можно полностью избежать, при условии, что ею не пренебрегают.

Решение проблем безопасности SaaS в 2024 году

Отчет заканчивается на позитивной ноте, перечисляя 8 способов, с помощью которых компании могут смягчить растущую угрозу цепочки поставок SaaS. В том числе:- Продолжается обнаружение теневых ИТ-технологий и управление ими.

- Уделите приоритетное внимание устранению неправильных настроек SaaS

- Оптимизируйте обнаружение аномалий с помощью предопределенных фреймворков, автоматизируйте, когда это возможно.

- Обнаруживайте и отслеживайте все SaaS-приложения, использующие искусственный интеллект, и постоянно отслеживайте свои SaaS на предмет обновлений в их технических требованиях, касающихся использования искусственного интеллекта.

Полный список выводов, советы по обеспечению безопасного использования SaaS и прогноз безопасности SaaS на 2024 год, загрузите полный отчет здесь.