Man

Professional

- Messages

- 3,222

- Reaction score

- 1,236

- Points

- 113

Привет, самозанятый! В этой статье, я научу тебя легко поднимать свой личный Double VPN, Triple VPN, Quad VPN. Будет две схемы реализации: на основе WireGuard и OpenVPN. Я лично пользуюсь WireGuard. Я знаю, что тебе она может не понравится только по одной причине: потому-что нет WireGuard с GUI и нет пока для платформы iOS. Понимаю.

Но проект еще молодой, и в скором будущем обязательно ждем кроссплатформенность.

Советую смотреть видео, и поглядывать статью. Статья идет как вспомогательный источник информации:

Настройку цепочки серверов по данной инструкции можно выполнять на любом VPS с операционной системой Ubuntu. Для настройки многоузлового VPN туннеля необходимо подключиться по SSH на первый VPS из цепочки серверов и выполнить скрипт, который я написал ниже, в разделе "Установка".

Для Windows:

1) Putty - https://bit.ly/2nqKukc

2) OpenVPN - https://bit.ly/2JXtbjT

2) TunSafe - http://bit.ly/2QCmq9A

Для MacOS:

1) Viscosity - https://bit.ly/2JXwG

2) Tunnelblick - http://bit.ly/2qGqxGf

Для Android:

1) OpenVPN - http://bit.ly/2T4ExXn

2) WireGuard - http://bit.ly/2DAuHbq

Для iOS:

1) OpenVPN - https://apple.co/2T8rGDu

Подключайся к своему VPS серверу через Putty, скопируй и вставь в консоль следующую строку.

Жми ENTER, и скрипт начнет свою работу.

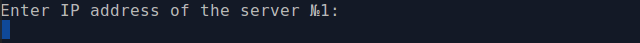

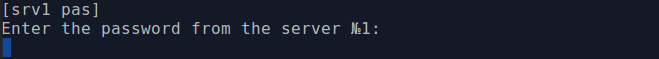

Отвечая на вопросы мастера, поэтапно, в консоли вводи данные ко всем серверам начиная с первого и заканчивая последним (IP и PASSWORD)

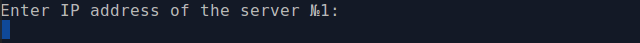

Вводи количество серверов участвующих в цепочке VPN (от 1-го до 9-и) и нажать ENTER

Вводи IP адрес первого сервера

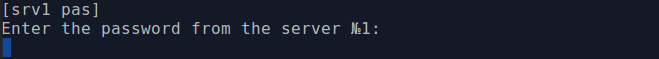

Затем пароль SSH от каждого сервера.

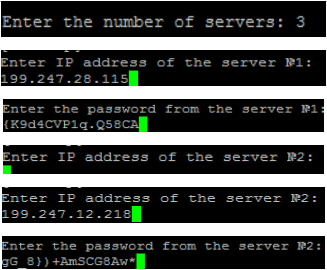

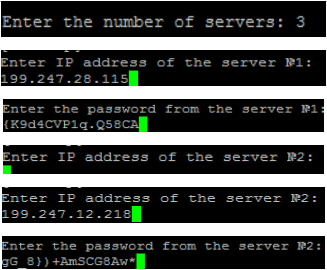

Процесс добавления VPS серверов в цепочку, выглядит примерно так:

И так далее....

И так для каждого сервера в цепочке вписываем аналогичные данные. Максимальное количество серверов, которое ты можешь использовать до 9.

Сервер который указан последним, будет шлюзом в интернет (его IP будет зафиксирован как твой).

Важный момент!

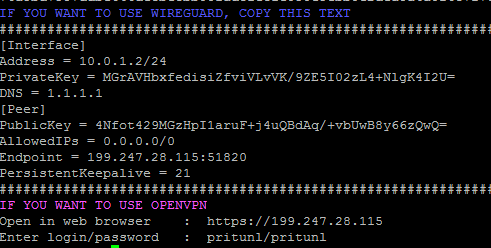

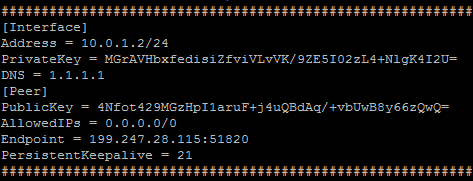

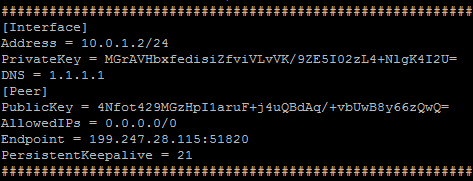

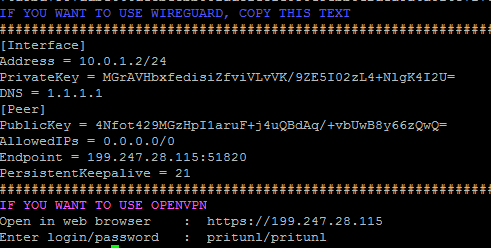

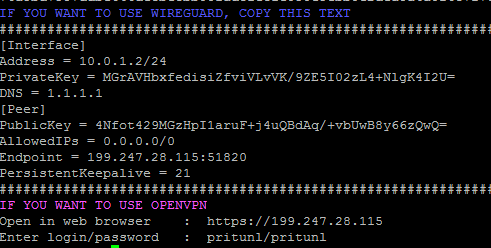

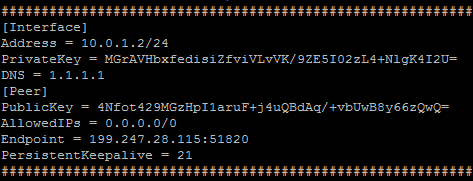

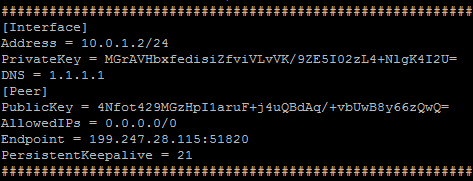

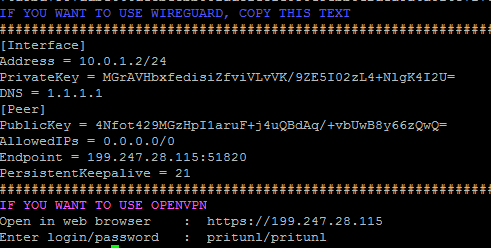

После того, как скрипт полностью завершит свою работу, отобразиться вот такая картинка:

Для тебя будет предоставлен выбор, через какую программу ты хочешь использовать VPN (какую конфигурацию ты хочешь использовать). WireGuard или OpenVPN. Далее объясню подробнее.

Копируем содержимое выведенное на экран после этапа установки

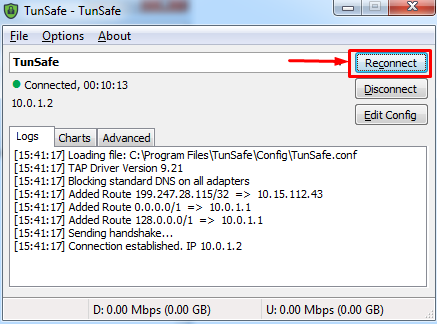

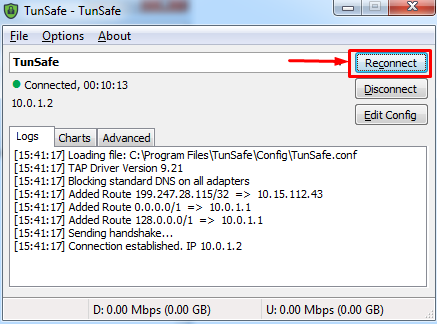

Запускаем программу TunSafe нажимаем на "Edit Config", в открывшемся блокноте вставляем скопированный текст конфигурации из консоли, сохраняем и закрываем блокнот.

Если конфигурация была изменена, необходимо нажать кнопку Reconnect.

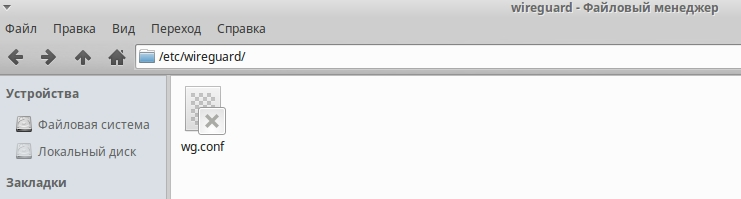

Настройка для Ubuntu.

В окне терминала поэтапно выполняем:

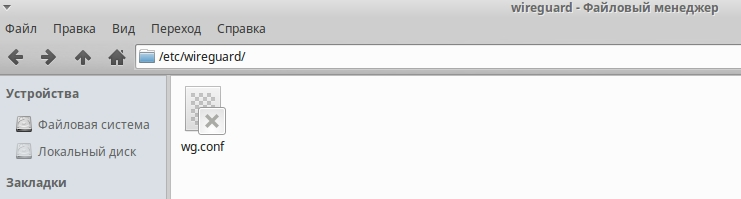

В файловом менеджере создаём файл wg.conf по пути /etc/wireguard/

И наполняем его содержимым скопированным из консоли.

Включение производиться командой выполненной в терминале: wg-quick up wg

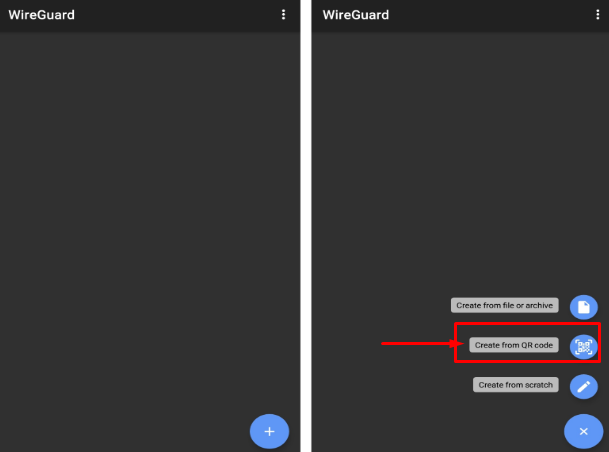

Настройка для Android

Скачиваем приложение - http://bit.ly/2DAuHbq

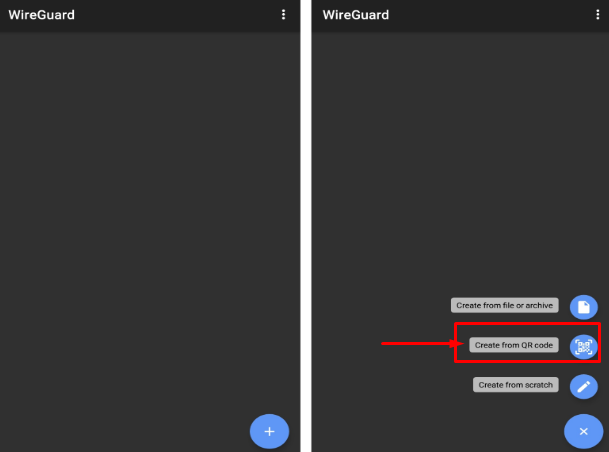

В приложении выбираем: “+” затем “Create from QR code” - сканируем код

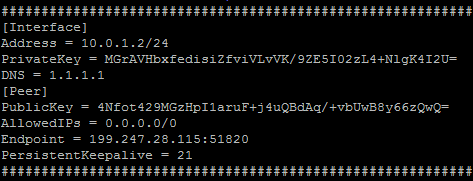

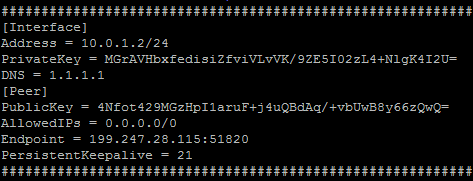

Открываем в браузере любой Генератор QR-кода, например https://generator-online.com/qrcode/ и вставляем содержимое конфигурационного файла WireGuard.

Вставляем в окно текст конфигурации WireGuard, после сканируем бар код справа.

Копируем этот текст конфигурации WireGuard и вставляем содержимое на сайте Генератора QR-кода.

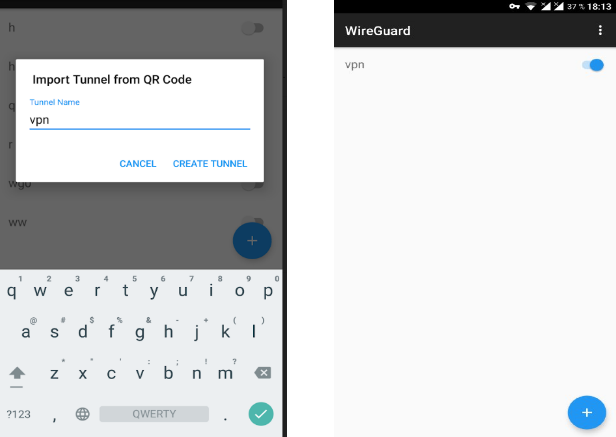

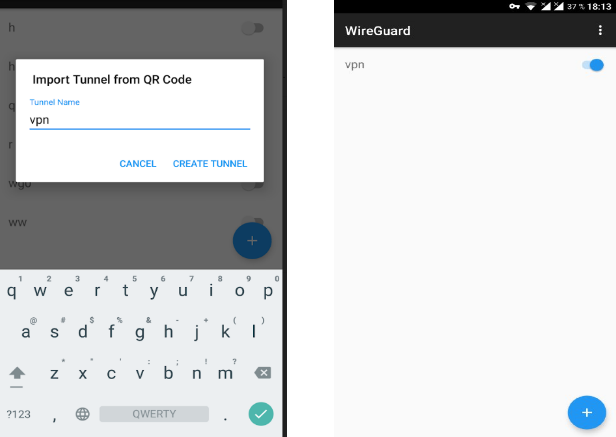

1) Задаем имя нового подключения - подтверждаем нажав “Create Tunnell”.

2) Активируем подключения включив чекбокс.

Обращаем внимание, после завершения работы скрипта, я говорил в начале, мы видим 2 параметры для настройки. Это для WireGuard и OpenVPN. WireGuard выше мы настроили, теперь я покажу тебе как настраивать Double, Triple, Quad VPN'ы с помощью OpenVPN.

Нас интересует нижняя часть для настройки OpenVPN.

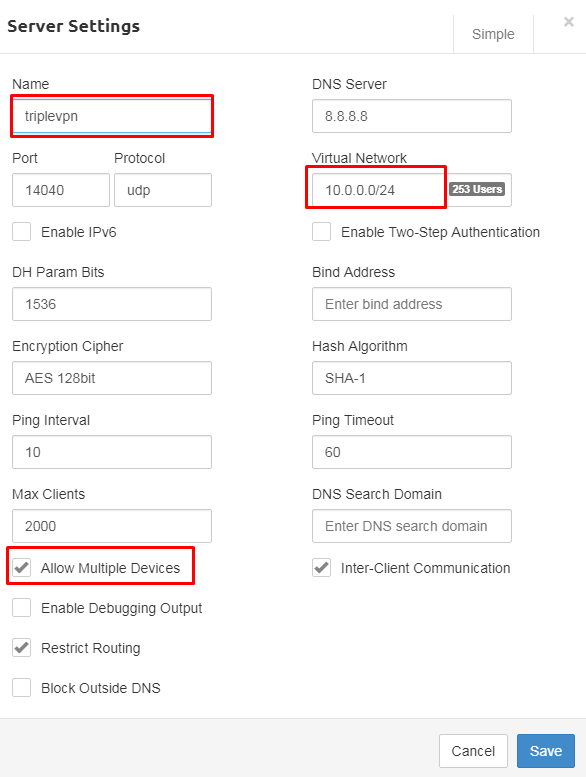

Заходим по ссылке https://199.247.28.115

Изменения:

После внесения настроек жмем Save.

При необходимости изменить порядок серверов или переназначить конечный сервер, который от своего имени отправляет трафик в Интернет, достаточно просто перезапустить скрипт из пункта выше "Установка".

Работа скрипта наплавлена на полную анонимизацию, поэтому следует учесть, что после завершения работы все ключи шифрования, конфигурационный файлы а также скрипты развертывания будут удалены.

Можно выделить следующие плюсы использования Double VPN, Triple VPN, Quad VPN технологии:

WIreGuard спроектирован как многоцелевой VPN, который может работать на множестве платформ и подходит для всех типов использования. Изначально WireGuard был создан для ядра Linux, но планируется его кроссплатформенность и возможность развёртывания во множестве сред. Как я говорил в начале.

Насколько хорош WireGuard?

Хотя сейчас он находится в стадии активной разработки, он уже назван многими самым безопасным, легким в использовании и простым VPN-решением в индустрии.

Но проект еще молодой, и в скором будущем обязательно ждем кроссплатформенность.

Советую смотреть видео, и поглядывать статью. Статья идет как вспомогательный источник информации:

Настройку цепочки серверов по данной инструкции можно выполнять на любом VPS с операционной системой Ubuntu. Для настройки многоузлового VPN туннеля необходимо подключиться по SSH на первый VPS из цепочки серверов и выполнить скрипт, который я написал ниже, в разделе "Установка".

В роли VPN серверов выступают VPS c операционной системой Ubuntu (>=16.04).

Установка

Сначала скачай необходимые программы для своей платформы:Для Windows:

1) Putty - https://bit.ly/2nqKukc

2) OpenVPN - https://bit.ly/2JXtbjT

2) TunSafe - http://bit.ly/2QCmq9A

Для MacOS:

1) Viscosity - https://bit.ly/2JXwG

2) Tunnelblick - http://bit.ly/2qGqxGf

Для Android:

1) OpenVPN - http://bit.ly/2T4ExXn

2) WireGuard - http://bit.ly/2DAuHbq

Для iOS:

1) OpenVPN - https://apple.co/2T8rGDu

Подключайся к своему VPS серверу через Putty, скопируй и вставь в консоль следующую строку.

Code:

wget https://raw.githubusercontent.com/iamrooot/doublevpn/master/1.sh && chmod +x 1.sh && ./1.shЖми ENTER, и скрипт начнет свою работу.

Отвечая на вопросы мастера, поэтапно, в консоли вводи данные ко всем серверам начиная с первого и заканчивая последним (IP и PASSWORD)

Вводи количество серверов участвующих в цепочке VPN (от 1-го до 9-и) и нажать ENTER

Вводи IP адрес первого сервера

Затем пароль SSH от каждого сервера.

Процесс добавления VPS серверов в цепочку, выглядит примерно так:

И так далее....

И так для каждого сервера в цепочке вписываем аналогичные данные. Максимальное количество серверов, которое ты можешь использовать до 9.

Сервер который указан последним, будет шлюзом в интернет (его IP будет зафиксирован как твой).

Важный момент!

После того, как скрипт полностью завершит свою работу, отобразиться вот такая картинка:

Для тебя будет предоставлен выбор, через какую программу ты хочешь использовать VPN (какую конфигурацию ты хочешь использовать). WireGuard или OpenVPN. Далее объясню подробнее.

Настройка

Настройка WireGuard, клиента TunSafe для Double, Triple, Quad VPN

http://bit.ly/2QCmq9AКопируем содержимое выведенное на экран после этапа установки

Запускаем программу TunSafe нажимаем на "Edit Config", в открывшемся блокноте вставляем скопированный текст конфигурации из консоли, сохраняем и закрываем блокнот.

Если конфигурация была изменена, необходимо нажать кнопку Reconnect.

Настройка для Ubuntu.

В окне терминала поэтапно выполняем:

Code:

$ sudo add-apt-repository ppa:wireguard/wireguard

$ sudo apt-get update

$ sudo apt-get install wireguardВ файловом менеджере создаём файл wg.conf по пути /etc/wireguard/

И наполняем его содержимым скопированным из консоли.

Включение производиться командой выполненной в терминале: wg-quick up wg

Настройка для Android

Скачиваем приложение - http://bit.ly/2DAuHbq

В приложении выбираем: “+” затем “Create from QR code” - сканируем код

Открываем в браузере любой Генератор QR-кода, например https://generator-online.com/qrcode/ и вставляем содержимое конфигурационного файла WireGuard.

Вставляем в окно текст конфигурации WireGuard, после сканируем бар код справа.

Копируем этот текст конфигурации WireGuard и вставляем содержимое на сайте Генератора QR-кода.

1) Задаем имя нового подключения - подтверждаем нажав “Create Tunnell”.

2) Активируем подключения включив чекбокс.

Настройка OpenVPN для Double, Triple, Quad VPN

http://bit.ly/2B1inypОбращаем внимание, после завершения работы скрипта, я говорил в начале, мы видим 2 параметры для настройки. Это для WireGuard и OpenVPN. WireGuard выше мы настроили, теперь я покажу тебе как настраивать Double, Triple, Quad VPN'ы с помощью OpenVPN.

Нас интересует нижняя часть для настройки OpenVPN.

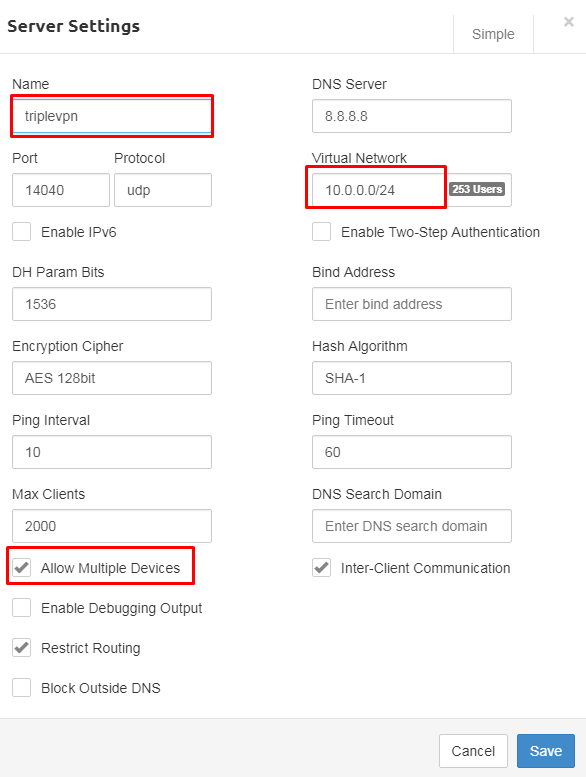

Заходим по ссылке https://199.247.28.115

Изменения:

- в поле VIrtual Network указать 10.0.0.0/24

- Ставим галочку для Allow Multiple Devices (если хочешь использовать VPN на нескольких устройствах одновременно)

- в поле Name - имя твоего VPN соединения

После внесения настроек жмем Save.

Тестирование. Общая информация.

WireGuard

Используя данное решение можно собирать VPN туннель из количества серверов от 1-го до 9-и. Следует учитывать, что при выключение одного из цепочки VPS, интернет подключение будет прервано, при этом индикация клиента VPN может не измениться (она отражает только состояние подключения к первому серверу).

При необходимости изменить порядок серверов или переназначить конечный сервер, который от своего имени отправляет трафик в Интернет, достаточно просто перезапустить скрипт из пункта выше "Установка".

Работа скрипта наплавлена на полную анонимизацию, поэтому следует учесть, что после завершения работы все ключи шифрования, конфигурационный файлы а также скрипты развертывания будут удалены.

Можно выделить следующие плюсы использования Double VPN, Triple VPN, Quad VPN технологии:

- Твой Интернет-провайдер будет видеть подключение к первому VPN серверу, но не будет знать твой конечный IP адрес в Интернете, так как выход в Интернет осуществляется со второго VPN сервера

- Второй VPN сервер не будет знать твой реальный IP адрес, так как он будет скрыт первым VPN сервером. Это повышает твою анонимность

- Можно использовать разные географические местоположения VPN серверов, находящихся на разных континентах (например, Панама, Малайзия, Корея).

- На каждом этапе меняется IP адрес, что создает многослойность твоей анонимности

WIreGuard спроектирован как многоцелевой VPN, который может работать на множестве платформ и подходит для всех типов использования. Изначально WireGuard был создан для ядра Linux, но планируется его кроссплатформенность и возможность развёртывания во множестве сред. Как я говорил в начале.

Насколько хорош WireGuard?

Хотя сейчас он находится в стадии активной разработки, он уже назван многими самым безопасным, легким в использовании и простым VPN-решением в индустрии.