Brother

Professional

- Messages

- 2,590

- Reaction score

- 539

- Points

- 113

Высокопоставленные лица, работающие над делами Ближнего Востока в университетах и исследовательских организациях Бельгии, Франции, Газы, Израиля, Великобритании и США, стали мишенью иранской группы кибершпионажа под названием Mint Sandstorm с ноября 2023 года.

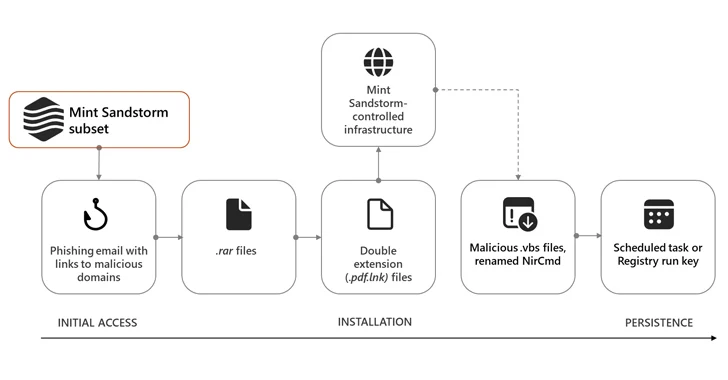

Злоумышленник "использовал изготовленные на заказ фишинговые приманки в попытке социально подтолкнуть цели к загрузке вредоносных файлов", - заявила в анализе Microsoft Threat Intelligence Team в среду, описав ее как "технически и оперативно развитую подгруппу Mint Sandstorm".

Атаки, в отдельных случаях, включают использование ранее недокументированного бэкдора, получившего название MediaPl, что указывает на продолжающиеся попытки иранских злоумышленников усовершенствовать свои методы борьбы после вторжения.

Mint Sandstorm, также известная как APT35, Charming Kitten, TA453 и Yellow Garuda, известна своими искусными кампаниями социальной инженерии, даже используя законные, но скомпрометированные аккаунты для отправки заказных фишинговых писем потенциальным целям. Предполагается, что они связаны с Корпусом стражей исламской революции Ирана (КСИР).

Подгруппа, возглавляемая Пером Редмондом, занимается ресурсоемкой социальной инженерией, чтобы выделить журналистов, исследователей, профессоров и других лиц, обладающих знаниями по вопросам безопасности и политики, представляющим интерес для Тегерана.

Последняя серия вторжений характеризуется использованием приманок, относящихся к войне Израиля с ХАМАСОМ, отправкой безобидных электронных писем под видом журналистов и других высокопоставленных лиц для установления взаимопонимания с целями и установления уровня доверия, прежде чем пытаться доставить вредоносное ПО целям.

Microsoft заявила, что, вероятно, кампания является попыткой, предпринятой субъектом угрозы национальному государству, собрать мнения о событиях, связанных с войной.

Использование взломанных учетных записей, принадлежащих людям, за которых они пытались выдать себя, для отправки электронных сообщений, является новой тактикой Mint Sandstorm, невиданной ранее, как и использование команды curl для подключения к инфраструктуре командования и контроля (C2).

Если цели вступают в контакт с субъектом угрозы, им отправляется последующее электронное письмо, содержащее вредоносную ссылку, указывающую на архивный файл RAR, открытие которого приводит к извлечению скриптов Visual Basic с сервера C2 для сохранения в среде целей.

Цепочки атак еще больше прокладывают путь для пользовательских имплантатов, таких как MischiefTut или MediaPl, первый из которых был впервые раскрыт Microsoft в октябре 2023 года.

Реализованный в PowerShell, MischiefTut представляет собой базовый бэкдор, который может запускать разведывательные команды, записывать выходные данные в текстовый файл и загружать дополнительные инструменты в взломанную систему. Первое зарегистрированное использование вредоносного ПО относится к концу 2022 года.

MediaPl, с другой стороны, маскируется под проигрыватель Windows Media и предназначен для передачи зашифрованных сообщений на свой сервер C2 и запуска команд, которые он получил от сервера.

"Mint Sandstorm продолжает совершенствовать и модифицировать инструменты, используемые в окружении целей, деятельность, которая может помочь группе сохраняться в скомпрометированной среде и лучше избегать обнаружения", - заявили в Microsoft.

"Возможность получать и поддерживать удаленный доступ к системе цели может позволить Mint Sandstorm осуществлять ряд действий, которые могут негативно повлиять на конфиденциальность системы".

Раскрытие произошло после того, как голландская газета De Volkskrant сообщила ранее в этом месяце, что Эрик ван Саббен, голландский инженер, завербованный израильскими и американскими спецслужбами, возможно, использовал водяной насос для развертывания раннего варианта печально известной вредоносной программы Stuxnet на иранском ядерном объекте где-то в 2007 году.