Mutt

Professional

- Messages

- 1,458

- Reaction score

- 1,278

- Points

- 113

Как защитить себя от кражи SIM-карты, как справиться с атакой и после этого восстановиться.

MyCrypto и CipherBlade совместно работали над этой статьей, чтобы помочь вам понять опасности атаки с перехватом SIM-карты, а также способы защиты и нападения, а также способы восстановления после такого события. Эта статья призвана стать универсальной статьей, которую можно прочитать, ссылаться и поделиться с друзьями и коллегами. Это не коротко, но основательно.

Мы рекомендуем вам задавать вопросы и оставлять комментарии по мере чтения. Независимо от того, являетесь ли вы новичком в этой сфере или опытным экспертом по безопасности, ваши комментарии помогут сделать это руководство более полным и поддерживать его в актуальном состоянии. Если у вас есть более подробный отзыв, начните с нами разговор.

Примечание: Подмену SIM-карты также обычно называют «заменой SIM-карты», «переносом SIM-карты», «мошенничеством с переносом», «переносом телефона» и «захватом SIM-карты». В этой статье мы используем эти фразы как синонимы.

Конечно, замена SIM-карты - не единственный риск, существующий в этом цифровом мире. Хорошая идея - проверить вашу онлайн-безопасность в целом, и мы рекомендуем также обратиться к Руководству по безопасности MyCrypto для чайников и умных людей.

Оглавление

ВВЕДЕНИЕ: Что такое установка SIM-карты?

ЧАСТЬ 1: Что делать, прежде чем у вас украдут SIM-карту

ЧАСТЬ 2: Что делать, если у вас буквально только что взломали SIM-карту

ЧАСТЬ 3: Что делать после того, как у вас взломали SIM-карту

ВВЕДЕНИЕ: Что такое SIM-jacking?

Sim-jacking - это атака, при которой ваш номер телефона переносится с вашей SIM-карты / телефона на другую SIM-карту / телефон, контролируемый злоумышленником. Затем злоумышленник использует этот доступ к вашему номеру телефона, обычно через текстовое сообщение, чтобы получить доступ к другим вашим учетным записям в Интернете. Они делают это, «восстанавливая» доступ к учетной записи (например, Google) или в сочетании с другой информацией или доступом, которые у них есть (например, используя ранее утекший пароль + 2FA SMS).

«Но я недостаточно знаменит / богат, чтобы это случилось со мной!»

Если вы читаете эту статью, мы гарантируем, что вы являетесь потенциальной жертвой этой атаки. Неважно, насколько вы «знамениты» или насколько вы известны или малоизвестны. Хотя есть определенные действия, которые могут сделать вас большей целью, в последнее время мы видели гораздо больше людей со все более мелкими профилями, которые становились жертвами этих атак.

Почему? Рентабельность инвестиций для злоумышленников, заполучивших вашу криптовалюту, огромна. Криптография очень уникальна - она децентрализована, ее можно легко анонимизировать и она имеет реальную денежную ценность. Эта атака относительно проста, не требует кода, и о ней все чаще сообщают, вдохновляя все больше и больше злоумышленников попробовать ее.

В основном ты прямо сейчас.

Кроме того, ваша криптовалюта - не единственное, что можно украсть. В 2019 году произошел переход от кражи криптовалюты к краже конфиденциальных данных, таких как деловые документы, личная информация или другие данные. Операторам обмена SIM-картами больше не нужно полагаться на прямую кражу средств - они также могут добиться успеха с помощью вымогательства.

Наконец, вся информация, необходимая злоумышленнику для социальной инженерии представителя службы поддержки оператора мобильной связи, легко доступна в социальных сетях или на таких сайтах, как TruthFinder . Поскольку большинство людей (включая, возможно, вас) не осознают последствий получения несанкционированного доступа к номеру телефона, эта область не защищена так же, как другие вещи.

Все вышеперечисленное приводит к тому, что большее количество людей предпринимают больше атак с большим успехом. В свою очередь, не только известные люди, «100 лучших влиятельных лиц» или известные трейдеры подвергаются нападкам. Это любой и каждый, кто связан с криптовалютой.

Вы в опасности. Примите это. Примите меры сейчас, пока не стало слишком поздно.

Как они получают вашу SIM-карту / номер телефона?

Одна из причин, по которой атаки с заменой SIM-карты были настолько успешными, заключается в том, что многих представителей мобильных операторов чрезвычайно легко подстроить под социальную инженерию. Злоумышленник может позвонить в службу поддержки вашего оператора связи, притвориться вами или другим уполномоченным лицом и рассказать какую-нибудь историю, чтобы агент службы поддержки перевел ваш номер на SIM-карту злоумышленника. Если они сталкиваются с какими-либо трениями, злоумышленник вешает трубку и немедленно пытается снова обратиться к следующему агенту поддержки.

Хотя это не должно быть возможным, особенно если у вас включен ПИН-код или другая защита, это все же возможно. К сожалению, нет надежного способа предотвратить перенос вашего номера телефона.

Агенты службы поддержки не обучены этому типу атак и могут перенести ваш номер телефона, независимо от того, какую информацию «вы» предоставляете или не предоставляете. 99% их звонков поступают от людей, которые законно сломали свой телефон или приобрели новый телефон и нуждаются в этом действии. Агентам службы поддержки обычно почти ничего не платят, и их работа оценивается компьютерами. У них мало стимулов защищать вас от нападения, о котором они ничего не знают, и у них высокий стимул помогать «вам», делать «вас» счастливыми и сокращать среднее время звонков. Что еще хуже, любые заметки в вашей учетной записи не отображаются на видном месте для агентов службы поддержки и полностью недоступны для них, если у вас есть дополнительный PIN-код / пароль в вашей учетной записи.

Ага, это решит это.

Как узнать, поменяли ли вы SIM-карту?

Что произойдет, когда они получат вашу SIM-карту?

Они начинают постепенно «восстанавливать» доступ к вашим учетным записям, собирая данные, личную информацию, пароли и список продуктов и услуг, которые вы используете, по мере их использования. Давайте посмотрим на один простой пример. Имейте в виду, что это не исчерпывающий обзор того, что злоумышленник может с вами сделать.

Излишне говорить, что это невероятно разрушительно, особенно если злоумышленник может завладеть важной учетной записью - например, Google, Apple или вашим менеджером паролей - что позволяет им получить доступ к другим учетным записям.

ЧАСТЬ 1. Что делать, прежде чем у вас отключат SIM-карту

Мы аплодируем вам за то, что вы так далеко зашли. Вы потратили больше времени на изучение вопросов личной безопасности, чем многие другие. Это важно в пространстве, где нет централизованной партии, правительства или банка, которые могли бы исправить ситуацию, если что-то пойдет не так.

Уменьшите вероятность того, что злоумышленник успешно заменит вашу SIM-карту

В зависимости от вашего оператора связи у вас обычно есть следующие варианты авторизации переноса телефонного номера на новое устройство:

Обратной стороной является то, что операторы мобильной связи не заработали безупречной репутации за соблюдение каких-либо из этих мер безопасности, и даже если они «сделают пометку в вашей учетной записи», это не означает, что агент службы поддержки, который обрабатывает вызов по вашей учетной записи прислушается к просьбе.

Тем не менее, эти шаги все же стоит предпринять, поскольку они снижают вероятность успешной атаки, усложняют и отнимают больше времени для злоумышленника и дают вам возможность доказать, что вы предприняли эти шаги, что может позволить вам продолжить гражданский иск против вашего оператора связи, такой как тот, который Майкл Терпин подал против AT&T.

Пункты действий

Полезные советы для достижения успеха

Общее необходимое время

Два часа на абсолютном высоком уровне.

Уменьшите последствия, если ваша SIM-карта будет заменена

Разделение проблем

Как правило, вы должны «разделять опасения», когда дело касается ваших телефонных номеров. Хотя на данный момент у вас, вероятно, только один номер, пора обновить свою жизнь.

Не используйте свой основной номер мобильного телефона для бизнеса - тот, который всем известен и легко обнаруживается через ваши социальные профили, инструменты разведки с открытым исходным кодом (OSINT) или бесплатные онлайн-сервисы . Не используйте свой личный или служебный номер для защиты учетных записей или входа в них.

Google Voice номер свободен, чтобы подписаться на. Вы можете использовать номер Google Voice для проверки по SMS для веб-сайтов и служб, которые настаивают на использовании 2FA по SMS или иным образом требуют номер телефона. Пока учетная запись Google, связанная с этим номером Google Voice, безопасна, вы будете в большей безопасности.

В идеале у вас должен быть выделенный номер Google Voice, который вы будете использовать исключительно для защиты учетных записей. Он не должен быть известен никому и не должен быть привязан к учетной записи Google, которую вы в настоящее время используете / известна. Не сообщайте людям этот номер или адрес электронной почты и не вводите его в форму при совершении случайной онлайн-покупки.

Пункты действий

Общее необходимое время

Менее 5 минут

Безопасность ваших учетных записей Google

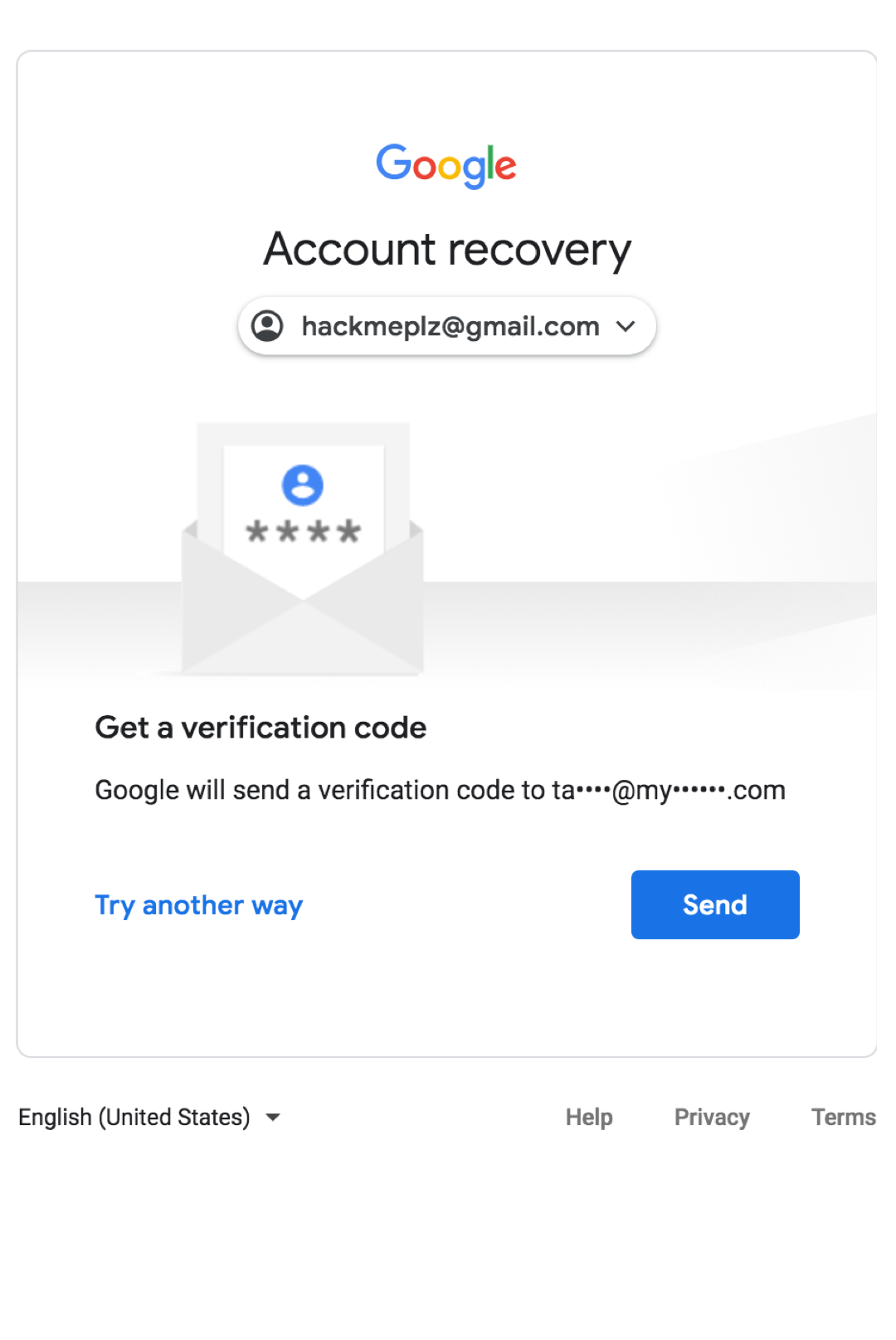

Как только злоумышленник получает доступ к вашему номеру телефона, он обычно попадает прямо в вашу учетную запись Google. Именно здесь начинается настоящий ущерб.

Как только злоумышленник находится в вашей учетной записи электронной почты, он может инициировать сброс пароля для любой учетной записи, которая использует этот адрес электронной почты для входа в систему или в качестве метода восстановления . Это предоставляет им бесконечный массив финансовых счетов и данных, личной информации, файлов, фотографий, платформ обмена сообщениями и неизвестно чего еще. Подумайте обо всем, что связано с вашим основным адресом электронной почты. ??

Хотя вышеперечисленное нельзя недооценивать, также стоит отметить, что электронные письма не обязательно являются самым ценным активом в вашем аккаунте Google:

Излишне говорить, что безумно важно, чтобы вы тщательно защищали каждую из своих учетных записей Google. Не только ваш личный. Не только ваш криптографический. Не только ваш бизнес. Все. Из. Их. Пожалуйста. ??

Пункты действий

Общее время

15 минут на аккаунт Google + 10 минут, если вам нужно настроить LastPass или 1Password.

Безопасность ваших учетных записей Apple / iCloud

Получение доступа к вашему Apple / iCloud может предоставить злоумышленнику доступ к вашей истории, закладкам, паролям, хранящимся в iCloud Keychain, iMessages, фотографиям (которые могут содержать снимки экрана или фотографии резервных копий, закрытых ключей и т. Д.), Файлам (которые могут содержать резервные копии) паролей или закрытых ключей), резервные копии iCloud ваших телефонов, компьютеров, файлов, фотографий и т. д.

Если вы используете адрес электронной почты iCloud, злоумышленник может получить доступ к любой учетной записи, связанной с этим адресом электронной почты. Они также могут получать доступ, редактировать и развертывать любые приложения iOS или Mac, которыми вы управляете с помощью этой учетной записи Apple.

Если вы не уверены, безопасна ли ваша учетная запись или вам нужна помощь, мы рекомендуем нанять сертифицированного специалиста Apple, который проведет вас через этот процесс и поможет провести аудит безопасности Apple. При написании этого мы проконсультировались с Алексом из iHelp, чтобы уточнить некоторые вещи.

Уникальный процесс восстановления Apple

Давайте посмотрим на процесс восстановления AppleID после выполнения перечисленных ниже действий. К сожалению, ваш номер телефона не может быть удален и может использоваться как часть процесса восстановления вашего AppleID.

Есть два способа продолжить процесс восстановления: по номеру телефона или с помощью украденного «доверенного устройства», которое не защищено безопасным уникальным паролем.

Если у вас включена двухфакторная аутентификация, вам необходимо авторизовать сброс пароля с доверенного устройства. Вот почему так важно использовать безопасный уникальный пароль.

Однако кто-то также может восстановить вашу учетную запись, нажав «У меня нет доступа к доверенному устройству».

Большинство из этих следующих методов включают использование «Найди мой iPhone» с помощью авторизованного продавца и одного из их устройств.

Или, если злоумышленник собрал личную информацию о вас, он может попытаться сбросить ваш пароль без устройства, хотя это может занять несколько дней и не может быть ускорено. В начале процесса вам отправляется код подтверждения по SMS, поэтому злоумышленник может перехватить его и начать процедуру.

Некоторые личные данные включают такие вещи, как длинный номер карты, дату истечения срока действия и код безопасности карты для способа оплаты, привязанного к вашему AppleID. Эти типы запросов отправляются в Apple, и связь откладывается до тех пор, пока они не смогут подтвердить запрос и позже отправят ваш AppleID по электронной почте с последующим ответом.

Если ваше устройство украдено, вы можете сообщить об этом в Apple, чтобы серийный номер был занесен в черный список и переведен в «режим утери». Это означает, что когда устройство подключается к Wi-Fi, местоположение отправляется на iCloud, чтобы вы могли видеть, где оно находится.

У Apple очень строгие политики безопасности, и даже авторизованные розничные продавцы не имеют специальных полномочий для восстановления учетной записи - они обязаны подтвердить ваше удостоверение личности государственного образца, а некоторые (если у них нет сканеров удостоверений личности) запрашивают дебетовую или кредитную карту для владелец счета. Некоторые розничные продавцы перед тем, как оказать помощь, проверяют, что запрашивающая сторона имеет доступ к учетной записи электронной почты, связанной с AppleID.

Ключевые выводы

Пункты действий

Обратите внимание: у Apple есть две разные «двухступенчатые» вещи. Вам нужна « двухфакторная аутентификация », а не просто «двухэтапная проверка». Да, это ошеломляет .

Общее время

15 минут на учетную запись Apple.

Защита вашего менеджера паролей

Получение доступа к вашему диспетчеру паролей, например 1Password, LastPass или другой службе, означает, что злоумышленник теперь имеет доступ ко всем паролям, заметкам, информации карты, адресной информации, закрытым ключам, информации SSH или другой защищенной информации, которую вы вводите в менеджер паролей. Совершенно очевидно, что теперь злоумышленник может использовать эту информацию для доступа к вашим учетным записям. Менее очевидно, что у них есть список всех паролей, которые вы использовали или когда-то использовали.

Два наиболее рекомендуемых и доступных решения - LastPass и 1Password. Они «облачные», хотя все ваши секретные данные защищены и зашифрованы «мастер-паролем», который никогда не покидает ваш компьютер / устройство. Это означает, что нет кнопки «забыл пароль» и нет возможности получить доступ к своей учетной записи, если вы забыли свой мастер-пароль.

Пункты действий

Примечание: не все из них могут быть доступны для вашего конкретного менеджера паролей.

Общее время

10-20 минут

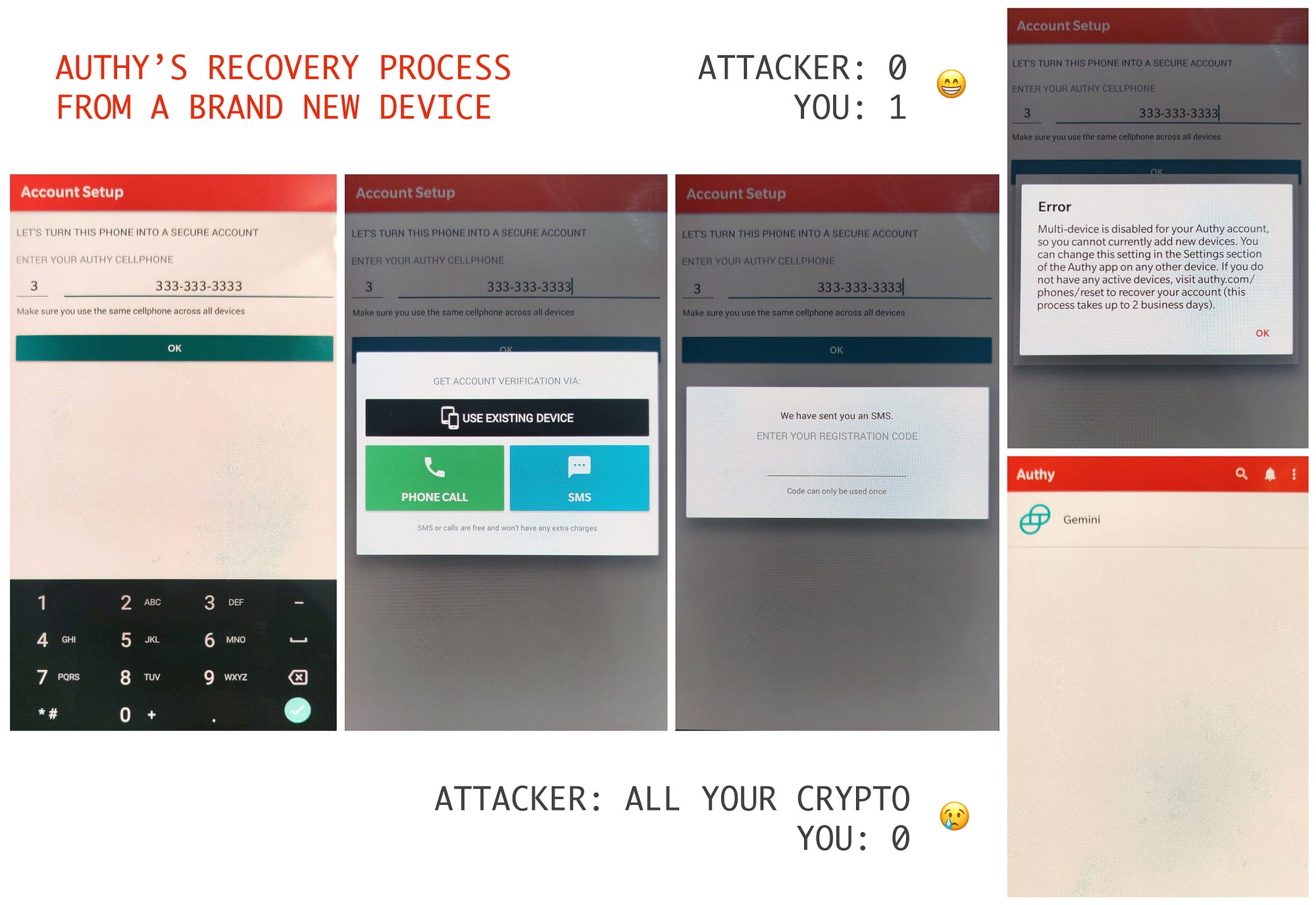

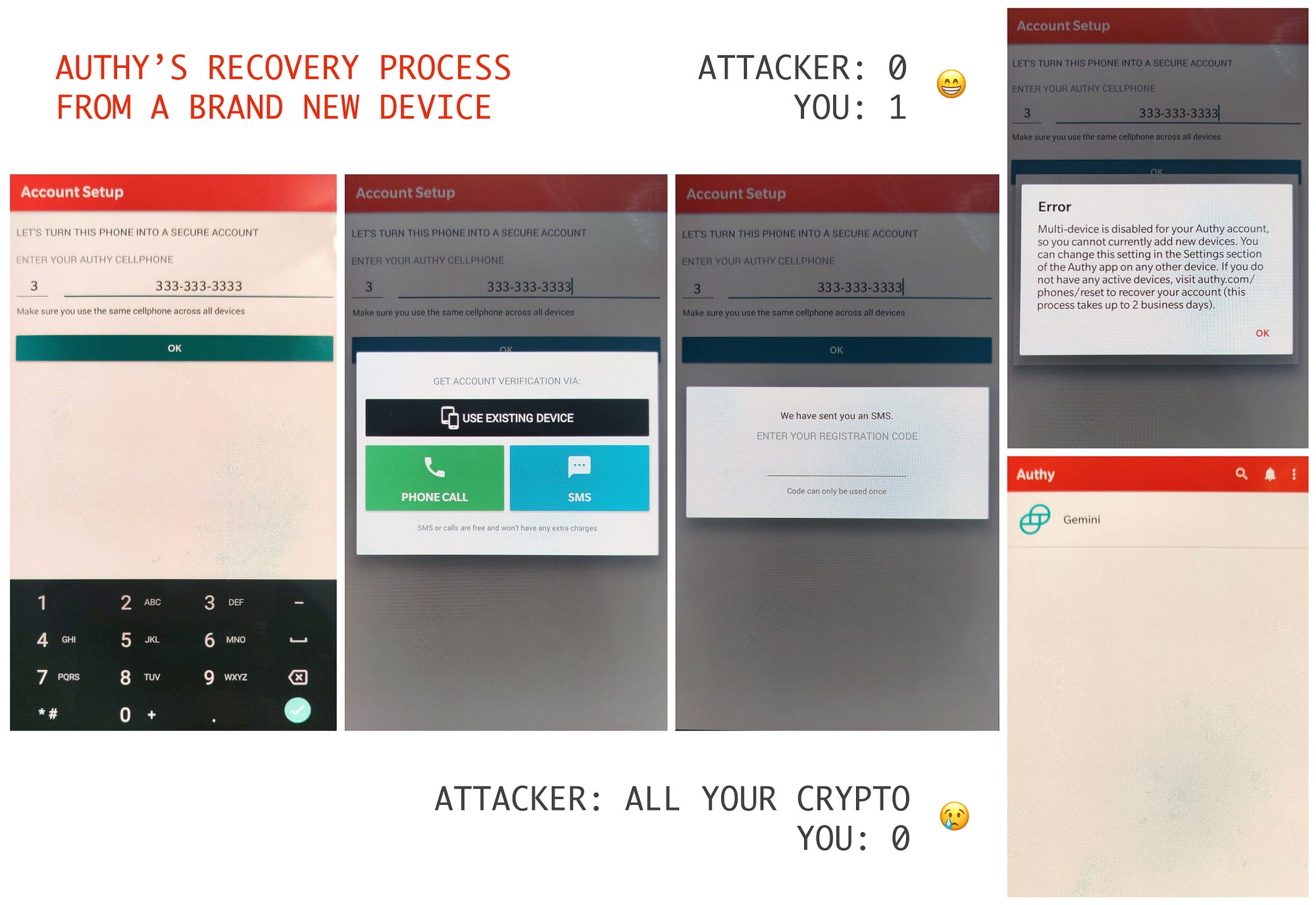

Защита вашего Authy

Каждый раз, когда мы не рекомендуем использовать Authy, мы получаем массу вопросов и возмущения. Вот наше объяснение: эта супер-крутая функция, которую вы так любите - та, которая позволяет вам восстанавливать ваши коды 2FA, хранящиеся в Authy, когда вы получаете новый телефон, - это кошмар безопасности! Если вы можете восстановить свои коды, то и злоумышленник сможет.

Что еще хуже, единственное, что нужно злоумышленнику для восстановления всех ваших кодов Authy, - это проверочный номер, который отправляется вам по SMS.

Если вы заменили SIM-карту, и они восстановят ваши коды аутентификации на своем устройстве, они будут иметь доступ ко всем вашим кодам 2FA для SMS И вашим кодам 2FA на основе токенов!

Если вы абсолютно настаиваете на использовании Authy, вы должны убедиться, что он безопасен.

Пункты действий

Если вы потеряете или сломаете текущий телефон, вы не сможете восстановить эти коды. Итак, опять же, просто используйте Google Authenticator и сделайте резервную копию вручную на бумаге. Это не так сложно и намного безопаснее.

Общее время

2 минуты

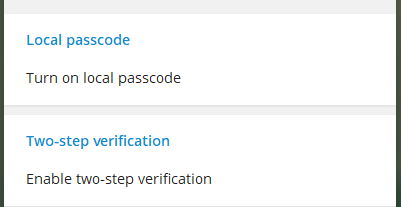

Безопасность вашего Telegram

Если вы работаете в индустрии блокчейнов, скорее всего, у вас есть Telegram. Если вы не настроили Telegram, но планируете сделать это в будущем, используйте свой номер Google Voice.

Возможно, вы не помните, но вы никогда не создавали имя пользователя, не указывали адрес электронной почты или не создавали пароль при настройке Telegram. Если вы не изменили настройки Telegram, единственное, что вам нужно для входа в систему, - это код, предоставленный в сообщении Telegram на доверенном устройстве, или код, отправленный по SMS.

Вы можете сделать свой Telegram более безопасным, включив параметры «локального пароля» и «двухэтапной проверки»:

Слишком часто люди полностью игнорируют эти настройки Telegram (не говоря уже обо всех других шагах), и, хотя они могут не испытать финансовых потерь, если их Telegram скомпрометирован, их коллеги делают это, когда SIM-swapper захватывает их учетную запись Telegram и запрашивает у всех контактов Деньги.

Пункты действий

Обеспечение безопасности ВСЕХ вещей

Теперь вы узнали, как защитить свои учетные записи, создать безопасные бумажные резервные копии важной информации и успешно пройти проверку подлинности на основе токенов через Google Authenticator.

Вот простой, хотя и несколько утомительный следующий шаг: вы собираетесь настроить Google Authenticator на каждом веб-сайте или сервисе, который позволяет это использовать, и удалить свой номер телефона / восстановление по SMS.

Совет от профессионала: поскольку вы в любом случае собираетесь входить во все эти учетные записи, мы рекомендуем вам настроить диспетчер паролей, например LastPass или 1Password, если вы еще не используете его, и создать новые, безопасные, уникальные пароли для каждого из них. учетные записи. Это гарантирует, что повторное использование паролей не укусит вас за задницу, особенно с учетом миллиардов имен пользователей и паролей, которые были взломаны на протяжении многих лет.

Хотя было бы невозможно перечислить все услуги, которые вы можете использовать, вот список приоритетов, к которому добавить вашего нового лучшего друга, мистера 2FA.

Вы также можете использовать https://twofactorauth.org/, чтобы просмотреть больше услуг и узнать, какие форматы 2FA они поддерживают. Struck items вообще не предлагает двухфакторную аутентификацию или предлагает только двухфакторную аутентификацию по SMS, поэтому вам нужно изменить свой номер телефона на свой сверхзащищенный номер Google Voice.

Как работать с сайтами, которые поддерживают только двухфакторную аутентификацию SMS?

По какой-то причудливой причине (или, в зависимости от того, кого вы спросите, из-за социальной лени) многие веб-сайты и сервисы по-прежнему предлагают только двухфакторную аутентификацию SMS. Поразительно, но сюда входит много банков .

Пока эти отстающие не догонят, у вас есть два варианта:

Последний шаг: приготовьтесь

После замены SIM-карты у вас больше не будет возможности совершать звонки или отправлять текстовые сообщения, а также вы не сможете подключаться к Интернету, если вы не подключены через Wi-Fi . Хотя это может показаться очевидным, многие жертвы сообщают, что они пытались понять, как позвонить по телефону, который больше не может звонить.

Найдите время, чтобы настроить и попрактиковаться в телефонных звонках без SIM-карты.

Сначала выберите и настройте услугу VOIP, поддерживающую звонки на стационарные телефоны.

Пункты действий

Номера некоторых операторов мобильной связи

Общее время

Бонусный раунд!

Есть несколько вещей, которые не входят в рамки этого руководства, но являются передовыми практиками. Мы включаем их, поскольку они являются жертвами подмены SIM-карт, о которых они мечтали.

Водяной знак в ваших документах KYC

Это гарантирует, что любые документы, украденные во время ICO или обмена, или ваша собственная электронная почта / компьютер / облачное хранилище не могут быть повторно использованы в гнусных целях. Неважно, сканирование ли это ваших удостоверений личности, фотография, на которой вы их держите, или фотография, на которой вы держите их с датой, вы все равно должны поставить на нее водяной знак:

Ладно, это может быть излишним, но идею вы поняли. Теперь, если биржа или компания ICO взломаны, они не могут использовать ваши идентификационные сканы или селфи для отмывания денег или обхода требований KYC.

Используйте только автономные безопасные резервные копии закрытых ключей, паролей, исходных фраз и других очень важных секретов.

Очень важные секреты - это личные ключи, бумажные кошельки, свидетельство о рождении или карточка социального страхования. Их следует хранить таким образом, чтобы они были оптимальными для обеспечения безопасности и длительного редкого доступа.

Не распечатывайте и не скачивайте их. Не делайте снимок экрана. Не фотографируйте. Не сохраняйте их в iCloud, Dropbox или Google Диске. Не отправляйте их себе по электронной почте.

Вместо этого возьмите ручку и бумагу и запишите секрет как можно тщательнее и разборчивее. Затем возьмите новый лист бумаги и снова запишите. Обратите внимание на учетную запись, для которой они предназначены, и дату. Храните их в двух физически разных безопасных местах.

Вы можете хранить их в огнестойком / водонепроницаемом сейфе, что-то вроде Steely или CryptoSteel, получить огнестойкий пакет менее чем за 20 долларов, или просто ламинировать их или положить в сумку Ziploc, запечатанную наклейками с защитой от несанкционированного доступа.

Одна из причин иметь две копии заключается в том, что если ваш дом сгорит, у вас будет еще одна копия. Возьмите за привычку выполнять резервное копирование и хранение важной информации учетной записи, паролей с высокой степенью риска, кодов восстановления, начальных значений 2FA, закрытых ключей и начальных фраз таким образом.

Таким образом, если вы заменили SIM-карту, какая-либо ваша учетная запись была взломана или ваше устройство было украдено, вам просто не нужно думать об этих учетных записях или средствах. Однако, если вы храните резервные копии на Google Диске, на своих фотографиях или в iCloud, компрометация вашей учетной записи может привести не только к краже ваших биржевых активов, но и тех активов, которые вы не храните на бирже.

Дополнительные полезные ресурсы по теме

ЧАСТЬ 2: Что делать, если у вас буквально только что взломали SIM-карту

Паника правильно

Не позволяйте эмоциям заставлять вас делать иррациональные и контрпродуктивные поступки. Ваш первый шаг - это сортировка и устранение повреждений. Чтобы добиться максимальной эффективности, вам понадобится когнитивная способность, позволяющая эффективно выполнять несколько задач одновременно. Глубокое дыхание.

Позвоните своему оператору телефона

Помните, что ваш телефон больше не может совершать телефонные звонки, поэтому, надеюсь, вы находитесь с кем-то, кто готов одолжить вам свой телефон. В противном случае вы можете позвонить на стационарный телефон из Google Hangouts / Voice, FreedomPop, Line, Skype или Viber. (См. раздел «Подготовьтесь» выше.) Как бы вы это ни делали, позвоните своему оператору мобильной связи.

Полезные советы для одного из самых неприятных разговоров в вашей жизни:

Заблокируйте свои учетные записи

Неплохо время от времени обновлять свои локоны.

При этом защитите все взломанные учетные записи, оцените ущерб и начните сбор самой важной информации для следователей и правоохранительных органов.

Делайте заметки обо всем, что вы делаете, и чрезмерно скриншоты . Снимок экрана при доступе к чему-либо. Прямо перед тем, как что-то менять. Сразу после того, как вы что-то измените. Например, вы можете убить активный сеанс злоумышленника, НО вам понадобится его тип устройства, время доступа и IP-адрес, как только пыль уляжется. Кроме того, адреналин во время многозадачности приводит к ужасной, ужасной памяти, и вы не хотите повторять работу.

Получите доступ и измените свой пароль для своей основной учетной записи (-ов) электронной почты

Войдите в учетную запись. Скриншот. Зайдите в настройки и включите 2FA через Google Authenticator. Если он уже был включен, удалите его и включите заново. Сделайте снимок экрана, а затем удалите все адреса электронной почты для восстановления или номера телефонов, чтобы предотвратить проникновение в другие каналы. Снимите экран, а затем удалите все устройства, приложения, активные сеансы, пароли приложений, «войдите с помощью…». сайты, подключенные аккаунты и т. д.

Если вы не можете получить доступ к своему Google, потому что злоумышленник изменил пароль, следуйте этому руководству Криса Робинсона о том, как начать процесс восстановления вашей учетной записи. Вы должны сделать это сейчас.

Проверьте свою электронную почту на наличие писем для сброса пароля или писем «вы только что вошли в систему на новом устройстве».

Составьте приоритетный список учетных записей для защиты

Начиная с верхней части вашего приоритетного списка, защитите все свои учетные записи.

Защитите свои обмены и любые другие сервисы, в которых хранятся деньги (Paypal, банки)

В дополнение к приведенному выше списку вам следует принять дополнительные меры для своих финансовых счетов.

Проверьте свой Telegram на наличие активных сеансов

Очень часто меняющие SIM-карты переходят на учетные записи Telegram вскоре после попытки доступа к учетной записи обмена криптовалютой.

После того, как вы наложили пресловутый жгут на ситуацию и номер телефона снова окажется под вашим контролем или, по крайней мере, гарантированно будет вне контроля злоумышленника, вы защитите все свои учетные записи, нет новых писем для сброса пароля или других происходят странные вещи….

Просто сделай это.

Доступ или возврат к любым учетным записям, из которых вы не получали журналы

Вы захотите проверить это для каждой криптовалютной биржи, банковского счета или любой другой взломанной учетной записи. Сохраняйте все и вся, даже если вы не думаете, что это важно. Несколько примеров...

Снова позвоните своему оператору связи

Посмотрите, какую информацию вы можете получить от них в настоящее время. Спросите их, как вы можете сослаться на свое дело при подаче заявления в правоохранительные органы. Посмотри, есть ли у них какой-нибудь совет для тебя.

Иногда они могут раскрыть определенную информацию, например, как это произошло, когда это произошло, было ли это сделано лично или по телефону. Иногда они даже сообщают вам IMEI и другие детали. Обратите внимание на все это.

Вам также следует обсудить и реализовать любые доступные им варианты для защиты вашей учетной записи и обеспечения того, чтобы подобное не повторилось. Иногда, по волшебству, теперь они могут предложить вам еще один уровень защиты, о котором раньше не думали упоминать.

Подайте заявление в правоохранительные органы

Вы захотите начать скармливать всю эту информацию нужным людям. Это начинается с подачи отчета в правоохранительные органы. В большинстве стран местная полиция - это не то, к кому вы хотите обращаться. К сожалению, большая часть местной полиции даже не знает, куда об этом сообщить.

В зависимости от вашей страны есть разные места, куда вам нужно сообщать. Вы можете использовать этот удобный список для справки. Если вы находитесь в США, вам нужно сообщить об этом через IC3. Обратите внимание, что IC3 не генерируют номера отчетов, поэтому обязательно сохраните копию своего отчета при отправке!

Убедитесь, что ваш отчет включает ...

ЧАСТЬ 3: Что делать после того, как у вас взломали SIM-карту

Сообщите своей сети

Независимо от того, что вы чувствуете прямо сейчас (смущение, стыд и отчаяние - обычное дело), вам нужно будет делать правильные вещи для своих личных и профессиональных связей. Данные, полученные с помощью SIM-swappers, могут быть использованы не только для вымогательства у вас, но и для вымогательства других.

Кроме того, обмен своим опытом и извлеченными уроками может вдохновить участников вашей сети на принятие мер по повышению собственной безопасности.

Вот пример сообщения, которое вы можете использовать в качестве стартера:

Полный аудит и безопасность буквально всех ваших учетных записей

Вы должны выделить время, чтобы пройтись по каждой возможной учетной записи, о которой вы можете подумать: учетные записи с более низким приоритетом, о которых вы, возможно, не думали во время «фазы жгута», например старые электронные письма, старые социальные сети и т. Д. Любые новые точки криминалистики, которые вы обнаружите (к этим учетным записям был осуществлен доступ), должны быть аннотированы.

Кроме того, вы можете повторно защитить и обеспечить безопасные автономные резервные копии всех ваших учетных записей, паролей, кодов восстановления, резервных копий 2FA и т. Д. Теперь, когда у вас есть больше времени.

Не вступайте в контакт с нападающим

Есть не при каких обстоятельствах не вступать в разговор с SIM Swapper (ы) или те , которые утверждают, что их, есть информация о них и т.д.

Документируйте, но игнорируйте эти сообщения. Это невозможно переоценить.

Вы можете столкнуться с попытками вымогательства со стороны сменных SIM-карт, но не поддавайтесь им. Если вы это сделаете, сменные SIM-карты просто вернутся к вам за дополнительными деньгами позже, возможно, на других счетах.

Поддача вымогательству не только обеспечивает финансовую поддержку и стимул для продолжения этого преступления, но и побуждает сменщиков SIM-карт задействовать вашу сеть и вымогать их.

Решите, какой информацией делиться с людьми

Вы не предоставлять какую - либо информацию о специфике вашего дела или необработанных данных свалки никому , что не правоохранительные органы, ваш адвокат или следователь.

Есть очень мало людей, которые квалифицируются в качестве легитимных исследователей для данного вида преступлений , и они не будут анонимными. Ваши друзья не следователи. Случайный чувак в Твиттере не следователь. В настоящее время единственным известным профессиональным сервисом по поддержке подобных инцидентов является CipherBlade . Любой, кто связывается с вами, утверждая, что у него есть идентифицирующая информация о лицах, ответственных за ваш инцидент, за определенную плату, пытается вас обмануть.

Любая информация, которую вы предоставляете кому-либо, кроме вашего адвоката / правоохранительных органов, имеет тенденцию быстро распространяться. Это очень характерно для интернет - мошенниками для социального инженера и жертвы , и сети жертв для дальнейшего вымогательства денег и / или определить , какие треки они могут нуждаться в крышке.

Решите, какой информацией делиться с поставщиками услуг взломанных учетных записей

Не помешает уведомить биржи, провайдеров электронной почты или других провайдеров, когда ваша учетная запись была взломана, и особенно когда ваши активы были украдены. Сообщите им, что ваша учетная запись была взломана, вы восстановили доступ и отправили отчет правоохранительных органов. Если можете, укажите конкретные даты, время, транзакции или IP-адреса, которые не были сделаны вами. Включите только информацию, касающуюся службы, с которой вы обращаетесь, - не давайте им все свои свалки данных.

Маловероятно, что эти поставщики предоставят вам информацию, к которой вы не можете получить доступ через панель управления вашей учетной записи, и, в частности, они не будут раскрывать подробности о другом человеке или учетной записи. Например, если вы заметили, что украденные активы были переведены на конкретную биржу криптовалют, эта биржа не предоставит вам информацию об учетной записи из-за законов о конфиденциальности данных.

Тем не менее, предупредить эту беседу о том, что правоохранительные органы могут вскоре связаться с ними, по-прежнему считается хорошей практикой.

Защитите свои документы, удостоверяющие личность, и KYC

Если у вас были документы, удостоверяющие личность (например, скан водительских прав, паспортов и т. Д.), На которых не было водяных знаков, вам нужно немедленно уведомить власти и получить новые документы, удостоверяющие личность. Невыполнение этого шага может привести к тому, что ваша личность будет использоваться для открытия новых учетных записей Exchange, новых кредитных карт, новых кредитов или продажи в темной сети и дальнейшего использования в гнусных целях.

Как описано ранее, вы обязаны уведомить свою профессиональную / личную сеть об этом инциденте, особенно когда дело доходит до доступа к документам, удостоверяющим личность, или другим личным данным, потому что сменщики SIM-карты будут использовать эти документы, разговоры и данные, чтобы выдать себя за вас и проводить мошенничество с выдачей себя за другое лицо - скорее всего, в ваших контактах.

Неспособность сообщить вашей сети о потенциально нарушенной информации может не сделать вас сообщником в уголовном смысле, но сделать вас сообщником в моральном плане.

Примите суровые реалии и работайте, чтобы двигаться вперед

Процесс выхода из подобного нападения, особенно если он включает в себя финансовые потери, часто следует классическим «семи стадиям потери»: шок / отрицание, боль / вина, гнев, торг, депрессия / одиночество / размышления, реконструкция. , принятие / надежда.

К настоящему времени «фаза наложения жгута», «фаза контроля», «фаза шока» завершены, и вы, вероятно, испытываете боль, вину, печаль и, возможно, даже некоторый гнев и торгуете ради хорошей меры.

Хотя это трагично, что вы стали жертвой преступления, осознание того, как это произошло, что это означает в настоящее время, что вы должны делать сейчас и чего ожидать, имеет решающее значение для того, чтобы вы достигли точки признания и двигались вперед.

Если в какой-то момент во время этого процесса дела становятся особенно тяжелыми, и вы чувствуете себя безнадежным, подавленным или склонным к суициду, мы настоятельно рекомендуем вам поговорить с кем-нибудь об этом. Существует так много замечательных ресурсов, особенно если вы не получаете необходимой поддержки из вашей личной сети.

Вы должны привлечь правоохранительные органы

Это не подлежит обсуждению. Законно решать этот вопрос больше никто не собирается. Ни один следователь не скажет вам, что ваше дело может быть разрешено по закону без правоохранительных органов и правовой системы, и любой, кто оспаривает это, лжет вам.

Сейчас хорошее время, чтобы отбросить любые личные убеждения, страх или уклонение от правоприменения. Сотрудники правоохранительных органов, с которыми вы будете контактировать, не заботятся о ваших предпочтениях в отношении наркотиков или нечестной налоговой работе.

Услуги «Хакер по найму» - это почти всегда мошенничество, которое извлекает выгоду из вашего отчаяния и легковерия. В лучшем случае вы потеряете (больше) денег. В худшем случае вы только что уличили себя в преступлении.

Признавайте свои недостатки, используйте возможность обучать других

Принимать:

Вы можете изменить только себя и свою личную безопасность, продвигаясь вперед. Хотя невероятно сложно полагаться на третьи стороны, не имея возможности изменить или контролировать их поведение, мир устроен именно так.

Исключительное обвинение вашего оператора связи, биржи, поставщика электронной почты или самой цепочки блоков приведет к более длительному процессу восстановления для вас самих и к множеству злых бессонных ночей. Цель здесь - преодолеть это. Пожалуйста, не будь этим парнем.

Кроме того, вы испытаете огромное разочарование, если ожидаете, что ваш провайдер электронной почты, ваша биржа или широкая публика расследуют, изменят свое поведение или предпримут какие-либо конкретные действия для вас или из-за вас. Вряд ли они сделают много, а если и сделают, то не поделятся с вами.

Более того, некоторые люди считают, что обмен своим опытом и обучение окружающих способам большей безопасности может быть катарсисом и полезным. Будьте осторожны, чтобы не раскрывать точную специфику вашего дела, и сосредоточьтесь на помощи другим, а не на том, чтобы искать виноватых. Помогая другим, вы можете помочь себе.

Скорректируйте свои ожидания от правоохранительных органов

Хотя на самом деле это ответственность правоохранительных органов за расследование и решение, вам необходимо принять тот факт, что может пройти довольно много времени, прежде чем будет достигнут какой-либо прогресс по вашему делу. Предполагая (и это большая презумпция, поскольку большинство отчетов правоохранительных органов не содержат достаточной информации для принятия мер), ваш отчет правоохранительных органов содержал адекватные данные для продвижения вашего дела, в США может пройти в среднем 2-3 месяца до специальный агент ФБР даже связывается с вами по этому поводу.

В 2018 году мы стали свидетелями большого количества арестов лиц, обменявших SIM-карты, в США менее чем за год от момента происшествия до момента ареста. Мы считаем это молниеносной скоростью. Крипто-расследования не развиваются с крипто-скоростью.

Рассмотрите возможность найма профессиональной помощи

Это может помочь вам с вашим собственным психическим здоровьем и благополучием, расследованием или уменьшением ущерба, который может быть нанесен вашему бизнесу из-за потери данных или продолжающегося вымогательства. Как мы уже отмечали ранее, крайне скептически относитесь к людям, которые обращаются к вам с просьбой «помочь», поскольку это, скорее всего, мошенничество. Прежде чем нанимать кого-либо, внимательно изучите и соберите отзывы.

Кроме того, если у вас высокий собственный капитал или вы ведете бизнес, возможно, сейчас самое подходящее время для того, чтобы больше инвестировать в вашу безопасность, безопасность вашего бизнеса и / или безопасность ваших сотрудников. Есть ряд фирм с хорошей репутацией, которые могут проводить аудит безопасности, проводить информационные тренинги и выявлять единственные точки отказа. Это не то, что вы можете сократить. Уважаемые фирмы будут стоить денег и потребуют времени. На наш взгляд, деньги потрачены не зря.

В любом случае, вы лучший человек, чтобы определить, какая помощь вам может понадобиться. Мы рекомендуем вам следить за собой на протяжении всего этого процесса, сохранять внимательность, размышлять о своей ситуации и принимать меры для улучшения себя и своей жизни.

Заключение

Подмена сим-карты - ужасающая реальность в наши дни и особенно заметна в индустрии криптовалют. Пока телефонные номера остаются единой точкой отказа и защищают такую большую ценность, атаки с заменой SIM-карт будут продолжаться и, вероятно, будут увеличиваться по частоте и изощренности.

Пока мы не изменим этот аспект мира, вы должны взять на себя ответственность за свою безопасность. Обучаясь и обезопасив себя, вы на одну жертву меньше и на одну успешную историю злоумышленника. Правильная подготовка предотвращает плохую работу мочи.

Соавторами этой статьи являются MyCrypto и CipherBlade.

Опыт MyCrypto всоздании одного из наиболее широко используемых, «дружественных к новичкам» кошельков Ethereum научил их важности личной безопасности и образования в сфере криптовалюты. Они испытали эти атаки на собственном опыте и через своих друзей и коллег. MyCrypto гордится тем, что играет роль в разработке этой «библии против замены SIM-карт», и надеется, что ее содержание уменьшит количество потерь и успешных замен SIM-карт.

Свяжитесь с MyCrypto через Twitter, Facebook или iheartsecurity@mycrypto.com.

CipherBlade в настоящее время является единственным известным профессиональным сервисом, который предоставляет поддержку и ресурсы для таких инцидентов, как замена SIM-карты. Их преданность пространству блокчейнов и исследовательский опыт помогли вернуть миллионы долларов украденных средств, предотвратить мошенничество с ICO и смягчить чрезвычайные инциденты безопасности, днем и ночью.

Присоединяйтесь к CipherBlade в Telegram, Twitter или hq@cipherblade.com.

Если есть что-то, что мы не смогли включить, могли бы быть более четко сформулированы или что-то больше не является правильным, пожалуйста, найдите нас по любой из приведенных выше ссылок, и мы обновим как можно скорее.

Спасибо за прочтение!

Серьезно, ты дожил до конца? И… вы хотите большего?

MyCrypto и CipherBlade совместно работали над этой статьей, чтобы помочь вам понять опасности атаки с перехватом SIM-карты, а также способы защиты и нападения, а также способы восстановления после такого события. Эта статья призвана стать универсальной статьей, которую можно прочитать, ссылаться и поделиться с друзьями и коллегами. Это не коротко, но основательно.

Мы рекомендуем вам задавать вопросы и оставлять комментарии по мере чтения. Независимо от того, являетесь ли вы новичком в этой сфере или опытным экспертом по безопасности, ваши комментарии помогут сделать это руководство более полным и поддерживать его в актуальном состоянии. Если у вас есть более подробный отзыв, начните с нами разговор.

Примечание: Подмену SIM-карты также обычно называют «заменой SIM-карты», «переносом SIM-карты», «мошенничеством с переносом», «переносом телефона» и «захватом SIM-карты». В этой статье мы используем эти фразы как синонимы.

Конечно, замена SIM-карты - не единственный риск, существующий в этом цифровом мире. Хорошая идея - проверить вашу онлайн-безопасность в целом, и мы рекомендуем также обратиться к Руководству по безопасности MyCrypto для чайников и умных людей.

Оглавление

ВВЕДЕНИЕ: Что такое установка SIM-карты?

- Как они получают вашу SIM-карту / номер телефона?

- Как узнать, поменяли ли вы SIM-карту?

- Что произойдет, когда они получат вашу SIM-карту?

ЧАСТЬ 1: Что делать, прежде чем у вас украдут SIM-карту

- Уменьшите вероятность того, что злоумышленник успешно заменит вашу SIM-карту

- Разделение проблем

- Безопасность ваших учетных записей Google

- Безопасность ваших учетных записей Apple / iCloud

- Защита вашего менеджера паролей

- Защита вашего Authy

- Безопасность вашего Telegram

- Обеспечение безопасности ВСЕХ вещей

- Последний шаг: приготовьтесь

- Бонусный раунд!

ЧАСТЬ 2: Что делать, если у вас буквально только что взломали SIM-карту

- Паника правильно

- Позвоните своему оператору телефона

- Заблокируйте свои учетные записи

- Доступ или возврат к любым учетным записям, из которых вы не получали журналы

- Снова позвоните своему оператору связи

- Подайте заявление в правоохранительные органы

ЧАСТЬ 3: Что делать после того, как у вас взломали SIM-карту

- Сообщите своей сети

- Полный аудит и безопасность буквально всех ваших учетных записей

- Не вступайте в контакт с нападающим

- Решите, какой информацией делиться с людьми

- Решите, какой информацией делиться с поставщиками услуг взломанных учетных записей

- Защитите свои документы, удостоверяющие личность, и KYC

- Примите суровые реалии и работайте, чтобы двигаться вперед

- Рассмотрите возможность найма профессиональной помощи

ВВЕДЕНИЕ: Что такое SIM-jacking?

Sim-jacking - это атака, при которой ваш номер телефона переносится с вашей SIM-карты / телефона на другую SIM-карту / телефон, контролируемый злоумышленником. Затем злоумышленник использует этот доступ к вашему номеру телефона, обычно через текстовое сообщение, чтобы получить доступ к другим вашим учетным записям в Интернете. Они делают это, «восстанавливая» доступ к учетной записи (например, Google) или в сочетании с другой информацией или доступом, которые у них есть (например, используя ранее утекший пароль + 2FA SMS).

«Но я недостаточно знаменит / богат, чтобы это случилось со мной!»

Если вы читаете эту статью, мы гарантируем, что вы являетесь потенциальной жертвой этой атаки. Неважно, насколько вы «знамениты» или насколько вы известны или малоизвестны. Хотя есть определенные действия, которые могут сделать вас большей целью, в последнее время мы видели гораздо больше людей со все более мелкими профилями, которые становились жертвами этих атак.

Почему? Рентабельность инвестиций для злоумышленников, заполучивших вашу криптовалюту, огромна. Криптография очень уникальна - она децентрализована, ее можно легко анонимизировать и она имеет реальную денежную ценность. Эта атака относительно проста, не требует кода, и о ней все чаще сообщают, вдохновляя все больше и больше злоумышленников попробовать ее.

В основном ты прямо сейчас.

Кроме того, ваша криптовалюта - не единственное, что можно украсть. В 2019 году произошел переход от кражи криптовалюты к краже конфиденциальных данных, таких как деловые документы, личная информация или другие данные. Операторам обмена SIM-картами больше не нужно полагаться на прямую кражу средств - они также могут добиться успеха с помощью вымогательства.

Наконец, вся информация, необходимая злоумышленнику для социальной инженерии представителя службы поддержки оператора мобильной связи, легко доступна в социальных сетях или на таких сайтах, как TruthFinder . Поскольку большинство людей (включая, возможно, вас) не осознают последствий получения несанкционированного доступа к номеру телефона, эта область не защищена так же, как другие вещи.

Все вышеперечисленное приводит к тому, что большее количество людей предпринимают больше атак с большим успехом. В свою очередь, не только известные люди, «100 лучших влиятельных лиц» или известные трейдеры подвергаются нападкам. Это любой и каждый, кто связан с криптовалютой.

Вы в опасности. Примите это. Примите меры сейчас, пока не стало слишком поздно.

Как они получают вашу SIM-карту / номер телефона?

Одна из причин, по которой атаки с заменой SIM-карты были настолько успешными, заключается в том, что многих представителей мобильных операторов чрезвычайно легко подстроить под социальную инженерию. Злоумышленник может позвонить в службу поддержки вашего оператора связи, притвориться вами или другим уполномоченным лицом и рассказать какую-нибудь историю, чтобы агент службы поддержки перевел ваш номер на SIM-карту злоумышленника. Если они сталкиваются с какими-либо трениями, злоумышленник вешает трубку и немедленно пытается снова обратиться к следующему агенту поддержки.

Хотя это не должно быть возможным, особенно если у вас включен ПИН-код или другая защита, это все же возможно. К сожалению, нет надежного способа предотвратить перенос вашего номера телефона.

Агенты службы поддержки не обучены этому типу атак и могут перенести ваш номер телефона, независимо от того, какую информацию «вы» предоставляете или не предоставляете. 99% их звонков поступают от людей, которые законно сломали свой телефон или приобрели новый телефон и нуждаются в этом действии. Агентам службы поддержки обычно почти ничего не платят, и их работа оценивается компьютерами. У них мало стимулов защищать вас от нападения, о котором они ничего не знают, и у них высокий стимул помогать «вам», делать «вас» счастливыми и сокращать среднее время звонков. Что еще хуже, любые заметки в вашей учетной записи не отображаются на видном месте для агентов службы поддержки и полностью недоступны для них, если у вас есть дополнительный PIN-код / пароль в вашей учетной записи.

Ага, это решит это.

Как узнать, поменяли ли вы SIM-карту?

- Вы можете получить звонок или текстовое сообщение от агента службы поддержки вашего оператора связи, если злоумышленник отключится, чтобы повторить попытку. Обычно они говорят что-то вроде: «Извините, мы отключились ...» Не игнорируйте это! Они просто разговаривали с кем-то, кто притворялся вами.

- Внезапно и неожиданно у вас будет НЕТ приема сотовой связи. Никак нет. Перезагрузка телефона не решает.

- У вас могут быть уведомления, которые приходили до того, как ваш телефон потерял связь, или если вы все еще подключены через Wi-Fi, например, электронные письма от вашего оператора связи или электронные письма для сброса пароля от различных сервисов.

- У вас может появиться системное уведомление о том, что вы больше не можете получить доступ к учетной записи на уровне телефона (например, своему Apple ID или учетной записи Google) и вам необходимо повторно ввести свой пароль.

- На Android у вас может быть уведомление «эта учетная запись была добавлена на новое устройство».

- На iOS или компьютере Mac у вас может появиться сообщение «Вы пытаетесь войти в систему из Лос-Анджелеса, Калифорния?» неожиданно возникнуть.

- Если вы используете какие-либо механизмы 2FA, отличные от SMS, которые имеют push-уведомления (например, Microsoft Authenticator, Apple), у вас может быть уведомление «вот код, который вы запрашивали» или «вы пытаетесь войти в систему?».

Что произойдет, когда они получат вашу SIM-карту?

Они начинают постепенно «восстанавливать» доступ к вашим учетным записям, собирая данные, личную информацию, пароли и список продуктов и услуг, которые вы используете, по мере их использования. Давайте посмотрим на один простой пример. Имейте в виду, что это не исчерпывающий обзор того, что злоумышленник может с вами сделать.

- Злоумышленник успешно получает ваш номер телефона на своем устройстве, что позволяет ему получать все ваши входящие текстовые сообщения и телефонные звонки.

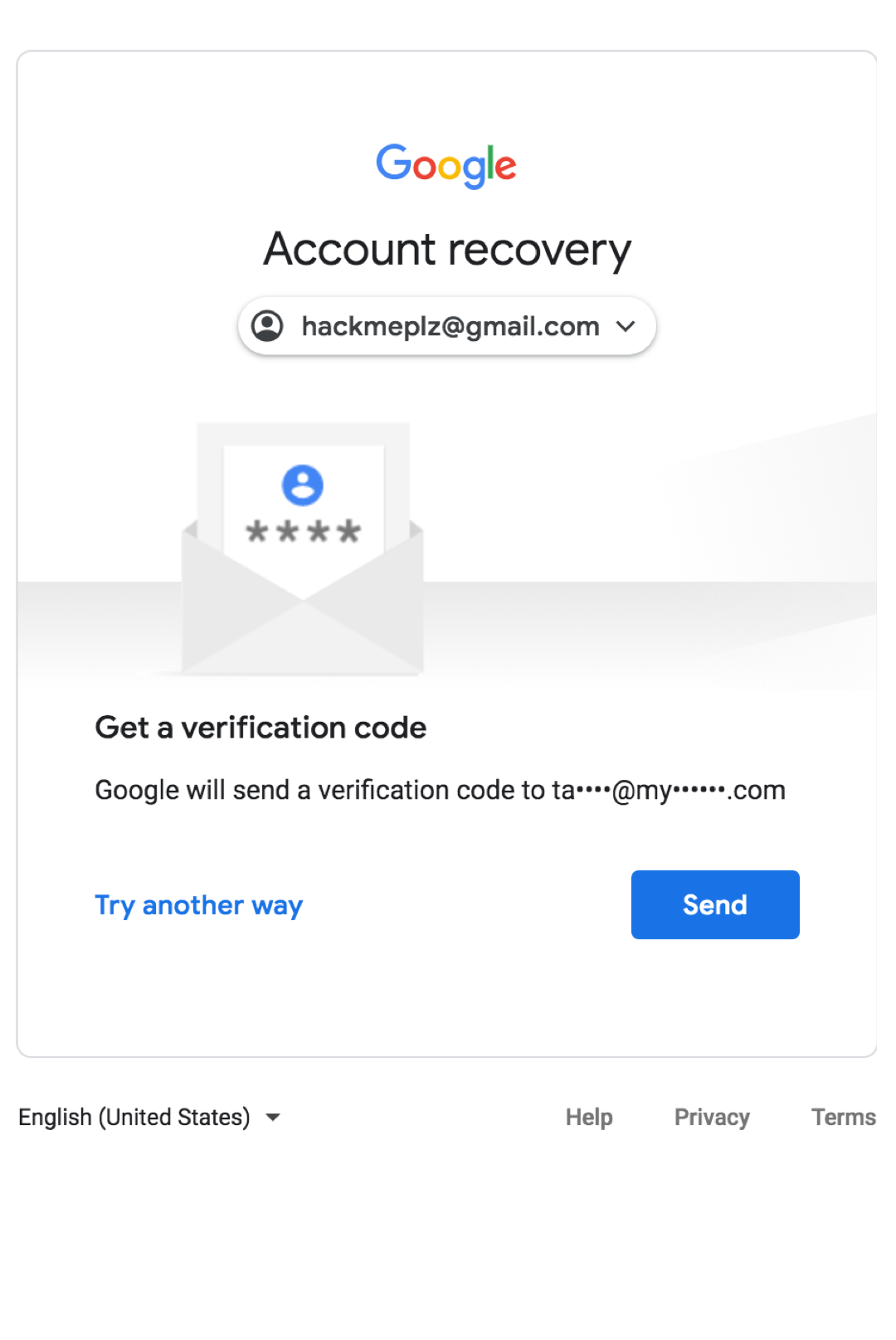

- Злоумышленник пытается войти в вашу основную учетную запись Google и нажимает «Забыли пароль?»

- Злоумышленник нажимает «Попробовать другой способ», пока не дойдет до экрана «Получить проверочный код, отправленный на (XXX) XXX-XXXX».

- Злоумышленник получает SMS, отправленное на ваш номер телефона, который он теперь контролирует, успешно сбрасывает ваш пароль и получает доступ к вашей учетной записи Google.

- Злоумышленник изменяет ваш номер телефона и адрес электронной почты для восстановления на те, которые контролируются только им, поэтому вы не сможете легко восстановить доступ к своей учетной записи.

- Злоумышленник просматривает вашу электронную почту и видит письма от Coinbase и Kraken.

- Злоумышленник переходит на эти биржи, нажимает «Забыли пароль?» И вводит ваш адрес электронной почты (который теперь контролируется).

- Злоумышленник выводит всю вашу криптовалюту с вашей учетной записи на бирже на свои собственные крипто-адреса (одобряя все сделки и снимая средства, потому что у них есть доступ к вашей электронной почте и текстовым сообщениям).

- Злоумышленник покупает больше криптовалюты на любые ваши средства в долларах США, связанные кредитные / дебетовые карты или связанные банковские счета. Если эти транзакции будут обработаны до того, как вы восстановите доступ к своим учетным записям Google или Exchange, ваш банковский счет будет опустошен, продан за криптовалюту и находится под исключительным контролем злоумышленника.

Излишне говорить, что это невероятно разрушительно, особенно если злоумышленник может завладеть важной учетной записью - например, Google, Apple или вашим менеджером паролей - что позволяет им получить доступ к другим учетным записям.

ЧАСТЬ 1. Что делать, прежде чем у вас отключат SIM-карту

Нет гарантированного способа предотвратить замену вашей SIM-карты. Следовательно, мы должны подойти к этому с двух сторон.

- Уменьшите вероятность того, что злоумышленник успешно заменит вашу SIM-карту.

- Уменьшите последствия, если ваша SIM-карта действительно поменяна.

Мы аплодируем вам за то, что вы так далеко зашли. Вы потратили больше времени на изучение вопросов личной безопасности, чем многие другие. Это важно в пространстве, где нет централизованной партии, правительства или банка, которые могли бы исправить ситуацию, если что-то пойдет не так.

Уменьшите вероятность того, что злоумышленник успешно заменит вашу SIM-карту

В зависимости от вашего оператора связи у вас обычно есть следующие варианты авторизации переноса телефонного номера на новое устройство:

- Числовой код доступа, как и 1234. За исключением случаев, пожалуйста, не используйте 1234, ни последние четыре вашей социальной, ни дату рождения.

- Ключевая фраза, как «password1234.» Кроме того, пожалуйста, не используйте «пароль1234», ни имя вашего питомца, ни пароль, который вы используете где-либо еще.

- Требование личного присутствия в магазине с удостоверением личности государственного образца.

Обратной стороной является то, что операторы мобильной связи не заработали безупречной репутации за соблюдение каких-либо из этих мер безопасности, и даже если они «сделают пометку в вашей учетной записи», это не означает, что агент службы поддержки, который обрабатывает вызов по вашей учетной записи прислушается к просьбе.

Тем не менее, эти шаги все же стоит предпринять, поскольку они снижают вероятность успешной атаки, усложняют и отнимают больше времени для злоумышленника и дают вам возможность доказать, что вы предприняли эти шаги, что может позволить вам продолжить гражданский иск против вашего оператора связи, такой как тот, который Майкл Терпин подал против AT&T.

Пункты действий

- Войдите в свою учетную запись оператора мобильной связи и измените свой пароль на надежный уникальный пароль.

- Включите двухфакторную аутентификацию или дополнительный PIN-код или кодовую фразу, если можете.

- В любых неиспользуемых полях, таких как отчество или адрес №2, добавьте свои собственные примечания. Например: «НЕ МЕНЯЙТЕ SIM-карту» или «ТРЕБУЙТЕ ПОСЕЩЕНИЯ МАГАЗИНА ДЛЯ ИЗМЕНЕНИЙ ACCT !!» или «НЕ СМЕЙТЕ НАДВАТЬ МОЙ № НА НОВЫЙ ТЕЛЕФОН!»

- Если у вас есть несколько человек в учетной записи, посмотрите, можете ли вы удалить себя как человека с авторизованным доступом для внесения изменений в учетную запись. Представьте, что вы безответственный 12-летний подросток, а другой человек в аккаунте - ваша мама ??. Сделай это. Возможно, вам потребуется позвонить или быть лично.

- Посетите ближайшего к вам оператора связи лично.

- Документируйте все: дату и время посещения, место посещения, имена и идентификаторы сотрудников тех, с кем вы разговаривали. Попросите их прислать вам текстовое сообщение, распечатать или отправить вам электронное письмо с подтверждением того, что вы обсуждали, и любых изменений, которые были внесены для защиты вашей учетной записи.

- Сообщите представителю, что любой запрос, касающийся вашей SIM-карты, устройства, номера телефона или управления учетной записью, должен выполняться только в магазине после того, как вы предоставите удостоверение личности государственного образца .

- Запрашивать добавление ПИН-кода, кодовой фразы или и того, и другого к вашей учетной записи, когда запрашиваются какие-либо действия в отношении вашей учетной записи.

- Поделитесь тем, что вы узнали и каким был ваш опыт, с нами и другими, особенно если что-то конкретное, что вы сказали или сделали, сработало особенно хорошо.

Полезные советы для достижения успеха

- Будьте любезны и вежливы. Маловероятно, что сотрудник магазина с минимальной заработной платой знает об этих атаках и, конечно же, не имеет полномочий внедрять и обеспечивать соблюдение надлежащих процедур безопасности на корпоративном уровне.

- Сообщите им, что вы относитесь к группе повышенного риска (даже если вы так не думаете!), И вам нужно понимать, что они делают, чтобы защитить вас от такого типа нападения. Посмотрите, что они предлагают, прежде чем перечислять свои требования.

- Подготовьте на своем телефоне несколько ссылок, чтобы рассказать собеседнику о стиле атаки и величине потерь. (Один. Два. Три. Четыре.)

- Если вы не получаете полезного обслуживания, вежливо спросите, есть ли у них менеджер или коллега, у которых больше опыта с людьми из группы высокого риска. Или попробуйте еще раз в другое время / в другом месте.

- Ходят слухи, что у некоторых телефонных операторов есть специальные услуги для «людей из группы высокого риска или знаменитостей». Спросите об этом.

- Ходят слухи, что AT&T предоставляет супербезопасный вариант, который блокирует все. Обратной стороной является то, что у вас больше нет доступа в Интернет, и вам даже придется заходить в магазин, чтобы оплатить счет, как в темные века. Положительным моментом является то, что на вас нападать намного сложнее. Спросите об этом, даже если вы не работаете в AT&T.

Общее необходимое время

Два часа на абсолютном высоком уровне.

Уменьшите последствия, если ваша SIM-карта будет заменена

Разделение проблем

Как правило, вы должны «разделять опасения», когда дело касается ваших телефонных номеров. Хотя на данный момент у вас, вероятно, только один номер, пора обновить свою жизнь.

Не используйте свой основной номер мобильного телефона для бизнеса - тот, который всем известен и легко обнаруживается через ваши социальные профили, инструменты разведки с открытым исходным кодом (OSINT) или бесплатные онлайн-сервисы . Не используйте свой личный или служебный номер для защиты учетных записей или входа в них.

Google Voice номер свободен, чтобы подписаться на. Вы можете использовать номер Google Voice для проверки по SMS для веб-сайтов и служб, которые настаивают на использовании 2FA по SMS или иным образом требуют номер телефона. Пока учетная запись Google, связанная с этим номером Google Voice, безопасна, вы будете в большей безопасности.

В идеале у вас должен быть выделенный номер Google Voice, который вы будете использовать исключительно для защиты учетных записей. Он не должен быть известен никому и не должен быть привязан к учетной записи Google, которую вы в настоящее время используете / известна. Не сообщайте людям этот номер или адрес электронной почты и не вводите его в форму при совершении случайной онлайн-покупки.

Пункты действий

- Создайте новую учетную запись Google.

- Выберите имя пользователя, которое не связано с вами. Выберите случайное имя. Повеселитесь - это ваше новое альтер-эго.

- Создайте новый номер Google Voice с этой учетной записью.

- Защитите эту учетную запись. Подробные инструкции можно найти в разделе «Безопасность вашего Google».

- Когда вы обновляете свои существующие учетные записи или создаете новые учетные записи, используйте этот номер всякий раз, когда вам необходимо указать номер телефона в целях восстановления или безопасности.

Общее необходимое время

Менее 5 минут

Безопасность ваших учетных записей Google

Как только злоумышленник получает доступ к вашему номеру телефона, он обычно попадает прямо в вашу учетную запись Google. Именно здесь начинается настоящий ущерб.

Как только злоумышленник находится в вашей учетной записи электронной почты, он может инициировать сброс пароля для любой учетной записи, которая использует этот адрес электронной почты для входа в систему или в качестве метода восстановления . Это предоставляет им бесконечный массив финансовых счетов и данных, личной информации, файлов, фотографий, платформ обмена сообщениями и неизвестно чего еще. Подумайте обо всем, что связано с вашим основным адресом электронной почты. ??

Хотя вышеперечисленное нельзя недооценивать, также стоит отметить, что электронные письма не обязательно являются самым ценным активом в вашем аккаунте Google:

- Они могут видеть все ваши сохраненные пароли через chrome: // settings / passwords.

- Они могут видеть все ваши закладки (например, какие биржи вы используете) через chrome: // bookmarks /.

- Они могут видеть ваши способы оплаты через chrome: // settings / payments.

- Они могут видеть все ваши домашние, рабочие и старые адреса через chrome: // settings / addresses.

- Они могут захватить вашу мнемоническую фразу вместе с некоторыми сексуальными фотографиями через Google Фото.

- Они могут украсть резервную копию вашего бумажного кошелька, хранящуюся на Google Диске .

- Они могут сделать клон вашего телефона, используя ваши резервные копии, хранящиеся на Google Диске.

- Они могут видеть, где вы находитесь в настоящее время, физически находитесь и где бы вы ни были в прошлом, через свою шкалу времени.

- Ваш календарь сообщает им, где вы будете и собираетесь ли вы в ближайшее время, чтобы они могли рассчитать время будущих атак, пока вы находитесь в самолете.

- Если его нет в вашем календаре, они могут просто погуглить «мои ближайшие рейсы».

- Они могут получить доступ ко всем вашим сообщениям Google Hangout, а также к вашим сообщениям и голосовой почте Google Voice, а также перехватывать входящие.

- Они могут получить доступ ко всем вашим прошлым сообщениям Google Fi и голосовой почте, а также перехватить входящие.

- Они могут видеть все ваши заметки в Google Keep, например пароли, которые вы там сохраняете.

- Они могут получить все ваши контакты, включая номер социального страхования и секретный ключ, который вы храните в разделе «Я». Теперь у них есть имена и номера телефонов ваших коллег по криптографии.

- Они могут просматривать все электронные письма, которые вы отправляете себе, с конфиденциальной информацией.

- И все остальные письма.

- А теперь узнайте все службы, которые им следует посетить, и сбросьте пароль для них.

- И просмотрите все приложения, которые вы установили и удалили, например, какие биржи или кошельки вы предпочитаете на своем устройстве Android.

- Не говоря уже обо всех сайтах, которые вы часто посещаете, и обо всем, что вы делаете .

- Они могут войти в систему и «синхронизировать» свой браузер Chrome с вашей учетной записью Google, предоставив им доступ ко всем установленным вами расширениям Chrome.

- Доступ и возможность редактировать, переносить, переносить или перенаправлять ваши домены.

- Доступ и возможность редактировать, переносить, переносить или перенаправлять ваши веб-сайты и красть любые хранящиеся на них данные.

- Доступ, возможность редактировать и развертывать любые расширения Chrome, которыми вы управляете.

- Доступ и возможность редактировать любые приложения Android, которыми вы управляете.

- Доступ ко всем вашим данным и данным ваших пользователей в Firebase.

- Доступ к любым сайтам, на которых вы используете кнопку «Войти через Google».

Излишне говорить, что безумно важно, чтобы вы тщательно защищали каждую из своих учетных записей Google. Не только ваш личный. Не только ваш криптографический. Не только ваш бизнес. Все. Из. Их. Пожалуйста. ??

Пункты действий

- Перейдите в панель управления своей учетной записью Google и нажмите «Безопасность».

- В разделе «Вход в Google» нажмите «Двухэтапная аутентификация».

- Что будет дальше, зависит от того, что вы настроили.

- Если вам будет предложено «Использовать телефон в качестве второго шага для входа» (он же «Запрос Google»), сделайте это. Утвердите это на своем телефоне. Затем переходите к №7.

- Если вам будет предложено использовать свой номер телефона, сделайте это и переходите к №7. (Мы удалим номер телефона позже.)

- Если вы перейдете прямо на страницу «Двухэтапная аутентификация» со списком параметров, перейдите к пункту 11.

- Как только вы добавите один тип двухфакторной аутентификации, Google попросит вас добавить «вариант резервного копирования». Вы хотите использовать «резервные коды» в качестве варианта резервного копирования, которые представляют собой просто набор одноразовых кодов, которые вы можете использовать, если вы сломаете свой телефон или иным образом потеряете доступ к своему основному методу учетной записи 2FA. Это очень важные секреты и должны быть зарезервированы и защищены как таковые.

- Супер-важные секреты - это такие вещи, как личные ключи, бумажные кошельки, свидетельство о рождении или карточка социального страхования, и их следует хранить таким образом, чтобы обеспечить безопасность и долгосрочный нечастый доступ. Не распечатывайте и не скачивайте их. Не делайте снимок экрана. Не фотографируйте. Вместо этого возьмите ручку и бумагу и запишите секрет как можно тщательнее и разборчивее . Затем возьмите новый лист бумаги и снова запишите. Обратите внимание на учетную запись, для которой они предназначены, и дату. Храните их в двух физически разных безопасных местах. Вы можете хранить их в огнестойком / водонепроницаемом сейфе, например, в Steely или CryptoSteel., купите огнестойкий мешок менее чем за 20 долларов, или просто ламинируйте их или положите в пакет Ziploc, запечатанный наклейками с защитой от несанкционированного доступа. Одна из причин иметь две копии заключается в том, что если ваш дом сгорит, у вас будет еще одна копия. Возьмите за привычку выполнять резервное копирование и хранение важной информации учетной записи, паролей с высокой степенью риска, кодов восстановления, начальных значений 2FA, закрытых ключей и начальных фраз таким образом.

- Как только это будет сделано, нажмите «Далее».

- Завершите настройку 2FA, нажав «Включить».

- Теперь вы должны быть на странице под названием «Двухэтапная аутентификация» со списком всех доступных вариантов двухфакторной аутентификации. Независимо от того, что вы настроили ранее или только что настроили, давайте быстро проведем аудит всего этого.

- Электронный ключ: ДА! Это наиболее безопасный вариант, но он требует приобретения отдельного устройства, например Titan, YubiKey, Ledger или Trezor. Если вы выберете этот вариант, я рекомендую также использовать приложение Authenticator или Google Prompt на тот случай, если вы оставите свое устройство дома. Если вам повезло использовать только ключ безопасности в течение пары месяцев, вы можете удалить Authenticator / Prompt в любой момент.

- Приложение Authenticator: ДА. Мы настоятельно рекомендуем Google Authenticator, который вы можете скачать на любое мобильное устройство. (Причины, по которым мы рекомендуем Google Authenticator вместо Authy, см. в разделе Authy ниже). Нажмите «Настроить», а затем отсканируйте QR-код с помощью приложения Google Authenticator. Если вам нужна резервная копия этого кода на случай поломки телефона, нажмите «Не могу отсканировать?» Следуйте процедуре, описанной в шаге № 8, и запишите отображаемую строку цифр / букв. Если ваш телефон сломается, вы можете повторно добавить его в приложение Google Authenticator вашего нового телефона с помощью этого кода. Подтвердите 6-значный номер, отображаемый в вашем приложении. Нажмите «Подтвердить».

- Коды резервного копирования: ДА. Всегда имейте резервные коды и никогда не храните их на цифровом устройстве. См. Шаг № 8 выше, чтобы узнать, как безопасно хранить резервные коды. Если вы не просто сгенерировали эти коды, нажмите «Показать коды», затем нажмите «Получить новые коды», а затем создайте их резервную копию, как описано в шаге № 8.

- Подсказка Google: ДА или НЕТ (на ваш выбор). Пока еще нет мнения о том, насколько это безопасно, потому что он такой новый, но кажется прекрасным, поскольку он привязан к устройству, а не к номеру телефона. Это может быть доступно или недоступно в зависимости от вашего мобильного устройства. Вы можете использовать его, если он вам нравится, или выключить, если он вам не нравится.

- Голосовое или текстовое сообщение: НЕТ! Если он уже настроен, удалите его.

- Устройства, которым вы доверяете: нажмите « Отозвать все». Начнем с чистого листа.

- Затем вернитесь на https://myaccount.google.com/security. Давайте проверим эти настройки.

- Вход в Google - Пароль: убедитесь, что вы используете надежный уникальный пароль. Если вы не меняли это какое-то время, измените его сейчас. Если вы используете этот пароль в другом месте, измените его сейчас.

- Вход в Google - Пароли приложений: удалите все, если они у вас настроены. Раньше они иногда были необходимы, но теперь это просто вектор атаки, ожидающий использования, поскольку они обходят 2FA. Вы всегда можете установить новый пароль приложения, если вам это понадобится в будущем.

- Способы подтверждения того, что это вы - Телефон для восстановления: удалите телефон для восстановления! При необходимости вы можете использовать методы двухэтапной аутентификации для восстановления доступа. Щелкните строку «Телефон для восстановления», а затем маленький значок удаления / корзины рядом с вашим номером.

- Способы подтверждения того, что это вы - Резервный адрес электронной почты: удалите резервный адрес электронной почты! Щелкните строку «Письмо для восстановления». Значок «Удалить» отсутствует, поэтому нажмите кнопку редактирования. Удалите весь текст в этой строке. Нажмите «Готово». Это позволит вам сохранить пустое поле, удалив электронную почту в качестве варианта восстановления.

- Способы подтверждения того, что это вы - Контрольный вопрос : он появляется только в том случае, если у вас есть очень старая учетная запись Google и вы настроили ее ранее. Если вы его видите, немедленно удалите. Вопросы безопасности - худшие из худших, когда речь идет о безопасности.

- Обоснование удаления телефона и электронной почты для восстановления: 1) Он уязвим для замены SIM-карты! Это первое место, куда атакуют злоумышленники, когда получают доступ к вашему номеру! 2) Эта учетная запись Google может быть взломана, если взломана ваша старая учетная запись Google. 3) Ваш бизнес-аккаунт может быть взломан, если ваш личный аккаунт будет взломан. 4) Он полностью удаляет «2-й фактор» из микса. 5) Это приводит к цепочкам атак, когда доступ к сверхстарой учетной записи Gmail, которую вы никогда не защищали, может предоставить доступ к вашей «сверхзащищенной» учетной записи Gmail, которую вы используете для всех своих обменов. 6) Мы видим, что этот вектор атаки используется постоянно, и урон огромен. Убейте его огнем.

- Приложения Google с доступом к аккаунту: удалите / отмените все, что вы не используете на 100% активно. Вы всегда можете очень легко добавить его обратно, если вам нужно!

- Вход в систему с помощью Google: удалите / отмените все, что вы не используете на 100% активно. Вы всегда можете очень легко добавить его обратно, если вам нужно!

- Chrome / Google Password Manager: если у вас нет специального менеджера паролей, такого как LastPass или 1Password, настройте его сейчас. (См. раздел о менеджерах паролей ниже.) Перенесите все ваши пароли, которые в настоящее время сохранены в Google / Chrome, а затем удалите все сохраненные пароли из Google / Chrome. Это не позволяет злоумышленнику, который получает доступ к вашей учетной записи Google, получить мгновенный доступ ко всем вашим другим учетным записям. Снимите флажок «Предлагать сохранить пароли», чтобы случайно не сохранить что-нибудь позже. Используйте LastPass или 1Password для продвижения вперед.

Обновление 2021: LastPass больше не будет бесплатным для использования на нескольких устройствах, что означает, что вы можете использовать его на одном устройстве бесплатно, и вам придется заплатить, чтобы синхронизировать другие устройства. Если вы хотите изучить бесплатную альтернативу, мы рекомендуем взглянуть на Bitwarden - у них есть аналогичные функции и руководство по импорту ваших данных из LastPass. - Если вы хотите пойти еще дальше, ознакомьтесь с программой расширенной защиты Google. Это довольно тяжело, но может быть тем, что сделает вас еще более безопасным.

Общее время

15 минут на аккаунт Google + 10 минут, если вам нужно настроить LastPass или 1Password.

Безопасность ваших учетных записей Apple / iCloud

Получение доступа к вашему Apple / iCloud может предоставить злоумышленнику доступ к вашей истории, закладкам, паролям, хранящимся в iCloud Keychain, iMessages, фотографиям (которые могут содержать снимки экрана или фотографии резервных копий, закрытых ключей и т. Д.), Файлам (которые могут содержать резервные копии) паролей или закрытых ключей), резервные копии iCloud ваших телефонов, компьютеров, файлов, фотографий и т. д.

Если вы используете адрес электронной почты iCloud, злоумышленник может получить доступ к любой учетной записи, связанной с этим адресом электронной почты. Они также могут получать доступ, редактировать и развертывать любые приложения iOS или Mac, которыми вы управляете с помощью этой учетной записи Apple.

Если вы не уверены, безопасна ли ваша учетная запись или вам нужна помощь, мы рекомендуем нанять сертифицированного специалиста Apple, который проведет вас через этот процесс и поможет провести аудит безопасности Apple. При написании этого мы проконсультировались с Алексом из iHelp, чтобы уточнить некоторые вещи.

Уникальный процесс восстановления Apple

Давайте посмотрим на процесс восстановления AppleID после выполнения перечисленных ниже действий. К сожалению, ваш номер телефона не может быть удален и может использоваться как часть процесса восстановления вашего AppleID.

Есть два способа продолжить процесс восстановления: по номеру телефона или с помощью украденного «доверенного устройства», которое не защищено безопасным уникальным паролем.

Если у вас включена двухфакторная аутентификация, вам необходимо авторизовать сброс пароля с доверенного устройства. Вот почему так важно использовать безопасный уникальный пароль.

Однако кто-то также может восстановить вашу учетную запись, нажав «У меня нет доступа к доверенному устройству».

Большинство из этих следующих методов включают использование «Найди мой iPhone» с помощью авторизованного продавца и одного из их устройств.

Или, если злоумышленник собрал личную информацию о вас, он может попытаться сбросить ваш пароль без устройства, хотя это может занять несколько дней и не может быть ускорено. В начале процесса вам отправляется код подтверждения по SMS, поэтому злоумышленник может перехватить его и начать процедуру.

Некоторые личные данные включают такие вещи, как длинный номер карты, дату истечения срока действия и код безопасности карты для способа оплаты, привязанного к вашему AppleID. Эти типы запросов отправляются в Apple, и связь откладывается до тех пор, пока они не смогут подтвердить запрос и позже отправят ваш AppleID по электронной почте с последующим ответом.

Если ваше устройство украдено, вы можете сообщить об этом в Apple, чтобы серийный номер был занесен в черный список и переведен в «режим утери». Это означает, что когда устройство подключается к Wi-Fi, местоположение отправляется на iCloud, чтобы вы могли видеть, где оно находится.

У Apple очень строгие политики безопасности, и даже авторизованные розничные продавцы не имеют специальных полномочий для восстановления учетной записи - они обязаны подтвердить ваше удостоверение личности государственного образца, а некоторые (если у них нет сканеров удостоверений личности) запрашивают дебетовую или кредитную карту для владелец счета. Некоторые розничные продавцы перед тем, как оказать помощь, проверяют, что запрашивающая сторона имеет доступ к учетной записи электронной почты, связанной с AppleID.

Ключевые выводы

- Убедитесь, что все адреса электронной почты, связанные с вашим AppleID, безопасны, поскольку они необходимы для восстановления учетной записи.

- Убедитесь, что вы ограничиваете количество «доверенных устройств», которые вы связываете со своей учетной записью Apple, только устройствами, которые вы активно используете.

- Используйте безопасные уникальные пароли для всех ваших устройств.

- Следите за неожиданными сообщениями электронной почты от Apple и Apple с запросами на 2FA / восстановление на ваших устройствах. Свяжитесь с Apple, авторизованным розничным продавцом Apple, или с кем-нибудь вроде Alex из iHelp, если вы запутались или обеспокоены.

Пункты действий

Обратите внимание: у Apple есть две разные «двухступенчатые» вещи. Вам нужна « двухфакторная аутентификация », а не просто «двухэтапная проверка». Да, это ошеломляет .

- Войдите в свою учетную запись Apple и перейдите по адресу https://appleid.apple.com/account/manage .

- В разделе «Безопасность» -> «Двухфакторная аутентификация» включите двухфакторную аутентификацию .

- Если вы видите «Двухэтапная аутентификация», вам необходимо перейти на «Двухфакторную аутентификацию». Используйте это руководство .

- Проверьте, есть ли у вас псевдонимы писем. Войдите на appleid.apple.com и проверьте раздел «Доступен» в своей учетной записи. Если к вашему AppleID привязаны электронные письма с псевдонимами, убедитесь, что они защищены.

- Удалите все пароли приложений.

- Убедитесь, что ваш номер телефона является сверхзащищенным номером Google Voice, так как он не может быть удален и может быть использован для получения доступа к вашей учетной записи Apple.

- Удалите все устройства, подключенные к вашему AppleID, которые вы не используете на 100% активно. Вы всегда можете добавить их в будущем.

- Проверяйте устройства, которым доверяет ваш AppleID. Удалите те, которыми вы больше не владеете, или те, которые вы не используете.

- Для каждого перечисленного устройства убедитесь, что вы включили и используете безопасный уникальный пароль. Это означает, что компьютер №1 имеет другой пароль, чем компьютер №2, пароль которого отличается от пароля вашего iPhone.

- (Рекомендуется) Посмотрите, что хранится в iCloud. Удалите конфиденциальную или секретную информацию или подумайте об ограничении того, какие файлы вы там храните. Измените настройки iCloud, чтобы изображения с ПК не загружались автоматически в учетную запись iCloud. Пока вы находитесь в iCloud, проверьте список «Look Me Up».

Общее время

15 минут на учетную запись Apple.

Защита вашего менеджера паролей

Получение доступа к вашему диспетчеру паролей, например 1Password, LastPass или другой службе, означает, что злоумышленник теперь имеет доступ ко всем паролям, заметкам, информации карты, адресной информации, закрытым ключам, информации SSH или другой защищенной информации, которую вы вводите в менеджер паролей. Совершенно очевидно, что теперь злоумышленник может использовать эту информацию для доступа к вашим учетным записям. Менее очевидно, что у них есть список всех паролей, которые вы использовали или когда-то использовали.

Два наиболее рекомендуемых и доступных решения - LastPass и 1Password. Они «облачные», хотя все ваши секретные данные защищены и зашифрованы «мастер-паролем», который никогда не покидает ваш компьютер / устройство. Это означает, что нет кнопки «забыл пароль» и нет возможности получить доступ к своей учетной записи, если вы забыли свой мастер-пароль.

Пункты действий

Примечание: не все из них могут быть доступны для вашего конкретного менеджера паролей.

- Обновите свой мастер-пароль, чтобы он был действительно надежным, уникальным, безопасным и незабываемым. Не храните пароль нигде, кроме записанного на ваших надежных бумажках.

- Если вы используете LastPass, 1Password или другое решение, поддерживающее 2FA, включите 2FA через Google Authenticator и / или аппаратное устройство, такое как Yubico.

- Удалите все сообщения электронной почты или SMS для восстановления аккаунта.