Carder

Professional

- Messages

- 2,620

- Reaction score

- 2,043

- Points

- 113

Он начинается с фишинг-атаки по SMS, продолжается с использованием плохого приложения и заканчивается кражей вашего банковского счета.

Вредоносная программа перекрывает ваши приложения.

Банковский троян Marcher, нацеленный на Android, находится на подъеме, заражая устройства посредством фишинг-атаки с помощью SMS / MMS, получая обширные привилегии, отображая оверлейное окно в вашем банковском приложении и собирая все ваши данные, при этом успешно избегая ваших антивирусных приложений.

По словам экспертов Securify, все начинается с фишинг-атаки с использованием SMS или MMS, причем сообщения содержат ссылку на поддельную версию популярного приложения, такого как WhatsApp, Runtastic или Netflix, и многие другие. Однако ссылка ведет не в старый добрый Google Play Store, который по большей части безопасен, а в сторонний магазин приложений. Конечно, это не сработает, если у вас не выбрана опция в настройках безопасности вашего телефона. Итак, первый шаг к заботе о ваших данных - запретить загрузку из других магазинов приложений, кроме официального.

Затем, если приложение будет загружено и установлено, оно начнет запрашивать привилегии Android, которые необычны для обычных приложений, включая администратора устройства. В сочетании с возможностью чтения / записи SMS и доступом в Интернет это приложение становится опасным, и это не то, что могло бы делать обычное официальное приложение. Даже если вы изначально не принимаете все эти привилегии, приложение будет пилить вас, пока вы просто не скажете «да», чтобы заставить его замолчать.

«После принятия Marcher запускается в фоновом режиме как служба и полностью управляет устройством как администратор (экран разрешений прилагается). Очевидно, довольно обширный список разрешений, многие из которых вызывают подозрение, особенно в сочетании», - сказал Softpedia Хан Сахин, соучредитель Securify.

Итак, какие разрешения нужны поддельному приложению? Ну, он может изменять состояние вашего сетевого подключения, отправлять тексты, блокировать устройство, запускать вредоносное ПО при загрузке устройства, просматривать информацию о статусе вашего Wi-Fi, редактировать и удалять тексты, звонить на номера телефонов, перехватывать тексты и так далее. Мы уже видели несколько из них в сочетании в настоящих приложениях, но не все сразу, потому что это дает приложению отличный контроль над вашим устройством.

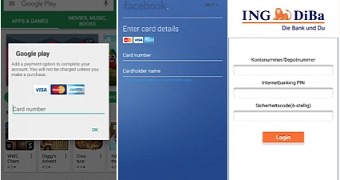

Другими целевыми приложениями для оверлея кредитной карты являются Instagram, Play store, Facebook, Skype, Viber, WhatsApp Messenger, Gmail и Amazon Shopping.

Marcher обходит антивирус.

Список антивирусных приложений, которые можно обойти, довольно длинный и включает известные имена, такие как Norton, BitDefender, Kaspersky, AVG, Avast и Avira, а также другие известные инструменты, такие как CCleaner, Dr.Web Light, CM Security AppLock Antivirus и многое другое. Softpedia обратилась к BitDefender и Kaspersky за комментариями, и мы сообщим об этом, когда получим ответ.

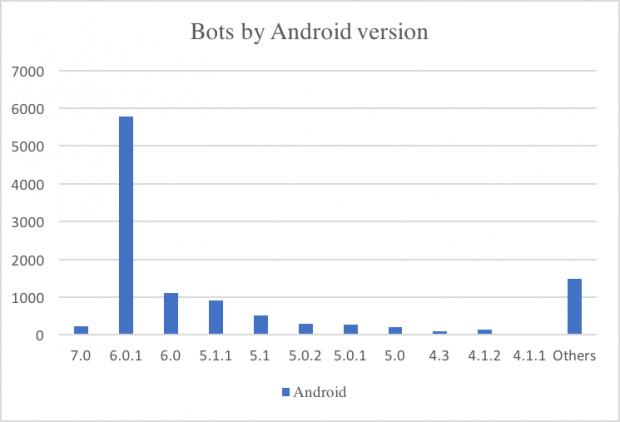

Поскольку приложение получает разрешение на отправку текстов, вы, скорее всего, неосознанно пригласите своих друзей загрузить поддельные приложения и тоже помочь им заразить. По статистике Securify, из общего числа 11 000 зараженных мобильных устройств было около 5700 немецких и почти 2200 французских мобильных устройств. Большинство зараженных устройств работают под управлением Android 6.0.1.

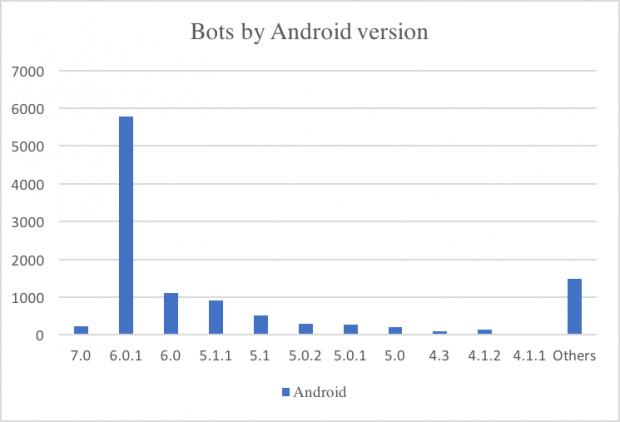

Вот процент заражения Marcher по версии Android.

Однако лучше всего не переходить по всем ссылкам, которые вы получаете в тексте, даже если они исходят от друзей, которым вы доверяете. Даже если вы нажмете на эту ссылку, не устанавливайте приложения просто из неизвестных источников.

«Будьте бдительны, устанавливая на свое устройство новые приложения, которые не соответствуют нужным разрешениям. Очевидно, довольно значительный список разрешений, многие из которых вызывают подозрение, особенно в сочетании. Например, администратор устройства, чтение / запись SMS и доступ в Интернет - это не то, что потребуются WhatsApp или простому приложению Runtastic. Что еще более важно, отключите настройку «Неизвестные источники», - подчеркнул Хан Сахин.

Мы получили ответ от Bitdefender, и это не хорошие новости.

«Пользователи Android нередко обманом нажимают на вредоносные URL-адреса, рассылаемые по SMS, которые перенаправляют на сторонние торговые площадки, распространяющие вредоносное ПО. Хотя по умолчанию устройства Android не поддерживают установку приложений за пределами Google Play, на этих веб-сайтах иногда отображаются пошаговые инструкции по отключению этой функции. Иногда они даже фиктивно сканируют устройство пользователя и отображают различные предупреждения и всплывающие окна, такие как поддельные обновления безопасности, создавая ощущение срочности и необходимости установки вредоносного приложения», - сказал нам представитель.

К сожалению, Bitdefender мало что может сделать в этой ситуации. Их совет - устанавливайте приложения только из официальных магазинов приложений, поскольку они обычно проверяются. Кроме того, перед установкой любого нового приложения рекомендуется ознакомиться с отзывами пользователей, поскольку сообщество часто сообщает о сомнительном поведении. «Использование решения по обеспечению безопасности также считается лучшей практикой, поскольку оно может предотвратить посещение пользователями мошеннических или вредоносных веб-сайтов, распространяющих вредоносное ПО», - добавили они.

При этом люди из Bitdefender протестировали все штаммы, обнаруженные Securify, и заявили, что антивирус правильно помечает их как вредоносное ПО. Однако из-за того, как вредоносное ПО действует, делая невозможным отображение фактического интерфейса антивируса, чтобы пользователи могли его удалить, оно не может многое сделать для исправления ситуации. Все это связано с тем, как устроен сам Android, не позволяющий приложениям выполнять действия без явного согласия пользователей, что понятно, поскольку это типичное поведение вредоносных программ.

Мы также получили ответ от «Лаборатории Касперского».

«Мобильные банковские троянцы активно развивались в течение прошлого года, предлагая новые функции и возможности, в том числе средства обхода механизмов безопасности Android. Например, семейство Marcher, вместо того, чтобы реализовывать наложение обычных банковских приложений, перенаправляло пользователей из финансовых учреждений». с веб-сайтов на фишинговые страницы. Однако этот метод не будет работать на последних версиях Android. В 2016 году Trojan-Banker.AndroidOS.Marcher был включен в список наиболее активно распространяемых образцов вредоносного ПО в Австралии», - сказал Роман Унучек, старший аналитик вредоносного ПО.

Вредоносная программа перекрывает ваши приложения.

Банковский троян Marcher, нацеленный на Android, находится на подъеме, заражая устройства посредством фишинг-атаки с помощью SMS / MMS, получая обширные привилегии, отображая оверлейное окно в вашем банковском приложении и собирая все ваши данные, при этом успешно избегая ваших антивирусных приложений.

По словам экспертов Securify, все начинается с фишинг-атаки с использованием SMS или MMS, причем сообщения содержат ссылку на поддельную версию популярного приложения, такого как WhatsApp, Runtastic или Netflix, и многие другие. Однако ссылка ведет не в старый добрый Google Play Store, который по большей части безопасен, а в сторонний магазин приложений. Конечно, это не сработает, если у вас не выбрана опция в настройках безопасности вашего телефона. Итак, первый шаг к заботе о ваших данных - запретить загрузку из других магазинов приложений, кроме официального.

Затем, если приложение будет загружено и установлено, оно начнет запрашивать привилегии Android, которые необычны для обычных приложений, включая администратора устройства. В сочетании с возможностью чтения / записи SMS и доступом в Интернет это приложение становится опасным, и это не то, что могло бы делать обычное официальное приложение. Даже если вы изначально не принимаете все эти привилегии, приложение будет пилить вас, пока вы просто не скажете «да», чтобы заставить его замолчать.

«После принятия Marcher запускается в фоновом режиме как служба и полностью управляет устройством как администратор (экран разрешений прилагается). Очевидно, довольно обширный список разрешений, многие из которых вызывают подозрение, особенно в сочетании», - сказал Softpedia Хан Сахин, соучредитель Securify.

Пусть начнется ущерб

После предоставления разрешений банковское вредоносное ПО Marcher преследует две цели. Первый заключается в том, чтобы скомпрометировать внеполосную аутентификацию для онлайн-банков, которые полагаются на SMS с использованием пересылки SMS. Второй - создать наложение, отображающее настраиваемое фишинговое окно всякий раз, когда на устройстве запускается целевое приложение. Эти наложения выглядят почти так же, как и то, что вы ожидаете от своего банковского приложения, поэтому, скорее всего, это не вызовет никаких подозрений. Это означает, что люди, стоящие за атакой, получат ваши банковские данные, номера кредитных карт и т.д., Которые они могут использовать для перекачивания денег напрямую или путем продажи данных другим лицам в темной сети.Итак, какие разрешения нужны поддельному приложению? Ну, он может изменять состояние вашего сетевого подключения, отправлять тексты, блокировать устройство, запускать вредоносное ПО при загрузке устройства, просматривать информацию о статусе вашего Wi-Fi, редактировать и удалять тексты, звонить на номера телефонов, перехватывать тексты и так далее. Мы уже видели несколько из них в сочетании в настоящих приложениях, но не все сразу, потому что это дает приложению отличный контроль над вашим устройством.

Множество целевых банковских приложений

Список целевых банковских приложений очень длинный и включает, помимо прочего: BAWAG, ErsteBank, Volksbank, Bank Austria, ING DiBA Banking + Brokerage, Raiffeisen, DKB Banking, Santander MobileBanking, Barclays, Bank of Scotland, Lloyds Bank, Halifax, HSBC, Banco de Brasil, ING Direct Australia Banking, Citi Mobile, PayPal, Garanti и другие, при этом некоторые банки несколько раз появляются в списке из-за наличия разных приложений для разных мест. В общей сложности 117 банковских приложений являются мишенью для Marcher.Другими целевыми приложениями для оверлея кредитной карты являются Instagram, Play store, Facebook, Skype, Viber, WhatsApp Messenger, Gmail и Amazon Shopping.

Обход антивируса

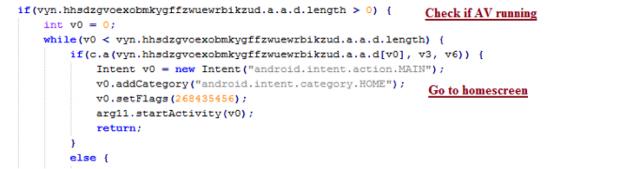

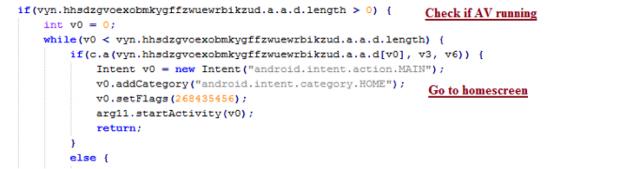

Хуже всего то, что даже если на вашем устройстве установлено антивирусное приложение, вполне вероятно, что это не будет иметь никакого значения. Вредоносная программа использует простую технику, ища любые такие приложения на вашем устройстве и если они запущены. Если это так, вредоносная программа возвращает телефон к главному экрану. Таким образом, даже если приложение замечает заражение вредоносным ПО, оно не может удалить его, пока вы не дадите ему разрешение. Поскольку вы не можете увидеть свой AV-интерфейс, вы не можете дать добро.

Marcher обходит антивирус.

Список антивирусных приложений, которые можно обойти, довольно длинный и включает известные имена, такие как Norton, BitDefender, Kaspersky, AVG, Avast и Avira, а также другие известные инструменты, такие как CCleaner, Dr.Web Light, CM Security AppLock Antivirus и многое другое. Softpedia обратилась к BitDefender и Kaspersky за комментариями, и мы сообщим об этом, когда получим ответ.

Поскольку приложение получает разрешение на отправку текстов, вы, скорее всего, неосознанно пригласите своих друзей загрузить поддельные приложения и тоже помочь им заразить. По статистике Securify, из общего числа 11 000 зараженных мобильных устройств было около 5700 немецких и почти 2200 французских мобильных устройств. Большинство зараженных устройств работают под управлением Android 6.0.1.

Вот процент заражения Marcher по версии Android.

Защитите свои данные

Итак, что делать, если вы каким-то образом выяснили, что ваше устройство заражено? Удаление сервиса невозможно, так как он был заранее отключен. Единственный способ вернуть ваше устройство - это выполнить сброс до заводских настроек, как подтвердил Хан Сахин для Softpedia.Однако лучше всего не переходить по всем ссылкам, которые вы получаете в тексте, даже если они исходят от друзей, которым вы доверяете. Даже если вы нажмете на эту ссылку, не устанавливайте приложения просто из неизвестных источников.

«Будьте бдительны, устанавливая на свое устройство новые приложения, которые не соответствуют нужным разрешениям. Очевидно, довольно значительный список разрешений, многие из которых вызывают подозрение, особенно в сочетании. Например, администратор устройства, чтение / запись SMS и доступ в Интернет - это не то, что потребуются WhatsApp или простому приложению Runtastic. Что еще более важно, отключите настройку «Неизвестные источники», - подчеркнул Хан Сахин.

Мы получили ответ от Bitdefender, и это не хорошие новости.

«Пользователи Android нередко обманом нажимают на вредоносные URL-адреса, рассылаемые по SMS, которые перенаправляют на сторонние торговые площадки, распространяющие вредоносное ПО. Хотя по умолчанию устройства Android не поддерживают установку приложений за пределами Google Play, на этих веб-сайтах иногда отображаются пошаговые инструкции по отключению этой функции. Иногда они даже фиктивно сканируют устройство пользователя и отображают различные предупреждения и всплывающие окна, такие как поддельные обновления безопасности, создавая ощущение срочности и необходимости установки вредоносного приложения», - сказал нам представитель.

К сожалению, Bitdefender мало что может сделать в этой ситуации. Их совет - устанавливайте приложения только из официальных магазинов приложений, поскольку они обычно проверяются. Кроме того, перед установкой любого нового приложения рекомендуется ознакомиться с отзывами пользователей, поскольку сообщество часто сообщает о сомнительном поведении. «Использование решения по обеспечению безопасности также считается лучшей практикой, поскольку оно может предотвратить посещение пользователями мошеннических или вредоносных веб-сайтов, распространяющих вредоносное ПО», - добавили они.

При этом люди из Bitdefender протестировали все штаммы, обнаруженные Securify, и заявили, что антивирус правильно помечает их как вредоносное ПО. Однако из-за того, как вредоносное ПО действует, делая невозможным отображение фактического интерфейса антивируса, чтобы пользователи могли его удалить, оно не может многое сделать для исправления ситуации. Все это связано с тем, как устроен сам Android, не позволяющий приложениям выполнять действия без явного согласия пользователей, что понятно, поскольку это типичное поведение вредоносных программ.

Мы также получили ответ от «Лаборатории Касперского».

«Мобильные банковские троянцы активно развивались в течение прошлого года, предлагая новые функции и возможности, в том числе средства обхода механизмов безопасности Android. Например, семейство Marcher, вместо того, чтобы реализовывать наложение обычных банковских приложений, перенаправляло пользователей из финансовых учреждений». с веб-сайтов на фишинговые страницы. Однако этот метод не будет работать на последних версиях Android. В 2016 году Trojan-Banker.AndroidOS.Marcher был включен в список наиболее активно распространяемых образцов вредоносного ПО в Австралии», - сказал Роман Унучек, старший аналитик вредоносного ПО.