Carding

Professional

- Messages

- 2,870

- Reaction score

- 2,494

- Points

- 113

Приложения SaaS являются основой современного бизнеса, на них приходится ошеломляющие 70% от общего объема использования программного обеспечения. Такие приложения, как Box, Google Workplace и Microsoft 365, являются неотъемлемой частью повседневной работы. Такое широкое внедрение превратило их в потенциальную питательную среду для киберугроз. Каждое приложение SaaS создает уникальные проблемы безопасности, и ландшафт постоянно меняется по мере того, как поставщики совершенствуют свои функции безопасности. Более того, динамический характер управления пользователями, включая адаптацию, отмену предоставления разрешений и настройку ролей, еще больше усложняет уравнение безопасности.

С большим удобством приходит большая ответственность, поскольку защита этих приложений SaaS стала главным приоритетом для главных сотрудников по информационной безопасности (CISO) и ИТ-команд по всему миру.

Эффективная защита приложений SaaS требует тонкого баланса между надежными мерами безопасности и предоставлением пользователям возможности эффективно выполнять свои задачи. Чтобы разобраться в этой сложной ситуации, в этой статье приводится пошаговое руководство по разработке надежной стратегии безопасности SaaS – от планирования до исполнения и измерения производительности.

Рассмотрите нормативные требования, применимые к вашему бизнесу. Такие отрасли, как финансы, придерживаются SOX, в то время как организации здравоохранения должны соблюдать HIPAA. Понимание вашей нормативной среды важно для формирования вашей стратегии безопасности.

Кроме того, расставьте приоритеты в доступе пользователей и конфиденциальности данных. Реализация принципа наименьших привилегий (POLP) гарантирует пользователям доступ только к данным, необходимым для их ролей, снижая риск утечки данных и несанкционированного доступа. Если ваши приложения обрабатывают личную информацию (PII), убедитесь, что ваша программа безопасности соответствует законам о конфиденциальности.

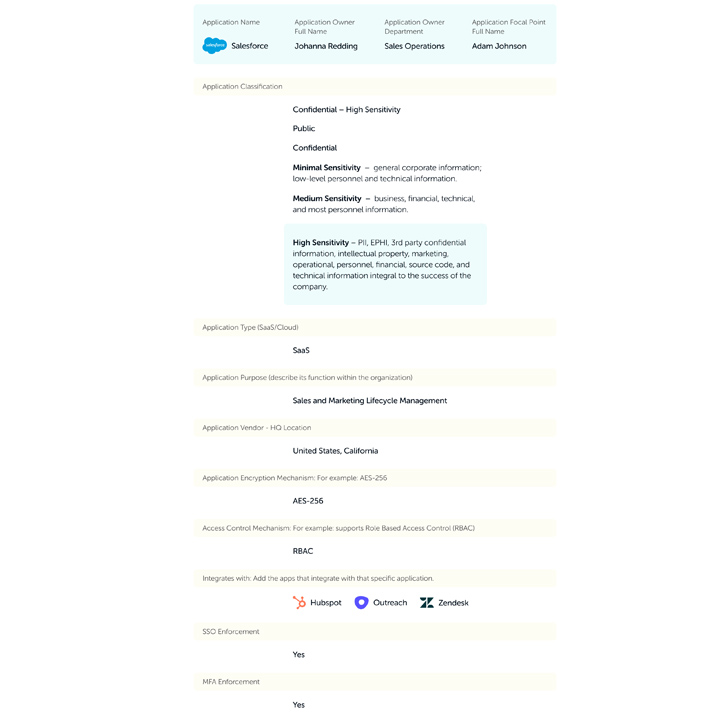

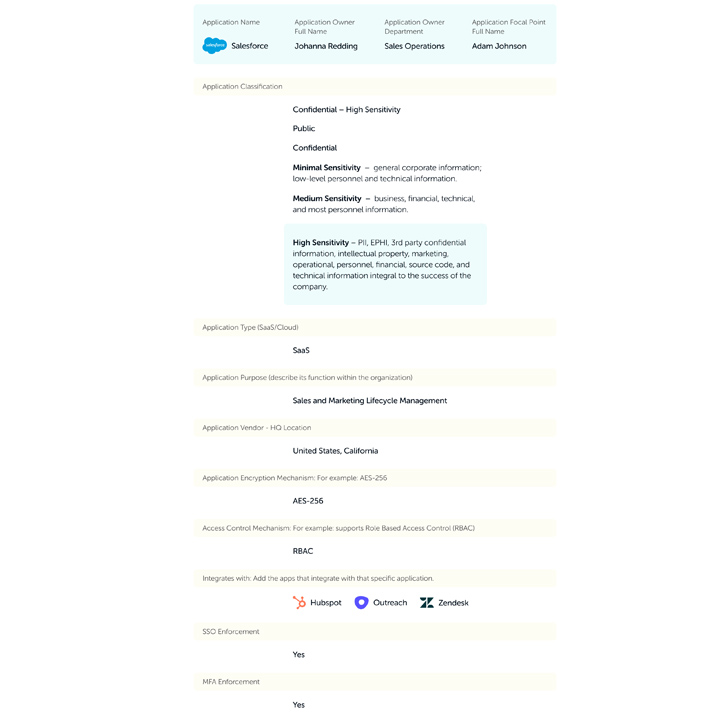

Вот некоторая базовая информация, которую вы должны собрать для каждого приложения:

Также важно интегрировать ваши инструменты безопасности SaaS с существующими инструментами SOC, SIEM и SOAR. Команда SOC может анализировать оповещения и быстро принимать решение о требуемом смягчении последствий. Между тем SIEM может управлять событиями, в то время как SOAR может организовывать исправления, лишать прав пользователей и автоматизировать многие из мер по смягчению последствий, необходимых для защиты стека SaaS.

Эффективная безопасность SaaS требует сотрудничества и компромисса между этими сторонами для снижения рисков без снижения производительности.

Оценка состояния, измеряемая по шкале 0-100%, может помочь оценить эффективность безопасности. Стремитесь поддерживать показатель выше 80% по завершении трехмесячной пилотной программы и нацелиться на долгосрочный показатель в 90-100%.

Некоторые организации предпочитают улучшать состояние по одному приложению за раз. Другие улучшают состояние по доменам в нескольких приложениях, в то время как третьи предпочитают устранять проблемы по степени серьезности независимо от приложения. Какую бы модель вы ни выбрали, важно разработать процесс, который поможет вам систематически работать с вашими приложениями.

Продолжайте адаптацию и мониторинг дополнительных приложений, чтобы повысить уровень безопасности всего вашего стека SaaS.

Придерживаясь этих принципов и следуя структурированному подходу, организации могут создать надежную программу безопасности SaaS. Помните, безопасность SaaS - это непрерывный процесс, и постоянная адаптация и совершенствование являются ключом к тому, чтобы опережать развивающиеся угрозы в цифровом ландшафте.

С большим удобством приходит большая ответственность, поскольку защита этих приложений SaaS стала главным приоритетом для главных сотрудников по информационной безопасности (CISO) и ИТ-команд по всему миру.

Эффективная защита приложений SaaS требует тонкого баланса между надежными мерами безопасности и предоставлением пользователям возможности эффективно выполнять свои задачи. Чтобы разобраться в этой сложной ситуации, в этой статье приводится пошаговое руководство по разработке надежной стратегии безопасности SaaS – от планирования до исполнения и измерения производительности.

Сопоставьте ваши приложения и требования к безопасности

Прежде чем приступить к внедрению системы безопасности SaaS, крайне важно понять специфику вашей организации и потребности в безопасности. Хотя такие приложения, как Salesforce и Microsoft 365, могут содержать более важные данные, даже небольшие специализированные приложения, используемые различными командами, могут хранить конфиденциальную информацию, которую необходимо защищать.Рассмотрите нормативные требования, применимые к вашему бизнесу. Такие отрасли, как финансы, придерживаются SOX, в то время как организации здравоохранения должны соблюдать HIPAA. Понимание вашей нормативной среды важно для формирования вашей стратегии безопасности.

Кроме того, расставьте приоритеты в доступе пользователей и конфиденциальности данных. Реализация принципа наименьших привилегий (POLP) гарантирует пользователям доступ только к данным, необходимым для их ролей, снижая риск утечки данных и несанкционированного доступа. Если ваши приложения обрабатывают личную информацию (PII), убедитесь, что ваша программа безопасности соответствует законам о конфиденциальности.

Вот некоторая базовая информация, которую вы должны собрать для каждого приложения:

Составьте карту вашей существующей экосистемы безопасности и того, как вы планируете интегрировать инструменты и процессы безопасности SaaS

Чтобы быть наиболее эффективной, ваша программа безопасности SaaS должна быть тесно интегрирована в существующую инфраструктуру. Для эффективного управления пользователями она должна быть подключена к поставщику идентификационных данных организации (IdP) и вашему поставщику единого входа (SSO), чтобы затруднить неавторизованным пользователям доступ к стеку SaaS. Эти интеграции повышают защиту ваших приложений и облегчают специалистам по безопасности выполнение их работы.Также важно интегрировать ваши инструменты безопасности SaaS с существующими инструментами SOC, SIEM и SOAR. Команда SOC может анализировать оповещения и быстро принимать решение о требуемом смягчении последствий. Между тем SIEM может управлять событиями, в то время как SOAR может организовывать исправления, лишать прав пользователей и автоматизировать многие из мер по смягчению последствий, необходимых для защиты стека SaaS.

Определите заинтересованные стороны и определите обязанности

Безопасность SaaS - это совместная работа с участием нескольких заинтересованных сторон. Бизнес-подразделения управляют приложениями SaaS с акцентом на производительность, в то время как приоритетом команды безопасности является защита данных. Преодолеть разрыв между этими группами и расшифровать уникальный язык настроек каждого приложения SaaS непросто.Эффективная безопасность SaaS требует сотрудничества и компромисса между этими сторонами для снижения рисков без снижения производительности.

Определите краткосрочные и долгосрочные цели

Для создания успешной программы безопасности SaaS требуются четкие цели и ключевые показатели эффективности (KPI) для измерения прогресса. Начните с пилотной программы, ориентированной на критически важные приложения, управляемые различными подразделениями. Установите временные рамки для пилотного проекта, обычно около трех месяцев, и установите реалистичные цели улучшения.Оценка состояния, измеряемая по шкале 0-100%, может помочь оценить эффективность безопасности. Стремитесь поддерживать показатель выше 80% по завершении трехмесячной пилотной программы и нацелиться на долгосрочный показатель в 90-100%.

Повысьте уровень вашей первоначальной безопасности

Начните с обеспечения безопасности высокорискованных элементов с низким уровнем доступа в сотрудничестве с владельцами приложений. Тесное общение имеет решающее значение для понимания влияния изменений в области безопасности на рабочие процессы. Сначала устраните высокорискованные проверки безопасности, затрагивающие небольшое количество сотрудников. Используйте решения для управления состоянием безопасности, чтобы направлять усилия по исправлению в зависимости от приложения, домена безопасности или серьезности.Некоторые организации предпочитают улучшать состояние по одному приложению за раз. Другие улучшают состояние по доменам в нескольких приложениях, в то время как третьи предпочитают устранять проблемы по степени серьезности независимо от приложения. Какую бы модель вы ни выбрали, важно разработать процесс, который поможет вам систематически работать с вашими приложениями.

Запланируйте текущие встречи по регистрации, чтобы поддерживать и улучшать свою осанку

Необходимы частые встречи с заинтересованными сторонами, участвующими в исправлении, особенно на пилотном этапе. По мере стабилизации ситуации отрегулируйте частоту этих встреч, чтобы обеспечить устойчивую безопасность.Продолжайте адаптацию и мониторинг дополнительных приложений, чтобы повысить уровень безопасности всего вашего стека SaaS.

Примите строгую политику управления идентификацией и доступом

Примите принцип наименьших привилегий (POLP), чтобы ограничить доступ пользователей к основным инструментам и данным. Отключите пользователей, которым больше не требуется доступ, чтобы минимизировать риски, связанные с активными учетными записями. Регулярно контролируйте внешних пользователей, особенно с правами администратора, для защиты данных приложения.Придерживаясь этих принципов и следуя структурированному подходу, организации могут создать надежную программу безопасности SaaS. Помните, безопасность SaaS - это непрерывный процесс, и постоянная адаптация и совершенствование являются ключом к тому, чтобы опережать развивающиеся угрозы в цифровом ландшафте.