Сегодня у каждого человека есть смартфон, и это часто приводит к тому, что он взаимодействует с опасными людьми или даже изменяет им в своих отношениях и браке. Итак, как взломать телефон? И почему?

Являетесь ли вы обеспокоенным родителем или партнером, может возникнуть несколько ситуаций, в которых вам захочется взломать чей-то телефон, чтобы посмотреть, с кем они общаются в своих аккаунтах в социальных сетях. Если вам интересно, как вы можете это сделать, это руководство для вас.

Однако все эти методы также могут быть использованы для взлома вашего устройства. В этом руководстве рассматриваются различные способы взлома телефона и то, как вы можете защитить свой телефон от того, чтобы кто-то воспользовался уязвимостями в системе безопасности.

ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ: Эта статья предназначена только для образовательных целей. Некоторые методы, обсуждаемые в этой статье, являются незаконными, особенно при использовании без согласия пользователя. Всегда проверяйте местные законы, чтобы убедиться, что у вас не возникнут проблемы с законом.

Хотя существует большое количество веб-сайтов, предлагающих бесплатные функции взлома, они либо являются мошенническими, и вы не хотите устанавливать вредоносное ПО на свои устройства. Как правило, вам следует держаться подальше от этих веб-сайтов. Единственный работающий метод доступа к чьему-либо телефону - это использование шпионских приложений. Однако для них требуется приобрести тарифный план подписки.

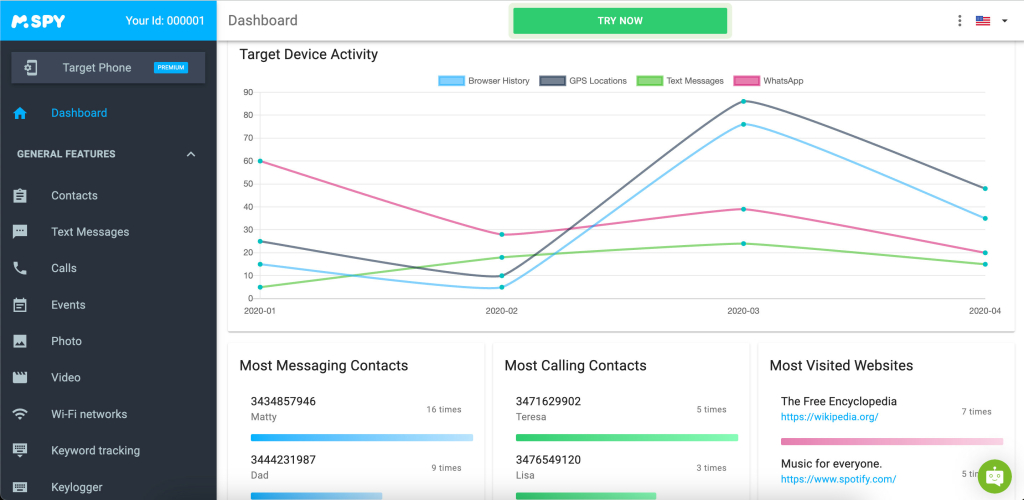

Первое и лучшее шпионское приложение, которое вы можете использовать для взлома чьего-либо мобильного телефона, - это mSpy. Это приложение совместимо с мобильными устройствами Android и iOS и даже может быть установлено на последние удаленно. Оно предлагает множество функций, многие из которых не требуют от вас рутирования или джейлбрейка вашего устройства.

Некоторые из ключевых функций этого приложения включают:

Плюсы

Минусы

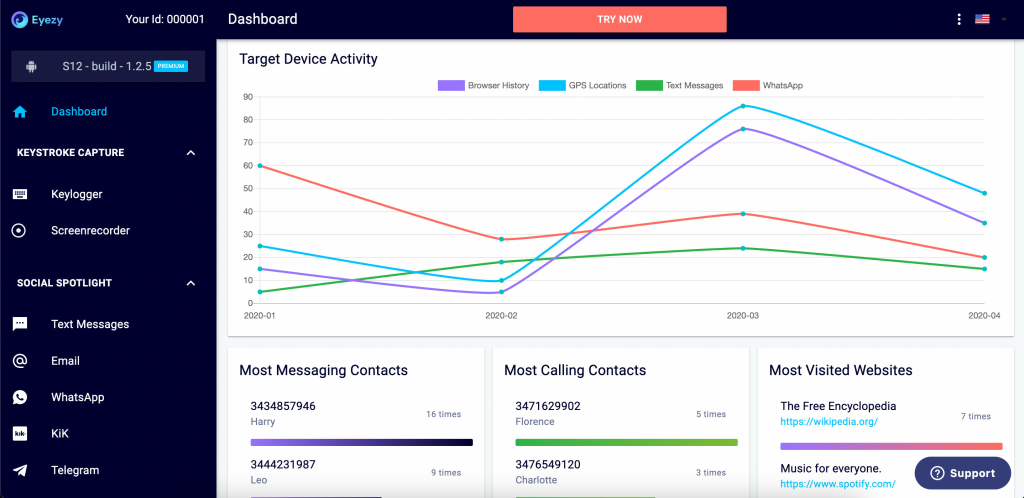

Второе приложение в этом списке, которое вы можете использовать для взлома мобильных телефонов, - это eyeZy. Как и mSpy, он совместим как с устройствами Android, так и с iOS и не требует рутирования или джейлбрейка для своих базовых функций. Он поставляется с множеством функций, таких как мониторинг текстовых сообщений, местоположений и многого другого.

Это приложение идеально подходит, если вам интересно, как удаленно взломать чей-либо iPhone. Полный список его функций включает:

Плюсы

Минусы

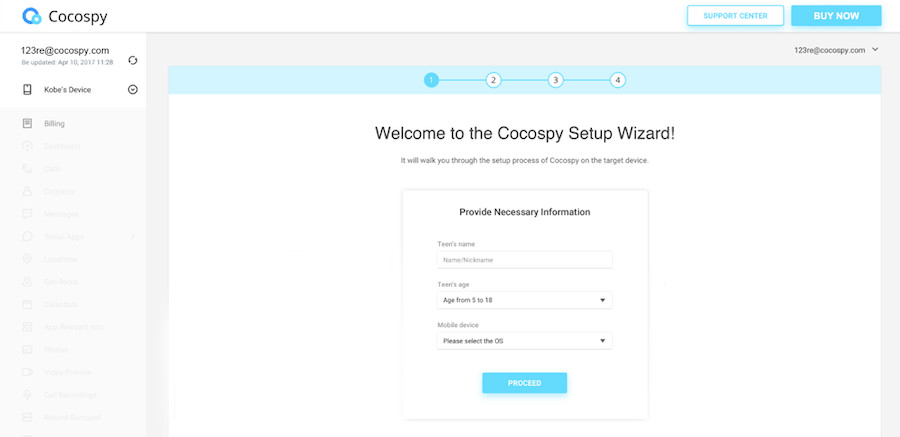

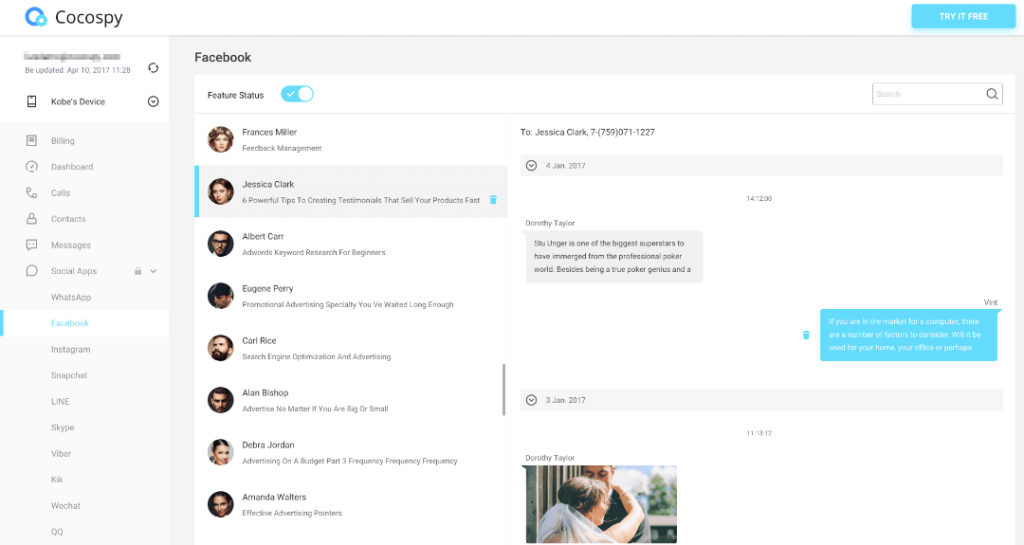

Вот как вы можете использовать Cocospy, чтобы узнать, как взломать чей-то мобильный телефон, не прикасаясь к нему.

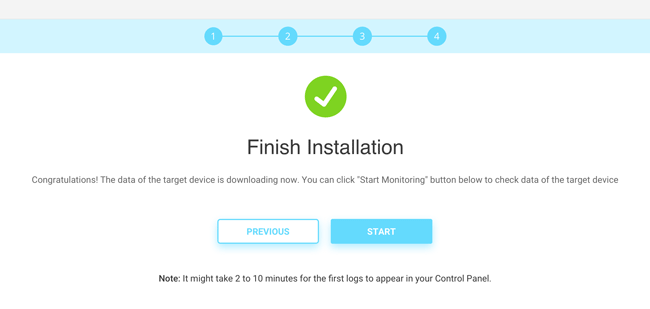

Вам необходимо приобрести план подписки → зарегистрировать учетную запись → загрузить установочный файл → установить его на желаемый телефон

Если вы задавались вопросом, как взломать телефон Android удаленно с компьютера – Cocospy вас тоже поддержит. Вы можете получить доступ ко всем файлам телефона через их пользовательскую панель управления на вашем ПК.

Как правило, процесс занимает менее пяти минут, и приложение будет работать бесшумно в фоновом режиме. Это делает практически невозможным, чтобы целевое устройство узнало, что за ним следят.

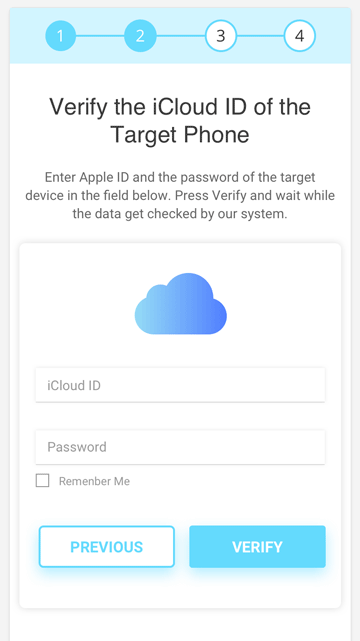

Однако, чтобы взломать iPhone, вам нужно будет получить доступ к паролю учетной записи iCloud цели и другим учетным данным.

Затем вы можете ввести их учетные данные в шпионском приложении и получить полный доступ к их устройству. Давайте снова используем Cocospy в качестве примера.

Cocospy использует эти данные для создания клона своего телефона, позволяя вам отслеживать все действия пользователя на iPhone. Эти функции удаленного доступа делают Cocospy отличным приложением для слежки за телефоном для Android и iPhone.

В этом разделе мы покажем вам шаги, необходимые для взлома iPhone:

Шаг 1: Посетите официальный веб-сайт Cocospy, чтобы зарегистрироваться на сервисе. При этом убедитесь, что вы выбрали план, соответствующий вашим потребностям во взломе.

Шаг 2: Выберите операционную систему и устройство, которые вы хотите взломать. В данном случае iOS.

Шаг 3: Чтобы настроить устройство, вам необходимо предоставить учетные данные iCloud целевого устройства. После их предоставления нажмите кнопку Подтвердить.

Дайте программе несколько минут на синхронизацию всех данных.

Шаг 4: После синхронизации данных с целевого iPhone нажмите кнопку "Готово", чтобы завершить настройку.

Шаг 5: Войдите в свою панель управления Cocospy, чтобы начать взлом целевого устройства.

Здесь Cocospy позволяет получить доступ практически ко всем аспектам целевого iPhone.

Это позволит вам узнать местонахождение вашей цели, ее онлайн-активность и чаты - все в одном месте.

Не существует универсального бесплатного трекера для телефона или приложения для взлома, которое предоставит вам доступ ко всему и вся.

Если вы опытный пользователь компьютера, который знает, как писать программы, вы можете использовать более сложные методы для достижения своей цели. Мы обсудим некоторые из них позже в статье.

С другой стороны, если вы новичок, использование готового программного обеспечения может быть лучшим и более эффективным вариантом. Он делает то, что сделал бы любой другой инструмент для взлома – он позволяет вам читать чьи-то текстовые сообщения, просматривать их социальные сети, отслеживать их местоположение и т.д.

Однако имейте в виду, что большинство этих инструментов и техник требуют физического доступа к устройству.

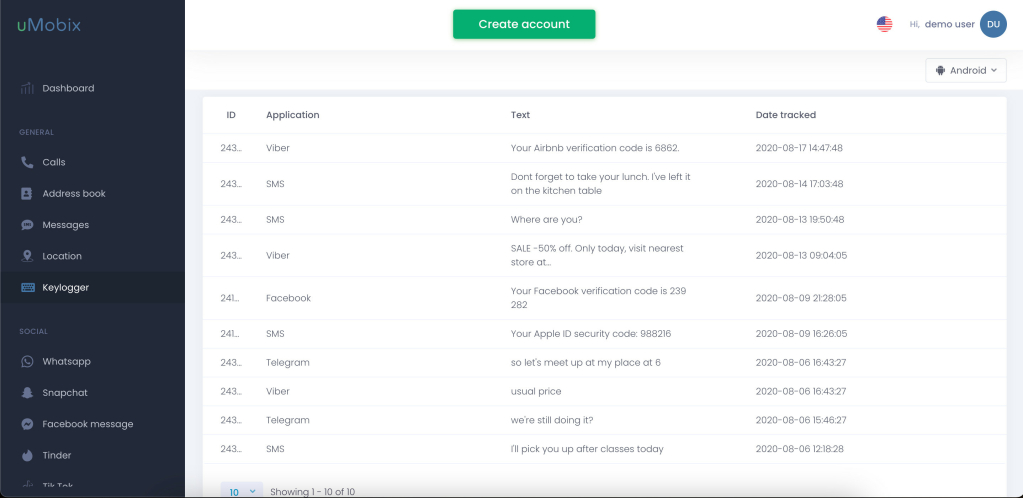

Кейлоггер - это комплексное программное обеспечение для обеспечения безопасности, с помощью которого можно взломать телефон, обойдя его функции безопасности, чтобы получить от него любую информацию. uMobix - один из лучших кейлоггеров на рынке, который хорошо работает на мобильных телефонах Android и iOS и не требует рутирования или джейлбрейка.

Как кейлоггер, uMobix отслеживает все текстовые сообщения и пароли, введенные на взломанном телефоне, и предоставляет вам отчет на панели мониторинга приложения. Помимо использования этого приложения в качестве кейлоггера, у него также есть несколько других функций, в том числе:

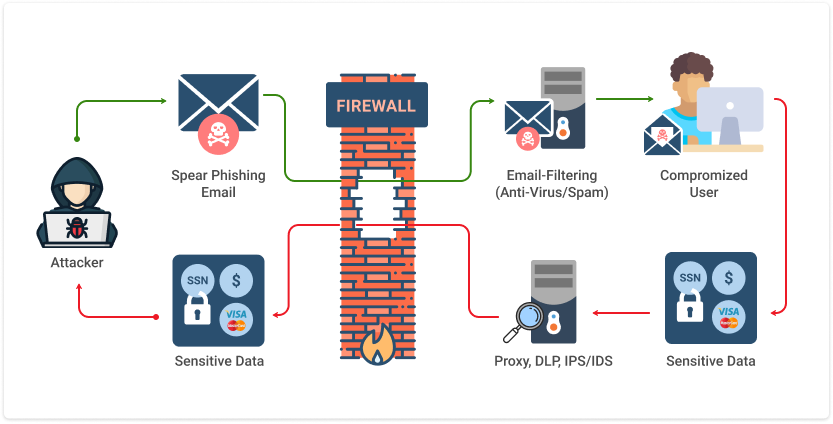

Фишинг - один из самых популярных способов взлома телефона, потому что для него не требуется никакого физического доступа.

С целью связываются по электронной почте, SMS или вредоносным приложениям, сделанным похожими на настоящие. Вся цель состоит в том, чтобы заставить цель поверить, что ваше электронное письмо является законным, и убедить их перейти по ссылке, которую вы ранее создали.

Обычно это делается путем выдвижения себя за реальную компанию или организацию. Однако это требует некоторого терпения и внимания к деталям.

Вот как это сделать:

1. Решите, за какую организацию вы хотели бы выдать себя.

4. Создайте свой электронный адрес.

7. Укажите ссылку для входа в систему.

Однако имейте в виду, что ваше электронное письмо может оказаться в папке "Спам", что не позволит жертве открыть его. Из-за этого отправка текстового сообщения может быть лучшим вариантом.

Однако имейте в виду, что эти атаки предназначены для продвинутых пользователей, у которых есть опыт программирования, поэтому не каждый способен их выполнить. И эти методы настолько продвинуты, что вы можете использовать их для взлома камеры чьего-либо телефона или даже отслеживания их местоположения.

Поскольку эта статья предназначена для начинающих, мы не будем подробно рассказывать о том, как их выполнять. Когда дело доходит до продвинутых инструментов взлома, вот что мы узнаем о:

Процесс довольно прост, и все необходимое оборудование для взлома - это ноутбук с поддержкой Wi-Fi, толкающее WAP-приложение, программное обеспечение для извлечения данных на двух телефонах.

Один телефон будет выполнять роль GSM-модема для ноутбука, в то время как другой телефон будет получать информацию. Этот метод называется “полуночный рейд”, потому что обычно он выполняется, пока жертва спит.

Вот как взломать телефон с помощью этого метода:

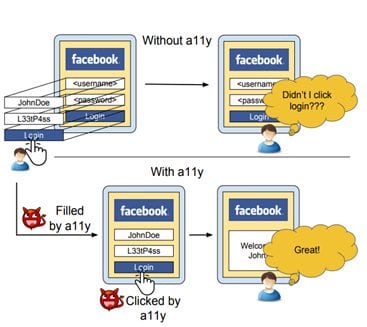

Это работает путем установки вредоносного ПО в виде вредоносного приложения и позволяет ему полностью контролировать цикл обратной связи пользовательского интерфейса, предоставляя, следовательно, беспрепятственный доступ к телефону. Пользователь телефона обычно не замечает, что его телефон заражен.

Для успешной атаки требуется всего два разрешения.

Злоумышленники могут извлекать пароли, PIN-коды и множество другой конфиденциальной информации. Что еще хуже, этот эксплойт все еще активен, и никаких известных исправлений не существует.

Управляющее сообщение передается по сети GSM и попадает на телефон жертвы, подключенный к сети Wi-Fi.

Затем вы можете использовать специальные наборы инструментов для отслеживания интернет-трафика или снять флажок SSL, чтобы сделать устройство уязвимым.

Итак, если вы когда-нибудь задавались вопросом, как взломать телефон через Wi–Fi - это именно то, как вы можете это сделать.

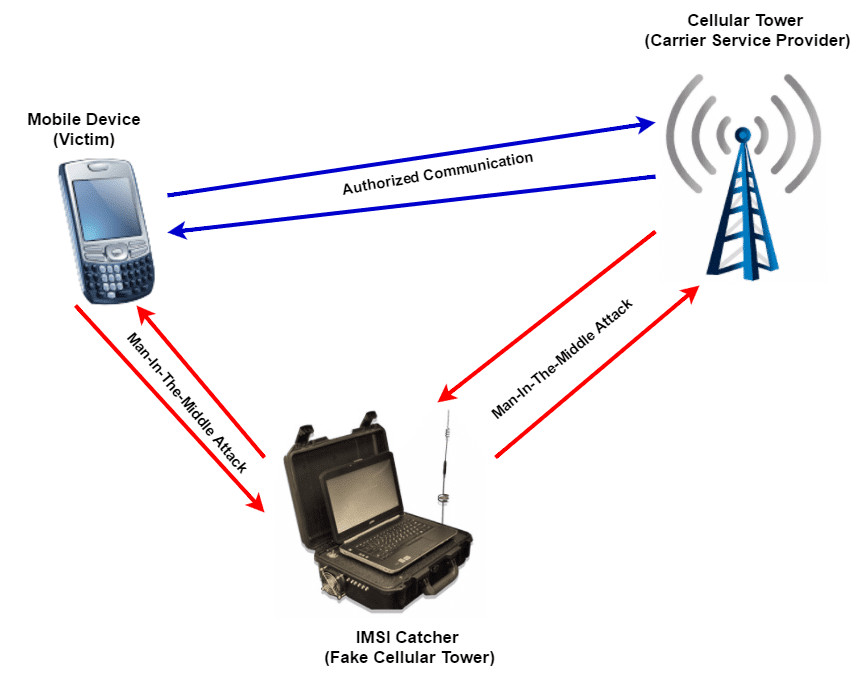

Поскольку телефон всегда подключается к ближайшей вышке, хакеры могут использовать эти знания и устанавливать ложные вышки.

Если устройство подключается к поддельной вышке сотовой связи, оно становится уязвимым для взлома и эксплуатации. Это отличный способ научиться удаленно взламывать чей-либо телефон.

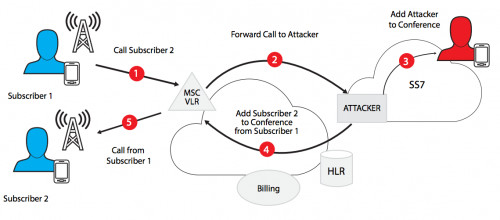

SS7 расшифровывается как Сигнальная система № 7, и это механизм, который соединяет один вызов с другим. Было обнаружено, что SS7 имеет уязвимость, которой могут воспользоваться хакеры.

А именно, если они получают доступ к системе SS7, у них такой же объем доступа, что и у служб безопасности.

Однако теоретически найти хакера обычно можно через Темный веб или некоторые форумы по программному обеспечению для взлома мобильных телефонов.

Однако имейте в виду, что вы никогда не сможете узнать, является ли какой-то случайный человек в Сети настоящим хакером или он там только для того, чтобы забрать ваши деньги. Поэтому вы должны быть осторожны, прежде чем передавать слишком много контроля или информации в чужие руки.

Итак, мы настоятельно рекомендуем не идти этим путем. Это несет больше рисков, чем преимуществ, и в конечном итоге взломали вас.

Чтобы воспользоваться системной ошибкой на телефоне Samsung, вам понадобится:

Шаг 1: Убедитесь, что ваше целевое устройство Samsung включено и экран разблокирован. Подключите USB-кабель к телефону и компьютеру. На компьютере откройте программу отладки и найдите серийный номер своего устройства (возможно, вам потребуется включить отладку по USB на телефоне). Нажмите “Root” или “Debug”, чтобы начать рутирование / отладку вашего устройства.

Шаг 2: Как только устройство будет внедрено / отлажено, вы сможете увидеть содержимое раздела данных. Это раздел телефона, в котором хранятся все ваши данные, включая файлы, фотографии и контакты. Теперь вы можете извлечь любую необходимую вам информацию из этого раздела.

Шаг 3: Чтобы выйти из режима отладки, удерживайте нажатой кнопку питания и выберите “Выключить питание”. Отсоедините USB-кабель и выключите телефон. Поздравляем – вы успешно взломали телефон Samsung!

Используя системные ошибки для взлома телефонов Samsung, вы также можете отправлять и получать все изображения и подобные носители между устройством и вашим компьютером. Это позволит вам отслеживать всю информацию, которая была украдена во время взлома. Помните, важно набраться терпения и не торопиться при выполнении этих шагов – успешный взлом требует точности и внимания к деталям.

Однако вы всегда должны помнить, что взлом чьего-либо телефона с использованием вредоносного программного обеспечения или любых других средств является незаконным. Перед этим обязательно ознакомьтесь с местными законами.

(c) https://celltrackingapps.com/hack-cell-phone/

Являетесь ли вы обеспокоенным родителем или партнером, может возникнуть несколько ситуаций, в которых вам захочется взломать чей-то телефон, чтобы посмотреть, с кем они общаются в своих аккаунтах в социальных сетях. Если вам интересно, как вы можете это сделать, это руководство для вас.

Однако все эти методы также могут быть использованы для взлома вашего устройства. В этом руководстве рассматриваются различные способы взлома телефона и то, как вы можете защитить свой телефон от того, чтобы кто-то воспользовался уязвимостями в системе безопасности.

ОТКАЗ ОТ ОТВЕТСТВЕННОСТИ: Эта статья предназначена только для образовательных целей. Некоторые методы, обсуждаемые в этой статье, являются незаконными, особенно при использовании без согласия пользователя. Всегда проверяйте местные законы, чтобы убедиться, что у вас не возникнут проблемы с законом.

Как бесплатно удаленно взломать чей-то iPhone?

Самый надежный способ - рассмотреть возможность покупки приложения для бесплатного взлома чьего-либо телефона, вместо того чтобы выбирать ”бесплатные” онлайн-решения, потому что не существует бесплатного и надежного метода, который работал бы. Многие инструменты, доступные онлайн, на самом деле могут быть использованы для кражи конфиденциальных данных, хранящихся на вашем устройстве или любых подключенных к нему учетных записях.Хотя существует большое количество веб-сайтов, предлагающих бесплатные функции взлома, они либо являются мошенническими, и вы не хотите устанавливать вредоносное ПО на свои устройства. Как правило, вам следует держаться подальше от этих веб-сайтов. Единственный работающий метод доступа к чьему-либо телефону - это использование шпионских приложений. Однако для них требуется приобрести тарифный план подписки.

mSpy

Первое и лучшее шпионское приложение, которое вы можете использовать для взлома чьего-либо мобильного телефона, - это mSpy. Это приложение совместимо с мобильными устройствами Android и iOS и даже может быть установлено на последние удаленно. Оно предлагает множество функций, многие из которых не требуют от вас рутирования или джейлбрейка вашего устройства.

Некоторые из ключевых функций этого приложения включают:

- Мониторинг телефонных звонков и текстовых сообщений;

- Отслеживание нажатий клавиш и ключевых слов;

- Отслеживание местоположения по GPS;

- Мониторинг медиафайлов, таких как изображения и видео;

- Мониторинг аккаунтов в социальных сетях.

Плюсы

- Множество функций отслеживания

- Предлагает удаленный доступ для установки на iOS

- 100% невидимость в скрытом режиме

- Простота установки и использования

Минусы

- Для каждой учетной записи отслеживается только одно устройство

- Расширенные функции требуют рутирования и джейлбрейка

eyeZy

Второе приложение в этом списке, которое вы можете использовать для взлома мобильных телефонов, - это eyeZy. Как и mSpy, он совместим как с устройствами Android, так и с iOS и не требует рутирования или джейлбрейка для своих базовых функций. Он поставляется с множеством функций, таких как мониторинг текстовых сообщений, местоположений и многого другого.

Это приложение идеально подходит, если вам интересно, как удаленно взломать чей-либо iPhone. Полный список его функций включает:

- Мониторинг чатов и МЕДИА в онлайн-аккаунтах, таких как Facebook, Snapchat, Instagram и других;

- Мониторинг текстовых сообщений и входящих и исходящих звонков;

- Отслеживание местоположения по GPS и геозонирование;

- Мониторинг истории веб-браузера;

- Скрытый режим;

- Удаленная блокировка веб-сайтов, сетей Wi-Fi и приложений;

- Отслеживание нажатий клавиш и других конфиденциальных данных.

Плюсы

- Отслеживает все основные приложения для социальных сетей

- Легко устанавливается на целевое устройство

- Полностью невидимый в скрытом режиме

- Работает на устройствах iOS и Android

Минусы

- Не предлагает бесплатную пробную версию

- Нет удаленной установки для целевых устройств Android

Как взломать мобильный телефон с помощью номера телефона

Если вы решите взломать кого-то, не прикасаясь к его телефону, процесс довольно прост. Мы подробно объясним все ниже. Одним из отличных шпионских приложений, за которым нужно следить, является Cocospy.Вот как вы можете использовать Cocospy, чтобы узнать, как взломать чей-то мобильный телефон, не прикасаясь к нему.

Как взломать чей-то телефон Android удаленно

Хотя большинство функций можно выполнять, не прикасаясь к нему, вам все равно потребуется получить одноразовый физический доступ к устройству для установки программного обеспечения.Вам необходимо приобрести план подписки → зарегистрировать учетную запись → загрузить установочный файл → установить его на желаемый телефон

Если вы задавались вопросом, как взломать телефон Android удаленно с компьютера – Cocospy вас тоже поддержит. Вы можете получить доступ ко всем файлам телефона через их пользовательскую панель управления на вашем ПК.

Как правило, процесс занимает менее пяти минут, и приложение будет работать бесшумно в фоновом режиме. Это делает практически невозможным, чтобы целевое устройство узнало, что за ним следят.

Как взломать чей-то iPhone удаленно

Если у вашей цели есть устройство iOS, то процесс намного удобнее и может выполняться полностью удаленно.Однако, чтобы взломать iPhone, вам нужно будет получить доступ к паролю учетной записи iCloud цели и другим учетным данным.

Затем вы можете ввести их учетные данные в шпионском приложении и получить полный доступ к их устройству. Давайте снова используем Cocospy в качестве примера.

Cocospy использует эти данные для создания клона своего телефона, позволяя вам отслеживать все действия пользователя на iPhone. Эти функции удаленного доступа делают Cocospy отличным приложением для слежки за телефоном для Android и iPhone.

Как взломать чей-то iPhone, не имея при себе телефона

Если вы хотите взломать телефон, потребуется несколько простых шагов, чтобы взломать чей-то iPhone удаленно с помощью Cocospy. Как уже отмечалось, чтобы взломать телефон, не прикасаясь к нему, вам нужно использовать iPhone.В этом разделе мы покажем вам шаги, необходимые для взлома iPhone:

Шаг 1: Посетите официальный веб-сайт Cocospy, чтобы зарегистрироваться на сервисе. При этом убедитесь, что вы выбрали план, соответствующий вашим потребностям во взломе.

Шаг 2: Выберите операционную систему и устройство, которые вы хотите взломать. В данном случае iOS.

Шаг 3: Чтобы настроить устройство, вам необходимо предоставить учетные данные iCloud целевого устройства. После их предоставления нажмите кнопку Подтвердить.

Дайте программе несколько минут на синхронизацию всех данных.

Шаг 4: После синхронизации данных с целевого iPhone нажмите кнопку "Готово", чтобы завершить настройку.

Шаг 5: Войдите в свою панель управления Cocospy, чтобы начать взлом целевого устройства.

Здесь Cocospy позволяет получить доступ практически ко всем аспектам целевого iPhone.

Это позволит вам узнать местонахождение вашей цели, ее онлайн-активность и чаты - все в одном месте.

Возможно ли взломать чей-либо телефон, не прикасаясь к нему?

Хотя взломать телефон удаленно или только зная номер телефона жертвы возможно, выполнить это не так-то просто.Не существует универсального бесплатного трекера для телефона или приложения для взлома, которое предоставит вам доступ ко всему и вся.

Если вы опытный пользователь компьютера, который знает, как писать программы, вы можете использовать более сложные методы для достижения своей цели. Мы обсудим некоторые из них позже в статье.

С другой стороны, если вы новичок, использование готового программного обеспечения может быть лучшим и более эффективным вариантом. Он делает то, что сделал бы любой другой инструмент для взлома – он позволяет вам читать чьи-то текстовые сообщения, просматривать их социальные сети, отслеживать их местоположение и т.д.

Однако имейте в виду, что большинство этих инструментов и техник требуют физического доступа к устройству.

Как взломать номер телефона с помощью кейлоггера

Кейлоггер - это комплексное программное обеспечение для обеспечения безопасности, с помощью которого можно взломать телефон, обойдя его функции безопасности, чтобы получить от него любую информацию. uMobix - один из лучших кейлоггеров на рынке, который хорошо работает на мобильных телефонах Android и iOS и не требует рутирования или джейлбрейка.

Как кейлоггер, uMobix отслеживает все текстовые сообщения и пароли, введенные на взломанном телефоне, и предоставляет вам отчет на панели мониторинга приложения. Помимо использования этого приложения в качестве кейлоггера, у него также есть несколько других функций, в том числе:

- Мониторинг текстовых сообщений и телефонных звонков, включая удаленные сообщения;

- Отслеживание всех посещенных веб-сайтов в веб-браузере;

- Мониторинг приложений социальных сетей наряду с полным контролем над Facebook и Instagram на iOS;

- Мониторинг медиафайлов, хранящихся на устройстве;

- Отслеживание активности приложения;

- Отслеживание местоположения цели по GPS и многое другое.

Плюсы

- Удобный интерфейс

- Доступные цены

- Не может быть обнаружено антивирусным программным обеспечением

- 100% необнаруживаемый

Минусы

- Не поставляется с геозонированием

- Полный контроль Instagram и Facebook доступен только в операционной системе iOS

Как взломать телефон с помощью фишинга?

Если вы когда–нибудь задавались вопросом, как взломать чей-то телефон, не прикасаясь к нему бесплатно - фишинг - это ответ. Итак, как работают фишинговые атаки?Фишинг - один из самых популярных способов взлома телефона, потому что для него не требуется никакого физического доступа.

С целью связываются по электронной почте, SMS или вредоносным приложениям, сделанным похожими на настоящие. Вся цель состоит в том, чтобы заставить цель поверить, что ваше электронное письмо является законным, и убедить их перейти по ссылке, которую вы ранее создали.

Обычно это делается путем выдвижения себя за реальную компанию или организацию. Однако это требует некоторого терпения и внимания к деталям.

Вот как это сделать:

1. Решите, за какую организацию вы хотели бы выдать себя.

- К наиболее популярным типам относятся платежные компании (PayPal, Payoneer), банки и т.д.

- Обратите внимание на грамматику, пунктуацию и другие детали, потому что одна ошибка может выдать вас. Обязательно укажите страницу входа в систему.

4. Создайте свой электронный адрес.

- Убедитесь, что имя пользователя и доменное имя максимально приближены к оригиналу. Например, если вы выдаете себя за PayPal, купите домен, который выглядит примерно так: pay-pal.net, pay-pal.org и т.д.

- Вы можете сказать, что учетная запись цели должна быть подтверждена, что их учетная запись была взломана или что-то подобное.

7. Укажите ссылку для входа в систему.

- Цель состоит в том, чтобы жертва открыла ссылку и ввела свои учетные данные для входа.

- В случае успеха жертва войдет на поддельный веб-сайт и введет свои учетные данные. Поскольку вы создали поддельный веб-сайт, вам также не придется беспокоиться о двухфакторной аутентификации.

Однако имейте в виду, что ваше электронное письмо может оказаться в папке "Спам", что не позволит жертве открыть его. Из-за этого отправка текстового сообщения может быть лучшим вариантом.

Как бесплатно взломать чей-то телефон, используя передовые методы взлома

С другой стороны, существует множество других, более агрессивных форм взлома телефона и доступа к чьей-либо конфиденциальной информации, такой как банковские счета или пароли.Однако имейте в виду, что эти атаки предназначены для продвинутых пользователей, у которых есть опыт программирования, поэтому не каждый способен их выполнить. И эти методы настолько продвинуты, что вы можете использовать их для взлома камеры чьего-либо телефона или даже отслеживания их местоположения.

Поскольку эта статья предназначена для начинающих, мы не будем подробно рассказывать о том, как их выполнять. Когда дело доходит до продвинутых инструментов взлома, вот что мы узнаем о:

- Как взломать телефон Android удаленно с помощью атаки плащом и кинжалом – этот метод предназначен только для телефонов Android;

- Как выполнить атаку с помощью контрольного сообщения;

- IMSI Catcher или взлом мобильного телефона Stingray;

- Как взломать чей-то мобильный телефон, используя уязвимость SS7;

- Как нанять профессионального хакера.

Как взломать кого-либо методом Midnight Raid

Метод midnight raids не совсем подходит для начинающих, но не продвинутые пользователи все равно могут заставить его работать.Процесс довольно прост, и все необходимое оборудование для взлома - это ноутбук с поддержкой Wi-Fi, толкающее WAP-приложение, программное обеспечение для извлечения данных на двух телефонах.

Один телефон будет выполнять роль GSM-модема для ноутбука, в то время как другой телефон будет получать информацию. Этот метод называется “полуночный рейд”, потому что обычно он выполняется, пока жертва спит.

Вот как взломать телефон с помощью этого метода:

- Найдите целевое устройство.

- Отправьте текстовое сообщение на телефон цели, в котором говорится что-то вроде “Вас взломали”. Нужен только их номер.

- За этим сообщением должно последовать push-сообщение, предлагающее жертве установить “программное обеспечение безопасности”. Вы создадите это сообщение с помощью приложения для Push-сообщений WAP.

- Push-сообщение доставляется таким образом, что запускает браузер. Таким образом, жертве даже не нужно нажимать на вредоносную ссылку.

- После завершения начнется процесс. Приложение для извлечения данных предоставит вам номер IMSI телефона, который является уникальным идентификатором телефона.

- Вы также можете использовать приложение для получения другой информации, такой как список контактов.

Как взломать телефоны с помощью атаки плаща и кинжала

Атака плащом и кинжалом - это более новая форма эксплуатации, которая влияет на устройства Android.Это работает путем установки вредоносного ПО в виде вредоносного приложения и позволяет ему полностью контролировать цикл обратной связи пользовательского интерфейса, предоставляя, следовательно, беспрепятственный доступ к телефону. Пользователь телефона обычно не замечает, что его телефон заражен.

Для успешной атаки требуется всего два разрешения.

Злоумышленники могут извлекать пароли, PIN-коды и множество другой конфиденциальной информации. Что еще хуже, этот эксплойт все еще активен, и никаких известных исправлений не существует.

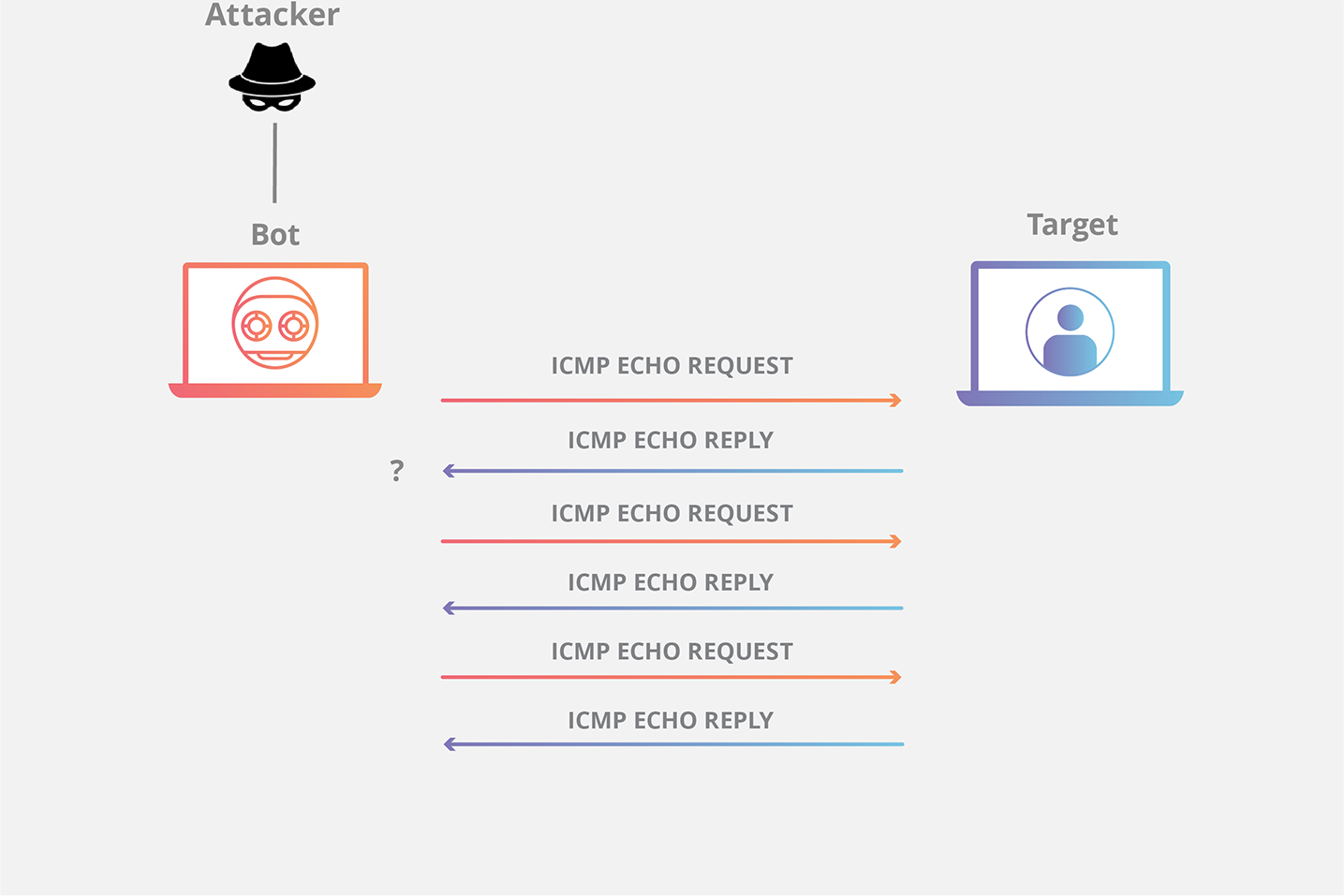

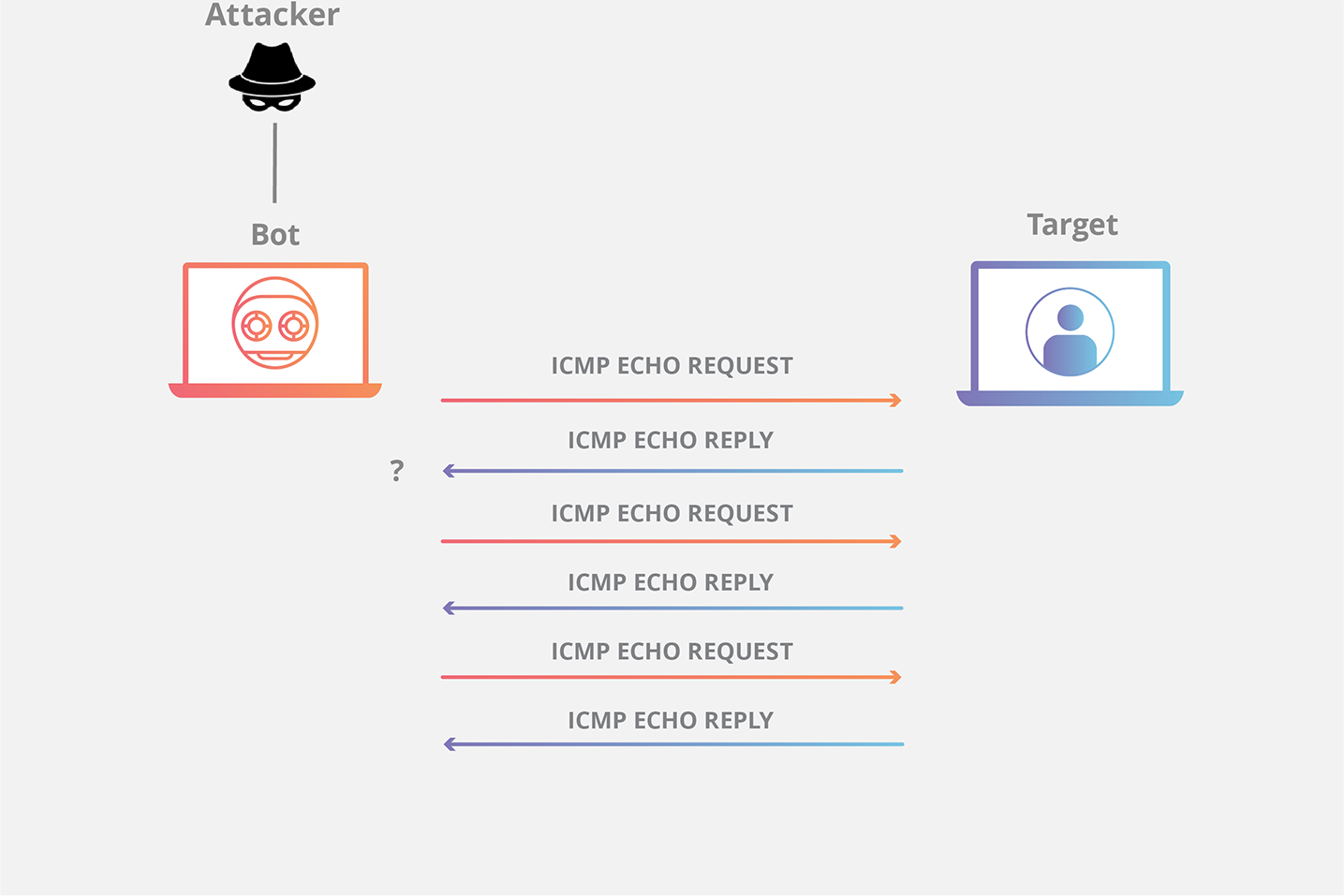

Как удаленно взломать телефон с помощью атаки управляющего сообщения

Атака с помощью контрольного сообщения - это еще один продвинутый способ взлома телефона, который включает отправку контрольного сообщения на целевое устройство.

Управляющее сообщение передается по сети GSM и попадает на телефон жертвы, подключенный к сети Wi-Fi.

Затем вы можете использовать специальные наборы инструментов для отслеживания интернет-трафика или снять флажок SSL, чтобы сделать устройство уязвимым.

Итак, если вы когда-нибудь задавались вопросом, как взломать телефон через Wi–Fi - это именно то, как вы можете это сделать.

Как взломать смартфон с помощью IMSI Catcher или Stingray

IMSI Catcher или Stingray для взлома используют слабые места протоколов безопасности, которые присутствуют в операционных системах смартфонов. Телефон Android может идентифицировать вышку сотовой связи по номеру IMSI.Поскольку телефон всегда подключается к ближайшей вышке, хакеры могут использовать эти знания и устанавливать ложные вышки.

Если устройство подключается к поддельной вышке сотовой связи, оно становится уязвимым для взлома и эксплуатации. Это отличный способ научиться удаленно взламывать чей-либо телефон.

Как бесплатно удаленно взломать мобильный телефон с помощью SS7 Mobile Tracking

Если вы хотите знать, как взломать мобильный телефон без какого-либо бесплатного программного обеспечения, ответом может быть уязвимость SS7. Она позволяет хакерам перехватывать SMS-сообщения, телефонные звонки и местоположение пользователя.SS7 расшифровывается как Сигнальная система № 7, и это механизм, который соединяет один вызов с другим. Было обнаружено, что SS7 имеет уязвимость, которой могут воспользоваться хакеры.

А именно, если они получают доступ к системе SS7, у них такой же объем доступа, что и у служб безопасности.

Как вы можете взломать телефон, наняв профессионального хакера?

Нанять профессионального хакера сложно, потому что ни одному хакеру не разрешается свободно рекламировать свои услуги в Интернете. В конце концов, большая часть их деятельности незаконна.Однако теоретически найти хакера обычно можно через Темный веб или некоторые форумы по программному обеспечению для взлома мобильных телефонов.

Однако имейте в виду, что вы никогда не сможете узнать, является ли какой-то случайный человек в Сети настоящим хакером или он там только для того, чтобы забрать ваши деньги. Поэтому вы должны быть осторожны, прежде чем передавать слишком много контроля или информации в чужие руки.

Итак, мы настоятельно рекомендуем не идти этим путем. Это несет больше рисков, чем преимуществ, и в конечном итоге взломали вас.

Как удаленно взломать телефон Samsung?

Самый распространенный способ узнать, как удаленно взломать чей-либо телефон, - это воспользоваться уязвимостью безопасности в программировании устройства и установить ошибку для получения доступа. Для телефонов Samsung метод системных ошибок позволит вам взломать телефон и найти необходимую информацию.Чтобы воспользоваться системной ошибкой на телефоне Samsung, вам понадобится:

- Целевое устройство Samsung;

- Компьютер;

- USB-кабель;

- Программное обеспечение для отладки (например, “SuperSU” или “KingRoot”);

- Терпение!

Шаг 1: Убедитесь, что ваше целевое устройство Samsung включено и экран разблокирован. Подключите USB-кабель к телефону и компьютеру. На компьютере откройте программу отладки и найдите серийный номер своего устройства (возможно, вам потребуется включить отладку по USB на телефоне). Нажмите “Root” или “Debug”, чтобы начать рутирование / отладку вашего устройства.

Шаг 2: Как только устройство будет внедрено / отлажено, вы сможете увидеть содержимое раздела данных. Это раздел телефона, в котором хранятся все ваши данные, включая файлы, фотографии и контакты. Теперь вы можете извлечь любую необходимую вам информацию из этого раздела.

Шаг 3: Чтобы выйти из режима отладки, удерживайте нажатой кнопку питания и выберите “Выключить питание”. Отсоедините USB-кабель и выключите телефон. Поздравляем – вы успешно взломали телефон Samsung!

Используя системные ошибки для взлома телефонов Samsung, вы также можете отправлять и получать все изображения и подобные носители между устройством и вашим компьютером. Это позволит вам отслеживать всю информацию, которая была украдена во время взлома. Помните, важно набраться терпения и не торопиться при выполнении этих шагов – успешный взлом требует точности и внимания к деталям.

Как предотвратить взлом вашего телефона

Существует несколько мер предосторожности и способов взлома смартфона, чтобы предотвратить взлом вашего телефона. К ним относятся:- Всегда устанавливайте сложные пароли для своих приложений для социальных сетей и банковских аккаунтов;

- Использование менеджера паролей для генерации паролей для вас;

- Никогда не устанавливайте соединение Bluetooth с неизвестным устройством;

- Не открывайте вредоносные веб-сайты, если они были отправлены вам по тексту или электронной почте;

- Установка последних исправлений безопасности, доступных для вашего устройства, как только они будут выпущены;

- Не устанавливайте подозрительные приложения или вредоносное программное обеспечение из Play Store или любого стороннего магазина. Загружайте приложения только из официального Play Store или App Store;

- Насколько это возможно, избегайте использования общедоступных сетей Wi-Fi или незащищенных сетей Wi-Fi.

Возможно ли взломать телефон?

Да, хакеры часто используют мобильные технологии или вредоносные приложения для взлома телефонов людей и прослушивания их телефонных звонков или чатов. Можно также использовать такое приложение, как mSpy, для доступа к чьей-либо информации на телефоне.Может ли кто-нибудь взломать телефон, используя только номер телефона?

Да, хакер может легко взломать ваш телефон, используя только номер телефона. Они могут использовать шпионские приложения, такие как eyeZy, или использовать такие методы, как фишинг, чтобы заставить вас раскрыть ваши учетные данные для входа. Как только вы передадите эту конфиденциальную информацию, хакеру может стать чрезвычайно легко проникнуть в ваш телефон.Заключение

Научиться взламывать мобильный телефон с помощью этих передовых методов никогда не было проще. Как вы можете видеть, существует множество различных способов взломать телефон и получить доступ к конфиденциальным данным на нем. Хотя некоторые методы более эффективны, чем другие, они часто возможны только в том случае, если вы продвинутый хакер. Однако, если вы хотите взломать чей-то мобильный телефон, такие приложения, как mSpy или eyeZy, идеально подходят для большинства пользователей. Они предоставляют вам доступ ко всем данным на целевом телефоне, независимо от операционной системы телефона.Однако вы всегда должны помнить, что взлом чьего-либо телефона с использованием вредоносного программного обеспечения или любых других средств является незаконным. Перед этим обязательно ознакомьтесь с местными законами.

(c) https://celltrackingapps.com/hack-cell-phone/