Teacher

Professional

- Messages

- 2,669

- Reaction score

- 819

- Points

- 113

Что такое взлом паролей?

Взлом паролей - это попытка получить Несанкционированный доступ к системам с ограниченным доступом с использованием общих паролей или алгоритмов, которые угадывают пароли. Другими словами, это искусство получения правильного пароля, которое дает доступ к системе, защищенной методом аутентификации.

Взлом паролей использует ряд методов для достижения своих целей. Процесс взлома может включать либо сравнение сохраненных паролей со списком слов, либо использование алгоритмов для генерации паролей, которые соответствуют.

В этом руководстве мы познакомим вас с распространенными методами взлома паролей и контрмерами, которые вы можете реализовать для защиты систем от таких атак.

Темы, затронутые в этом руководстве

Что такое надежность пароля?

Надежность пароля - это мера эффективности пароля для защиты от атак взлома пароля. Надежность пароля определяется:

Давайте теперь посмотрим на практический пример. Мы будем использовать три пароля, а именно

1. пароль

2. пароль1

3. # пароль1 $

В этом примере мы будем использовать индикатор надежности пароля Cpanel при создании паролей. На изображениях ниже показана надежность каждого из вышеперечисленных паролей.

Примечание. Используемый пароль - это пароль, надежность которого равна 1, и он очень слабый.

Примечание. Используемый пароль - password1, надежность - 28, но он все еще слабый.

Примечание. Используется пароль # password1 $, надежность 60 и надежность.

Чем выше показатель надежности, тем лучше пароль.

Предположим, что мы должны хранить наши вышеупомянутые пароли с использованием шифрования md5. Мы будем использовать онлайн- генератор хэшей md5 для преобразования наших паролей в хэши md5.

В таблице ниже показаны хеши паролей.

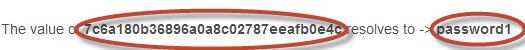

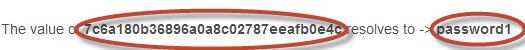

Теперь мы воспользуемся http://www.md5this.com/ для взлома вышеуказанных хэшей. На изображениях ниже показаны результаты взлома паролей, указанных выше.

Как видно из приведенных выше результатов, нам удалось взломать первый и второй пароли с более низкими показателями надежности. Нам не удалось взломать третий пароль, который был более длинным, сложным и непредсказуемым. У него был более высокий показатель прочности.

Техники взлома паролей

Существует ряд методов, которые можно использовать для взлома паролей. Ниже мы опишем наиболее часто используемые из них:

Атака по словарю Spidering список слов

1976 <год рождения основателя>

смит джонс <имя основателя>

acme <название компании / инициалы>

построен | до | последний <слова в видении / миссии компании>

гольф | шахматы | футбол <увлечения основателей>

Инструмент для взлома паролей

Это программы, которые используются для взлома паролей пользователей. Мы уже рассматривали аналогичный инструмент в приведенном выше примере, посвященный надежности пароля. Сайт www.md5this.com использует радужную таблицу для взлома паролей. Теперь мы рассмотрим некоторые из наиболее часто используемых инструментов.

Джон Потрошитель

Джон Потрошитель использует командную строку для взлома паролей. Это делает его подходящим для опытных пользователей, которым комфортно работать с командами. Он использует список слов для взлома паролей. Программа бесплатна, но список слов нужно покупать. В нем есть бесплатные альтернативные списки слов, которые вы можете использовать. Посетите веб-сайт продукта https://www.openwall.com/john/, чтобы получить дополнительную информацию и узнать, как его использовать.

Каин и Авель

Каин и Авель бегают по окнам. Используется для восстановления паролей учетных записей пользователей, восстановления паролей Microsoft Access; сетевой анализ и т. д. В отличие от Джона Потрошителя, Cain & Abel использует графический пользовательский интерфейс. Он очень распространен среди новичков и скрипачей из-за простоты использования. Посетите веб-сайт продукта https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml, чтобы получить дополнительную информацию и узнать, как его использовать.

Ophcrack

Ophcrack - это кроссплатформенный взломщик паролей Windows, который использует радужные таблицы для взлома паролей. Он работает в Windows, Linux и Mac OS. Он также имеет модуль для атак грубой силы среди других функций. Посетите веб-сайт продукта https://ophcrack.sourceforge.io, чтобы получить дополнительную информацию и узнать, как его использовать.

Меры по борьбе со взломом паролей

Хакерская активность: Взломайте сейчас!

В этом практическом сценарии мы собираемся взломать учетную запись Windows с помощью простого пароля. Windows использует хэши NTLM для шифрования паролей. Для этого мы будем использовать инструмент взломщика NTLM в Cain and Abel.

Взломщик Cain and Abel может использоваться для взлома паролей с помощью:

Для этой демонстрации мы создали учетную запись Accounts с паролем qwerty в Windows 7.

Шаги по взлому пароля

Резюме

Взлом паролей - это попытка получить Несанкционированный доступ к системам с ограниченным доступом с использованием общих паролей или алгоритмов, которые угадывают пароли. Другими словами, это искусство получения правильного пароля, которое дает доступ к системе, защищенной методом аутентификации.

Взлом паролей использует ряд методов для достижения своих целей. Процесс взлома может включать либо сравнение сохраненных паролей со списком слов, либо использование алгоритмов для генерации паролей, которые соответствуют.

В этом руководстве мы познакомим вас с распространенными методами взлома паролей и контрмерами, которые вы можете реализовать для защиты систем от таких атак.

Темы, затронутые в этом руководстве

- Что такое надежность пароля?

- Техники взлома паролей

- Инструменты для взлома паролей

- Меры по борьбе со взломом паролей

- Задание для взлома: взломайте сейчас!

Что такое надежность пароля?

Надежность пароля - это мера эффективности пароля для защиты от атак взлома пароля. Надежность пароля определяется:

- Длина: количество символов, содержащихся в пароле.

- Сложность: используется ли комбинация букв, цифр и символов?

- Непредсказуемость: может ли злоумышленник легко угадать?

Давайте теперь посмотрим на практический пример. Мы будем использовать три пароля, а именно

1. пароль

2. пароль1

3. # пароль1 $

В этом примере мы будем использовать индикатор надежности пароля Cpanel при создании паролей. На изображениях ниже показана надежность каждого из вышеперечисленных паролей.

Примечание. Используемый пароль - это пароль, надежность которого равна 1, и он очень слабый.

Примечание. Используемый пароль - password1, надежность - 28, но он все еще слабый.

Примечание. Используется пароль # password1 $, надежность 60 и надежность.

Чем выше показатель надежности, тем лучше пароль.

Предположим, что мы должны хранить наши вышеупомянутые пароли с использованием шифрования md5. Мы будем использовать онлайн- генератор хэшей md5 для преобразования наших паролей в хэши md5.

В таблице ниже показаны хеши паролей.

| Пароль | MD5-хэш | Индикатор прочности Cpanel |

|---|---|---|

| пароль | 5f4dcc3b5aa765d61d8327deb882cf99 | 1 |

| пароль1 | 7c6a180b36896a0a8c02787eeafb0e4c | 28 |

| # password1 $ | 29e08fb7103c327d68327f23d8d9256c | 60 |

Теперь мы воспользуемся http://www.md5this.com/ для взлома вышеуказанных хэшей. На изображениях ниже показаны результаты взлома паролей, указанных выше.

Как видно из приведенных выше результатов, нам удалось взломать первый и второй пароли с более низкими показателями надежности. Нам не удалось взломать третий пароль, который был более длинным, сложным и непредсказуемым. У него был более высокий показатель прочности.

Техники взлома паролей

Существует ряд методов, которые можно использовать для взлома паролей. Ниже мы опишем наиболее часто используемые из них:

- Атака по словарю - этот метод включает использование списка слов для сравнения с паролями пользователей.

- Атака грубой силы - этот метод похож на атаку по словарю. Атаки методом грубой силы используют алгоритмы, которые комбинируют буквенно-цифровые символы и символы для создания паролей для атаки. Например, пароль со значением «пароль» также можно попробовать как слово p @ $$, используя атаку методом грубой силы.

- Атака по радужной таблице - этот метод использует предварительно вычисленные хэши. Предположим, у нас есть база данных, в которой пароли хранятся в виде хэшей md5. Мы можем создать другую базу данных, в которой будут хеши md5 часто используемых паролей. Затем мы можем сравнить хэш пароля, который у нас есть, с хешами, хранящимися в базе данных. Если совпадение найдено, значит, у нас есть пароль.

- Угадай - как следует из названия, этот метод предполагает угадывание. Такие пароли, как qwerty, password, admin и т. д., Обычно используются или устанавливаются как пароли по умолчанию. Если они не были изменены или если пользователь небрежно выбирает пароли, то они могут быть легко скомпрометированы.

- Spidering - большинство организаций используют пароли, содержащие информацию о компании. Эту информацию можно найти на веб-сайтах компаний, в социальных сетях, таких как facebook, twitter и т. д. Spidering собирает информацию из этих источников для составления списков слов. Список слов затем используется для выполнения атак по словарю и перебора.

Атака по словарю Spidering список слов

1976 <год рождения основателя>

смит джонс <имя основателя>

acme <название компании / инициалы>

построен | до | последний <слова в видении / миссии компании>

гольф | шахматы | футбол <увлечения основателей>

Инструмент для взлома паролей

Это программы, которые используются для взлома паролей пользователей. Мы уже рассматривали аналогичный инструмент в приведенном выше примере, посвященный надежности пароля. Сайт www.md5this.com использует радужную таблицу для взлома паролей. Теперь мы рассмотрим некоторые из наиболее часто используемых инструментов.

Джон Потрошитель

Джон Потрошитель использует командную строку для взлома паролей. Это делает его подходящим для опытных пользователей, которым комфортно работать с командами. Он использует список слов для взлома паролей. Программа бесплатна, но список слов нужно покупать. В нем есть бесплатные альтернативные списки слов, которые вы можете использовать. Посетите веб-сайт продукта https://www.openwall.com/john/, чтобы получить дополнительную информацию и узнать, как его использовать.

Каин и Авель

Каин и Авель бегают по окнам. Используется для восстановления паролей учетных записей пользователей, восстановления паролей Microsoft Access; сетевой анализ и т. д. В отличие от Джона Потрошителя, Cain & Abel использует графический пользовательский интерфейс. Он очень распространен среди новичков и скрипачей из-за простоты использования. Посетите веб-сайт продукта https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml, чтобы получить дополнительную информацию и узнать, как его использовать.

Ophcrack

Ophcrack - это кроссплатформенный взломщик паролей Windows, который использует радужные таблицы для взлома паролей. Он работает в Windows, Linux и Mac OS. Он также имеет модуль для атак грубой силы среди других функций. Посетите веб-сайт продукта https://ophcrack.sourceforge.io, чтобы получить дополнительную информацию и узнать, как его использовать.

Меры по борьбе со взломом паролей

- Организация может использовать следующие методы, чтобы снизить вероятность взлома паролей.

- Избегайте коротких и легко предсказуемых паролей

- Избегайте использования паролей с предсказуемыми шаблонами, такими как 11552266.

- Пароли, хранящиеся в базе данных, всегда должны быть зашифрованы. Для шифрования md5 лучше солить хэши паролей перед их сохранением. Соление включает в себя добавление некоторого слова к предоставленному паролю перед созданием хэша.

- Большинство систем регистрации имеют индикаторы надежности паролей, организации должны применять политики, которые поддерживают высокие числа надежности паролей.

Хакерская активность: Взломайте сейчас!

В этом практическом сценарии мы собираемся взломать учетную запись Windows с помощью простого пароля. Windows использует хэши NTLM для шифрования паролей. Для этого мы будем использовать инструмент взломщика NTLM в Cain and Abel.

Взломщик Cain and Abel может использоваться для взлома паролей с помощью:

- Атака по словарю

- Грубая сила

- Криптоанализ

Для этой демонстрации мы создали учетную запись Accounts с паролем qwerty в Windows 7.

Шаги по взлому пароля

- Откройте Каин и Авель, вы получите следующий главный экран

- Убедитесь, что вкладка взломщика выбрана, как показано выше.

- Нажмите кнопку «Добавить» на панели инструментов.

- Появится следующее диалоговое окно

- Учетные записи локальных пользователей будут отображаться следующим образом. Обратите внимание, что показанные результаты будут для учетных записей пользователей на вашем локальном компьютере.

- Щелкните правой кнопкой мыши учетную запись, которую хотите взломать. В этом руководстве мы будем использовать учетные записи в качестве учетной записи пользователя.

- Появится следующий экран

- Щелкните правой кнопкой мыши раздел словаря и выберите «Добавить в список», как показано выше.

- Найдите только что загруженный файл 10k most common.txt.

- Нажмите кнопку "Пуск"

- Если пользователь использовал простой пароль, например qwerty, вы должны получить следующие результаты.

- Примечание: время, необходимое для взлома пароля, зависит от надежности, сложности и вычислительной мощности вашего компьютера.

- Если пароль не был взломан с помощью атаки по словарю, вы можете попробовать атаки методом перебора или криптоанализа.

Резюме

- Взлом паролей - это искусство восстановления сохраненных или переданных паролей.

- Надежность пароля определяется длиной, сложностью и непредсказуемостью значения пароля.

- Распространенные методы паролей включают атаки по словарю, грубую силу, радужные таблицы, паучки и взлом.

- Инструменты для взлома паролей упрощают процесс взлома паролей.